أصبح اختبار الاختراق جزءًا أساسيًا من عملية التحقق الأمني. على الرغم من أنه من الرائع أن يكون لديك مجموعة متنوعة من أدوات اختبار الاختراق للاختيار من بينها، مع وجود العديد من الأدوات التي تؤدي وظائف مماثلة، إلا أنه قد يكون من الصعب اختيار أي منها يقدم لك أفضل قيمة.

في مقالة اليوم، سينضم موقع Quantrimang.com إلى القراء للتعرف على أفضل 10 أدوات دعم pentest اليوم.

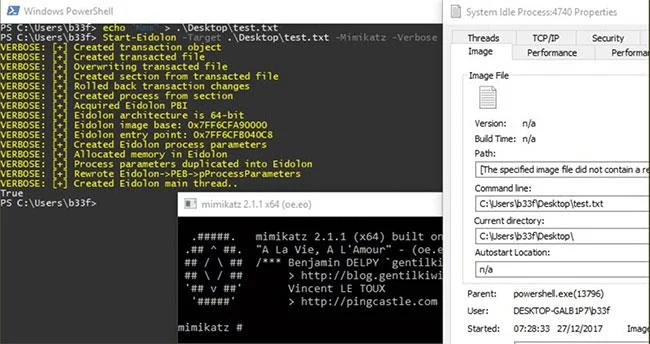

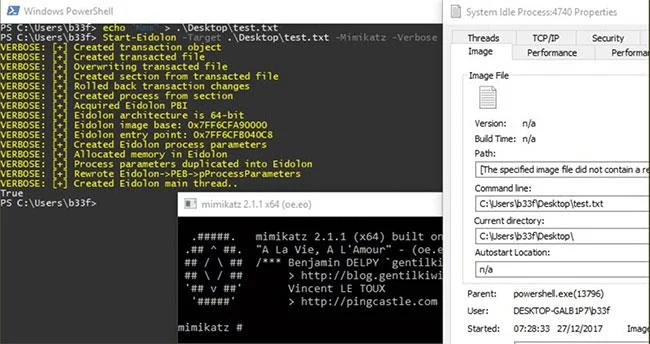

1. جناح بوويرشيل

Powershell-Suite عبارة عن مجموعة من نصوص PowerShell النصية التي تستخرج معلومات حول العمليات والعمليات وملفات DLL والعديد من الجوانب الأخرى لجهاز يعمل بنظام Windows. من خلال برمجة مهام محددة معًا، يمكنك التنقل بسرعة واختبار الأنظمة الموجودة على الشبكة المعرضة للاستغلال.

- أفضل استخدام لـ : تسهيل اكتشاف المهام الآلية للأصول الضعيفة التي يمكن استغلالها عبر الإنترنت.

- المنصات المدعومة : ويندوز

بوويرشيل-جناح

2. الخريطة

Zmap عبارة عن ماسح ضوئي للشبكة خفيف الوزن، قادر على فحص كل شيء بدءًا من الشبكات المنزلية وحتى الإنترنت بالكامل . من الأفضل استخدام ماسح الشبكة المجاني هذا لجمع تفاصيل الشبكة الأساسية. إذا كان لديك نطاق IP واحد فقط لاستخدامه، فاستخدم Zmap للحصول على نظرة عامة سريعة على الشبكة.

- أفضل استخدام لـ : جمع المعلومات والتصنيف الأولي لسياق الهجوم.

- الأنظمة الأساسية المدعومة : يتم دعم Zmap على العديد من منصات Linux وmacOS

3. الأشعة السينية

Xray هي أداة رائعة لرسم خرائط الشبكة تستخدم إطار عمل OSINT. يستخدم Xray قوائم الكلمات وطلبات DNS وأي مفاتيح API للمساعدة في تحديد المنافذ المفتوحة على الشبكة من الخارج.

- أفضل استخدام لـ : يتمكن المخترقون من الوصول إلى الشبكة دون مساعدة

- المنصات المدعومة : لينكس وويندوز

4. البريد الإلكتروني ببساطة

SimpleEmail هي أداة تستخدم للمساعدة في جمع المعلومات ذات الصلة الموجودة على الإنترنت بناءً على عنوان البريد الإلكتروني لشخص ما. يعمل برنامج SimplyEmail على البحث في الإنترنت عن أية بيانات قد تساعد في توفير معلومات حول أي عنوان بريد إلكتروني.

- أفضل استخدام لـ : المخترقون الذين يتطلعون إلى إنشاء قوائم حسابات لارتباطات الاختبار على مستوى المؤسسة.

- الأنظمة الأساسية المدعومة : Docker، Kali، Debian، Ubuntu ، macOS

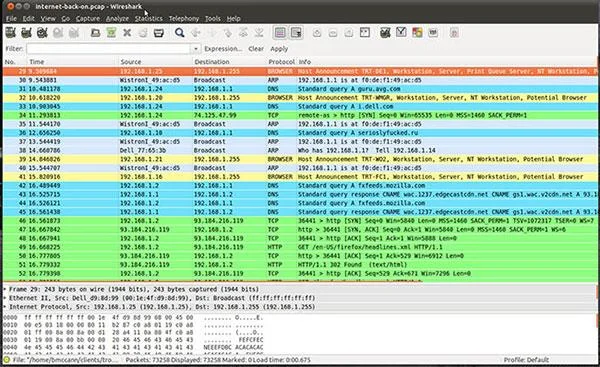

5. واير شارك

ربما تكون Wireshark هي أداة تحليل بروتوكول الشبكة الأكثر استخدامًا على نطاق واسع في جميع أنحاء العالم. يمكن لحركة مرور الشبكة التي يتم جمعها عبر Wireshark إظهار البروتوكولات والأنظمة النشطة، والحسابات الأكثر نشاطًا، والسماح للمهاجمين باعتراض البيانات الحساسة. راجع المقالة: استخدام Wireshark لتحليل حزم البيانات في نظام الشبكة للحصول على التفاصيل.

- أفضل استخدام لـ : رؤية الشبكة على مستوى عميق في الاتصالات.

- الأنظمة الأساسية المدعومة : ويندوز، لينكس، ماك، سولاريس

![أفضل 10 أدوات دعم pentest اليوم أفضل 10 أدوات دعم pentest اليوم]()

وايرشارك

6. هاشكات

تعد Hashcat واحدة من أسرع أدوات استعادة كلمة المرور حتى الآن. من خلال تنزيل إصدار Suite، يمكنك الوصول إلى أداة استعادة كلمة المرور ومولد الكلمات وعنصر كسر كلمة المرور. يتم دعم هجمات القاموس والتركيبة والقوة الغاشمة والقائمة على القواعد وحالة التبديل وكلمات المرور الهجينة بالكامل. وأفضل ما في الأمر هو أن Hashcat لديه مجتمع رائع عبر الإنترنت للمساعدة في دعم التصحيح وصفحات WiKi والبرامج التعليمية.

- أفضل استخدام لـ : خبراء استرداد النظام أو المخترقون الذين يبحثون عن أفضل أداة لاستعادة كلمة المرور للمطالبة بملكية أعمالهم.

- الأنظمة الأساسية المدعومة : Linux، Windows، وmacOS

7. جون السفاح

John the Ripper هي أداة لكسر كلمات المرور. والغرض الوحيد منه هو العثور على كلمات المرور الضعيفة على نظام معين والكشف عنها. John the Ripper هي أداة يمكن استخدامها للأغراض الأمنية والتحقق من الامتثال التنظيمي. يشتهر جون بقدرته على الكشف بسرعة عن كلمات المرور الضعيفة في فترة زمنية قصيرة.

- أفضل استخدام لـ : تكسير كلمة المرور للمبتدئين

- الأنظمة الأساسية المدعومة : Windows، Unix، macOS، Windows

8. هيدرا

Hydra هي أيضًا أداة لتكسير كلمات المرور ولكن مع اختلاف. Hydra هي أداة فرض كلمة المرور الوحيدة التي تدعم بروتوكولات متعددة واتصالات متوازية في نفس الوقت. تسمح هذه الميزة لمختبري الاختراق بمحاولة كسر كلمات مرور متعددة على أنظمة مختلفة في نفس الوقت دون فقدان الاتصال إذا لم يتم اختراقها.

- أفضل استخدام لـ : كسر كلمة المرور للمحترفين

- الأنظمة الأساسية المدعومة : Linux، Windows، Solaris، macOS

9. أيركراك نانوغرام

Aircrack-ng هي أداة شاملة لأمن الشبكات اللاسلكية لاختبار الاختراق. لدى Aircrack-ng 4 وظائف رئيسية تجعلها الأكثر تميزًا في فئتها؛ فهو يقوم بمراقبة حزم الشبكة، وهجمات حقن الحزم، واختبار قدرة WiFi، وأخيرًا كسر كلمة المرور.

- أفضل استخدام لـ : مستخدمي سطر الأوامر الذين يستمتعون بإنشاء الهجمات أو الدفاعات.

- الأنظمة الأساسية المدعومة : Windows، OS X Solaris، Linux

![أفضل 10 أدوات دعم pentest اليوم أفضل 10 أدوات دعم pentest اليوم]()

أيركراك نانوغرام

10. جناح التجشؤ

لاختراق تطبيقات الويب، يعد Burp Suite أداة أساسية. تم تحسين Burps UI بالكامل للمحترفين الذين يعملون مع ملفات التعريف المضمنة، مما يسمح بحفظ الملفات الشخصية على أساس كل مهمة.

- أفضل استخدام لـ : المحترفون المسؤولون عن أمان التطبيقات في المؤسسة.

- الأنظمة الأساسية المدعومة : Windows، وmacOS، وLinux

فيما يلي بعض من أفضل أدوات pentest في الوقت الحالي والتي يرغب موقع Quantrimang.com في تقديمها للقراء. آمل أن تجد الاختيار المناسب لنفسك!