في أجهزة الكمبيوتر الشخصية، يمكن الوصول إلى الكثير من معلوماتك الشخصية بشكل غير قانوني. وذلك لأن بيانات Windows المخزنة بشكل عام على محرك الأقراص غير مشفرة أو محمية بواسطة برامج التشفير، لذلك يمكن لأي شخص الوصول إلى معلوماتك السرية والخاصة. ولحماية خصوصيتك، تحتاج إلى برنامج تشفير للحفاظ على أمان بياناتك. ستقدم لك هذه المقالة بعضًا من أفضل برامج التشفير لتشفير الملفات والمجلدات على نظام التشغيل Windows.

1. برنامج نورد لوكر

تعد NordLocker، التي أنشأتها شركة Nord، التي تدير خدمة VPN مشهورة، خيارًا رائعًا للشركات والأفراد لأنه يمكنه تخزين الملفات الحساسة محليًا وفي السحابة.

جميع البيانات الموجودة في NordLocker مشفرة من طرف إلى طرف. وهذا يوفر طبقة قوية جدًا من الأمان، خاصة وأن Nord يستخدم أقوى بروتوكولات التشفير في العالم: AES-256 وEd25519 وxChaCha20. ولكن الأهم من ذلك هو أن NordLocker يستخدم بنية أمنية تعتمد على صفر المعرفة. وهذا يضمن عدم تمكن أي شخص، بما في ذلك NordLocker، من الوصول إلى ملفاتك دون الحصول على إذن صريح منك.

قد تبدو عملية تشفير المستندات معقدة بالنسبة للشخص العادي، لكن Nord جعلها سهلة بفضل وظيفة السحب والإفلات. عندما تريد تشفير ملف أو مجلد، ما عليك سوى سحب هذا الملف أو المجلد إلى تطبيق NordLocker وبذلك تكون قد انتهيت. يعد تنظيم الملفات ومزامنتها على العديد من الأجهزة المختلفة وما إلى ذلك أمرًا سهلاً للغاية أيضًا

فهل هناك أي سلبيات لاستخدام NordLocker؟ إذا كنت تستخدم الإصدار المجاني، فيمكنك تشفير ما يصل إلى 3 جيجابايت من الملفات. بالنسبة لمبالغ الملفات الأكبر، سيتعين عليك سحب محفظتك.

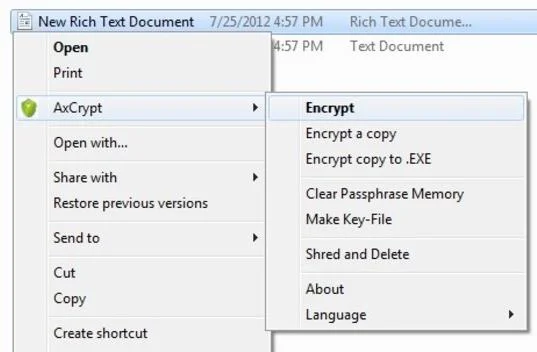

هذه واحدة من أفضل الأدوات لتشفير كافة الملفات الموجودة على جهاز الكمبيوتر الخاص بك. AxCrypt هو برنامج تشفير الملفات مفتوح المصدر الرائد لنظام التشغيل Windows. إنه يتكامل بشكل كامل مع Windows لضغط الملفات الفردية وترميزها وفك تشفيرها وتخزينها وإرسالها والعمل معها.

![أفضل 5 برامج تشفير 2024 أفضل 5 برامج تشفير 2024]()

AxCrypt هي أداة تشفير رائعة يمكن استخدامها من قبل كل من المؤسسات والأفراد. إنه خفيف الوزن وبسيط للغاية، لذلك حتى الأشخاص الذين ليس لديهم خبرة كبيرة في التكنولوجيا يمكنهم استخدامه دون أي مشاكل.

يستخدم AxCrypt تشفير AES-256 فقط، ولكن لا ينبغي أن يمثل ذلك مشكلة لأنه بروتوكول من الدرجة العسكرية سيحافظ على أمان أي بيانات حساسة. يحتوي هذا البرنامج على وحدة تخزين سحابية، ويعمل على أجهزة الكمبيوتر والأجهزة المحمولة، ويحتوي على ميزة مشاركة المفاتيح سهلة الاستخدام.

الفرق بين الخطتين اللتين تقدمهما AxCrypt، Business وPremium، كبير. مع خطة الأعمال، تحصل على مفتاح رئيسي ومدير حساب مخصص خاص بك، مما يسهل بالتأكيد على الشركات التعامل مع الجانب الفني للأشياء.

بشكل عام، يعتبر AxCrypt أقل تكلفة من NordLocker والعديد من الخدمات الأخرى المشابهة، لكنه لا يحتوي على نسخة مجانية تتناسب مع المنافسة. لا يمكن استخدام الإصدار المجاني من AxCrypt إلا لفك تشفير الملفات الموجودة وليس القيام بأي شيء آخر. ومع ذلك، تجدر الإشارة إلى أنه لا يزال هناك خيار تجريبي مجاني.

![أفضل 5 برامج تشفير 2024 أفضل 5 برامج تشفير 2024]()

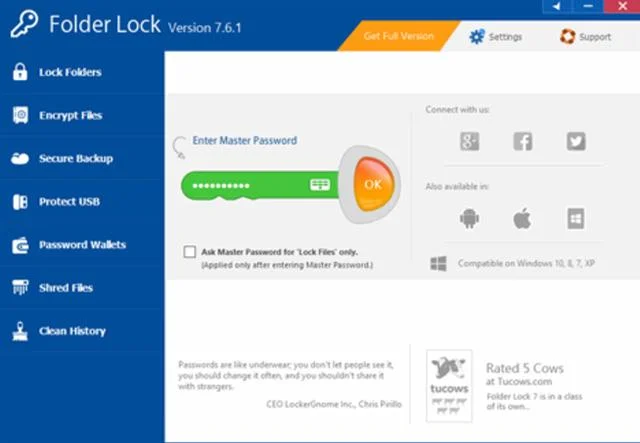

يعد Folder Lock برنامجًا فريدًا تمامًا، على الأقل بالنسبة لبرامج التشفير. إنه لا يعتمد على الاشتراك: يمكنك شراؤه مرة واحدة فقط ويمكنك استخدامه إلى أجل غير مسمى.

يتمتع المجلد بأعلى معايير قفل الملفات، مما يسمح لك بحماية المجلدات بكلمة مرور وتشفير الملفات والمجلدات السرية. بالنسبة للتشفير، يستخدم Folder Lock AES-256، لذا فهو ليس أقل شأنا من المنتجات المماثلة الأخرى في هذا الصدد. بالإضافة إلى ذلك، فهو يحمي محرك الأقراص أيضًا بكلمة مرور، ويجري نسخًا احتياطيًا في الوقت الفعلي، ويحذف الملفات ومحركات الأقراص والمحفوظات. ومع ذلك، لا يمكنك عمل نسخة احتياطية لبياناتك في السحابة باستخدام هذا البرنامج - فهي خدمة إضافية يتعين عليك الدفع مقابلها.

السعر ليس هو الشيء الوحيد الذي يميز Folder Lock عن منافسيه. إنه يحتوي بالفعل على الكثير من الميزات الرائعة التي لا تتوفر في الأدوات المماثلة الأخرى. على سبيل المثال، يحتوي Folder Lock على محفظة رقمية (لتأمين معلوماتك المصرفية) وأداة تقطيع الملفات، وهو أمر رائع عندما تحتاج إلى التأكد من عدم وجود طريقة لاستعادة الملفات التي لا تريد أن يصل إليها الآخرون.

ما قد يربك بعض الناس هو أن Folder Lock يمكنه قفل الملفات والمجلدات وتشفيرها. بمعنى آخر، المجلد المقفل ليس بالضرورة مشفرًا، لذا تأكد دائمًا من أنك تقوم بالفعل بإنشاء خزائن مشفرة، بدلاً من قفل الملفات بكلمة مرور فقط.

4. بيانات ستيجانوس آمنة

![أفضل 5 برامج تشفير 2024 أفضل 5 برامج تشفير 2024]()

يعد Steganos Data Safe خيارًا آخر مناسبًا للميزانية. إذا قررت الشراء، فستحتاج إلى تجديد ترخيصك سنويًا ويمكنك استخدام Steganos Data Safe على ما يصل إلى 5 أجهزة. هناك أيضًا نسخة تجريبية مجانية مدتها 30 يومًا لتجربة المنتج.

يستخدم Steganos Data Safe بروتوكول التشفير 384 بت AES-XEX ويعمل كمحرك أقراص منفصل. يمكنك سحب الملفات والمجلدات وإفلاتها فيها، وإنشاء نسخ احتياطية، وخزائن متنوعة (يمكنها تخزين ما يصل إلى 2 تيرابايت من البيانات). يتضمن ذلك الخزائن السحابية، والخزائن المحمولة، وما إلى ذلك. وبطبيعة الحال، جميعها محمية بالتشفير.

يدعم Steganos Data Safe تشفير البيانات في العديد من الخدمات السحابية الشائعة، مثل Dropbox وGoogle Drive وMicrosoft OneDrive. كما يستخدم أيضًا المصادقة الثنائية ويحتوي على ميزة تتيح للمستخدمين تعيين كلمة مرور للطوارئ. لذا، إذا كنت بحاجة إلى الوصول إلى شيء ما من خزانتك ولكن لسبب ما لا يمكنك ذلك، فيمكنك تفويض طرف ثالث للقيام بذلك نيابةً عنك بفضل هذه الميزة.

قد تستغرق الواجهة غير العادية بعض الوقت للتعود عليها، ولكن بشكل عام، يبدو برنامج Steganos Data Safe بمثابة برنامج تشفير قوي وموثوق وآمن.

5. حزمة التشفير المتقدمة

![أفضل 5 برامج تشفير 2024 أفضل 5 برامج تشفير 2024]()

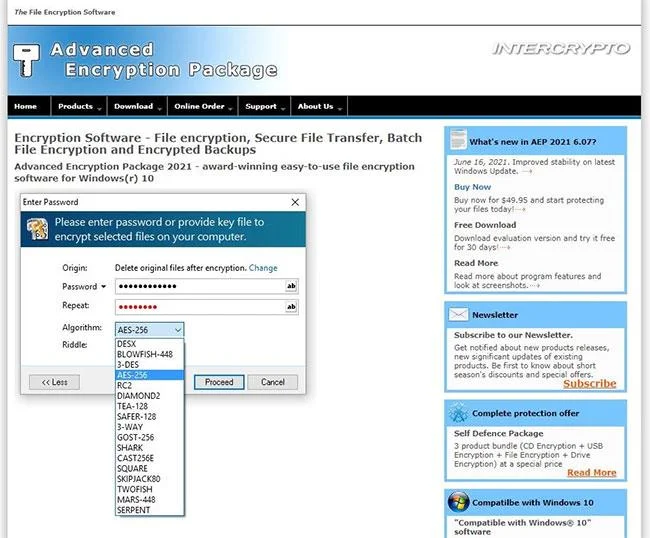

كما يوحي الاسم، فإن حزمة التشفير المتقدمة مخصصة للمحترفين. بالطبع، لا يوجد ما يمنع الوافد الجديد من استخدام البرنامج، ولكن واجهة المستخدم القديمة الخاصة به من المحتمل أن تنفر الكثير من الأشخاص. حزمة التشفير المتقدمة بسيطة جدًا وكلاسيكية، على طراز Windows 95.

ولكن إذا كان بإمكانك تجاهل ذلك، أو ببساطة تفضيل البرامج القديمة، فقد تستمتع باستخدام حزمة التشفير المتقدمة. يستخدم البرنامج 20 خوارزمية تشفير مختلفة، بما في ذلك AES وBlowfish وTwofish - ما عليك سوى اختيار واحدة من القائمة المنسدلة عندما تريد تشفير الملفات وستقوم الأداة بالباقي بنفسها.

تتميز حزمة التشفير المتقدمة بأنها خفيفة الوزن وتتكامل بسهولة مع أنظمة Windows. بالإضافة إلى ذلك، يمكنه تخزين مفاتيح التشفير على USB، ويحتوي على أداة مساعدة لسطر الأوامر، ومؤشر جودة كلمة المرور، ويسمح لك بمشاركة الملفات المشفرة بسهولة مع الآخرين.

إذا لم تكن متأكدًا مما إذا كان هذا البرنامج مناسبًا لك، فهناك نسخة تجريبية مجانية مدتها 30 يومًا. وإذا أعجبك، يمكنك شرائه مقابل رسوم لمرة واحدة.

فيما يلي قائمة بأفضل برامج التشفير اليوم، ونأمل أن تختار الأداة المناسبة للتشفير لحماية خصوصيتك.

شاهد المزيد: