كان عام 2018 عامًا مثيرًا للدهشة بالنسبة لمحترفي تكنولوجيا المعلومات على مستوى العالم. كانت هناك العديد من الثغرات الأمنية الرئيسية، حتى المتعلقة بمستوى الأجهزة، والتي يتعين على متخصصي أمن المعلومات مواجهتها. فيما يلي أكبر أربع نقاط ضعف في عام 2018 وكيف يمكنك التعامل معها.

Spectre وMeltdown – اللذان سيطرا على المشاريع الأمنية طوال عام 2018

ظهرت ثغرات Spectre وMeltdown لأول مرة في 4 يناير 2018، وهي تسمح للتطبيقات بقراءة ذاكرة kernel وتسببت في حدوث مشكلات أمنية خطيرة لمحترفي تكنولوجيا المعلومات على مدار أشهر العام. تكمن المشكلة في أن هذا الزوج يمثل ثغرات أمنية على مستوى الأجهزة يمكن تخفيفها، لكن لا يمكن تصحيحها من خلال البرامج. على الرغم من أن معالجات Intel (باستثناء شرائح Atom المصنعة قبل عام 2013 وسلسلة Itanium) هي الأكثر عرضة للخطر، إلا أن تصحيحات الكود الصغير لا تزال مطلوبة لمعالجات AMD أيضًا، مثل OpenPOWER ووحدات المعالجة المركزية الأخرى المستندة إلى تصميمات Arm. يمكن أيضًا تنفيذ بعض العلاجات البرمجية، ولكنها غالبًا ما تتطلب من البائعين إعادة ترجمة برامجهم مع توفير الحماية.

وقد أثار الكشف عن وجود نقاط الضعف هذه اهتمامًا متجددًا بهجمات القنوات الجانبية التي تتطلب القليل من الخداع الاستنتاجي. وبعد أشهر، تم الكشف أيضًا عن ثغرة BranchScope. أظهر الباحثون الذين يقفون وراء هذا الاكتشاف أن BranchScope يوفر القدرة على قراءة البيانات التي يجب حمايتها بواسطة منطقة SGX الآمنة، بالإضافة إلى هزيمة ASLR.

باختصار، إلى جانب عمليات الكشف الأولية، Spectre-NG، وSpectre 1.2، وSpectreRSB، تم اكتشاف ما مجموعه ثمانية أنواع مختلفة من ثغرة Spectre، بالإضافة إلى ثغرات أمنية أخرى ذات صلة مثل SgxPectre.

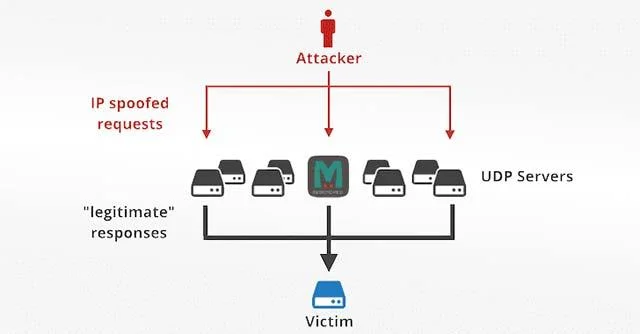

هجمات DDoS تحطم الأرقام القياسية باستخدام memcached

![أكبر الثغرات الأمنية في عام 2018 أكبر الثغرات الأمنية في عام 2018]()

وفي عام 2018، نظم المتسللون هجمات DDoS باستخدام ثغرات أمنية في memcached، حيث وصل ارتفاعها إلى 1.7 تيرابت في الثانية. يبدأ الهجوم عن طريق خادم ينتحل عنوان IP الخاص به (يعين عنوان هدف الهجوم كعنوان أصلي)، ويرسل حزمة طلب بحجم 15 بايت - والتي يتم الرد عليها من قبل مضيف آخر. خادم memcached عرضة للاستجابات التي تتراوح من 134 كيلو بايت إلى 750 كيلو بايت. إن فرق الحجم بين الطلب والاستجابة أكبر بما يزيد عن 51200 مرة، مما يجعل هذا الهجوم قويًا بشكل خاص!

إثبات المفهوم - تم إطلاق نوع من التعليمات البرمجية التي يمكن تكييفها بسهولة مع الهجمات من قبل العديد من الباحثين للتعامل مع هذا الموقف، من بينهم "Memcrashing.py"، الذي يعمل بشكل متكامل مع محرك بحث Shodan للعثور على الخوادم الضعيفة حيث يمكن شن الهجوم.

لحسن الحظ، يمكن منع هجمات DDoS من خلال memcached، ومع ذلك، يجب على مستخدمي memcached أيضًا تغيير الإعدادات الافتراضية لمنع إساءة استخدام أنظمتهم. إذا لم يتم استخدام UDP في نظامك، فيمكنك تعطيل هذه الميزة باستخدام المفتاح -U 0. بخلاف ذلك، يُنصح أيضًا بتقييد الوصول إلى المضيف المحلي باستخدام المفتاح -listen 127.0.0.1.

تسمح ثغرة Drupal CMS للمهاجمين بالتحكم في موقع الويب الخاص بك

![أكبر الثغرات الأمنية في عام 2018 أكبر الثغرات الأمنية في عام 2018]()

كان لا بد من إصدار تصحيحات الطوارئ لمواقع دروبال البالغ عددها 1.1 مليون موقع بحلول نهاية شهر مارس. وترتبط الثغرة الأمنية بالتعارض بين الطريقة التي تتعامل بها PHP مع المصفوفات في معلمات URL، واستخدام وظائف التجزئة. Drupal's (#) في بداية المصفوفة غالبًا ما تؤدي المفاتيح التي تشير إلى مفاتيح خاصة إلى عمليات حسابية إضافية، مما قد يسمح للمهاجمين "بحقن" التعليمات البرمجية بشكل تعسفي. أطلق على الهجوم اسم "Drupalgeddon 2: Electric Hashaloo" من قبل سكوت Arciszewski من مبادرة Paragon.

في أبريل، تم تصحيح المشكلات المتعلقة بهذه الثغرة الأمنية مرة أخرى، مستهدفًا القدرة على التعامل مع عناوين URL الخاصة بمعلمات GET لإزالة الرمز #، والذي قد يتسبب في ثغرة أمنية في تنفيذ التعليمات البرمجية عن بُعد.

على الرغم من الإعلان عن الثغرة الأمنية علنًا، فقد تأثر أكثر من 115000 موقع دروبال، واستغلت العديد من شبكات الروبوتات الثغرة الأمنية لنشر برامج تشفير ضارة.

تمنع هجمات BGP خوادم DNS لسرقة العناوين

![أكبر الثغرات الأمنية في عام 2018 أكبر الثغرات الأمنية في عام 2018]()

من المتوقع أن يصبح بروتوكول بوابة الحدود (BGP)، "الأداة" المستخدمة لتحديد المسار الأكثر كفاءة بين نظامين على الإنترنت، هدفًا للجهات الفاعلة الضارة في المستقبل لأن البروتوكول تم تصميمه إلى حد كبير قبل دراسة مشكلات الشبكة الضارة بدقة . لا توجد سلطة مركزية لمسارات BGP، ويتم قبول المسارات على مستوى مزود خدمة الإنترنت، مما يجعلها بعيدة عن متناول نماذج النشر النموذجية على مستوى المؤسسة وفي نفس الوقت بعيدًا عن متناول المستخدم.

في أبريل، تم تنفيذ هجوم BGP ضد Amazon Route 53 - مكون خدمة DNS في AWS. وفقًا لفريق Internet Intelligence التابع لشركة Oracle، فقد نشأ الهجوم من أجهزة موجودة في منشأة تديرها شركة eNet (AS10297) في كولومبوس، أوهايو، الولايات المتحدة الأمريكية. أعاد المهاجمون توجيه طلبات موقع MyEtherWallet.com إلى خادم في روسيا، والذي استخدم موقع ويب للتصيد الاحتيالي لنسخ معلومات الحساب من خلال قراءة ملفات تعريف الارتباط الموجودة. وحصل المتسللون على 215 إيثر من هذا الهجوم، أي ما يعادل حوالي 160 ألف دولار.

كما تم إساءة استخدام BGP في بعض الحالات من قبل الجهات الحكومية. في نوفمبر 2018، أشارت التقارير إلى أن العديد من المنظمات في إيران استخدمت هجمات BGP في محاولة لمنع حركة Telegram إلى البلاد. بالإضافة إلى ذلك، اتُهمت الصين أيضًا باستخدام هجمات BGP عبر نقاط تواجد في أمريكا الشمالية وأوروبا وآسيا.

يتم تنفيذ العمل على حماية BGP ضد هذه الهجمات من قبل NIST ومديرية العلوم والتكنولوجيا بوزارة الأمن الداخلي، بالشراكة مع Secure Inter-Domain Routing (SIDR)، والتي تهدف إلى إجراء "مصادقة أصل مسار BGP (التحقق من أصل طريق BGP) باستخدام الموارد البنية التحتية للمفتاح العام.

شاهد المزيد: