بغض النظر عن النظام الأساسي الذي تستخدمه، سواء كان جهاز كمبيوتر أو جهازًا لوحيًا أو هاتفًا ذكيًا، تذكر دائمًا تحديث التحديثات المتاحة لترقية إصدار جهازك. سيتم تصحيح التحديثات وضمان مستوى أكثر أمانًا.

إذا كنت لا تريد أن تصبح ضحية لبرنامج Ransomware، أو لا تريد أن "تختفي" بياناتك المهمة، فاتبع الخطوات الأساسية الموضحة أدناه. لمعرفة المزيد من المعلومات التفصيلية وكذلك التعرف على ماهية برامج الفدية، يمكنك الرجوع هنا .

تدابير لمنع Ransomware

1. قم بعمل نسخ احتياطية منتظمة للبيانات

هذا هو Ransomware Defense 101. يريد المحتالون "تضييق" الوصول إلى بياناتك، وبمجرد مهاجمة بياناتك، فمن المؤكد أنه سيتم فقدان بياناتك. ولذلك، يجب عليك النسخ الاحتياطي ومزامنة البيانات الهامة على النظام الخاص بك.

قم بتنظيم وإدارة بياناتك المهمة في مكان واحد، وقم بعمل نسخة احتياطية منها بشكل منتظم بحيث تظل بياناتك متاحة ومتاحة في حالة وقوع هجوم، ويمكن استعادتها بسهولة.

فيما يتعلق بتكرار النسخ الاحتياطي، يوصى بإجراء نسخ احتياطي لبياناتك بانتظام.

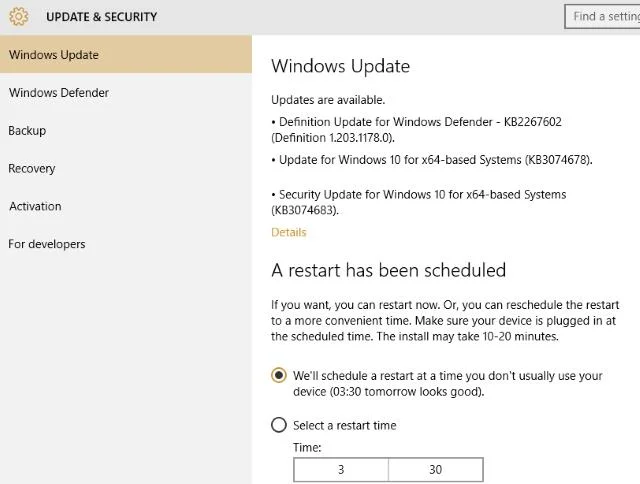

2. قم دائمًا بتحديث التحديثات

بغض النظر عن النظام الأساسي الذي تستخدمه، سواء كان جهاز كمبيوتر أو جهازًا لوحيًا أو هاتفًا ذكيًا، تذكر دائمًا تحديث التحديثات المتاحة للترقية إلى أحدث إصدار على جهازك. سيتم تحديث التحديثات (التحديثات) بواسطة المطور، وتصحيح التصحيحات وضمان مستوى أعلى من الأمان.

3. ابتعد عن الملفات المشبوهة، وقم بتمكين امتدادات الملفات

إحدى الطرق البسيطة والفعالة لمحاربة برامج الفدية (والبرامج الضارة الأخرى ) هي استخدام عينيك. تحتوي العديد من الأدوات الضارة على امتدادات ملفات مثل .PDF.EXE، والتي يمكنك التأكد على الفور من أنها ملفات ضارة.

لذلك، لتحديد الملفات الخطيرة التي تحتاج إلى الابتعاد عنها أو التي يجب عليك حذفها، فإن الطريقة الوحيدة هي تمكين امتدادات الملفات على نظام التشغيل Windows. ويمكنك الرجوع إلى المقال 8 طرق للتعرف على الملفات ذات التنسيقات الغريبة .

4. استخدم مرشحات البريد الإلكتروني

حتى الآن، لا توجد طريقة لمنع البرامج الضارة وهجمات التصيد الاحتيالي، لذا للحد منها، يجب عليك استخدام عميل بريد إلكتروني للبحث عن الرسائل الضارة المرسلة إلى جهاز الكمبيوتر الخاص بك. إذا لم يكن الأمر كذلك، فيجب عليك على الأقل إعداد قاعدة لتصفية البريد الإلكتروني، وحذف ملفات البريد الإلكتروني EXE.

بالإضافة إلى ذلك، هناك قاعدة ثابتة تتمثل في عدم فتح أو إرسال رسائل البريد الإلكتروني التي تشعر بأنها "مشبوهة" أبدًا. تلك هي الحيل التي يستخدمها المتسللون دائمًا وأبسط جزء منها هو خداع الآخرين لإطلاق ملفات قابلة للتنفيذ يرسلها المتسللون بأيقونات وتنسيقات "مزيفة" مثل DOC أو PDF لنشر تعليمات برمجية ضارة، ومن هناك اختراق الكمبيوتر والتحكم فيه.

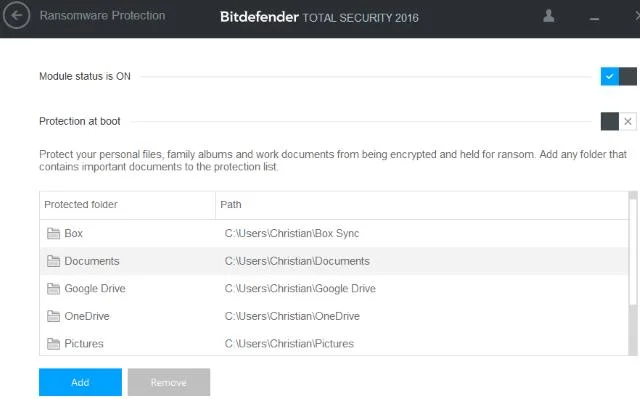

5. استخدم برامج أمان الإنترنت

الحل لحماية بياناتك من هجمات Ransomware هو استخدام برامج الأمان . في حين أن أدوات أمان الإنترنت المجانية هي أيضًا جيدة جدًا، فهي كافية للمسح مباشرة والعمل كجدار حماية ، عند استخدام الإصدار المدفوع، سيكون مستوى الأمان أعلى.

![إذا كنت لا تريد أن تصبح ضحية لبرامج الفدية، فاقرأ هذه المقالة إذا كنت لا تريد أن تصبح ضحية لبرامج الفدية، فاقرأ هذه المقالة]()

6. التحقق من مستوى أمان النظام بانتظام

بأبسط العبارات وأكثرها مفهومة، يجب عليك فحص نظامك بانتظام باستخدام برامج وبرامج مكافحة الفيروسات. بعض برامج وبرامج مكافحة الفيروسات الفعالة التي يمكنك استخدامها هي Kaspersky Virus Removal Tool، وAVG Anti-Virus، وMicrosoft Security Essentials، وMalwareBytes، وما إلى ذلك...

بالإضافة إلى ذلك، يمكنك الرجوع إلى بعض برامج مكافحة الفيروسات الأكثر فعالية لأجهزة الكمبيوتر التي تعمل بنظام Windows هنا.

أثناء عملية المسح، إذا تم اكتشاف تهديد، فإن برامج وبرامج مكافحة الفيروسات هذه سوف تقوم "بعزله" وإزالته نيابةً عنك.

7. استخدم أداة جدار الحماية الحديثة

![إذا كنت لا تريد أن تصبح ضحية لبرامج الفدية، فاقرأ هذه المقالة إذا كنت لا تريد أن تصبح ضحية لبرامج الفدية، فاقرأ هذه المقالة]()

تلعب جدران الحماية دورًا مهمًا في الحد من انتشار جميع البرامج الضارة، بما في ذلك Ransomware. على الرغم من أن فيروسات Ransomware تُصيب عادةً عبر مرفقات البريد الإلكتروني أو الإعلانات الضارة أو الوسائط المصابة مثل محركات أقراص USB، إلا أنها يمكنها أيضًا الانتقال عبر الشبكة بسرعات مذهلة. لتجنب الإصابة ببرامج الفدية، عليك التأكد من حظر المنفذ 445، وهو منفذ داخلي يساعد على منع جميع الأجهزة الموجودة على الشبكة من نقل برامج الفدية والبرامج الضارة الأخرى.

على الرغم من أن هذا المنفذ عادةً ما يكون محظورًا بشكل افتراضي، إلا أنه لضمان السلامة، يجب عليك التحقق بعناية. بالإضافة إلى ذلك، عليك أن تضع في اعتبارك أن معظم برامج ramsomware تتصل بخادم بعيد، لذا قم بتحديث جدران الحماية بانتظام للحد من هذا الوصول.

8. لا تستخدم حساب المسؤول كل يوم

غالبًا ما يستخدم المستخدمون الحساب الرئيسي على الكمبيوتر مع حقوق إدارية لإجراء العمليات بشكل ملائم، ولكن يمكن استغلال ذلك بواسطة Ransomware لإحداث ضرر بالكمبيوتر. لذلك، للاستخدام اليومي، يجب عليك استخدام حساب ضيف للحد من الحقوق الإدارية، ومنع تثبيت البرامج، وما إلى ذلك.

باستخدام هذا الإجراء "الوقائي"، يمكنك منع تثبيت جميع أنواع البرامج الضارة وبرامج الفدية على النظام. عندما تريد تثبيت برنامج أو تحديث نظام التشغيل، يجب عليك تسجيل الخروج والتحويل إلى حساب مسؤول وإجراء التثبيت أو التحديث.

9. قم بإيقاف تشغيل وحدات الماكرو في Microsoft Office

هناك طريقة أخرى تستخدمها البرامج الضارة لمهاجمة مستخدمي Windows وهي من خلال Microsoft Office. على الرغم من أن مجموعة Office هذه آمنة تمامًا، إلا أن وحدات الماكرو (خاصة في Microsoft Excel ) ليست كذلك.

على الرغم من أن ميزة الماكرو هذه معطلة بشكل افتراضي، إلا أنه لا يزال يتعين عليك التحقق منها لضمان السلامة. لإيقاف تشغيل ميزة الماكرو، انتقل إلى ملف > خيارات > مركز التوثيق > إعدادات مركز التوثيق . في إعدادات الماكرو ، حدد تعطيل كافة وحدات الماكرو باستثناء وحدات الماكرو الموقعة رقميًا .

10. قم بإعداد أمان المتصفح، وتحقق من وجود تحديثات، وقم بإزالة الملحقات غير الآمنة

إذا لم تقم بتحديث متصفحك أو ملحقاتك بانتظام، فإن خطر إصابة جهاز الكمبيوتر الخاص بك بفيروس Ransomware مرتفع جدًا. لا تمثل هذه مشكلة بالنسبة للمتصفحات مثل Google Chrome و Mozilla Firefox وMicrosoft Edge لأنه يتم تحديثها تلقائيًا، ولكن في المتصفحات الأخرى يجب أن تكون على دراية بالتحديثات المنتظمة.

أما بالنسبة للمكونات الإضافية أو الإضافات، فيجب عليك أيضًا تحديثها بانتظام أو إلغاء تثبيت الأدوات المساعدة غير الضرورية. بالإضافة إلى ذلك، يجب عليك تعطيل برنامج Adobe Flash وإعادة تمكينه إذا كان موقع الويب يتطلب ذلك.

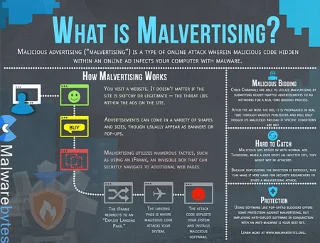

11. تجنب الإعلانات الضارة

![إذا كنت لا تريد أن تصبح ضحية لبرامج الفدية، فاقرأ هذه المقالة إذا كنت لا تريد أن تصبح ضحية لبرامج الفدية، فاقرأ هذه المقالة]()

يتم إخفاء برامج الفدية في الإعلانات الضارة، لذا عليك الابتعاد عن بعض مواقع الويب. غالبًا ما توفر مواقع الويب هذه ملفات تنزيل أو روابط تنزيل لمواد غير قانونية تحتوي على إعلانات ضارة.

لذلك، عليك توخي الحذر عند الوصول إلى هذه المواقع. بينما يمكنك استخدام أدوات حظر الإعلانات ، إلا أن هناك مواقع تقدم محتوى مجانيًا يعتمد على الإعلانات للحفاظ على الموقع لذا يجب عليك البحث عن خيارات أخرى للتحكم في كيفية عرض الإعلانات.

راجع بعض المقالات الإضافية أدناه:

حظ سعيد!