تعد برامج Keyloggers برامج خطيرة للغاية يقوم المتسللون بتثبيتها على نظام أي مستخدم لسرقة كلمات المرور ومعلومات بطاقة الائتمان وما إلى ذلك. تقوم Keyloggers بتخزين جميع ضغطات المفاتيح التي يستخدمها المستخدمون، وتتفاعل على الكمبيوتر وتزود المتسللين بمعلومات المستخدم المهمة.

يعد كل نوع من برامج keylogger خطيرًا لأنه يمكنه تسجيل ضغطات المفاتيح الخاصة بك وتتبع جميع أنشطتك ويمكنه تسجيل المواقع المفتوحة.

إذا كنت تستخدم جهاز كمبيوتر مثبتًا عليه برنامج Keylogger، فهذا يعني أن معلوماتك المهمة يمكن أن تتم سرقتها بسهولة. ولذلك، فإن أفضل طريقة هي التحقق مما إذا كان برنامج Keylogger مثبتًا على جهاز الكمبيوتر الخاص بك أم لا. في المقالة أدناه، سترشدك LuckyTemplates إلى كيفية العثور على برامج تسجيل المفاتيح وإزالتها بالكامل من نظامك.

إذا كنت لا تعرف الكثير عن برامج تسجيل المفاتيح، فلا تفوت هذه المقالة: تعرف على برامج تسجيل المفاتيح

كيفية العثور على برامج تسجيل المفاتيح وحذفها على جهاز الكمبيوتر الخاص بك

ما هي علامات هجوم Keylogger؟

هناك العديد من العلامات التي تشير إلى وجود هجوم على برنامج Keylogger على نظامك. فيما يلي العلامات الأكثر شيوعًا:

- قد تلاحظ أن جهاز الكمبيوتر الخاص بك بطيء أو غير مستقر على نحو غير عادي. غالبًا ما يكون هذا علامة على وجود برامج ضارة تعمل في الخلفية.

- قد تجد أيضًا أن لوحة المفاتيح لديك تكتب أحرفًا خاطئة أو أن المفاتيح لا تعمل بشكل صحيح.

- علامة أخرى هي إذا لاحظت أي برنامج غريب مثبت على جهازك ولا تتذكر أنك قمت بتنزيله.

- قد تظهر لك أيضًا نوافذ منبثقة مشبوهة على شاشتك دون أن تدرك ذلك.

- قد تلاحظ أنه تم الوصول إلى حساباتك عبر الإنترنت دون علمك، وهو ما قد يكون علامة على وجود برنامج Keylogger أو حل وسط آخر.

كيفية اكتشاف كيلوغرز

1. ابحث عن Keylogger وقم بإزالته باستخدام إدارة المهام

استخدم "إدارة المهام" لاكتشاف ما إذا كان برنامج Keylogger مثبتًا على نظامك أم لا. الأمر بسيط جدًا، ما عليك سوى اتباع الخطوات التالية:

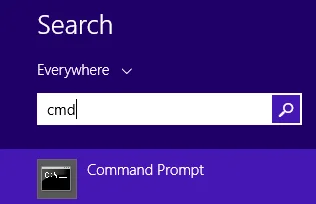

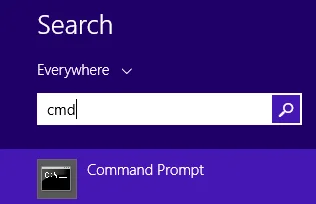

افتح أولاً موجه الأوامر عن طريق إدخال cmd في مربع البحث بقائمة ابدأ ثم النقر فوق موجه الأوامر في قائمة نتائج البحث.

بعد ذلك، في نافذة موجه الأوامر، أدخل الأمر أدناه واضغط على Enter:

نتستت –انو

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

الآن ستظهر نافذة موجه الأوامر كما هو موضح أدناه:

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

سيتم عرض البيانات التي تتلقاها في 5 أعمدة. ما عليك سوى الانتباه إلى الأسطر ذات القيمة المعينة على Founded .

في الرسم التوضيحي أعلاه، ستشاهد معرفي PID تم تعيينهما على "تم التأسيس"، القيمة الأولى هي 1048 والقيمة الثانية هي 2500.

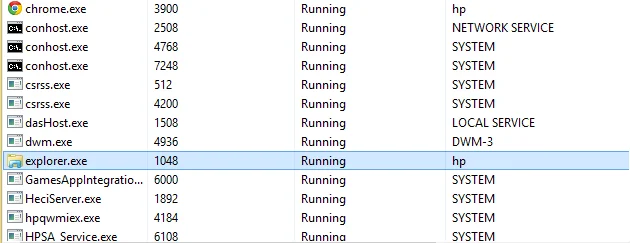

بعد ذلك، افتح "إدارة المهام" وقم بالوصول إلى علامة التبويب "التفاصيل" .

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

يمكنك الآن أن ترى بوضوح أن explorer.exe له معرف بقيمة 1048. ومع ذلك، فهذه خدمة نظام مهمة، لذا يمكن التأكد من أن هذا برنامج آمن، وليس برنامج Keylogger.

قم بعد ذلك بالعودة إلى نافذة "إدارة المهام" مرة أخرى وابحث عن العملية باستخدام PID 2500.

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

سترى nvstreamsvc.exe بمعرف 2500. ومع ذلك، بعد البحث، فإن nvstreamsvc.exe هو برنامج تم تثبيته بواسطة nvidia مع بطاقة الرسومات. لذلك، يمكن التأكد من أن النظام لا يحتوي على أي برامج تسجيل مفاتيح مثبتة.

اتبع نفس الخطوات للتحقق مما إذا كان نظامك يحتوي على أي برنامج Keylogger مثبت أم لا؟

2. ابحث عن Keylogger من خلال البرامج المثبتة

في بعض الأحيان، في بعض الحالات، يمكن العثور على برامج تسجيل المفاتيح في البرامج التي تقوم بتثبيتها على النظام، إذا لم يقم المتسللون بإخفاء هذه البرامج.

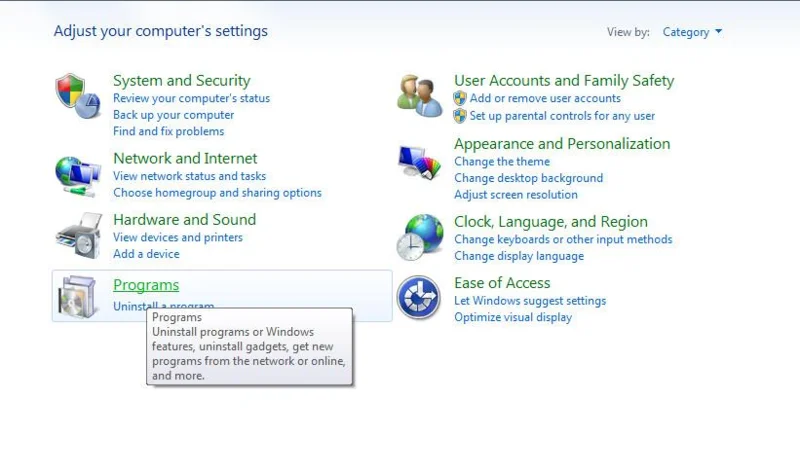

- انتقل إلى ابدأ => لوحة التحكم .

- في نافذة لوحة التحكم، انقر فوق البرامج والميزات أو إلغاء تثبيت برنامج .

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص ��ك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

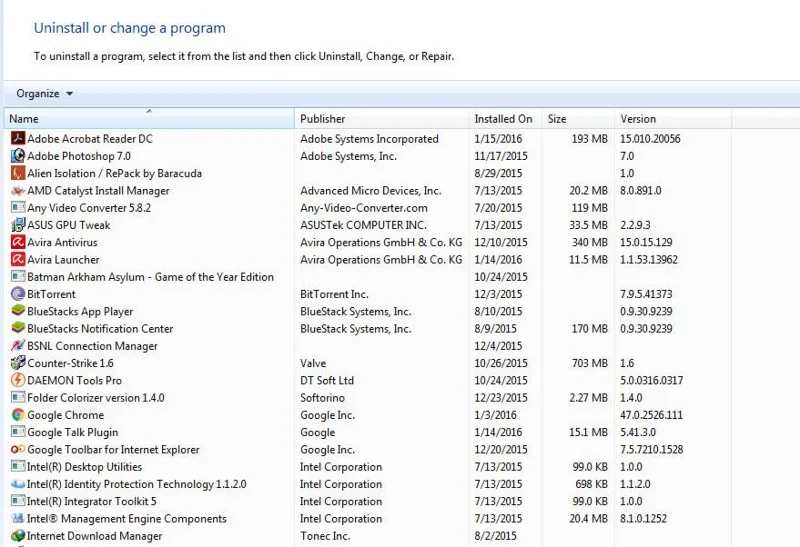

تعرض الشاشة الآن قائمة بجميع البرامج التي قمت بتثبيتها. إذا اكتشفت أي برامج لم تقم بتثبيتها، فمن المحتمل أن تكون هذه البرامج قد تم تثبيتها بواسطة المتسللين. انقر بزر الماوس الأيمن فوق البرنامج وحدد إلغاء التثبيت .

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

عند إزالة هذه البرامج، سيتم أيضًا إزالة برنامج Keylogger من نظامك، وستكون الآن في حالة "آمنة".

3. برنامج للكشف عن برامج تسجيل المفاتيح على أجهزة الكمبيوتر

في بعض الحالات، يمكن للمستخدمين تطبيق الحل عن طريق طلب دعم تطبيق تابع لجهة خارجية لإزالة برنامج Keylogger بالكامل من نظامهم. يوجد حاليًا العديد من أدوات مكافحة Rootkit المتوفرة في السوق، ولكن تجدر الإشارة إلى الأداة الأكثر فعالية.

فيما يلي 3 من أفضل الأدوات التي يمكنك الرجوع إليها:

- النسخة التجريبية من Malwarebytes Anti-Rootkit:

Malwarebytes Anti-Rootkit Beta (MBAR) هي أداة مجانية مصممة لمساعدة المستخدمين على اكتشاف وإزالة Rootkis بسرعة - وهي أنواع من البرامج الضارة التي تعمل في وضع مخفي ومتطور على النظام.

Malwarebytes Anti-Rootkit Beta هي تقنية متقدمة لاكتشاف وإزالة أسوأ برامج rootkit الضارة. يتضمن المستودع أيضًا أداة مفيدة لإصلاح الأضرار الناجمة عن وجود الجذور الخفية. تتطلب هذه العملية إعادة تشغيل لتطبيق الإصلاحات.

استخدام:

- قم بتنزيل Malwarebytes Anti-Rootkit Beta على جهازك وتثبيته هنا.

- قم بفك ضغط المحتويات إلى مجلد موجود في مكان مناسب.

- افتح المجلد الذي يحتوي على المحتويات المستخرجة وقم بتشغيل mbar.exe

- اتبع الإرشادات الموجودة في المعالج للتحديث والسماح للبرنامج بفحص جهاز الكمبيوتر الخاص بك بحثًا عن التهديدات.

- انقر فوق الزر "تنظيف" لإزالة أي تهديدات وإعادة التشغيل إذا طُلب منك ذلك.

- انتظر حتى يتم إيقاف تشغيل النظام وتنفيذ عملية التنظيف.

- قم بإجراء فحص آخر باستخدام Malwarebytes Anti-Rootkit للتحقق من عدم وجود أي تهديدات. إذا كان الأمر كذلك، فانقر فوق تنظيف مرة أخرى وكرر العملية.

- إذا لم يتم العثور على أي تهديدات إضافية، فتحقق من أن نظامك يعمل الآن بشكل صحيح، مع التأكد من أن العناصر التالية نشطة:

- خدمة الإنترنت

- تحديث ويندوز

- جدار حماية ويندوز

- إذا كانت هناك مشاكل إضافية في نظامك، مثل أي من المشاكل المذكورة أعلاه أو مشاكل أخرى في النظام، فقم بتشغيل أداة الإصلاح المضمنة في Malwarebytes Anti-Rootkit وأعد التشغيل.

- تأكد من أن نظامك يعمل حاليًا بشكل صحيح.

- إذا واجهت أي مشكلات في تشغيل الأداة أو لم تحل جميع المشكلات التي واجهتها بشكل كامل، فيرجى الاتصال بالدعم.

- نورتون باور ممحاة:

يعد Norton Power Eraser حلاً بسيطًا لاكتشاف وإزالة البرامج الإجرامية والفيروسات التي لا يمكن اكتشافها باستخدام الطرق التقليدية.

تحميل وتثبيت هنا.

- فحص كاسبيرسكي الأمني:

يتمتع Kaspersky Security Scan بالقدرة على فحص النظام بسرعة كبيرة للغاية، مما يسمح لك بالتحقق مما إذا كان هناك أي فيروسات أو برامج ضارة أو برامج تجسس على النظام للعثور بسرعة على طرق لتدمير الفيروسات وهذه البرامج الضارة.

قم بتنزيل Kaspersky Security Scan على جهازك وقم بتثبيته هنا.

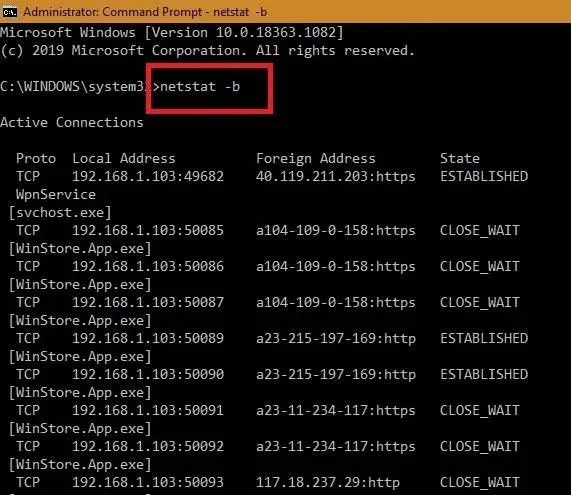

4. كشف اتصالات الإنترنت المشبوهة باستخدام سطر الأوامر

بمجرد التأكد من عدم قيام أي شخص آخر بتسجيل الدخول إلى جهاز الكمبيوتر الخاص بك، فمن المهم التحقق من عدم وجود أي اتصالات إنترنت مشبوهة بجهازك. للقيام بذلك، افتح سطر أوامر Windows في وضع المسؤول وأدخل ما يلي:

netstat -b

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

كشف اتصالات الإنترنت المشبوهة باستخدام سطر الأوامر

يتم الآن عرض جميع مواقع الويب والبرامج المتصلة عبر الإنترنت بجهاز الكمبيوتر الذي يعمل بنظام Windows. التطبيقات المتصلة بمتجر Windows أو متصفح Edge أو تطبيقات النظام الأخرى مثل " svchost.exe " غير ضارة. تحقق من عناوين IP عبر الإنترنت بحثًا عن أي مواقع بعيدة مشبوهة.

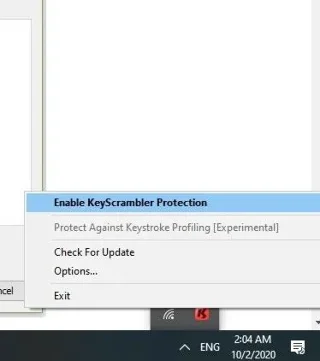

5. التقنية المتقدمة: تشفير ضغطات المفاتيح

يعد تشفير ضغطات المفاتيح طريقة رائعة لمنع راصدي لوحة المفاتيح، وذلك عن طريق تشفير جميع ضغطات المفاتيح قبل إرسالها عبر الإنترنت. إذا كنت ضحية لهجوم Keylogger على مستوى برنامج Hypervisor، فلن تتمكن البرامج الضارة إلا من اكتشاف الأحرف العشوائية المشفرة.

يعد KeyScrambler أحد حلول تشفير ضغطات المفاتيح الشائعة. إنه خالي من الفيروسات وآمن للاستخدام مع أكثر من مليون مستخدم مدفوع الأجر. الإصدار الشخصي من البرنامج مجاني ويمكنه تأمين بيانات ضغطات المفاتيح على أكثر من 60 متصفحًا.

بمجرد التثبيت، يمكنك تنشيط KeyScrambler من علبة النظام الموجودة على اليمين.

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

قم بتنشيط KeyScrambler من علبة النظام الموجودة على اليمين

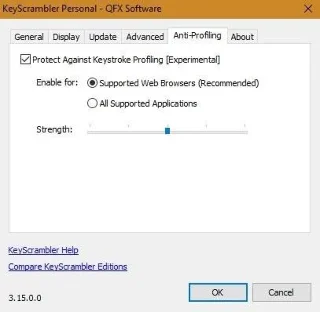

في الإعدادات ، يمكنك الحماية من تسجيل ضغطات المفاتيح. ويتم ذلك باستخدام ميزة الإشراف على الكتابة لحماية عدم الكشف عن هويتك من مواقع الويب التي تحاول إنشاء ملفات تعريف بناءً على الطريقة التي تكتب بها.

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

ميزة الرقابة على إيقاع الكتابة

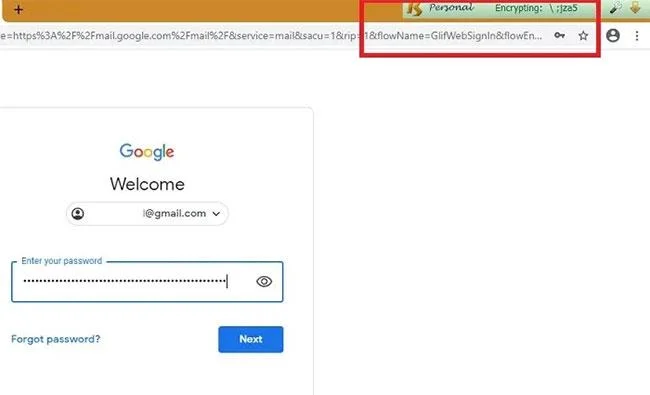

بمجرد إدخال ضغطات المفاتيح في أي متصفح مثل Google Chrome أو Firefox، سيقوم KeyScrambler بتشفير جميع ضغطات المفاتيح التي يمكنك رؤيتها مباشرة على الشاشة.

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

سيتم تشفير جميع ضغطات المفاتيح التي يمكن رؤيتها مباشرة على الشاشة

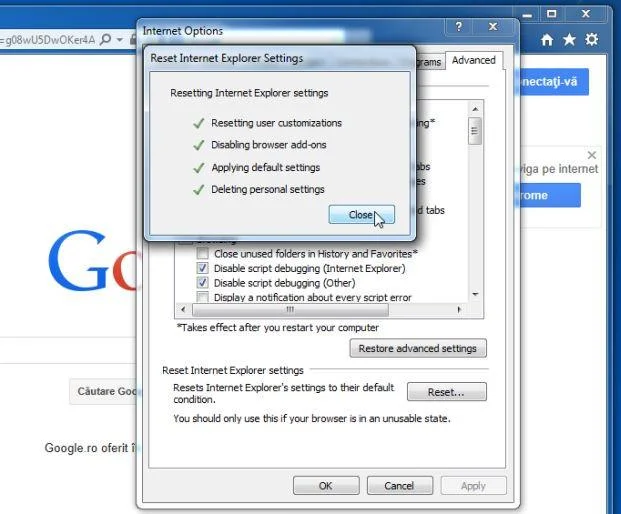

6. تحقق من إعدادات متصفح الويب الخاص بك

وأخيرًا، يجب عليك أيضًا التحقق من إعدادات متصفح الويب الخاص بك بحثًا عن أي تغييرات مشبوهة. غالبًا ما يتلاعب برنامج Keyloggers بإعدادات المتصفح لالتقاط ضغطات المفاتيح، لذا قم بمراجعة جميع الإعدادات بعناية وتأكد من عدم العبث بها أو تغييرها دون علمك.

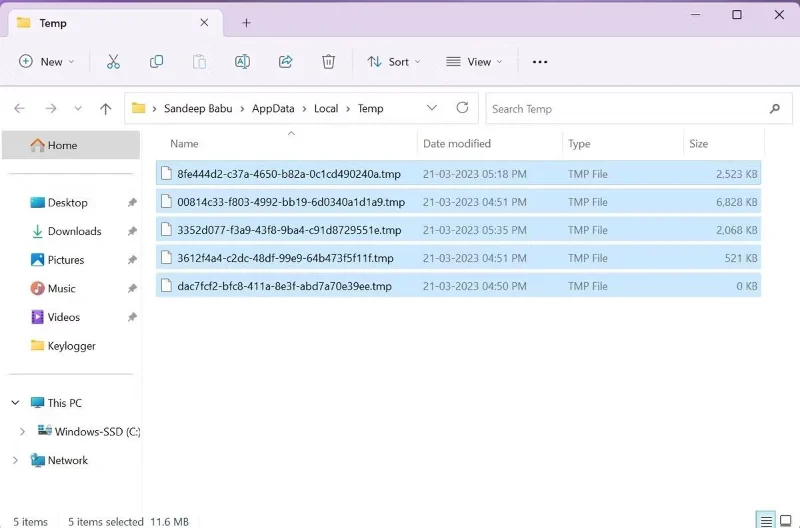

7. التحقق من الملفات المؤقتة

يختبئ برنامج Keyloggers أحيانًا في ملفات مؤقتة لتجنب اكتشافها، خاصة الملفات التي تم تنزيلها من مواقع الويب الضارة. ولذلك، يجب عليك أيضًا التحقق من الملفات المؤقتة بحثًا عن أي برامج مشبوهة.

نظرًا لأن الملفات المؤقتة غالبًا ما تكون مزدحمة للغاية بحيث لا تتمكن من اكتشاف أي برامج مشبوهة، فمن الأفضل حذف جميع الملفات المؤقتة الموجودة على جهاز الكمبيوتر الخاص بك.

أغلق جميع البرامج قيد التشغيل على جهاز الكمبيوتر الخاص بك. اضغط على Windows + R ثم اكتب "%temp%". انقر فوق الزر "موافق". سيؤدي هذا إلى فتح مجلد الملف المؤقت. حدد كافة الملفات وحذفها.

![تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك تعليمات للعثور على Keyloggers وإزالتها بالكامل من جهاز الكمبيوتر الخاص بك]()

دليل الملفات المؤقتة

8. قم بالبحث عن برامج تسجيل المفاتيح باستخدام برامج مكافحة الفيروسات

يستطيع برنامج Keyloggers إخفاء نفسه كبرامج شرعية. لذلك، يجب عليك فحص جهاز الكمبيوتر الخاص بك باستخدام برنامج مكافحة فيروسات حسن السمعة لمعرفة ما إذا كان يحتوي على برنامج Keylogger أم لا.

على الرغم من أن Microsoft Defender يوفر أمانًا معقولاً، إلا أنه يجب عليك التفكير في شراء برنامج مكافحة فيروسات مدفوع الأجر لزيادة أمان جهاز الكمبيوتر الخاص بك.

9. تدابير أخرى

إذا كنت قد اتبعت الطرق المذكورة أعلاه ولا تزال تشك في تثبيت برنامج Keylogger على جهاز الكمبيوتر الخاص بك، فيمكنك استخدام الوضع الآمن مع الشبكة للعمل. للدخول إلى الوضع الآمن مع الشبكة، اضغط على F8 عند تشغيل الكمبيوتر واستخدم مفاتيح الأسهم للعثور على هذا الوضع، ثم اضغط على Enter لتحديده. عند الوصول إلى الوضع الآمن مع الشبكة، يُسمح لك فقط بتشغيل الملفات على نظام التشغيل الخاص بك وإيقاف جميع الأنشطة الأخرى، لذلك لن يتمكن برنامج Keyloggers المثبت على جهاز الكمبيوتر الخاص بك من تتبعك بعد الآن.

هذه إحدى الميزات المفيدة للغاية التي يجب ألا تتجاهلها.

نصائح مفيدة للتعامل مع برامج تسجيل المفاتيح

هناك بعض برامج تسجيل ضربات المفاتيح الخطيرة للغاية، ولا يمكن اكتشافها إلا إذا تم استخدام أساليب احترافية. ولذلك، للحفاظ على البيانات آمنة من راصدي لوحة المفاتيح، يجب عليك استخدام المفكرة أثناء إدخال أسماء المستخدمين وكلمات المرور في نماذج تسجيل الدخول. احفظ اسم المستخدم وكلمة المرور في المفكرة وانسخهما إلى متصفحك. لأن بعض برامج تسجيل المفاتيح ليس لديها إذن لتسجيل ضغطات مفاتيح المفكرة.

إذا كانت لديك بيانات مهمة وحساسة مخزنة على جهاز الكمبيوتر الخاص بك، فيجب حمايتها من برامج رصد لوحة المفاتيح هذه. يستغرق العثور على برنامج Keylogger واكتشافه الكثير من الوقت لأنه يمكن أن يأتي من الإنترنت لأنه يتم تنزيل العديد من البرامج من العديد من المواقع غير الرسمية. إن العثور على مصادر آمنة لتنزيل البرامج يستحق اهتمامك أيضًا، وعند تثبيت البرنامج، تأكد من مراقبة العملية بأكملها لتجنب تثبيت الأدوات غير المرغوب فيها.

الطريقة الأكثر فعالية لإزالة برنامج Keylogger هي استخدام أداة لمكافحة البرامج الضارة. قم بإجراء فحص كامل لنظامك واتبع تعليمات البرنامج لحذف أي ملفات ضارة يعثر عليها. يمكنك أيضًا استخدام برنامج متخصص لمكافحة برامج التجسس لاكتشاف برامج رصد لوحة المفاتيح بشكل أكثر دقة.

تعد حماية جهاز الكمبيوتر الخاص بك من برامج رصد لوحة المفاتيح أمرًا ضروريًا لضمان أمان وخصوصية بياناتك. الآن بعد أن عرفت كيفية التحقق من وجود برامج تسجيل المفاتيح، فإن الخطوة التالية هي تعزيز أمان جهاز الكمبيوتر الخاص بك لمنع هجمات Keylogger. بالإضافة إلى ذلك، لحماية بياناتك الحساسة، يجب أن تكون حذرًا من برنامج ضار آخر لسرقة المعلومات يسمى FormBook .

حظ سعيد!

راجع بعض المقالات الإضافية أدناه: