إذا كنت تعتقد دائمًا أن الفيروسات وبرامج تسجيل المفاتيح تمثل تهديدات مميتة، فلا تتعجل في تأكيد ذلك لأنه لا تزال هناك تهديدات أكثر خطورة من ذلك.

في حين أن الحلول الأمنية لحمايتنا من التهديدات والمتسللين تتحسن تدريجيًا، فإن البرامج الضارة (البرامج الضارة) أصبحت أيضًا " ماكرة " أكثر فأكثر. وأحد التهديدات الجديدة التي ظهرت مؤخرًا هو الابتزاز من خلال برامج الفدية.

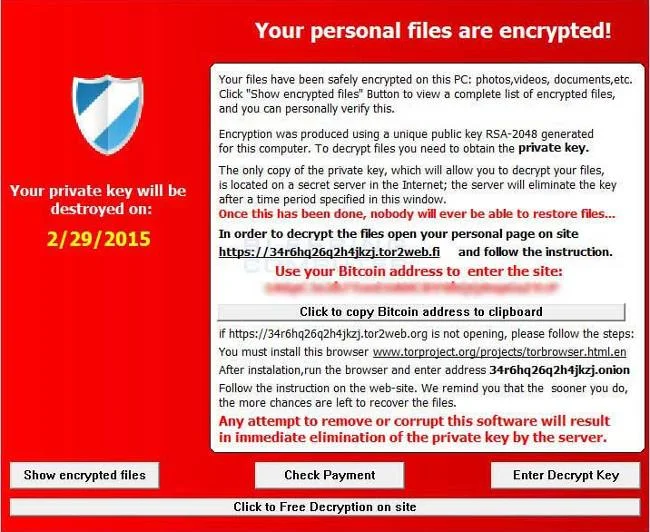

فيروس برامج الفدية هو نوع من البرامج الضارة التي تقوم بتشفير وقفل جميع أو بعض الملفات الموجودة على جهاز كمبيوتر المستخدم، ثم تطلب من المستخدم دفع فدية لفتحها.

تعتمد خطورة الهجمات على نوع الملفات التي تؤثر عليها برامج الفدية. وفي بعض الحالات، يقوم فقط بتشفير عدد قليل من ملفات البرامج التي يقوم المستخدمون بتنزيلها من الإنترنت ولا يحتوي نظام التشغيل على هذه الميزات. وفي حالات أخرى، يمكن أن تؤثر البرامج الضارة على القرص الصلب بأكمله وتجعل جهاز الكمبيوتر الخاص بالمستخدم غير قابل للاستخدام.

فيما يلي أخطر 3 فيروسات Ransomware وأكثرها رعبًا على الإطلاق.

![قائمة بأخطر 3 فيروسات Ransomware وأكثرها رعبًا قائمة بأخطر 3 فيروسات Ransomware وأكثرها رعبًا]()

بالإضافة إلى ذلك، يمكن للقراء الرجوع إلى معلومات أكثر تفصيلاً حول برامج الفدية أو ما هي برامج الفدية هنا.

1. لوكي الفدية

تم اكتشاف Locky لأول مرة في فبراير 2016. غالبًا ما يتم إرسال هذا النوع من برامج الفدية كمرفق بالبريد الإلكتروني، بعنوان " Invoice J-00 ". يحتوي البريد الإلكتروني على مستند نصي يتم فيه " برمجة " الماكرو.

ينص هذا المستند على أنه إذا لم يتمكن المستلم من رؤية الفواتير، فيجب عليه السماح بتشغيل الماكرو. وبمجرد قيام المستخدم بتمكين الماكرو، يتم تنزيل جميع الملفات التنفيذية التي يتطلبها Locky ويتم اختراق النظام.

الإصدار الأخير من Locky ذكي للغاية، حيث يمكنه " الاختباء " على النظام ويمكنه " حماية نفسه " عندما يستخدم المستخدمون الطرق التقليدية لاختبار النظام.

تم مؤخرًا اكتشاف تنسيق جديد لبريد Locky وهو " استلام الطلب – 00 " بدلاً من تنسيق الفاتورة.

يمكن للقراء الرجوع إلى خطوات إزالة فيروس *.OSIRIS - Ransomware Locky بالكامل هنا.

2. برنامج الفدية سيربر

يعد Cerber شكلاً ذكيًا و"قويًا" جدًا من البرامج الضارة. والسبب هو أنه برنامج مجاني، ومتاح للمستخدمين لتنزيله وتثبيته، ويجعل هذا البرنامج "يهاجم" النظام عن طريق الخطأ دون أن يعرفوا ذلك.

يستخدم هذا النوع من برامج الفدية طريقتين "للنقل":

- الطريقة الأولى هي نفس طريقة Locky، ويتم إرسال Ceber أيضًا كمرفق. عندما يفتح المستخدمون هذا الملف، فإنه سوف يهاجم جهاز الكمبيوتر والنظام الخاص بالمستخدم.

- الطريقة الثانية هي رابط لإلغاء الاشتراك من قائمة الاحتيال، ولكنها "تقدم" للمستخدمين مرفقات وتهاجم في النهاية جهاز الكمبيوتر والنظام الخاص بالمستخدم.

عندما "يصيب" Cerber نظامك و"يهاجمه"، فإنه "سيختطف" التحكم في أكثر من 400 نوع من الملفات ويقوم بتشفيرها قبل المطالبة بفدية. يمكن أن تصل قيمة الفدية إلى حوالي 500 دولار، وإذا لم تدفع، فلن يُسمح لك باستخدام جهاز الكمبيوتر الخاص بك.

3. CryptoWall Ransomware

CryptoWall هو نوع من برامج الفدية التي تحتوي على العديد من " التهديدات " وتهدد المستخدمين بشكل أكبر. لا يستخدم هذا النوع من برامج الفدية أي حيل مثل مرفقات البريد الإلكتروني، ولكنه يعتمد على نقاط الضعف في Java و"الانتشارات" من خلال الإعلانات الضارة التي يتم تشغيلها على مواقع الويب الشهيرة مثل Facebook وDisney.

يدخل هذا الفيروس إلى الكمبيوتر "بصمت" بشكل رئيسي من خلال المجلد %APPDATA% ثم يبدأ في فحص القرص الصلب للعثور على الملفات التي يستهدفها. بمجرد حصوله على قائمة الملفات التي يمكن تشفيرها، سيبدأ عمليته.

النقطة الأكثر بروزًا في CryptoWall القاتلة هي قدرته على العمل على إصداري نظام التشغيل 32 بت و64 بت.

ومع ذلك، يمكن للمستخدمين "تقليل" تأثير CryptoWall عن طريق استبدال ملفات النسخ الاحتياطي للقرص الصلب مؤقتًا. بالطبع هذا مجرد حل مؤقت وليس حلاً دائمًا، ولكنه يوفر لك مزيدًا من الوقت لتطبيق الحلول الأمنية الأخرى.

![قائمة بأخطر 3 فيروسات Ransomware وأكثرها رعبًا قائمة بأخطر 3 فيروسات Ransomware وأكثرها رعبًا]()

4. تحميك بعض الحلول من هجمات Ransomware

أصبحت فيروسات برامج الفدية شائعة بشكل متزايد وأصبحت مخيفة. لذلك، لحماية نفسك من هجمات Ransomware، يجب عليك عمل نسخة احتياطية لجهاز الكمبيوتر الخاص بك بانتظام، وتحديث أحدث إصدارات نظام التشغيل، والأهم من ذلك، " لا تكن أحمق " والنقر على الملفات المرسلة من مصادر غير معروفة على مرفقات البريد الإلكتروني.

بالإضافة إلى ذلك، إذا كنت لا تريد أن تصبح ضحية لبرنامج Ransomware، فيمكن للقراء الرجوع إلى بعض الحلول الإضافية هنا.

راجع بعض المقالات الإضافية أدناه:

- ما يجب فعله للتعامل مع الخطأ "لا يوجد إنترنت بعد إزالة البرامج الضارة"؟

حظ سعيد!