هذه المقالة موجودة في السلسلة: نظرة عامة على الثغرات الأمنية في شرائح Intel وAMD وARM: Meltdown وSpectre . نحن ندعوك لقراءة جميع المقالات في السلسلة للحصول على المعلومات واتخاذ الخطوات اللازمة لحماية جهازك من هاتين الثغرات الأمنية الخطيرة.

أصدر المطورون سلسلة من تحديثات البرامج للحماية من Meltdown وSpectre . ومع ذلك، فإنه سيظل يؤثر على مستقبل صناعة شرائح المعالجات بالكامل.

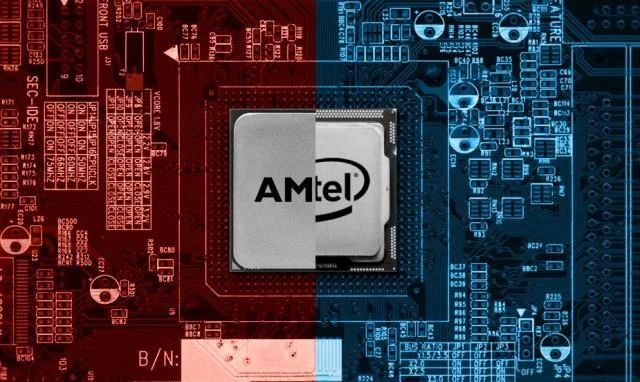

الكلمتان الرئيسيتان "Meltdown" و"Spectre" هما أكثر الأشياء شيوعًا في وادي السيليكون. هاتان طريقتان جديدتان يستخدمهما المتسللون لمهاجمة معالجات Intel و AMD وARM . كانت Google أول شركة تكتشف ذلك واليوم فقط كشفت رسميًا عن جميع التفاصيل للجمهور.

يستفيد كل من Meltdown وSpectre من ثغرة أمنية أساسية في الرقائق المذكورة أعلاه، والتي يمكن استخدامها نظريًا "لقراءة المعلومات الحساسة في ذاكرة النظام، مثل كلمات المرور أو مفتاح فتح المحتوى المشفر أو أي معلومات حساسة"، حسبما أعلنت Google رسميًا في عام 2018. الأسئلة الشائعة (الأسئلة المتداولة).

أول شيء يجب أن تعرفه هو أن كل أجهزة الكمبيوتر الشخصية والكمبيوتر المحمول والأجهزة اللوحية والهواتف الذكية تقريبًا تتأثر بهذه الثغرة الأمنية، بغض النظر عن البلد الذي تنتمي إليه، أو الشركة التي تنتمي إليها، أو نظام التشغيل الذي تعمل عليه. ولكن ليس من السهل استغلال هذه الثغرة الأمنية: فهي تتطلب العديد من العوامل المحددة لتكون فعالة، بما في ذلك وجود برامج ضارة قيد التشغيل بالفعل على الكمبيوتر. لكن لا يمكن التأكد من الثغرات الأمنية بناءً على النظرية.

لن تؤثر العواقب على جهاز فردي فقط. يمكن أن تتسبب هذه الثغرة الأمنية في اختراق خوادم أو مراكز بيانات أو منصات حوسبة سحابية بالكامل بواسطة الأشرار. في أسوأ الحالات، عند وجود عناصر محددة، يمكن للمستخدمين أنفسهم استخدام Meltdown وSpectre لسرقة المعلومات من مستخدمين آخرين.

حاليًا، تم إصدار التصحيحات، ولكنها أيضًا سيف ذو حدين: فهي ستجعل الأجهزة القديمة أبطأ بشكل ملحوظ، وخاصة أجهزة الكمبيوتر الشخصية القديمة وأجهزة الكمبيوتر المحمولة، وما إلى ذلك.

![كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM]()

هل المستخدمون في خطر الآن؟

إليك بعض الأخبار الجيدة: تقول شركتا Intel وGoogle إنهما لم تشهدا أي هجمات Meltdown أو Spectre تخرج عن نطاق السيطرة. أصدرت الشركات الكبرى مثل Intel وAmazon وGoogle وApple وMicrosoft إصلاحات على الفور.

ولكن كما ذكرنا أعلاه، جميعها لها عاقبة إبطاء الجهاز إلى حد ما، حيث تقول بعض التقارير أن أداء الجهاز انخفض بنسبة تصل إلى 30% بعد تثبيت التحديث الجديد. وأضافت إنتل أنه اعتمادًا على الاستخدام المقصود للجهاز، فإنه سيتباطأ أكثر أو أقل.

![كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM]()

في السابق، كانت شركة Meltdown تهاجم معالجات Intel فقط، ولكن في الآونة الأخيرة، اعترفت AMD أيضًا بوجود ثغرة أمنية مماثلة. الآن، وفقًا لنصيحة Google، يمكنك حماية نظامك بأحدث تحديثات البرامج. حصل كل من نظامي التشغيل Linux وWindows 10 على التحديثات الأولى.

على العكس من ذلك، يعد Spectre أكثر خطورة من Meltdown بعدة مرات. وقالت جوجل إنها تمكنت من القضاء على هجمات Spectre على شرائح المعالجات من Intel وARM وAMD، ولكن وفقًا لها، لا يوجد حل بسيط وفعال.

![كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM]()

ومع ذلك، من الصعب جدًا الاستفادة من الثغرة الأمنية Spectre، لذلك لا تشعر أي شركة كبيرة حاليًا بالقلق بشأن احتمال وقوع هجوم واسع النطاق. المشكلة هي أن ثغرة Spectre تستفيد من الطريقة التي تعمل بها شريحة المعالج، لذا للقضاء على Spectre تمامًا، نحتاج إلى جيل جديد تمامًا من الأجهزة.

ولهذا السبب أيضًا تم تسميته Spectre. "لأنه ليس من السهل إصلاحه، فإنه سوف يطاردنا لبعض الوقت،" يوضح قسم الأسئلة الشائعة حول Meltdown وSpectre.

ما هي طبيعة Meltdown وSpectre؟

فهي ليست "أخطاء" في النظام. إنها طرق لمهاجمة الطريقة التي تعمل بها معالجات Intel أو ARM أو AMD. تم اكتشاف هذا الخطأ بواسطة مختبر Project Zero للأمن السيبراني التابع لشركة Google.

![كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM]()

لقد قاموا بدراسة الرقائق المذكورة أعلاه بعناية، ووجدوا خللًا في التصميم، وهو عيب فادح يمكن أن يستغله كل من Meltdown وSpectre، مما يؤدي إلى الإطاحة بأساليب الأمان العادية لهذه المعالجات.

على وجه التحديد، هذا هو "التنفيذ التأملي"، وهي تقنية معالجة مستخدمة في شرائح Intel منذ عام 1995 وهي أيضًا طريقة شائعة لمعالجة البيانات في معالجات ARM وAMD. من خلال ممارسة المضاربة، ستخمن الشريحة بشكل أساسي ما أنت على وشك القيام به. إذا قاموا بالتخمين بشكل صحيح، فهم يسبقونك بخطوة واحدة، مما سيجعلك تشعر بأن الآلة تعمل بسلاسة أكبر. إذا أخطأوا في التخمين، فسيتم التخلص من البيانات وتخمينها مرة أخرى من البداية.

اكتشف Project Zero أن هناك طريقتين رئيسيتين لخداع حتى التطبيقات الأكثر أمانًا والمصممة بعناية لتسريب المعلومات التي استنتجها المعالج نفسه، وهو ما خمنه من قبل. باستخدام النوع الصحيح من البرامج الضارة، يمكن للأشرار الحصول على تلك المعلومات المهملة، وهي معلومات يجب أن تكون سرية للغاية.

![كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM]()

مع نظام الحوسبة السحابية، تعد طريقتا الهجوم هاتان أكثر خطورة. تقوم شبكة ضخمة من المستخدمين بتخزين البيانات عليها. إذا كان هناك رابط واحد فقط - مستخدم واحد يستخدم نظامًا غير آمن، فإن خطر تعرض البيانات لكل مستخدم آخر يكون مرتفعًا جدًا.

إذن ما الذي يمكننا فعله لتجنب أن نصبح تلك الحلقة؟

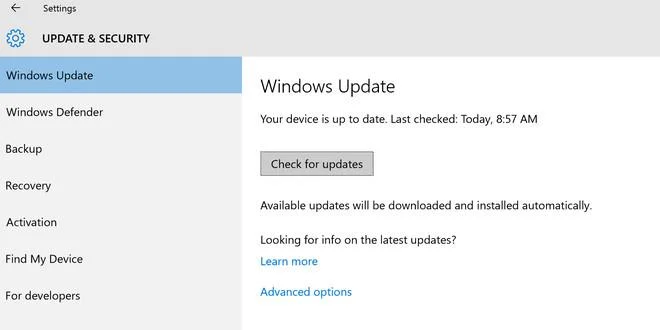

أول وأفضل ما عليك فعله الآن هو التأكد من تحديث جميع تصحيحات الأمان لديك. لقد أصدرت أنظمة التشغيل الرئيسية بالفعل تحديثات لهاتين الثغرات الأمنية في Meltdown وSpectre. على وجه التحديد، تم تحديث أنظمة Linux وAndroid و MacOS من Apple و Windows 10 من Microsoft. يرجى تحديث جهازك على الفور.

![كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM]()

وفي الوقت نفسه، أخبرت Microsoft أيضًا Business Insider أنهم كانوا يسارعون للتوصل إلى حل لمنصة Azure السحابية الخاصة بهم. تشجع Google Cloud أيضًا المستخدمين على تحديث أنظمة التشغيل الخاصة بهم بسرعة.

بشكل أساسي، قم بتحديث جميع أجهزتك إلى آخر تحديث. انتظر قليلاً، ستقوم الشركات الكبرى بإصدار تحديثات جديدة لهاتين الثغرات الخطيرة.

بالإضافة إلى ذلك، تذكر أن Meltdown وSpectre يتطلبان تعليمات برمجية ضارة للعمل، لذا لا تقم بتنزيل أي شيء - برامج أو ملفات غريبة - من أي مصدر غير موثوق به.

لماذا يصبح جهازي بطيئًا بعد التحديث؟

يستفيد كل من Meltdown وSpectre من الطريقة التي تتفاعل بها "النوى" - العناصر المركزية، وهي نواة نظام التشغيل - مع المعالج. من الناحية النظرية، يعمل هذان الأمران بشكل مستقل عن بعضهما البعض، وذلك على وجه التحديد لمنع وقوع هجمات مثل Meltdown وSpectre. ومع ذلك، فقد أثبتت جوجل أن مثل هذه الحلول الأمنية الحالية ليست كافية.

![كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM]()

ولذلك، يجب على مطوري نظام التشغيل عزل النواة والمعالج. في الأساس، فإنهم يجبرونهم على اتخاذ منعطف، الأمر الذي يتطلب قوة معالجة أكثر قليلاً من الجهاز ومن الطبيعي أن تتباطأ الآلة قليلاً.

تقول Microsoft أن معالجات Intel الأقدم من طراز Skylake الذي يبلغ من العمر عامين ستكون أبطأ بشكل ملحوظ. ومع ذلك، لا تقلق كثيرًا بشأن سرعة معالجة جهازك لأن ذلك قد يكون مؤقتًا فقط. وبعد إعلان جوجل عن هاتين الثغرات الأمنية، سيعمل المطورون – سواء البرامج أو أنظمة التشغيل – على إيجاد حلول أكثر فعالية.

عواقب هذه الحادثة؟

تدعي Intel أن Meltdown وSpectre لن يخفضا أسعار أسهمهما، حيث أنه من الصعب جدًا تنفيذهما، علاوة على ذلك، لم يتم توثيق أي هجمات (على علم بها المجتمع).

ومع ذلك، تذكر Google الجميع بأن Spectre لا يزال "يطاردنا" لفترة طويلة. لقد كانت تقنية "ممارسة المضاربة" حجر الزاوية في المعالجات منذ عقدين من الزمن. لاستبدال مثل هذه المنصة، تحتاج صناعة أبحاث وتطوير المعالجات بأكملها إلى تخصيص الموارد لإنشاء منصة جديدة أكثر أمانًا في المستقبل. سيجعل Spectre الجيل القادم من المعالجات له وجه مختلف تمامًا عما نراه اليوم خلال العشرين عامًا الماضية.

![كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM كل ما تريد معرفته عن Meltdown وSpectre - اثنتين من نقاط الضعف الخطيرة الموجودة في مليارات الأجهزة التي تستخدم شرائح Intel وAMD وARM]()

للوصول إلى هذه النقطة، لا يزال يتعين علينا الانتظار لفترة طويلة. لم يعد مستخدمو الكمبيوتر "يستبدلون" أنظمتهم بانتظام، مما يعني أن أجهزة الكمبيوتر القديمة ستواجه خطرًا كبيرًا لتسرب المعلومات. يواجه مستخدمو الأجهزة المحمولة أيضًا هذا الخطر نفسه، حيث أن عدد الأجهزة المحمولة غير المحدثة لا يحصى. سيكون من الأسهل على Spectre تحديد الأهداف، حيث يتم عزل الأنظمة التي لم يتم تحديثها.

هذه ليست نهاية العالم، ولكنها ستكون نهاية عصر معالجات Intel و ARM و AMD، ونهاية تصميم المعالجات وممارسات التصنيع.

بحسب جينك

شاهد المزيد: