يعد تشفير البيانات أحد أساليب أمن المعلومات الفعالة لمنع الوصول غير المصرح به، حيث يتطلب إدخال كلمة المرور الصحيحة للتمكن من استخدام البيانات. هناك العديد من برامج تشفير البيانات على أجهزة الكمبيوتر، مثل AxCrypt، والتي سنرشدك إليها في المقال أدناه.

تستخدم الأداة معيار التشفير AES-128 لضمان تشفير الملفات والمجلدات. سيضع البرنامج نفسه في قائمة سياق Explorer حتى يتمكن المستخدمون من الوصول إلى الملفات والمجلدات بشكل أكثر سهولة بنقرة واحدة بسيطة على الماوس. ما عليك القيام به هو تعيين كلمة مرور التشفير وسيقوم AxCrypt ببقية تشفير الملف. عند التشفير، لن يعرض الملف صورة معاينة، لذلك لا يمكن للآخرين معاينة صورة الملف.

سترشدك المقالة أدناه إلى كيفية استخدام برنامج AxCrypt لتشفير البيانات على نظام التشغيل Windows.

كيفية تشفير الملفات باستخدام برنامج AxCrypt

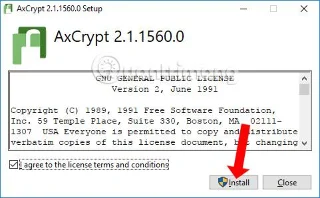

الخطوة 1:

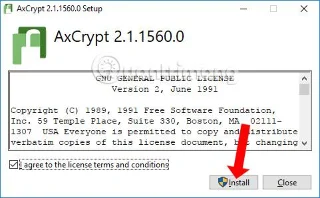

يمكنك تنزيل برنامج AxCrypt من الرابط أدناه ثم النقر فوق ملف exe لمتابعة التثبيت.

في الواجهة الأولى، حدد الموافقة على الشروط ثم اضغط على زر التثبيت للتثبيت. ثم انتظر عملية التثبيت الناجحة.

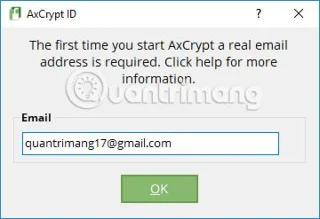

الخطوة 2:

بدء تشغيل البرنامج للاستخدام. بعد ذلك، يحتاج المستخدمون إلى إدخال عنوان بريدهم الإلكتروني الشخصي لتنشيط حساباتهم. انقر فوق موافق للموافقة.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

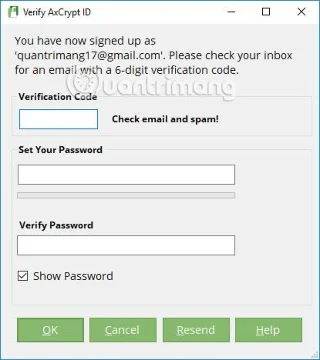

سيقوم البرنامج بإرسال رمز التفعيل إلى عنوان البريد الإلكتروني المسجل . يرجى فتح البريد الإلكتروني للحصول على الرمز وإدخاله في قسم رمز التحقق . أدخل كلمة المرور المستخدمة في مربع تعيين كلمة المرور الخاصة بك . أعد تعريف كلمة المرور ثم انقر فوق موافق.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

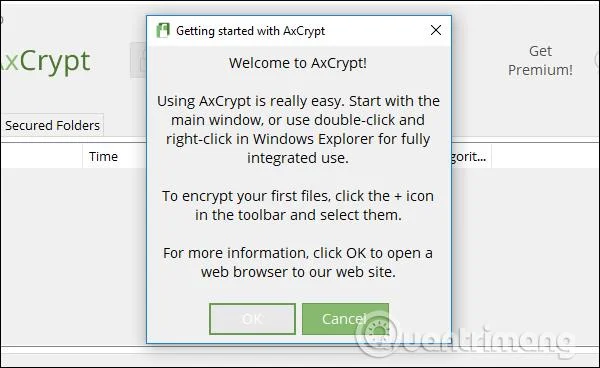

الخطوه 3:

عندما ترى الواجهة تعرض الرسالة مرحبًا بك في Axcrypt! يعني أنك قمت بتعيين كلمة المرور بنجاح.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

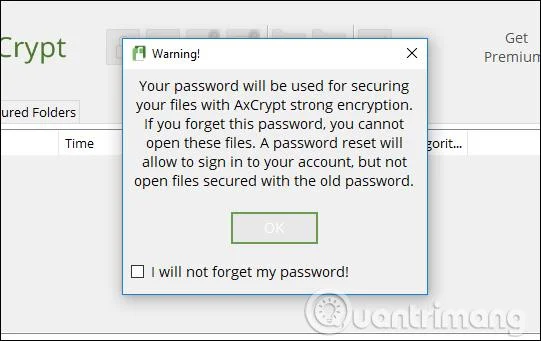

لاحظ للمستخدمين أن AxCrypt سيرسل أيضًا تحذيرًا بأنهم بحاجة إلى تذكر كلمة المرور لفتح البيانات المشفرة. عند إعادة تعيين كلمة المرور الخاصة بك، يمكنك الوصول إلى حسابك، ولكن لا يمكنك إعادة فتح البيانات المحمية بكلمة المرور القديمة. لذا قم بتعيين كلمة مرور يمكنك تذكرها بوضوح.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

الخطوة 4:

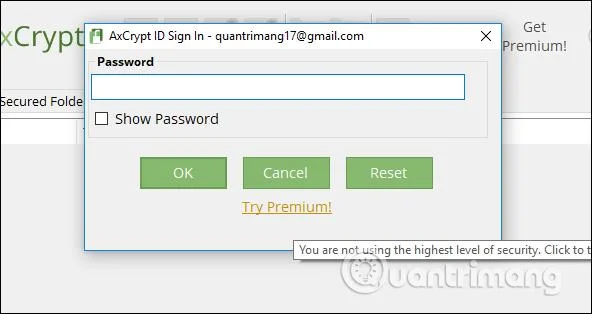

لمواصلة استخدام برنامج AxCrypt، أدخل كلمة المرور في الواجهة أدناه وانقر فوق "موافق". يمكنك تحديد "إظهار كلمة المرور" لمعرفة ما إذا كانت كلمة المرور صحيحة.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

الخطوة 5:

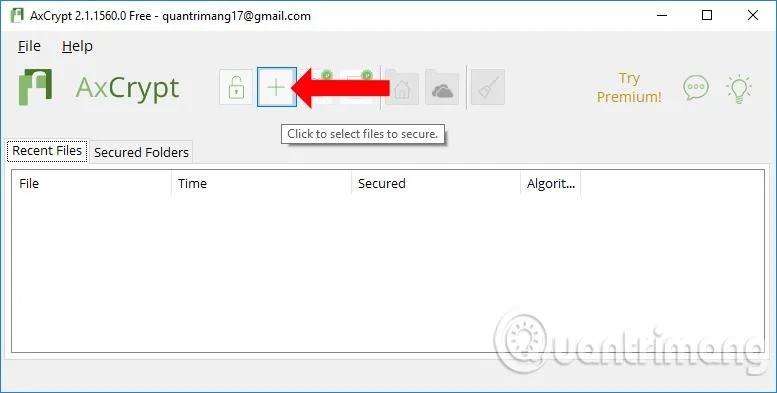

هذه هي الواجهة الرئيسية لبرنامج AxCrypt. هنا يمكنك سحب وإفلات البيانات التي تريد إخفاءها. أو يمكنك أيضًا النقر فوق علامة + لإضافة الملفات التي تريد حمايتها.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

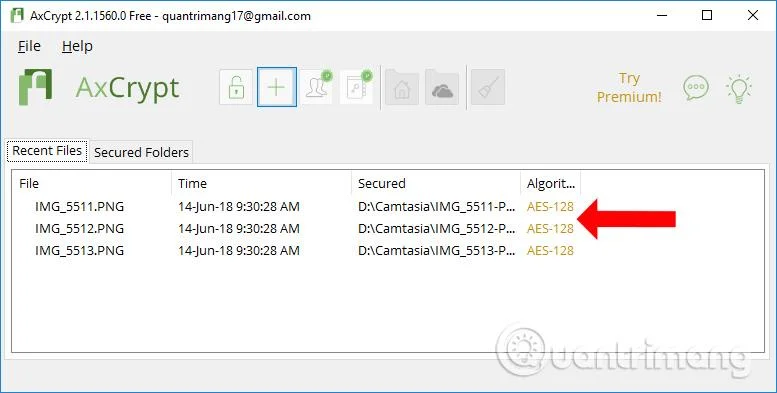

يمكنك تحديد بيانات متعددة لتشفيرها باستخدام AxCrypt. مباشرة بعد إضافة الملف إلى البرنامج، سيتم تشفيره.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

الخطوة 6:

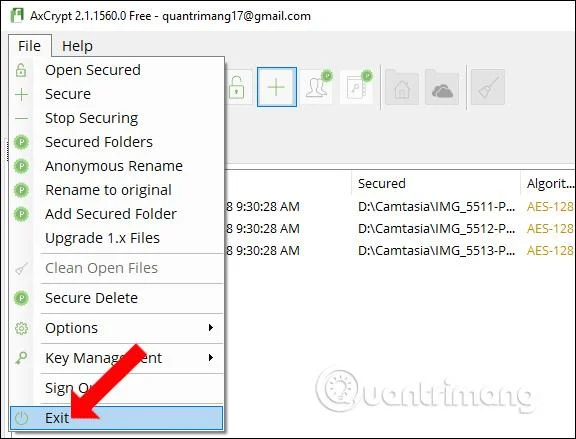

بعد ذلك، قم بالخروج من البرنامج بشكل كامل عن طريق النقر فوق "ملف" واختيار "خروج" . إذا قمت بالنقر فوق علامة x، فسيختفي البرنامج فقط أسفل شريط المهام ولن يتمكن المستخدمون من إزالة قفل أمان البيانات.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

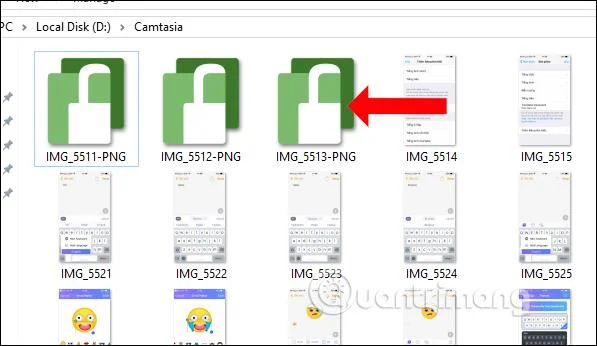

عند فتح المجلد الذي يحتوي على البيانات المشفرة، سترى تغير الملف إلى أيقونة AxCrypt . لا يمكننا عرض محتوى الملف أو فتح الملفات كما كان من قبل.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

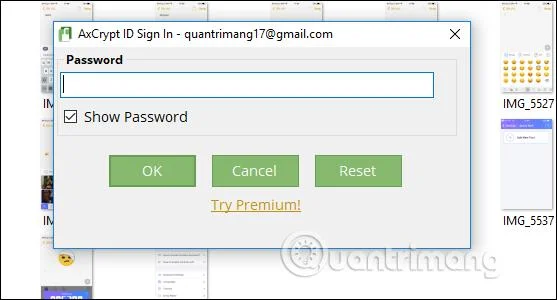

الخطوة 7:

لعرض البيانات ، انقر مباشرة على الملف وسيُطلب منك إدخال كلمة المرور التي قمت بتعيينها. سيتم عرض محتوى الملف على الفور للعرض، ولكن عند الخروج، سيظل الملف في الوضع المشفر ولن تتمكن من رؤية الصورة المصغرة للملف. ميزة مفيدة جدًا لبرنامج AxCrypt.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

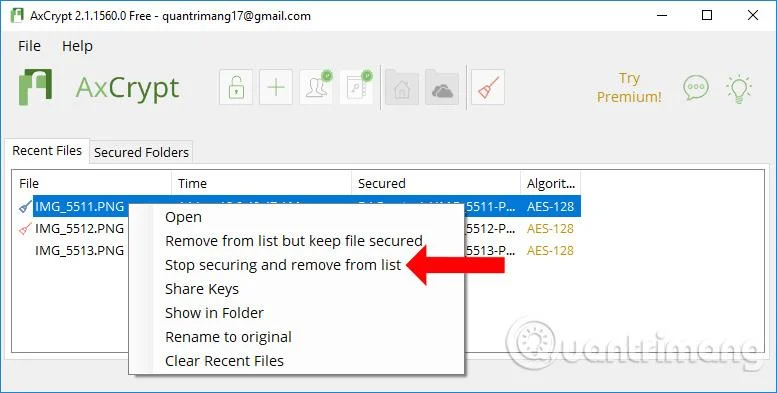

الخطوة 8:

لإزالة تشفير الملفات تمامًا، في واجهة برنامج AxCrypt، انقر بزر الماوس الأيمن على الملف وستظهر خيارات مختلفة.

- فتح: فتح لعرض الملفات المشفرة.

- الإزالة من القائمة مع الاحتفاظ بالملف آمنًا: الإزالة من القائمة مع الاحتفاظ بالملف آمنًا.

- إيقاف الحماية والإزالة من القائمة: إيقاف الحماية والإزالة من قائمة البرامج.

- إظهار في المجلد: يعرض المجلد الذي يحتوي على الملفات المشفرة.

انقر فوق إيقاف التأمين والإزالة من القائمة لإزالة التشفير الأمني للملف.

![كيفية تشفير البيانات باستخدام برنامج AxCrypt كيفية تشفير البيانات باستخدام برنامج AxCrypt]()

يطبق برنامج AxCrypt معيار التشفير القوي AES-128، مما يساعد على حماية الملفات المهمة والشخصية الموجودة على الكمبيوتر من خلال كلمات المرور التي يحددها المستخدم. يحتوي AxCrypt أيضًا على ميزة تشفير المجلدات، ولكن التنفيذ مشابه لتشفير البيانات لأنك تحتاج أيضًا إلى تحديد البيانات التي تريد تشفيرها في هذا المجلد.

شاهد المزيد:

أتمنى لك النجاح!