إن عملية تحديد تهديدات الأمن السيبراني الجديدة والناشئة لا تنتهي أبدًا - وفي يونيو 2023، اكتشفت BitDefender Labs قطعة من أنظمة استهداف البرامج الضارة التي تستخدم اتصالات الشبكة اتصال سطح المكتب البعيد من عام 2022.

إذا كنت تستخدم بروتوكول سطح المكتب البعيد (RDP) ، فمن المهم تحديد ما إذا كنت هدفًا وما إذا كانت بياناتك قد سُرقت أم لا. لحسن الحظ، هناك العديد من الطرق التي يمكنك استخدامها لمنع العدوى وإزالة RDStealer من جهاز الكمبيوتر الخاص بك.

ما هو آر ديستيلر؟ كيف تم استهدافك؟

RDStealer عبارة عن برنامج ضار يحاول سرقة بيانات الاعتماد والبيانات عن طريق إصابة خادم RDP ومراقبة اتصالاته عن بُعد. يتم نشر RDStealer مع Logutil، وهو باب خلفي يستخدم لإصابة أجهزة سطح المكتب البعيدة والسماح بالوصول المستمر من خلال تثبيت RDStealer من جانب العميل.

إذا اكتشفت البرامج الضارة أن جهازًا بعيدًا متصل بالخادم وتم تمكين تعيين محرك العميل (CDM)، فستقوم البرامج الضارة بفحص المحتوى الموجود على الجهاز والبحث عن ملفات مثل قواعد البيانات السرية. كلمة مرور KeePass وكلمة المرور المحفوظة في المتصفح وSSH الخاص مفتاح. كما أنه يجمع ضغطات المفاتيح وبيانات الحافظة.

يمكن لـRDStealer استهداف نظامك بغض النظر عما إذا كان من جانب الخادم أو العميل. عندما يصيب RDStealer شبكة، فإنه يقوم بإنشاء ملفات ضارة في مجلدات مثل "%WinDir%\System32" و "%PROGRAM-FILES%" والتي يتم استبعادها عادةً أثناء عمليات فحص البرامج الضارة على مستوى النظام.

وفقًا لـ Bitdefender، تنتشر البرامج الضارة عبر عدة نواقل. بالإضافة إلى ناقل هجوم CDM، يمكن أن تنشأ إصابات RDStealer من إعلانات الويب المصابة ومرفقات البريد الإلكتروني الضارة وحملات الهندسة الاجتماعية . يبدو أن المجموعة المسؤولة عن RDStealer متطورة بشكل خاص، لذا قد تظهر نواقل هجوم جديدة - أو أشكال محسنة من RDStealer - في المستقبل.

إذا كنت تستخدم سطح المكتب البعيد عبر RDP، فإن الرهان الأكثر أمانًا هو افتراض أن RDStealer قد أصاب نظامك. على الرغم من أن الفيروس ذكي جدًا بحيث لا يمكن التعرف عليه يدويًا بسهولة، إلا أنه يمكنك منع RDStealer عن طريق تحسين بروتوكولات الأمان على الخادم وأنظمة العميل لديك، وعن طريق إجراء عمليات فحص لفيروسات النظام بأكمله دون استثناءات غير ضرورية.

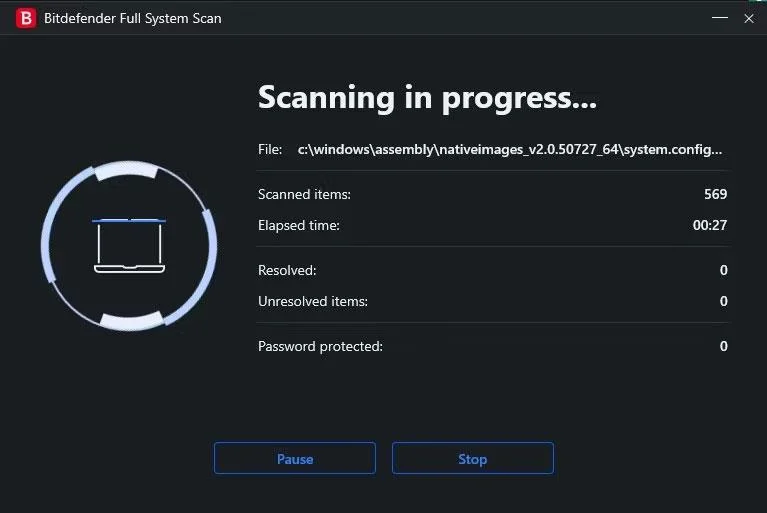

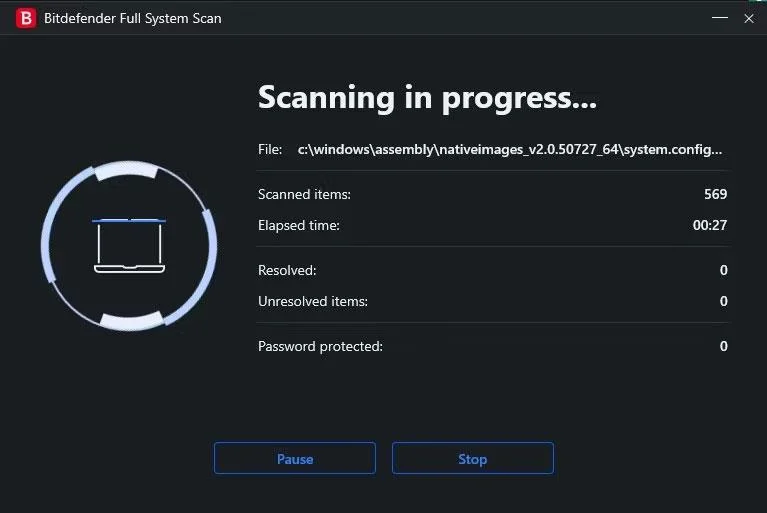

قم بإجراء فحص كامل للنظام في برنامج Bitdefender

أنت معرض بشكل خاص لهجوم RDStealer إذا كنت تستخدم نظام Dell، حيث يبدو أنه يستهدف على وجه التحديد أجهزة الكمبيوتر المصنعة بواسطة Dell. تم تصميم البرنامج الضار عمدًا لإخفاء نفسه في مجلدات مثل "Program Files\Dell\CommandUpdate" واستخدام مجالات الأوامر والتحكم مثل "dell-a[.]ntp-update[.]com".

حماية سطح المكتب البعيد ضد RDSealer

أهم شيء يمكنك القيام به لحماية نفسك من RDSealer هو توخي الحذر عند تصفح الويب. على الرغم من عدم وجود الكثير من التفاصيل حول كيفية انتشار RDStealer خارج اتصالات RDP، إلا أنه يجب توخي الحذر لتجنب أي ناقل للعدوى تقريبًا.

استخدم المصادقة متعددة العوامل

يمكنك تحسين أمان اتصالات RDP من خلال تطبيق أفضل الممارسات مثل المصادقة متعددة العوامل (MFA). من خلال طلب طريقة مصادقة ثانوية لكل تسجيل دخول، يمكنك منع العديد من أنواع هجمات RDP. أفضل الممارسات الأخرى، مثل تنفيذ المصادقة على مستوى الشبكة (NLA) واستخدام شبكات VPN ، يمكن أن تجعل نظامك أقل جاذبية وعرضة للاختراق.

تشفير البيانات والنسخ الاحتياطي

يقوم RDStealer بسرقة البيانات بشكل فعال - وبالإضافة إلى النص العادي الموجود في الحافظة والذي يتم الحصول عليه من خلال تسجيل لوحة المفاتيح، فإنه يبحث أيضًا في ملفات مثل KeePass Password Databases. على الرغم من عدم وجود إيجابيات للبيانات المسروقة، يمكنك الاطمئنان إلى أنه يصعب التعامل مع أي بيانات مسروقة إذا كنت مجتهدًا بشأن تشفير ملفاتك.

يعد تشفير الملفات مهمة بسيطة نسبيًا مع اتباع التعليمات الصحيحة. كما أنه فعال للغاية في حماية الملفات، حيث سيحتاج المتسللون إلى إجراء عملية صعبة لفك تشفير الملفات المشفرة. على الرغم من أنه من الممكن فك تشفير الملفات، فمن المرجح أن ينتقل المتسللون إلى أهداف أسهل - ونتيجة لذلك، فأنت غير منقوص تمامًا. بالإضافة إلى التشفير، يجب عليك أيضًا إجراء نسخ احتياطي لبياناتك بانتظام لتجنب فقدان الوصول إليها لاحقًا.

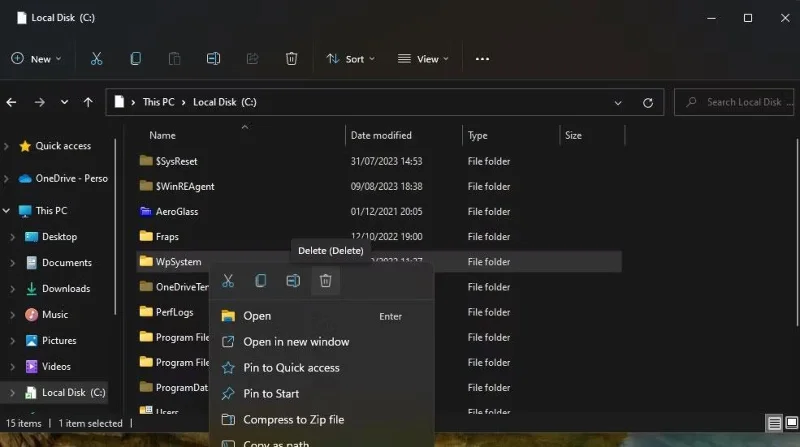

تكوين برنامج مكافحة الفيروسات بشكل صحيح

يعد تكوين برنامج مكافحة الفيروسات بشكل صحيح أمرًا مهمًا أيضًا إذا كنت تريد حماية نظامك. يستفيد RDStealer من حقيقة أن العديد من المستخدمين سوف يستبعدون مجلدات كاملة بدلاً من الملفات المقترحة على وجه التحديد عن طريق إنشاء ملفات ضارة في هذه المجلدات. إذا كنت تريد أن يقوم برنامج مكافحة الفيروسات الخاص بك بالعثور على RDStealer وإزالته، فأنت بحاجة إلى تغيير الاستثناءات لتشمل فقط الملفات الموصى بها على وجه التحديد.

![كيفية حماية سطح المكتب البعيد من البرامج الضارة RDStealer كيفية حماية سطح المكتب البعيد من البرامج الضارة RDStealer]()

إدارة استثناءات مكافحة الفيروسات في Bitdefender

كمرجع، يقوم RDStealer بإنشاء ملفات ضارة في المجلدات (والمجلدات الفرعية الخاصة بها) بما في ذلك:

- %WinDir%\System32\

- %WinDir%\System32\wbem

- %WinDir%\الأمن\قاعدة البيانات

- %PROGRAM_FILES%\f-secure\psb\diagnostics

- %PROGRAM_FILES_x86%\dell\commandupdate\

- %PROGRAM_FILES%\dell\md برنامج التخزين\md أداة التكوين\

يجب عليك ضبط استثناءات فحص الفيروسات وفقًا للإرشادات الموصى بها من قبل Microsoft. قم باستبعاد أنواع الملفات والمجلدات المحددة المدرجة فقط ولا تستبعد المجلدات الأصلية. تأكد من تحديث برنامج مكافحة الفيروسات لديك وأكمل الفحص الكامل للنظام.

تحديث آخر الأخبار الأمنية

على الرغم من أن فريق تطوير Bitdefender قد مكّن المستخدمين من حماية أنظمتهم من RDStealer، إلا أنه ليس البرنامج الخبيث الوحيد الذي يجب أن تقلق بشأنه - وهناك دائمًا احتمال أن يتطور بطرق جديدة ومفاجئة. إحدى أهم الخطوات التي يمكنك اتخاذها لحماية أنظمتك هي البقاء على اطلاع بآخر الأخبار حول تهديدات الأمن السيبراني الناشئة.