يعد الهاتف المحمول أداة رائعة، وقد أحدث تغييراً هائلاً في حياة كل منا. تتيح الهواتف الذكية، إلى جانب الإنترنت، للمستخدمين إمكانية الوصول إلى كمية هائلة من البيانات عندما يحتاجون إليها.

ولسوء الحظ، فإن هذا الوصول أيضًا يجعل البيانات الشخصية للمستخدمين عرضة للتسريبات الخارجية. على الرغم من أن الأمر قد يبدو تافهًا، إلا أنه مع القليل من المعلومات، يمكن لمجرمي الإنترنت خداعك للكشف عن بيانات أكثر قيمة، مثل التفاصيل المصرفية أو كلمات المرور. إحدى هذه الطرق تسمى التصيد الاحتيالي، وهي الآن تحظى بشعبية متزايدة.

على الرغم من توفر ميزات أمان قوية على كل من هواتف iOS وAndroid، إلا أنه من الصعب على الهواتف الذكية حماية المستخدمين من محاولات التصيد الاحتيالي من مجرمي الإنترنت. لا تدع هاتفك الذكي يسبب خسارة مالية أو ما هو أسوأ. إليك كيف يمكنك حماية نفسك من هجمات التصيد الاحتيالي على الهاتف المحمول.

منع هجمات التصيد عبر الهواتف المحمولة

التصيد عبر الرسائل النصية

![كيف تحمي نفسك من هجمات التصيد عبر الهواتف المحمولة كيف تحمي نفسك من هجمات التصيد عبر الهواتف المحمولة]()

تعد الرسائل النصية إحدى طرق الاتصال الأكثر شيوعًا - مما يجعل الرسائل النصية القصيرة هدفًا جذابًا للعديد من المحتالين. يتبع التصيد الاحتيالي عبر الرسائل النصية القصيرة - المعروف أيضًا باسم التصيد الاحتيالي عبر الرسائل النصية القصيرة - العديد من قواعد التصيد الاحتيالي النموذجية. تحتوي كل رسالة على عنوان URL على الإنترنت، والذي ينقلك عادةً إلى نسخة مزيفة من الموقع الحقيقي للبنك الذي تتعامل معه أو موقع آخر يتطلب منك تسجيل الدخول. عندما تقوم بتسجيل الدخول إلى حسابك، فإنك في الواقع تمنح المهاجمين المعلومات التي يحتاجون إليها. في بعض الأحيان، سيُطلب منك تنزيل شيء ما، مما يسمح للمهاجم بإصابة النظام ببرامج ضارة . ومن هناك، يحصل المحتال على المعلومات أو السيطرة التي يحتاجها، وتصبح أنت رسميًا ضحية.

من السهل جدًا أيضًا تجنب الانخداع بهذه الحيل. كن دائما في حالة تأهب. سيلعب المحتالون على جشعك أو خوفك ويحاولون استخدامهم لإجبارك على التصرف دون تفكير. خذ لحظة لإلقاء نظرة على الرسائل التي تلقيتها، ثم حاول اكتشاف أي من الخصائص التالية:

- الأخطاء الإملائية أو علامات الترقيم أو القواعد النحوية.

- عدم وجود تحيات محددة (أي استخدام مصطلحات عامة جدًا للعنوان بدلاً من ذكر اسمك بوضوح).

- كان العرض جذابًا لدرجة أنه كان مريبًا.

- لا يمنحك الوقت للتفكير ولكنه يحثك على التصرف فورًا.

- لم تتواصل معك هذه الشركة أو الشخص بهذه الطريقة من قبل.

- يبدو أن رقم الاتصال مريب.

- نقص المعلومات الشخصية: لا تطلب الشركات الشرعية أبدًا معلومات عبر الرسائل النصية.

بالطبع، الطرق الموجودة في القائمة أعلاه ليست شاملة، وإذا كانت لديك أي شكوك، فلا تتصرف كما تطلب الرسالة، ولا تلمس أبدًا أي رابط في الرسالة. . وبدلاً من ذلك، إذا كانت الرسالة تتعلق بحساب تمتلكه، فاتصل بالشركة مباشرة ولا تستخدم رابطًا أو رقم هاتف في النص. إذا كانت الرسالة تشير إلى أنها من البنك الذي تتعامل معه، فاستخدم الرقم الموجود على الجزء الخلفي من بطاقتك أو قم بزيارة موقع البنك الذي تتعامل معه بشكل مستقل عن متصفح الويب الخاص بك. بالنسبة للخدمات والسلطات الضريبية، اتصل بهم عبر رقم الهاتف المعتمد أو عنوان البريد الإلكتروني أو الموقع الإلكتروني.

أما بالنسبة للعروض الجذابة بشكل مثير للريبة، فقط تجاهلها. بشكل عام، الحياة ليس لديها شيء اسمه وجبة غداء مجانية. إذا كنت متأكدًا من أن الرسالة عبارة عن عملية احتيال، فتأكد من حظر جهة الاتصال هذه حتى لا تتاح لها الفرصة لإزعاجك مرة أخرى. بالإضافة إلى ذلك، يمكنك الإبلاغ عن رقم الهاتف هذا إلى السلطات المختصة.

مكالمات التصيد

![كيف تحمي نفسك من هجمات التصيد عبر الهواتف المحمولة كيف تحمي نفسك من هجمات التصيد عبر الهواتف المحمولة]()

إحدى طرق التصيد الاحتيالي الأكثر شيوعًا هي المكالمات الهاتفية المباشرة. يتضمن التصيد الاحتيالي عبر الهاتف - المعروف أيضًا باسم التصيد الاحتيالي - عنصرًا بشريًا وغالبًا ما يتم الهجوم بشكل مشابه للتصيد الاحتيالي عبر الرسائل النصية القصيرة. وهذا يعني أن شخصًا ما سوف يتظاهر بأنه موظف في البنك أو مصلحة الضرائب أو أي شخص آخر يحاول الحصول على معلومات قيمة.

كما هو الحال مع جميع محاولات التصيد الاحتيالي، هناك عدة طرق لمعرفة ما إذا كانت المكالمة مشروعة أم لا.

- يُطلب منك مشاركة رقم التعريف الشخصي (PIN) الخاص بك أو أي معلومات شخصية أخرى - ولن يقوم البنك الذي تتعامل معه بذلك أبدًا.

- الصفقات جيدة بشكل مدهش.

- يحاول المتصل أن يجعلك تتصرف دون تفكير.

- يبدو أن رقم الاتصال مريب.

هذه القائمة ليست شاملة، وإذا كانت لديك أي شكوك، فمن الأفضل أن ترفض وتغلق الخط بأدب.

فأنت بحاجة إلى التحقق مرة أخرى (الاتصال برقم رسمي) قبل الكشف عن أي معلومات شخصية. إنها طريقة رائعة لتجنب عمليات الاحتيال المحتملة. لا تتبع أي تعليمات يقدمها المتصل إلا إذا كنت متأكدًا تمامًا من أنها مكالمة مشروعة.

كما هو الحال مع أي محاولة تصيد نصي تكتشفها، تأكد من حظر الرقم من الاتصال بك وإبلاغ السلطات بالرقم.

أساليب التصيد الأخرى تحتاج إلى الاهتمام

التصيد الاحتيالي على شبكات التواصل الاجتماعي

نحن نعيش في عصر متصل وتشكل الشبكات الاجتماعية جزءًا كبيرًا منه. ومع ذلك، فإن الشبكات الاجتماعية ليست آمنة. يمكن اختراق الحسابات الموثوقة سابقًا دون أي خطأ من جانبك، مما يؤدي إلى اضطرارك إلى دفع فدية أو تقديم معلومات إلى المحتالين.

كن حذرًا دائمًا من الرسائل الواردة من الأصدقاء والتي تتضمن أموالًا أو الرسائل التي تبدو غريبة - خاصة إذا كانوا يستخدمون خدمة تقصير الروابط مثل bit.ly لإخفاء الوجهة. كن حذرًا أيضًا مع اختبارات وسائل التواصل الاجتماعي والألعاب الممتعة الأخرى. ويمكن استخدامها لجمع المعلومات من نفسك وحتى من أصدقائك. وتعد فضيحة كامبريدج أناليتيكا الأخيرة بمثابة تحذير واضح بشأن المعلومات التي يمكن استخلاصها من الشبكات الاجتماعية.

المواقع الاحتيالية

إذا كنت تراقب الرسائل المشبوهة، فمن غير المرجح أن تتفاعل بشكل مباشر مع موقع التصيد الاحتيالي. ومع ذلك، كن حذرًا دائمًا من مواقع الويب التي تتنكر على أنها حقيقية، خاصة مواقع الويب مثل البنوك والمتاجر عبر الإنترنت.

تأكد دائمًا من التحقق من عنوان URL الذي نقرت عليه. على سبيل المثال، http://www.bank.example.com ليس هو نفسه http://www.bank.com - سينتقل الرابط الأول إلى صفحة معينة تشبه موقع ويب البنك.

من السهل اكتشاف هذه العلامات، ولكن هناك أيضًا عناوين URL تحتوي على اختلافات أصغر، بما في ذلك الشرطة السفلية والشرطات. وكمثال آخر، www.my-bank.com و www.my_bank.com هما موقعان مختلفان تمامًا - ولكن من السهل الخلط بينهما للوهلة الأولى. عندما تكون في شك، لا تتردد في التحقق مرة أخرى واستخدام عنوان URL معروف.

اجراءات وقائية

![كيف تحمي نفسك من هجمات التصيد عبر الهواتف المحمولة كيف تحمي نفسك من هجمات التصيد عبر الهواتف المحمولة]()

من الصعب الدفاع عن إجراءات الأمان التقليدية ضد التصيد الاحتيالي، وذلك ببساطة لأنه غالبًا ما يكون مجرد مكالمة هاتفية تتلقاها أو موقع ويب مخادع تزوره. ومع ذلك، هناك طرق لمحاولة التأكد من عدم الوقوع في فخ.

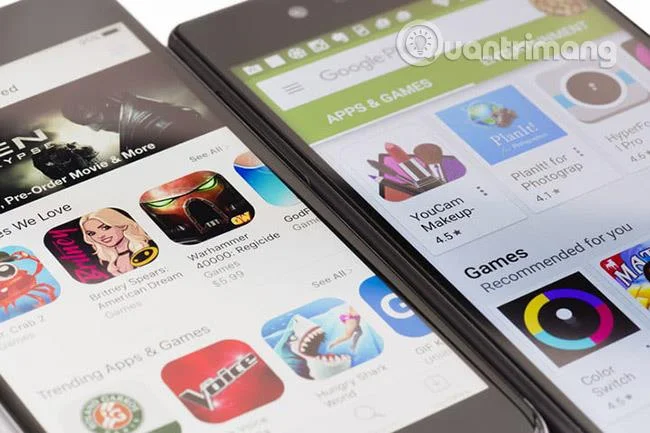

قم بتثبيت التطبيقات من المصادر الموثوقة فقط

لتجنب قيام التطبيقات غير المصرح بها بالاستيلاء على بياناتك، فمن الأفضل تنزيل تطبيقات الهاتف المحمول فقط من مقدمي الخدمة ذوي السمعة الطيبة. بالنسبة لأولئك الذين يمتلكون هواتف أندرويد، اختاروا متجر Google Play، وبالنسبة لأولئك الذين يمتلكون أجهزة iPhone وiPad، فإن متجر Apple App Store هو الخيار الأفضل.

على الرغم من أن بعض تطبيقات الطرف الثالث تعتبر قانونية، إلا أنها لا تزال تنطوي على بعض المخاطر، ويمكن أن يهاجمك تطبيق ضار في أي وقت. تمت تجربة واختبار ميزات أمان Google وApple. بالطبع يعطون نتائج جيدة جدًا. إذا كنت تستخدم Android، فيجب عليك تثبيت تطبيق مكافحة الفيروسات لضمان السلامة .

قم بتشغيل معرف المتصل أو الخدمات الأخرى

تقدم العديد من شركات الاتصالات الآن خدمة مجانية تسلط الضوء على المكالمات الاحتيالية المحتملة، كما تحتوي العديد من الهواتف الآن على إمكانات مدمجة للتعرف على المكالمات. تسمح لك هذه الخدمات بالإبلاغ عن مكالمات الاحتيال إلى قاعدة بيانات مركزية. إذا لم يكن هاتفك مزودًا بواحدة مدمجة، ففكر في تنزيل تطبيق "هل يجب أن أجيب" لنظام التشغيل Android أو تطبيق Truecaller لنظام التشغيل iOS.

كن يقظًا وفكر جيدًا دائمًا

لا توجد نصيحة أو تطبيق يمكن أن يحل محل المنطق السليم، لذا خذ دائمًا لحظة للتفكير فيما يُقدم لك. إذا كان هناك شيء يبدو جيدًا بشكل مثير للريبة، فمن المحتمل أن يكون عملية احتيال. إذا حاول شخص ما الضغط عليك لاتخاذ قرار سريع، أو طلب معلومات سرية، فمن المرجح أن يكون محتالًا. كن حذرا وفكر دائما بعناية. نأمل أنك لن تقع ضحية لأي عمليات احتيال.

شاهد المزيد: