لسنوات عديدة، واجه مطورو البرامج الضارة وخبراء الأمن السيبراني مواجهات متوترة. في الآونة الأخيرة، قام مجتمع تطوير البرامج الضارة بتنفيذ استراتيجية جديدة لتجنب اكتشافها: التحقق من دقة الشاشة.

دعنا نستكشف سبب أهمية دقة الشاشة بالنسبة للبرامج الضارة وما يعنيه ذلك بالنسبة لك.

لماذا تهتم البرامج الضارة بدقة الشاشة؟

لفهم سبب اهتمام البرامج الضارة بدقة الشاشة، فكر في أحد أعداء البرامج الضارة: الأجهزة الافتراضية .

تعد الأجهزة الافتراضية أداة مفيدة للباحثين عن الفيروسات. وهي تعمل مثل جهاز كمبيوتر داخل جهاز آخر، لذا يمكنك استخدام نظام تشغيل مختلف دون الحاجة إلى جهاز كمبيوتر شخصي جديد.

على سبيل المثال، إذا كان لديك جهاز كمبيوتر يعمل بنظام Windows 10 ولكنك تريد استخدام Linux، فيمكنك إعداد جهاز افتراضي داخل Windows 10 لتشغيل Linux. سيعمل مثل كمبيوتر Linux ولكنه يعمل في نافذة على نظام التشغيل Windows 10.

تعد الأجهزة الافتراضية مفيدة جدًا للباحثين عن الفيروسات، لأنها تعمل كمصيدة ذباب رقمية. إذا اعتقد الباحث أن برنامجًا أو ملفًا يحتوي على فيروس، فيمكنه اختباره عن طريق تشغيله في جهاز افتراضي.

إذا كان الملف يحتوي على فيروس، فسيبدأ في إصابة الجهاز الظاهري. نظرًا لأنه تم إعداد الجهاز الظاهري ليبدو وكأنه جهاز حقيقي، يعتقد الفيروس أنه قد أصاب جهاز كمبيوتر حقيقيًا، وليس جهازًا افتراضيًا. على هذا النحو، يبدأ في تسليم حمولته ويتسبب في تلف الجهاز الظاهري. ولحسن الحظ، لا يوجد أي ضرر يمكن أن يحدثه الفيروس للكمبيوتر الرئيسي. إنه يؤثر فقط على الأجهزة الافتراضية.

بمجرد الكشف عن الفيروس، يمكن للباحثين معرفة كيفية عمله، ثم إعادة ضبط الجهاز الظاهري. وبعد ذلك، أخذوا ما تعلموه من الجهاز الظاهري واستخدموه لإنشاء تعريفات للفيروسات لحماية المستخدمين على أجهزة الكمبيوتر الحقيقية. ولهذا السبب، فإن الأجهزة الافتراضية معادية لمطوري البرامج الضارة.

ما هو الدور الذي تلعبه دقة الشاشة في هذا؟

هناك خلل في طريقة اختبار التطبيق هذه. عندما يقوم باحثو البرامج الضارة بإنشاء جهاز افتراضي، فإنهم لا يهتمون حقًا بجميع الميزات الإضافية. كل ما يحتاجونه لاختبار الفيروسات هو جهاز افتراضي يعمل مثل الكمبيوتر العادي، وكل شيء آخر اختياري فقط.

ونتيجة لذلك، لا يقوم الباحثون أحيانًا بتثبيت برنامج الضيف الخاص بالجهاز الافتراضي. وقد أتاح هذا البرنامج ميزات إضافية مثل دقة الشاشة الأعلى، والتي لم يكن الباحث بحاجة إليها حقًا. إذا كان المستخدم لا يستخدم برنامج العميل، فعادةً ما يقوم الجهاز الافتراضي بتأمين المستخدم في إحدى دقتين منخفضتين: 800x600 و 1024x768.

يعد هذان القراران مهمين جدًا لمطور البرامج الضارة. لا تأتي أجهزة الكمبيوتر وأجهزة الكمبيوتر المحمولة الحديثة غالبًا بشاشات بهذا الدقة. هذا الحجم قديم جدًا.

قرارات الأجهزة الشعبية

كيف تستخدم البرامج الضارة هذه البيانات لتجنب الأجهزة الافتراضية؟

وبالتالي، عندما تظهر البرامج الضارة على جهاز كمبيوتر مضيف ويتم ملاحظة أنها تعمل بدقة 800 × 600 أو 1024 × 768، فهذا يعني أن البرامج الضارة ربما تعمل على أجهزة قديمة جدًا أو يحتمل أن تكون قادرة على المراقبة في جهاز افتراضي. .

إذا عمل الفيروس في ظل هذه الظروف، فسوف ينكشف. وبالتالي، لحماية نفسك، ستنتهي البرامج الضارة من تلقاء نفسها ولن تسبب أي ضرر.

ومن وجهة نظر الباحث، تم تشغيل البرنامج ولم يصيب جهاز الكمبيوتر، وبالتالي فهو ليس فيروسًا. وقد يقومون بعد ذلك بوضع افتراضات خاطئة حول البرنامج، مما يسمح للبرامج الضارة بالانتقال إلى مسافة أبعد قبل أن يتم اكتشافها.

مثال على البرامج الضارة التي تختبر دقة العالم الحقيقي

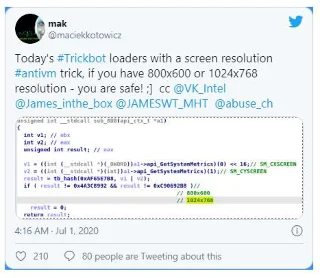

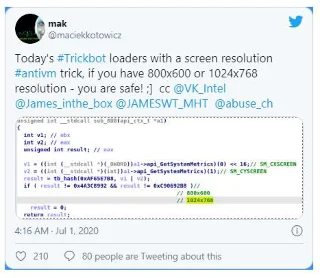

يعد Trickbot مثالًا رائعًا على هذا التكتيك أثناء العمل. تمكن الباحثون مؤخرًا من اقتحام سطر من كود TrickBot وتحليل كيفية عمله. عثر مستخدم Twitter يُدعى Mak (@maciekkotowicz) على رمز في TrickBot يقوم بمسح دقة 800 × 600 أو 1024 × 768.

يقوم برنامج TrickBot بمسح الكود بدقة 800×600 أو 1024×768

في هذا الكود، يأخذ الفيروس قيم X و Y لدقة الكمبيوتر، ثم يجمعهما ليرى النتيجة. إذا كانت النتيجة 800×600 أو 1024×768، فسيعود الرمز 0. يشير هذا إلى وجود برامج ضارة تعمل في جهاز افتراضي.

بمجرد أن تعرف البرامج الضارة أنها موجودة في جهاز افتراضي، فإنها تدمر نفسها ذاتيًا لتجنب اكتشافها. ونتيجة لذلك، فإن أي شخص يبحث عن الفيروسات في جهاز افتراضي سيعتبره آمنًا.

ماذا تعني لك هذه الاستراتيجية؟

وبطبيعة الحال، هذا يعني أنه إذا كنت تستخدم دقة 1024x768 أو 800x600، فستكون محميًا من بعض أنواع البرامج الضارة. بمجرد وصولهم إلى النظام، سوف يلاحظون قرارك ويدمرون أنفسهم قبل التسبب في أي ضرر. ومع ذلك، للحصول على هذه الحماية، سيتعين عليك استخدام جهاز كمبيوتر بدقة صغيرة جدًا!

وعلى هذا النحو، فإن أفضل طريقة لمكافحة هذا النوع الجديد من البرامج الضارة هي تحديث برنامج مكافحة الفيروسات لديك . الآن أصبحت هذه الخدعة المضادة للأجهزة الافتراضية معروفة للعامة، لذا فمن غير المرجح أن يتم خداع شركات الأمن المتطورة مرة أخرى.

ومع ذلك، يعد هذا أمرًا مهمًا بشكل خاص، إذا كنت تميل إلى التحقق من الملفات الموجودة في أجهزتك الافتراضية. إذا كان جهازك الظاهري يعمل بدقة 800×600 أو 1024×768، فقد يكون من المفيد ضبطه على الدقة الأكثر شيوعًا. إذا لم تقم بذلك، فمن المستحيل التأكد مما إذا كان الملف الذي تقوم بفحصه قد تم تثبيت هذا الإجراء الوقائي لمكافحة VM أم لا.