في كل مرة تقوم فيها بالتسجيل في خدمة جديدة، يمكنك اختيار إنشاء اسم مستخدم وكلمة مرور أو ببساطة تسجيل الدخول باستخدام Facebook أو Twitter . عادةً ما يكون تسجيل الدخول باستخدام حساب Google الخاص بك أحد الخيارات أيضًا. إنها سريعة وسهلة للغاية. ولكن هل يجب أن تفعل ذلك؟

كيف يتم تسجيل الدخول باستخدام حساب شبكة اجتماعية؟

يستخدم تسجيل الدخول باستخدام حساب الوسائط الاجتماعية الخاص بك بروتوكولًا يسمى OAuth، والذي يسمح لتطبيق أو خدمة (تطبيق يطلب أو خدمة تشترك فيها) بالاتصال بالتطبيق أو الخدمة الأخرى (موفر الخدمة أو الشبكة التي قمت بتسجيل الدخول إليها حاليًا) إلى) والتصرف نيابة عنك. ويتم ذلك عن طريق إصدار "الرموز المميزة" للتطبيق الطالب. تعمل هذه الرموز المميزة مثل اسم المستخدم وكلمة المرور الخاصة بك، لأنها تمنح التطبيق الطالب إمكانية الوصول إلى خدمة محمية بكلمة مرور (على سبيل المثال، Facebook).

الشيء المهم هنا هو أنه لا يتم أبدًا تبادل اسم المستخدم وكلمة المرور الحقيقيين بين التطبيقات، ويطلب التطبيق الوصول إلى جزء محدود فقط من حسابك المحمي بكلمة مرور.

دعونا نلقي نظرة على مثال سريع: لنفترض أنك تستخدم Blurb لطباعة صورة من Facebook. يمكنك الوصول إلى Blurb (طلب التطبيق) وإخباره برغبتك في طباعة الصور من Facebook. سوف يعيدك Blurb إلى Facebook (مزود الخدمة)، حيث تقوم بإدخال معلومات تسجيل الدخول الخاصة بك (المرسلة مباشرة إلى Facebook، وليس Blurb) ويطلب منك السماح لـ Facebook بمعرفة أنك تسمح لـ Blurb بالوصول إلى قسم الصور الخاصة بك. الآن، يمكن لـ Blurb تنزيل تلك الصور لطباعتها. إذا حاول Blurb الوصول إلى مخططك الزمني، فسيتم رفضه لأن الرمز المميز يسمح فقط بالوصول إلى ملفك الشخصي وصورك العامة.

لا تشارك OAuth مطلقًا اسم المستخدم أو كلمة المرور الخاصة بك مع التطبيق الذي يطلب ذلك، لأن الحفاظ على سرية اسم المستخدم وكلمة المرور يساعد في الحفاظ على أمانهما. ولمنع تطبيق أو خدمة من طلب الوصول إلى حسابك، كل ما عليك فعله هو النقر فوق " إلغاء الوصول " لإلغاء الوصول، بدلاً من تغيير كلمة المرور الخاصة بك.

هل تسجيل الدخول باستخدام حساب شبكة اجتماعية آمن؟

تبدو هذه العملية بسيطة للغاية. ولكن ما مدى أمانها؟ هل يجب أن نقلق بشأن أمان مواقع OAuth؟

من وجهة نظر أمنية، يبدو OAuth آمنًا تمامًا. السيناريو الأسوأ لا يزال لا يؤدي إلى الكشف عن كلمات مرور حساب الوسائط الاجتماعية الخاص بك. والقدرة على إلغاء الوصول إلى أي تطبيق باستخدام رمز مميز على الفور، تعني أنه حتى إذا تم اختراق الموقع أو كان هناك مشاكل في الرمز المميز، يمكنك ببساطة الضغط على زر إبطال الوصول ولن يتمكنوا بعد ذلك من الوصول إلى مواقع الشبكات الاجتماعية الخاصة بك.

الحقيقة هي أنك تشارك فقط الوصول إلى مجموعة فرعية محددة من البيانات على موقع التواصل الاجتماعي الخاص بك. إذا قام شخص ما باختراق Snapfish وأراد الوصول إلى صورك على Facebook، فلا داعي للقلق كثيرًا.

![لماذا يجب عليك التفكير بعناية قبل تسجيل الدخول باستخدام حساب الشبكة الاجتماعية؟ لماذا يجب عليك التفكير بعناية قبل تسجيل الدخول باستخدام حساب الشبكة الاجتماعية؟]()

على الرغم من الاكتشاف الأخير لثغرة أمنية في OAuth، إلا أن النظام لا يزال جيدًا جدًا.

ومع ذلك، هناك ما هو أكثر فيما يتعلق بالسلامة عبر الإنترنت من مجرد التشفير والرموز المميزة. إحدى أفضل الطرق لضمان أمانك على الإنترنت هي استخدام كلمة مرور قوية . ويساعد OAuth كثيرًا في ذلك، من خلال تسجيل الدخول بنفس حساب تويتر أو جوجل، ولا يتعين عليك إنشاء كلمة مرور أخرى وتذكرها. إذا كان لديك كلمة مرور قوية جدًا على فيسبوك، فيمكنك استخدامها للوصول إلى عدد من الأشياء دون استخدام نفس كلمة المرور للعديد من مواقع الويب المختلفة.

وهذه ميزة خاصة لـ OAuth، وفي الواقع، من المنطقي تحديد عدد المواقع التي تستخدم كلمة المرور نفسها.

الشيء الذي يجب ملاحظته هو أن مواقع الويب التي تصل إلى ملفك الشخصي على الوسائط الاجتماعية لا يمكنها تنفيذ أي إجراءات مهمة، مثل عدم قدرتها على حذف حسابك أو تغيير كلمة المرور الخاصة بك أو إجراء أي تغييرات في أي تخصص آخر، لذلك يمكنك الاطمئنان.

ما هي المخاطر التي أنت معرض لخطر مواجهتها؟

لسوء الحظ، لا يوجد شيء بسيط عندما يتعلق الأمر بالأمن والسلامة عبر الإنترنت. هناك بعض المخاطر لاستخدام OAuth، تتعلق بشكل أساسي بالخصوصية.

على سبيل المثال، كم مرة تقضي وقتًا في الاطلاع على الأذونات التي تقدمها، عند استخدام Facebook Connect ؟ في حين أن التطبيقات يجب أن تطلب فقط الوصول إلى المعلومات التي تحتاجها لخدمتك بشكل أفضل، فإنها غالبًا ما تطلب المزيد. غالبًا ما تريد هذه التطبيقات الوصول إلى مخططك الزمني ومعلومات الأصدقاء وقدرات النشر، على سبيل المثال.

في بعض الأحيان يكون هذا أمرًا جيدًا، على سبيل المثال عندما تريد دمج تويتر في جهات الاتصال الخاصة بك أو تطبيق قارئ الأخبار. أو قد ترغب في نشر نتائج تمرينك من RunKeeper أو MapMyFitness. ولكن لن يمنع أي قدر من الأذونات التطبيقات أو الخدمات من نشر ما تريد. لا يوجد خيار "ما بعد نتائج الاستطلاع فقط". ويمكنك أن تثق في أن التطبيق لن ينشر إلا ما تريد.

![لماذا يجب عليك التفكير بعناية قبل تسجيل الدخول باستخدام حساب الشبكة الاجتماعية؟ لماذا يجب عليك التفكير بعناية قبل تسجيل الدخول باستخدام حساب الشبكة الاجتماعية؟]()

وقد تفقد معلومات أكثر مما تعتقد. من يهتم إذا كان متجرك المفضل يرى ما تنشره على فيسبوك، أليس كذلك؟ قد يتلقون معلومات أكثر مما تتخيل.

على سبيل المثال، في مؤتمر عقد عام 2012، تحدثت شركة يابانية عن كيفية استخدام المعلومات الموجودة في الملفات الشخصية للمستخدمين على فيسبوك للاستدلال على "مرحلة حياتهم" (سواء كانوا متزوجين أم غير متزوجين)، أو الحمل، أو اتباع نظام غذائي، أو التخطيط لحفلة، وما إلى ذلك. .) و"الأسرة" (إذا كان لديهم أطفال، أو آباء مسنين، أو حيوانات أليفة، أو شقة، وما إلى ذلك) و"شخصية" (هل يتطوعون، أو الكهانة، أو الطعام، أو السفر، أو الرياضة، وما إلى ذلك) للعميل.

يقول أحد أعضاء فريق التسويق إن الفريق "يمكنه فهم خلفية حياة العميل - أسلوب حياته وحالته النفسية. يمكننا بعد ذلك استهداف الشركة بما يناسب كل نوع من أنواع الجمهور. ديموغرافية العميل. ويمكننا التنبؤ بمدى احتياج شخص ما إلى المنتج، بناءً على ما يقولونه على شبكات التواصل الاجتماعي".

لم تظن أنك ستعطي هذا القدر من المعلومات، أليس كذلك؟

بالطبع، لديك سيطرة كاملة على ما تشاركه مع شركة تستخدم بيانات اعتماد وسائل التواصل الاجتماعي الخاصة بك وكم المعلومات التي يمكنها جمعها منك، ولكن فقط إذا أخذت الوقت الكافي لقراءة الحقوق التي تطلبها. ولا تمنح حق الوصول إلى الأشياء التي تريد الحفاظ على خصوصيتها. لكن هذا ليس بالأمر السهل دائمًا، لأن بعض التطبيقات والخدمات تستخدم الآن عمليات تسجيل الدخول عبر Facebook أو Twitter فقط، مما يعني أنه إذا لم توافق على شروطها، فلن تتمكن من تسجيل الدخول. ويمكنك استخدام الخدمات التي تقدمها.

إذن ماذا يجب أن تفعل؟

كما هو الحال مع معظم الأشياء، فإن مشكلة تسجيل الدخول باستخدام حساب شبكة اجتماعية ذات شقين. بشكل عام، إنه آمن جدًا ولديك بالفعل قدر كبير من التحكم في كمية المعلومات التي تشاركها.

![لماذا يجب عليك التفكير بعناية قبل تسجيل الدخول باستخدام حساب الشبكة الاجتماعية؟ لماذا يجب عليك التفكير بعناية قبل تسجيل الدخول باستخدام حساب الشبكة الاجتماعية؟]()

من ناحية أخرى، يمكنك التخلي عن الكثير من المعلومات، إذا لم تتحكم فيها بعناية. إذن ماذا يجب أن تفعل في هذه الحالة؟

اقرأ طلب الإذن قبل منح الإذن:

وهذا أمر مهم، وسوف يصبح أكثر أهمية عندما تصبح خدمات الويب أكثر تكاملا. إذا كنت لا تريد جمع بيانات عن أصدقائك على Facebook، فلا تسمح بالوصول إلى Facebook.

قم بمراجعة أذونات التطبيق الذي تستخدمه بانتظام:

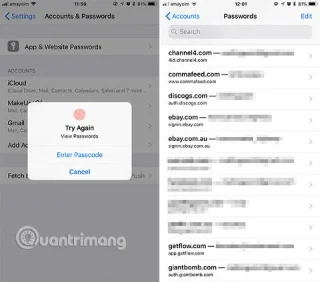

على فيسبوك، انتقل إلى علامة التبويب "التطبيقات" في شاشة الإعدادات . على تويتر، أنت تفعل الشيء نفسه. جوجل أكثر تعقيدًا بعض الشيء. يلزمك الانتقال إلى accounts.google.com ، ثم النقر على الأمان، ثم النقر على عرض الكل ضمن أذونات الحساب . تعرف على التطبيقات التي يمكنها الوصول إلى بياناتك وإلغاء الوصول لأي تطبيقات لم تعد تستخدمها. إذا رأيت تطبيقًا يتمتع بالكثير من أذونات الوصول، فيجب عليك التفكير في إلغاء الوصول ومعرفة ما إذا كان بإمكانك تسجيل الدخول إلى تلك الخدمة باستخدام اسم مستخدم وكلمة مرور تقليديين.

لتسريع العملية، يمكنك استخدام MyPermissions، وهي أداة تساعدك على إدارة أذوناتك على Facebook وTwitter وGoogle وYahoo وLinkedIn وFoursquare و Instagram و Dropbox والمزيد.

رفض الأذونات وتعيين الكائنات المشتركة.

إذا طلب أحد التطبيقات إذنًا للمشاركة نيابةً عنك عبر شبكة اجتماعية، فلا يمكنك منحه (سترى ذلك على Facebook عندما ترى الزر "تخطي"). إذا كان لديك خيارًا، فاستخدمه! يمكنك أيضًا تعيين الكائنات المسموح بمشاركتها. على سبيل المثال، يمكنك المشاركة مع جميع أصدقائك، أو مع جمهور مخصص، أو أنت فقط.

منح حقوق وصول مختلفة لكل حساب:

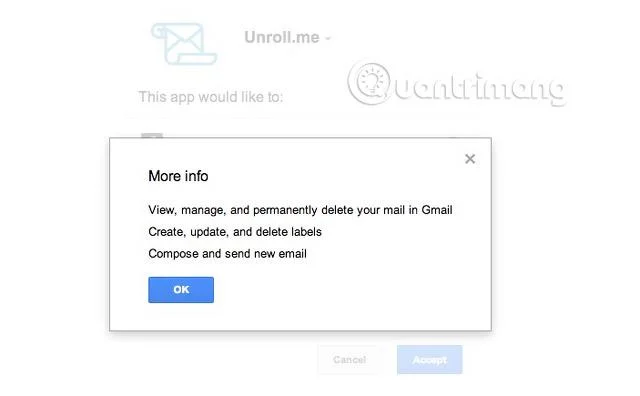

ماذا تنشر على الانستقرام؟ ماذا تنشر على تويتر؟ قد يكون طلب قراءة منشورات Foursquare الخاصة بك أقل ترويعًا من منح امتيازات " إنشاء وإرسال بريد جديد " على حساب Gmail الخاص بك.

![لماذا يجب عليك التفكير بعناية قبل تسجيل الدخول باستخدام حساب الشبكة الاجتماعية؟ لماذا يجب عليك التفكير بعناية قبل تسجيل الدخول باستخدام حساب الشبكة الاجتماعية؟]()

قم بتغيير كلمة المرور الخاصة بك بانتظام:

عندما تقوم بتغيير كلمة المرور الخاصة بك، سيتم إبطال بعض رموز OAuth المميزة على الفور، مما يتطلب منك إعادة تسجيل الدخول وإعادة الموافقة على الرمز المميز. يقوم Gmail وFacebook بإبطال الرموز المميزة عند تغيير كلمة المرور الخاصة بك، لكن Twitter وGoogle+ لا يقومان بذلك. بالنسبة لخدمات مثل هذه، تحتاج إلى إلغاء الوصول ثم إعادة منحه.

يضيف تسجيل الدخول إلى المواقع والخدمات باستخدام بيانات اعتماد الوسائط الاجتماعية الخاصة بك الكثير من الراحة ويساعد أيضًا قليلاً في الأمان. لكنها يمكن أن تشكل خطرا على الخصوصية. ولكن يمكنك حل هذه المشكلة باستخدام النصائح الخمس المذكورة أعلاه.

كم مرة تستخدم معلومات تسجيل الدخول الخاصة بك على وسائل التواصل الاجتماعي على موقع ويب آخر؟ هل تشعر بالأمان عند القيام بذلك؟ هل تقرأ وتعيد فحص أذونات الوصول بانتظام؟ شارك افكارك في قسم التعليقات في الاسفل!

شاهد المزيد: