إذا كنت من مستخدمي Android، فيجب أن تكون على دراية بهجوم Man-in-the-Disk والمخاطر التي يجلبها. تسمح هذه الثغرة الأمنية للمتسللين بالتحكم في التطبيقات الشرعية على جهاز Android الخاص بك واستخدامها لتقديم تطبيقات ضارة.

إذًا، ما هو بالضبط "الرجل الموجود في القرص"؟ كيف يعمل؟ وكيف يمكنك حماية جهازك منها؟

ما هو هجوم رجل في القرص؟

يعد Man-in-the-Disk أحد أنواع الهجمات السيبرانية على أجهزة Android حيث يتم تثبيت برامج ضارة على هاتف ذكي أو جهاز لوحي تستهدف تطبيقًا ذكيًا من خلال ملفات موجودة في الذاكرة الخارجية.

سيتم بعد ذلك تنفيذ التعليمات البرمجية الضارة عندما يحاول المستخدم الوصول إلى تلك الملفات، مما يسمح للمهاجم بالتحكم بشكل أكبر في الجهاز. هذا الهجوم ممكن لأن Android يسمح للتطبيقات بقراءة البيانات وكتابتها على وحدة التخزين الخارجية افتراضيًا.

يتم استخدام وحدة التخزين الخارجية لأغراض مختلفة، مثل تخزين الموسيقى ومقاطع الفيديو والصور. ومع ذلك، فهو يوفر أيضًا طريقة لاستمرار البرامج الضارة على الجهاز، حتى بعد إعادة ضبط Android على إعدادات المصنع .

بمجرد وصول المهاجمين إلى وحدة التخزين الخارجية، يمكنهم تعديل الملفات أو حذفها، أو إدخال تعليمات برمجية ضارة في التطبيقات المشروعة، أو تثبيت تطبيقات جديدة دون علم المستخدم.

يرتبط هجوم Man-in-the-Disk ارتباطًا وثيقًا بمفهوم هجوم Man-in-the-Middle (MitM) .

ما هو Sandbox في Android؟

لفهم هجوم Man-in-the-Disk، عليك أولاً معرفة كيفية تخزين التطبيقات وبياناتها على أجهزة Android.

إحدى ميزات الأمان الرئيسية لنظام التشغيل Android هي وضع الحماية . تتمثل فكرة وضع الحماية في فصل كل تطبيق مثبت وملفاته عن التطبيقات المثبتة الأخرى.

لذلك، عندما تقوم بتثبيت تطبيق على جهاز Android الخاص بك، يتم تخزينه في منطقة معزولة تسمى صندوق الحماية. يوجد كل تطبيق في صندوق حماية منفصل لا يمكن الوصول إليه من قبل التطبيقات المثبتة الأخرى.

تتمثل ميزة وضع الحماية في أنه حتى إذا وجد تطبيق ضار طريقه إلى جهاز Android الخاص بك، فلن يتمكن من تغيير البيانات وسرقةها من التطبيقات الشرعية الأخرى مثل التطبيقات المصرفية والشبكات الاجتماعية وما إلى ذلك.

بهذه الطريقة، تظل بياناتك الأساسية، مثل التفاصيل المالية ومعلومات تسجيل الدخول وما إلى ذلك، محمية على الرغم من وجود برامج ضارة. ومع ذلك، نجح المهاجمون السيبرانيون في استغلال طريقة وضع الحماية باستخدام هجوم Man-in-the-Disk.

كيف يعمل هجوم الرجل الموجود في القرص؟

كما تمت مناقشته أعلاه، يستخدم Android صناديق الحماية لتخزين التطبيقات وملفاتها. ومع ذلك، بالإضافة إلى وضع الحماية، يمتلك Android أيضًا ذاكرة مشتركة تسمى الذاكرة الخارجية.

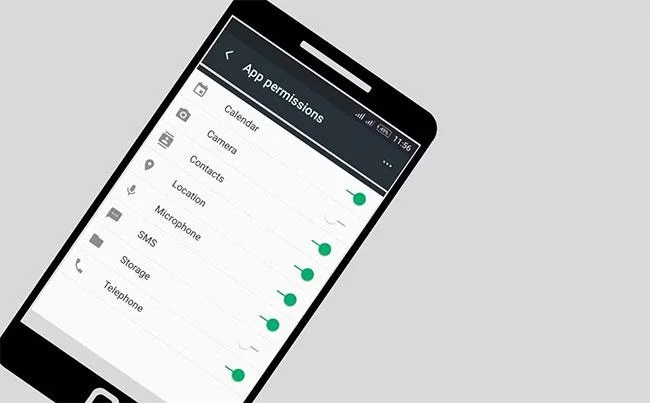

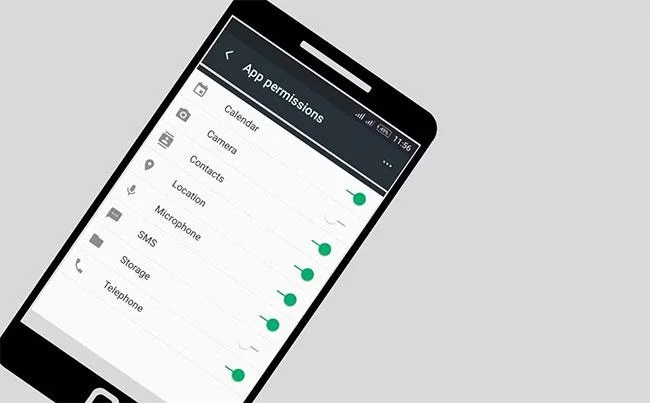

عند تثبيت بعض التطبيقات، قد تطلب إذنًا منك لاستخدام وحدة التخزين الخارجية. تبدو الأذونات بهذا الشكل - "السماح لـ [اسم التطبيق] بالوصول إلى الصور والوسائط والملفات الموجودة على جهازك؟" .

منح الإذن لاستخدام وحدة التخزين الخارجية للتطبيق

من خلال منح هذا الإذن، فإنك تسمح فعليًا للتطبيق بالقراءة والكتابة على وحدة التخزين الخارجية لديك. بشكل عام، يعتبر هذا آمنًا ويتطلبه كل تطبيق تقريبًا. في الواقع، تتطلب العديد من التطبيقات تخزين البيانات التي تم تنزيلها مؤقتًا على وحدة تخزين خارجية قبل نقلها إلى وضع الحماية.

على سبيل المثال، عند تحديث أحد التطبيقات، يتم تنزيل الوحدات الجديدة أولاً على وحدة تخزين خارجية ثم يتم إضافتها إلى صندوق حماية منفصل. هذا هو المكان الذي يلعب فيه هجوم Man-in-the-Disk.

يعمل هجوم Man-in-the-Disk من خلال استغلال ثغرة أمنية في الطريقة التي يتعامل بها Android مع وحدة التخزين الخارجية. على عكس وضع الحماية، يمكن لأي تطبيق يتمتع بأذونات القراءة/الكتابة على وحدة التخزين الخارجية تعديل أي ملفات موجودة فيه. لذلك، حتى لو تم تخزين ملفات بعض التطبيقات مؤقتًا فقط في وحدة تخزين خارجية، يمكن للتطبيقات غير القانونية التي قام المتسللون بتثبيتها تعديلها وإدراج تعليمات برمجية ضارة.

وهذا يعني أنه أثناء تحديث تطبيق شرعي، قد لا تعرف حتى أنك قد أدخلت برامج ضارة إلى جهازك عن طريق الخطأ. عند محاولة تشغيل التطبيق، سيتم تنفيذ التعليمات البرمجية الضارة وسيتمكن المهاجم من السيطرة على الجهاز.

كيفية حماية الأجهزة من هجمات Man-in-the-Disk

الآن بعد أن عرفت كيف يعمل هجوم Man-in-the-Disk، عليك أن تعرف كيف يمكنك حماية جهازك منه. هناك العديد من الأشياء التي يمكنك القيام بها لحماية نفسك من هجوم Man-in-the-Disk:

- أفضل طريقة للبقاء محميًا من هذا الهجوم هي عدم منح أذونات القراءة/الكتابة لوحدة التخزين الخارجية لأي تطبيق لا يحتاج إليها فعليًا. عندما يطلب أحد التطبيقات هذا الإذن، فكر جيدًا قبل منحه.

- ثانيًا، يجب عليك دائمًا تثبيت التطبيقات من مصادر موثوقة مثل متجر Google Play. تجنب تنزيل التطبيقات وتثبيتها من مواقع الويب ومتاجر التطبيقات التابعة لجهات خارجية لأنها قد تستضيف تطبيقات ضارة.

- قم بإلغاء الأذونات التي منحتها للتطبيقات التي نادرًا ما تستخدمها.

- على جهازك الذي يعمل بنظام Android، قم بإيقاف تشغيل إذن تثبيت التطبيقات من مصادر غير معروفة.

- حافظ على تحديث جهاز Android الخاص بك بأحدث تصحيحات الأمان التي أصدرتها الشركة المصنعة. تعالج تصحيحات الأمان هذه نقاط الضعف في نظام التشغيل وتمنع المهاجمين من استغلالها.

- يجب عليك استخدام حل موثوق لمكافحة فيروسات Android يمكنه توفير حماية شاملة ضد جميع أنواع البرامج الضارة والتهديدات السيبرانية.

- قم بإلغاء تثبيت التطبيقات التي لم تعد بحاجة إليها. ولا تقم أيضًا بتثبيت التطبيقات التي لا تحتاجها حقًا. كلما قل عدد التطبيقات الموجودة على جهازك، قلت فرصة استغلال الثغرات الأمنية.

باعتبارك مستخدمًا لتطبيق Android، هذه نصائح أساسية يجب عليك تذكرها لتقليل فرص هجوم Man-in-the-Disk على جهازك.

كيف يمكن للمطورين حماية التطبيقات من هجمات Man-in-the-Disk؟

![ما هو هجوم رجل في القرص؟ ما هو هجوم رجل في القرص؟]()

يعد التخزين الخارجي جزءًا أساسيًا من نظام التشغيل Android وكذلك الثغرات الأمنية فيه. لذا، إذا كنت أحد مطوري Android، فتأكد من تصميم تطبيقاتك بطريقة تجعلها تستخدم وحدة التخزين الخارجية بأمان.

هناك العديد من الأشياء التي يمكنك القيام بها لحماية تطبيقاتك من هجمات Man-in-the-Disk:

- اتبع بعناية قسم "أفضل الممارسات" من Google في دليل تطوير التطبيق. يحتوي على مجموعة من المبادئ التي يجب على المطورين اتباعها لتصميم تطبيقات أندرويد آمنة.

https://developer.android.com/guide

- إذا كنت تقوم بتخزين بيانات حساسة على وحدة تخزين خارجية، فقم بتشفيرها باستخدام خوارزمية تشفير قوية. وهذا سيجعل من الصعب على المهاجمين فك تشفير البيانات واستخدامها.

- اطلب إذن "WRITE_EXTERNAL_STORAGE" فقط عند الضرورة القصوى. إذا كان تطبيقك لا يتطلب ذلك، فلا تسمح بذلك.

- استخدم ميزات الأمان المضمنة في Android، مثل الأذونات وصناديق حماية التطبيقات، لمزيد من الأمان لتطبيقاتك.

- إذا كان تطبيقك لا يتطلب أذونات القراءة/الكتابة على وحدة التخزين الخارجية، فلا تعلن عن ذلك في ملف البيان.

باعتبارك مطور Android، فأنت مسؤول عن تصميم تطبيقات آمنة وحماية بيانات المستخدم من سوء الاستخدام. يعد هجوم Man-in-the-Disk مجرد واحد من العديد من الهجمات التي يمكن أن تشكل تهديدًا لتطبيقك ومستخدميه. لذا، تأكد من اتباع أفضل الممارسات لتطوير تطبيقات Android وتأمين تطبيقك ضد جميع أنواع التهديدات.

هل يجب أن نقلق بشأن هجمات الرجل الموجود في القرص؟

على الرغم من أن هجوم Man-in-the-Disk يشكل تهديدًا خطيرًا، إلا أنه لا داعي للقلق بشأنه طالما أنك تتخذ الإجراءات المناسبة لحماية جهازك.

تذكر فقط تثبيت التطبيقات من مصادر موثوقة، وإبقاء جهازك محدثًا، واستخدام حل أمان الهاتف المحمول الموثوق به للبقاء في مأمن من جميع أنواع البرامج الضارة والتهديدات السيبرانية.

إذا كنت أحد مطوري Android، فتأكد من اتباع أفضل الممارسات لتطوير تطبيقاتك وحمايتها من هذا الهجوم. ستساعدك هذه الإجراءات البسيطة في الحفاظ على أمان أجهزتك وبياناتك من هجمات Man-in-the-Disk.