مثل PPTP، يعد L2TP بروتوكول VPN شائعًا جدًا - حيث يوفر معظم موفري VPN إمكانية الوصول إليه. ولكن ما هو L2TP وكيف يعمل؟ إذا كنت تريد التعرف على ذلك، فلا تفوت هذه المقالة. إليك كل ما تحتاج لمعرفته حول بروتوكول L2TP.

ما هو L2TP؟

يرمز L2TP إلى بروتوكول نفق الطبقة الثانية، ومثل اسمه، فهو بروتوكول نفق مصمم لدعم اتصالات VPN. ومن المثير للاهتمام أن مزودي خدمات الإنترنت غالبًا ما يستخدمون L2TP لتمكين عمليات VPN .

تم إطلاق L2TP لأول مرة في عام 1999. وقد تم تصميمه ليكون خليفة لـ PPTP ، الذي طورته كل من Microsoft وCisco. يستخدم هذا البروتوكول ميزات متنوعة من بروتوكولات PPTP الخاصة بشركة Microsoft وبروتوكولات L2F (إعادة توجيه الطبقة الثانية) الخاصة بشركة Cisco، ثم يقوم بتحسينها.

يرمز L2TP إلى بروتوكول نفق الطبقة الثانية

كيف يعمل L2TP

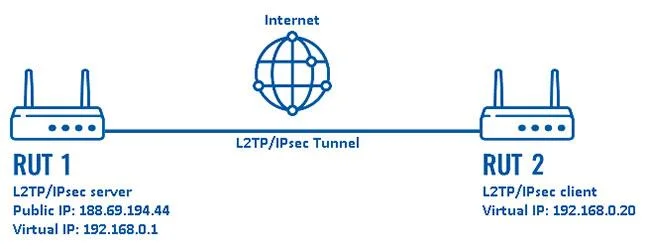

يبدأ نفق L2TP عن طريق توصيل LAC (L2TP Access Concentrator) وLNS (L2TP Network Server) - نقطتا نهاية البروتوكول - على الإنترنت. بمجرد تحقيق ذلك، يتم تنشيط طبقة رابط PPP وتغليفها، والتي يتم بعد ذلك تمريرها عبر الويب.

يتم بعد ذلك بدء اتصال PPP بواسطة المستخدم النهائي (أنت) مع مزود خدمة الإنترنت. عندما تقبل LAC الاتصال، يتم إنشاء ارتباط PPP. بعد ذلك، يتم تعيين فتحة فارغة في نفق الشبكة ثم يتم إعادة توجيه الطلب إلى LNS.

وأخيرًا، عندما تتم مصادقة الاتصال وقبوله بشكل كامل، يتم إنشاء واجهة PPP افتراضية. عند هذه النقطة، يمكن لإطارات الارتباط (وحدات نقل البيانات الرقمية في شبكة الكمبيوتر) المرور بحرية عبر النفق. يتم قبول الإطارات بواسطة LNS، الذي يقوم بعد ذلك بإزالة تشفير L2TP ومعالجتها كإطارات عادية.

بعض التفاصيل الفنية حول بروتوكول L2TP

- غالبًا ما يتم إقران L2TP مع IPSec لتأمين حمولة البيانات.

- عند الاقتران مع IPSec، يمكن لـ L2TP استخدام مفاتيح تشفير تصل إلى 256 بت وخوارزمية 3DES.

![ما هو L2TP (بروتوكول نفق الطبقة الثانية)؟ ما هو L2TP (بروتوكول نفق الطبقة الثانية)؟]()

غالبًا ما يتم دمج L2TP مع IPSec

- يعمل L2TP عبر الأنظمة الأساسية وهو مدعوم على أجهزة وأنظمة التشغيل التي تعمل بنظامي التشغيل Windows وmacOS.

- يوفر التشفير المزدوج لـ L2TP أمانًا أفضل، ولكنه يعني أيضًا أنه يستخدم المزيد من الموارد.

- يستخدم L2TP عادةً منفذ TCP رقم 1701، ولكن عندما يتم إقرانه مع IPSec، فإنه يستخدم أيضًا منافذ UDP 500 (لـ IKE - Internet Key Exchange)، و4500 (لـ NAT)، و1701 (لحركة مرور L2TP).

ما هو عبور L2TP؟

ونظرًا لأن اتصالات L2TP تحتاج عادةً إلى الوصول إلى الويب من خلال جهاز توجيه، فستحتاج حركة مرور L2TP إلى أن تكون قادرة على المرور عبر جهاز التوجيه هذا حتى يعمل الاتصال. تعد L2TP Passthrough في الأساس إحدى ميزات جهاز التوجيه التي تسمح لك بتمكين أو تعطيل حركة مرور L2TP عليه.

يجب أن تعلم أيضًا أنه - في بعض الأحيان - لا يعمل L2TP بشكل جيد مع NAT (ترجمة عنوان الشبكة) - وهي ميزة تضمن أن العديد من الأجهزة المتصلة بالإنترنت باستخدام شبكة واحدة، يمكنها استخدام نفس الاتصال وعنوان IP ، بدلاً من أجهزة متعددة. وذلك عندما يصبح عبور L2TP مفيدًا، حيث أن تمكينه على جهاز التوجيه سيسمح لـ L2TP بالعمل بشكل جيد مع NAT.

ما مدى جودة أمان L2TP؟

![ما هو L2TP (بروتوكول نفق الطبقة الثانية)؟ ما هو L2TP (بروتوكول نفق الطبقة الثانية)؟]()

L2TP/IPSec هو بروتوكول VPN آمن بدرجة كافية

على الرغم من أن نفق L2TP غالبًا ما يعتبر تحسينًا مقارنة بـ PPTP، فمن المهم جدًا أن نفهم أن تشفير L2TP غير موجود فعليًا - فالبروتوكول لا يستخدم أي تشفير. ولذلك، فإن استخدام بروتوكول L2TP فقط عندما تكون متصلاً بالإنترنت ليس خطوة ذكية.

ولهذا السبب يتم إقران L2TP دائمًا مع IPSec، وهو بروتوكول آمن تمامًا. يمكنه استخدام أكواد تشفير قوية مثل AES ويستخدم أيضًا التغليف المزدوج لمزيد من الأمان لبياناتك. بشكل أساسي، يتم تغليف حركة المرور الأولى مثل اتصال PPTP العادي، ثم يتم التغليف الثاني بفضل IPSec.

ومع ذلك، فمن الجدير بالذكر أن هناك شائعات بأن L2TP/IPSec قد تم اختراقه أو إضعافه عمدًا من قبل وكالة الأمن القومي. حاليًا، لا يوجد أي دليل واضح على هذه الادعاءات، لذا كل شيء يعتمد في النهاية على ما إذا كنت تصدق ذلك أم لا. يجب أن تعلم أن مايكروسوفت كانت الشريك الأول لبرنامج المراقبة PRISM التابع لوكالة الأمن القومي.

في رأيي، L2TP/IPSec هو بروتوكول VPN آمن بما فيه الكفاية، ولكن يجب عليك التأكد من أنك تستخدم أيضًا مزود VPN موثوقًا ولا يحتفظ بالسجلات. بالإضافة إلى ذلك، إذا كنت تتعامل مع معلومات حساسة للغاية، فمن الأفضل استخدام بروتوكول أكثر أمانًا بدلاً من ذلك أو تجربة ميزة VPN المتتالية.

ما مدى سرعة L2TP؟

بطبيعته، يعتبر L2TP سريعًا جدًا بسبب نقص التشفير. وبطبيعة الحال، فإن سلبيات عدم تأمين الاتصالات خطيرة للغاية ولا ينبغي تجاهلها فقط على حساب فوائد السرعة.

أما بالنسبة لـ L2TP/IPSec، فيمكن أن يوفر بروتوكول VPN سرعات جيدة، على الرغم من أنه يجب أن يكون لديك اتصال واسع النطاق سريع (حوالي 100 ميجابت في الثانية أو أكثر) ووحدة معالجة مركزية قوية نسبيًا. بخلاف ذلك، قد ترى بعض الانخفاض في السرعة، ولكن لا يوجد شيء جذري من شأنه أن يدمر تجربتك عبر الإنترنت.

ما مدى سهولة إعداد L2TP؟

يعد الإعداد بسيطًا على معظم الأجهزة التي تعمل بنظامي التشغيل Windows وmacOS. ما عليك سوى الانتقال إلى إعدادات الشبكة ، واتباع بعض الخطوات لإعداد اتصال L2TP وتكوينه. وينطبق الشيء نفسه على بروتوكول L2TP/IPSec VPN - قد يتعين عليك عادةً تغيير خيار واحد أو خيارين فقط لتحديد تشفير IPSec .

من السهل جدًا إعداد L2TP وL2TP/IPSec يدويًا على الأجهزة التي لا تحتوي على دعم أصلي. قد يتعين عليك اتباع بعض الخطوات الإضافية، لكن عملية الإعداد بأكملها لن تستغرق وقتًا طويلاً أو تتطلب الكثير من المعرفة والجهد.

ما هو L2TP VPN؟

كما يوحي اسمها، L2TP VPN هي خدمة VPN توفر للمستخدمين الوصول إلى بروتوكول L2TP. يرجى ملاحظة أنه من غير المرجح أن تجد مزود VPN يوفر الوصول إلى L2TP. عادةً، لن ترى سوى الموردين الذين يقدمون L2TP/IPSec لضمان أمان بيانات المستخدم وحركة المرور.

ومع ذلك، يجب عليك اختيار مزود VPN الذي يوفر الوصول إلى بروتوكولات VPN المتعددة. عادةً ما تكون القدرة على استخدام L2TP فقط علامة سيئة، كما أن الوصول إلى L2TP/IPSec فقط ليس أمرًا سيئًا للغاية، ولكن لا يوجد سبب للاقتصار على عدد قليل من الخيارات فقط.

مزايا وعيوب L2TP

ميزة

- يمكن دمج L2TP مع IPSec لتوفير مستوى جيد من الأمان عبر الإنترنت.

- يتوفر L2TP على العديد من منصات Windows وmacOS لأنه مدمج بها. يعمل L2TP أيضًا على العديد من الأجهزة وأنظمة التشغيل الأخرى.

- من السهل جدًا إعداد L2TP، وينطبق الشيء نفسه على L2TP/IPSec.

خلل

- لا يحتوي L2TP على تشفير خاص به. يجب أن يتم إقرانه مع IPSec لتوفير الأمان المناسب عبر الإنترنت.

- يُزعم أن L2TP وL2TP/IPSec قد تم إضعافهما أو اختراقهما من قبل وكالة الأمن القومي - ولكن لا يوجد دليل.

- بسبب التغليف المزدوج، يميل L2TP/IPSec إلى أن يكون كثيف الاستخدام للموارد قليلاً وليس سريعًا للغاية.

- يمكن حظر L2TP بواسطة جدران الحماية NAT إذا لم تتم تهيئته بشكل أكبر لتجاوزها.