لقد شكلت الفيروسات البيولوجية دائمًا تهديدًا قويًا للبشرية. لا عجب أن الفيروسات أصبحت نموذجًا مثاليًا للأسلحة في عالم مختلف تمامًا - عالم البرمجة. تم إنشاء فيروسات الكمبيوتر الأولى في السبعينيات . ما بدأ كمجرد مزحة، تطور الفيروس وأصبح يشكل تهديدًا كبيرًا لاستقرار شبكات الكمبيوتر في جميع أنحاء العالم. عندما تنظر عن كثب إلى الفيروسات البيولوجية وفيروسات الكمبيوتر، سترى أنها متشابهة بشكل غريب.

ولا نعرف ما هي التحديات التي سيخلقها هذان الفيروسان في المستقبل. لكن فهم كيفية انتقالها والأعراض وكيفية انتشار الفيروس والأضرار التي يمكن أن تسببها سيساعدنا في اتخاذ الاستجابات المناسبة.

أساسيات فيروسات الكمبيوتر وعلم الأحياء

هيا لنبدأ مع الأساسيات:

كيف يبدو الفيروس؟

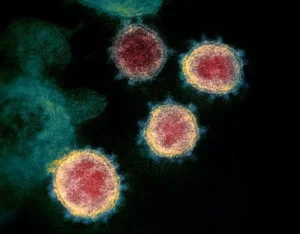

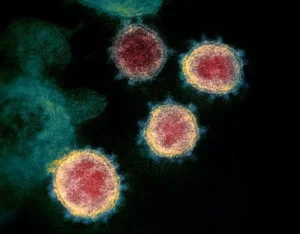

الفيروسات البيولوجية

هذه صورة بالمجهر الإلكتروني لجزيئات SARS-CoV-2 المسببة لوباء كورونا.

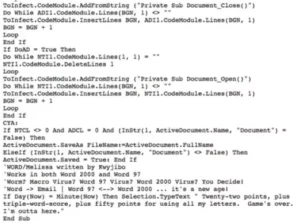

فيروس الكمبيوتر

![ما هي الاختلافات بين فيروسات الكمبيوتر والفيروسات البيولوجية؟ ما هي الاختلافات بين فيروسات الكمبيوتر والفيروسات البيولوجية؟]()

هذا جزء من التعليمات البرمجية من ميليسا - فيروس كمبيوتر سيء السمعة انتشر عبر البريد الإلكتروني في عام 1999.

قد تبدو مختلفة تمامًا، لكنها في الأساس عبارة عن سلسلة واحدة من التعليمات البرمجية. وفي كلتا الحالتين، يعد هذا الرمز عبارة عن تعليمات ستتبعها الفيروسات.

ما هي أوجه التشابه الأخرى؟

الفيروسات البيولوجية

- يتكاثر فقط داخل خلايا الكائن الحي.

- يتجدد داخل الجسم على مدى فترة من الزمن دون ظهور أي أعراض؛ تسمى فترة الحضانة.

- يمكنه إنشاء نسخ متحولة مقاومة للأجسام المضادة والأدوية.

- قد يهاجم و/أو يعرض جهاز المناعة للخطر لحماية نفسه.

فيروس الكمبيوتر

- يستنسخ عن طريق نسخ نفسه في برامج الكمبيوتر الأخرى.

- لا يمكن برمجتها للتسبب في ضرر إلا بعد حدث معين، مثل تشغيل التطبيق.

- يمكن تغيير التعليمات البرمجية الموجودة في النسخ لتجنب اكتشافها بواسطة برامج مكافحة الفيروسات.

- يمكن حظر برامج مكافحة الفيروسات - مثل GandCrab.

يعد كلا هذين الفيروسين مجرد أحد التهديدات في عالمهما الخاص. إلى جانب الفيروسات البيولوجية، هناك أيضًا البكتيريا والفطريات والعديد من أنواع الجراثيم الأخرى. وبالمثل، فإن فيروسات الكمبيوتر ليست سوى نوع واحد من البرامج الضارة - برامج الكمبيوتر الخطيرة. ومع ذلك، غالبًا ما يطلق الناس على جميع البرامج الضارة اسم "فيروس" الشائع. في الواقع، الفيروسات الكلاسيكية ليست شائعة جدًا. العديد من الهجمات السيبرانية سيئة السمعة تنتج عن ديدان الكمبيوتر، وهي أقرباء للفيروسات، وهي أكثر عدوى واستقلالية.

ما مدى التشابه بين فيروسي التفشي؟

كان هناك العديد من حالات تفشي الأمراض الناجمة عن فيروسات الكمبيوتر والبرامج الضارة في التاريخ (بعضها تسبب في أضرار جسيمة). وبطبيعة الحال، فإن الأوبئة التي تسببها الفيروسات البيولوجية لها تأثير أكثر خطورة. الجدري والأنفلونزا الإسبانية والإيدز والإيبولا وكوفيد-19 ليست سوى بعض من الأمراض الفيروسية التي هزت العالم.

على الرغم من أن فيروسات الكمبيوتر ليست قاتلة، إلا أنها لا تترك عواقب وخيمة ويمكن أن تكون خطيرة على مستوى العالم. على سبيل المثال، في عام 2010، تسبب فيروس ستوكسنت في إلحاق أضرار كبيرة بالبرنامج النووي الإيراني. وفي عام 2008، أصاب فيروس كونفيكر شبكة الكمبيوتر التابعة للبحرية الفرنسية، مما أجبر طائراتها على الهبوط. وتسببت دودة MyDoom في أضرار تجاوزت 38 مليار دولار ــ وهو ما يعادل الخسارة الاقتصادية العالمية التي بلغت 40 مليار دولار والتي سببها تفشي فيروس السارس في الفترة 2002-2004.

وبالنظر إلى الأوقات التي تنتشر فيها الفيروسات البيولوجية والبرامج الضارة على أجهزة الكمبيوتر، يمكننا أن نرى بعض أوجه التشابه. ينتشر كلا الفيروسين من خلال نوع من الاتصال، مما يؤدي إلى أعداد كبيرة من العدوى:

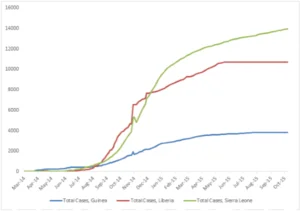

تفشي الفيروس البيولوجي

![ما هي الاختلافات بين فيروسات الكمبيوتر والفيروسات البيولوجية؟ ما هي الاختلافات بين فيروسات الكمبيوتر والفيروسات البيولوجية؟]()

هذه هي حالات الإيبولا خلال وباء 2014-2015 في غينيا وليبيريا وسيراليون.

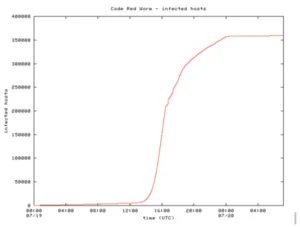

انتشار فيروسات الكمبيوتر

![ما هي الاختلافات بين فيروسات الكمبيوتر والفيروسات البيولوجية؟ ما هي الاختلافات بين فيروسات الكمبيوتر والفيروسات البيولوجية؟]()

هذه هي حالات الإصابة بفيروس Code Red خلال أول ظهور له في عام 2001.

وفي الأمثلة أعلاه، أصاب فيروس Code Red أكثر من 350 ألف جهاز كمبيوتر في أقل من 24 ساعة، بينما أصاب فيروس إيبولا أكثر من 25 ألف شخص في أكثر من عام. على الرغم من أن معدلات الإصابة ليست هي نفسها، إلا أن النمط العام متشابه: تبدأ العدوى من نقاط واحدة وسرعان ما تصبح منتشرة على نطاق واسع (يمكنك رؤية النمو المتسارع في كلا الرسمين البيانيين أعلاه).

العامل المهم هو إيقاف الفيروس في المقام الأول، مما يقلل الضرر بشكل كبير. وهذا يقودنا إلى بعض الاستنتاجات الهامة.

نستنتج

على الرغم من وجود أوجه تشابه بين الفيروسات البيولوجية وفيروسات الكمبيوتر، إلا أن بينهما بالطبع اختلافات كبيرة في سلوكهما والأساليب المستخدمة للتعامل معها.

ومن المهم أن نتذكر أن البشر يتمتعون بمقاومة للفيروسات لا تتمتع بها معظم الأجهزة. يعد جهاز المناعة لدينا أداة فعالة في هزيمة معظم الهجمات الفيروسية.

بالنسبة للأجهزة، نحتاج إلى تزويدها بنظام الحماية الخاص بنا، مثل برامج مكافحة الفيروسات الموثوقة . وفي الوقت نفسه، انتبه دائمًا إلى التحديثات المهمة لضمان عمل البرنامج بسلاسة وفعاليته ضد أحدث الفيروسات.