حصان طروادة للوصول عن بعد (RAT) هو نوع من البرامج الضارة التي تسمح للمتسللين بمراقبة جهاز الكمبيوتر أو الشبكة الخاص بالضحية والتحكم فيه. ولكن كيف تعمل برامج RAT، ولماذا يستخدمها المتسللون، وكيف يمكنك تجنب هذه البرامج الضارة؟ دعنا نكتشف ذلك مع موقع Quantrimang.com من خلال المقال التالي!

تعرف على RAT - البرامج الضارة التي تصل إلى أجهزة الكمبيوتر عن بعد

ما هو فيروس RAT؟

يعد فيروس RAT أحد أنواع البرامج الضارة التي تعمل على إنشاء باب خلفي افتراضي على جهاز الكمبيوتر الخاص بك. يمنح هذا الباب الخلفي المتسللين إمكانية الوصول عن بعد إلى نظامك متى أرادوا الاستفادة منه.

وهو يشبه برامج الوصول عن بعد المشروعة التي قد يستخدمها الدعم الفني، ولكنه غير منظم وغير آمن للغاية.

على الرغم من أن البرامج الضارة في حد ذاتها لا تمثل مشكلة تمامًا، إلا أن الطريقة التي تجعل بها أجهزة الكمبيوتر فريسة سهلة للهجمات خطيرة للغاية.

يعد فيروس RAT أحد أنواع البرامج الضارة التي تعمل على إنشاء باب خلفي افتراضي على جهاز الكمبيوتر الخاص بك

كيف يعمل الفئران؟

تفتح برامج RAT الضارة جميع المنافذ وطرق الوصول على جهاز الكمبيوتر، بحيث يمكن للمتسللين التحكم بسهولة في جهاز الكمبيوتر أو الهاتف الخاص بك عن بعد.

إذا تركت دون مساس، فلن تشكل تهديدًا، ولكن هناك احتمال كبير أن يجد المتسللون جهاز الكمبيوتر الخاص بك "مفتوحًا" ويصلون إليه، ثم يسرقون الملفات القيمة وكلمات المرور والتفاصيل المصرفية عبر الإنترنت ويتسببون في تعطيل خطير لأجهزة الكمبيوتر. يمكن للمتسللين أيضًا مسح القرص الصلب الخاص بك أو القيام بأنشطة غير قانونية باسمك.

من المهم أن تقوم بإزالة التهديد بسرعة حتى لا يتم الوصول إلى النظام الخاص بك بشكل غير صحيح من قبل مصادر ضارة.

كيف تعرف إذا كنت مصابًا بفيروس RAT؟

من الصعب جدًا اكتشاف فيروسات RAT بمجرد تثبيتها على الكمبيوتر. وذلك لأنها عادةً لا تظهر في قائمة البرامج أو المهام التي تعمل على النظام. كما أنها نادرًا ما تؤدي إلى إبطاء جهاز الكمبيوتر الخاص بك، ولن يقوم معظم المتسللين بحذف الملفات أو تحريك المؤشر أثناء النظر إلى الشاشة. لذلك من المحتمل جدًا أن يكون جهاز الكمبيوتر أو الهاتف الذكي الخاص بك مصابًا بهذا الفيروس لسنوات عديدة.

ولهذا السبب من المهم تشغيل برامج مكافحة الفيروسات العادية أو استخدام أدوات الكشف عن البرامج الضارة لاكتشاف أي مشكلات محتملة.

ما مدى خطورة RAT؟

يسمح RAT للمتسللين بالوصول عن بعد إلى كمبيوتر الضحية

إذا اضطررت في أي وقت مضى إلى الاتصال بالدعم الفني لجهاز الكمبيوتر الخاص بك، فمن المحتمل أنك على دراية بمفهوم الوصول عن بعد. مع تمكين الوصول عن بعد ، يمكن لأجهزة الكمبيوتر والخوادم المعتمدة التحكم في كل ما يحدث على جهاز الكمبيوتر الخاص بك. يمكن لأجهزة الكمبيوتر المعتمدة فتح المستندات وتنزيل البرامج وحتى تحريك المؤشر على الشاشة في الوقت الفعلي.

RATs هي نوع من البرامج الضارة، تشبه إلى حد كبير برامج الوصول عن بعد المشروعة. وبطبيعة الحال، فإن الفرق الرئيسي هو أن RAT يتم تثبيته على الكمبيوتر دون علم المستخدم. يتم إنشاء معظم برامج الوصول عن بعد المشروعة لأغراض الدعم الفني ومشاركة الملفات، في حين يتم إنشاء برامج RAT للتجسس على أجهزة الكمبيوتر أو السيطرة عليها أو تدميرها.

مثل معظم البرامج الضارة الأخرى، "تختبئ" برامج RAT تحت الملفات التي تبدو شرعية. يمكن للمتسللين إرفاق RAT بمستند في رسالة بريد إلكتروني أو في حزمة برامج كبيرة، مثل لعبة فيديو. يمكن أن تحتوي الإعلانات ومواقع الويب الضارة أيضًا على برامج RAT، ولكن تحتوي معظم المتصفحات على ميزات تمنع التنزيلات التلقائية من مواقع الويب أو تنبه المستخدمين عند اكتشاف موقع ويب غير آمن.

على عكس بعض البرامج الضارة والفيروسات الأخرى، قد يكون من الصعب معرفة متى قمت بتنزيل RAT الخاطئ على جهاز الكمبيوتر الخاص بك. بشكل عام، لا تؤدي برامج RAT إلى إبطاء جهاز الكمبيوتر الخاص بك، وليس من السهل عليك اكتشاف المتسللين عن طريق حذف الملفات أو تحريك المؤشر حول الشاشة. في بعض الحالات، يصاب المستخدمون بفيروس RAT لسنوات دون أن يعرفوا ذلك. ولكن لماذا يعد RAT جيدًا في الاختباء؟ ما مدى فائدتها للقراصنة؟

يعمل RAT بشكل أفضل عندما لا يلاحظه أحد

يتم إنشاء معظم فيروسات الكمبيوتر لغرض واحد. يقوم برنامج Keyloggers تلقائيًا بتسجيل كل ما تكتبه، وتقوم برامج الفدية بتقييد الوصول إلى جهاز الكمبيوتر الخاص بك أو الملفات حتى تدفع الفدية، وتقوم برامج الإعلانات المتسللة بإدخال إعلانات مشبوهة إلى جهاز الكمبيوتر الخاص بك لتحقيق الربح.

لكن RAT مميز جدًا. فهي تمنح المتسللين سيطرة شاملة ومجهولة على أجهزة الكمبيوتر المصابة. كما يمكنك أن تتخيل، يمكن للمتسلل الذي لديه RAT أن يفعل أي شيء، طالما أن الهدف ليس مشبوهًا.

![ما هي البرامج الضارة RAT؟ لماذا هو خطير جدا؟ ما هي البرامج الضارة RAT؟ لماذا هو خطير جدا؟]()

في معظم الحالات، يتم استخدام RATs كبرامج تجسس . يمكن للمتسلل المتعطش للمال (أو المخيف تمامًا) استخدام RAT لسرقة ضغطات المفاتيح (ضغطات المفاتيح التي تضغط عليها على لوحة المفاتيح، مثل عند إدخال كلمة مرور) والملفات من جهاز كمبيوتر مصاب. يمكن أن تحتوي ضغطات المفاتيح والملفات هذه على معلومات مصرفية أو كلمات مرور أو صور حساسة أو محادثات خاصة. بالإضافة إلى ذلك، يمكن للمتسللين استخدام RATs لتنشيط كاميرا الويب أو الميكروفون بجهاز الكمبيوتر بشكل سري. إن تعقبك من قبل بعض الأشخاص المجهولين أمر مزعج للغاية، لكنه لا يقارن بما يفعله بعض المتسللين من خلال RATs.

نظرًا لأن برامج RAT تمنح المتسللين حق الوصول الإداري إلى أجهزة الكمبيوتر المصابة، فيمكن للمتسللين تغيير أي ملفات أو تنزيلها بحرية. وهذا يعني أن المتسلل الذي يمتلك RAT يمكنه مسح القرص الصلب ، أو تنزيل محتوى غير قانوني من الإنترنت من خلال كمبيوتر الضحية، أو تثبيت برامج ضارة إضافية. يمكن للمتسللين أيضًا التحكم عن بعد في أجهزة الكمبيوتر لارتكاب أعمال غير قانونية عبر الإنترنت باسم الضحية أو استخدام الشبكة المنزلية كخادم وكيل لارتكاب جرائم مجهولة المصدر.

يمكن للمتسلل أيضًا استخدام RAT للتحكم في الشبكة المنزلية وإنشاء شبكة الروبوتات . بشكل أساسي، تسمح شبكات الروبوت للمتسللين باستخدام موارد الكمبيوتر للقيام بمهام غريبة للغاية (وغير قانونية في كثير من الأحيان)، مثل هجمات DDOS ، وتعدين البيتكوين ، واستضافة الملفات، والتورنت . في بعض الأحيان، يتم استخدام هذه التقنية من قبل مجموعات القراصنة لصالح مجرمي الإنترنت وإنشاء حرب إلكترونية. يمكن لشبكة الروبوتات التي تتكون من آلاف أجهزة الكمبيوتر إنشاء الكثير من عملات البيتكوين أو تدمير شبكات كبيرة (أو حتى دول بأكملها) من خلال هجمات DDOS.

لا تقلق لأنه من السهل جدًا منع RAT!

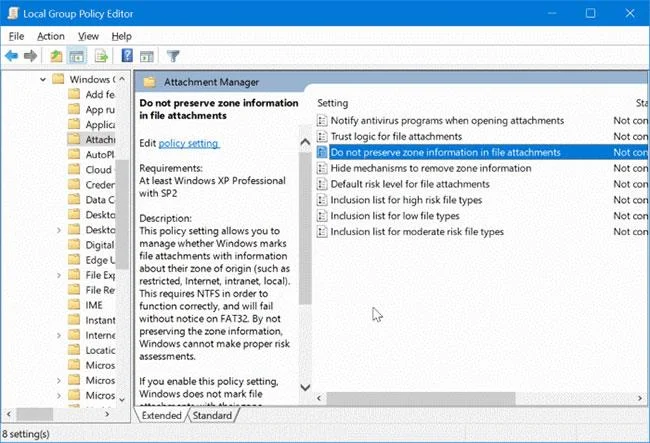

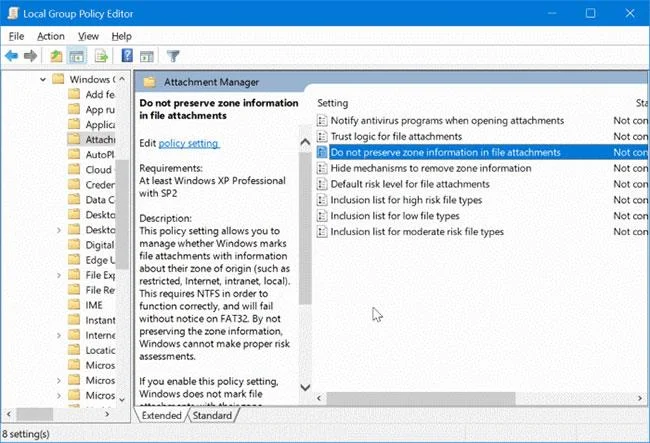

إذا كنت تريد تجنب RAT، فلا تقم بتنزيل الملفات من مصادر لا تثق بها. يجب عليك عدم فتح مرفقات البريد الإلكتروني من الغرباء، ويجب عدم تنزيل الألعاب أو البرامج من مواقع الويب الممتعة أو ملفات التورنت إلا إذا كانت تأتي من مصدر جدير بالثقة. حافظ على تحديث المتصفح ونظام التشغيل الخاص بك باستخدام تصحيحات الأمان.

![ما هي البرامج الضارة RAT؟ لماذا هو خطير جدا؟ ما هي البرامج الضارة RAT؟ لماذا هو خطير جدا؟]()

بالطبع، يجب عليك أيضًا تمكين برنامج مكافحة الفيروسات . يعد Windows Defender المدمج في جهاز الكمبيوتر الخاص بك أحد برامج مكافحة الفيروسات الرائعة حقًا، ولكن إذا كنت تشعر أنك بحاجة إلى بعض الإجراءات الأمنية الإضافية، فيمكنك تنزيل برنامج مكافحة فيروسات تجاري مثل Kaspersky أو Malwarebytes .

استخدم برامج مكافحة الفيروسات للعثور على RATs وتدميرها

من المحتمل جدًا أن يكون الكمبيوتر غير مصاب بـ RAT. إذا لم تلاحظ أي نشاط غريب على جهاز الكمبيوتر الخاص بك أو لم تتم سرقة هويتك مؤخرًا، فمن المحتمل أنك آمن. لكن قم بفحص جهاز الكمبيوتر الخاص بك بانتظام للتأكد من عدم إصابة نظامك بـ RAT.

نظرًا لأن معظم المتسللين يستخدمون برامج RAT المعروفة (بدلاً من تطوير برامجهم الخاصة)، فإن برنامج مكافحة الفيروسات هو أفضل (وأسهل) طريقة للعثور على برامج RAT وإزالتها من جهاز الكمبيوتر الخاص بك. تمتلك Kaspersky أو Malwarebytes قواعد بيانات RAT كبيرة جدًا ومتوسعة باستمرار، لذلك لا داعي للقلق بشأن أن برامج مكافحة الفيروسات قديمة.

إذا قمت بتشغيل برنامج مكافحة فيروسات، ولكنك لا تزال تشعر بالقلق من احتمال وجود RAT على جهاز الكمبيوتر الخاص بك، فقم بإعادة تهيئة جهاز الكمبيوتر الخاص بك . يعد هذا إجراءً جذريًا ولكنه يحقق معدل نجاح بنسبة 100%، مما يؤدي إلى إزالة البرامج الضارة تمامًا التي قد تكون متأصلة في برنامج UEFI الثابت لجهاز الكمبيوتر الخاص بك . يستغرق إنشاء برامج RAT الضارة الجديدة التي لم تكتشفها برامج مكافحة الفيروسات الكثير من الوقت، وغالبًا ما تكون مخصصة "للتعامل" مع الشركات الكبيرة والمشاهير والمسؤولين الحكوميين والأثرياء. إذا لم يعثر برنامج مكافحة الفيروسات لديك على أي برامج RAT، فمن المحتمل أن نظامك لا يزال آمنًا للغاية.