دودة الكمبيوتر هي نوع من البرامج الضارة التي تتمثل وظيفتها الأساسية في إصابة أجهزة الكمبيوتر الأخرى مع البقاء نشطًا على الأنظمة المصابة.

دودة الكمبيوتر عبارة عن برامج ضارة ذاتية النسخ وتنتشر إلى أجهزة كمبيوتر غير مصابة. غالبًا ما تستخدم الديدان أجزاءً آلية وغير مرئية للمستخدم من نظام التشغيل. عادةً، لا تتم ملاحظة الفيروسات المتنقلة إلا عندما يستهلك تكاثرها غير المنضبط موارد النظام، مما يؤدي إلى إبطاء المهام الأخرى أو إيقافها.

كيف تنتشر ديدان الكمبيوتر؟

تنتشر ديدان الكمبيوتر دون تدخل المستخدم. كل ما هو مطلوب هو أن تصبح دودة الكمبيوتر نشطة على النظام المصاب. قبل استخدام الشبكات على نطاق واسع، انتشرت ديدان الكمبيوتر من خلال وسائط التخزين المصابة، مثل الأقراص المرنة، والتي، عند تركيبها على النظام، قد تصيب أجهزة التخزين الأخرى المتصلة بالنظام. يظل USB ناقلًا شائعًا لديدان الكمبيوتر.

تكرر ديدان الكمبيوتر نفسها لتنتشر إلى أجهزة الكمبيوتر غير المصابة

كيف تعمل ديدان الكمبيوتر

غالبًا ما تعتمد ديدان الكمبيوتر على الأنشطة ونقاط الضعف الموجودة في بروتوكولات الشبكة للانتشار. على سبيل المثال، استغلت دودة برنامج الفدية WannaCry ثغرة أمنية في الإصدار الأول من بروتوكول مشاركة الموارد Server Letter Block (SMBv1) المطبق في نظام التشغيل Windows. بمجرد تنشيط البرنامج الضار WannaCry على جهاز كمبيوتر مصاب حديثًا، يبدأ البحث عبر الإنترنت عن ضحايا محتملين جدد: الأنظمة التي تستجيب لطلبات SMBv1 التي تقدمها الدودة. يمكن أن تستمر الفيروسات المتنقلة في الانتشار داخل المؤسسة بهذه الطريقة. عند إصابة نظام إحضار جهازك الخاص (BYOD)، يمكن أن ينتشر الفيروس المتنقل إلى شبكات أخرى، مما يسمح للقراصنة بالوصول بشكل أكبر.

تعمل فيروسات البريد الإلكتروني المتنقلة عن طريق إنشاء وإرسال البريد الصادر إلى كافة العناوين الموجودة في قائمة جهات اتصال المستخدم. تتضمن الرسائل ملفًا ضارًا قابلاً للتنفيذ يصيب النظام الجديد عندما يفتحه المستلم. غالبًا ما تتضمن فيروسات البريد الإلكتروني المتنقلة الناجحة أساليب الهندسة الاجتماعية لحث المستخدمين على فتح المرفقات.

Stuxnet، أحد أشهر فيروسات الكمبيوتر الدودية حتى الآن، ويتضمن مكونًا دوديًا ينشر البرامج الضارة من خلال مشاركة أجهزة USB المصابة، بالإضافة إلى البرامج الضارة التي تستهدف أنظمة التحكم الإشرافي والحصول على البيانات (SCADA)، وتستخدم على نطاق واسع في البيئات الصناعية، بما في ذلك المرافق الكهربائية، ومرافق المياه، ومحطات معالجة مياه الصرف الصحي، وغيرها الكثير. تنتشر ديدان الكمبيوتر النقية من الأنظمة المصابة إلى الأنظمة غير المصابة، لذلك من الصعب تقليل احتمالية حدوث ضرر بسبب ديدان الكمبيوتر هذه.

يمكن أن يصبح النظام المصاب غير متاح أو غير موثوق به بسبب انتشار الديدان، في حين من المعروف أيضًا أن ديدان الكمبيوتر تعمل على تعطيل الشبكات من خلال تشبع روابط الشبكة بحركة مرور ضارة.

أنواع ديدان الكمبيوتر

هناك عدة أنواع من ديدان الكمبيوتر الضارة:

فيروس الكمبيوتر أو الدودة الهجينة عبارة عن جزء من البرامج الضارة التي تنتشر مثل الدودة، ولكنها أيضًا تعدل رمز البرنامج مثل الفيروس - أو تحمل نوعًا من الحمولة الضارة، مثل فيروس أو برنامج فدية أو أي نوع آخر من البرامج الضارة.

يمكن استخدام الروبوتات الدودية لإصابة أجهزة الكمبيوتر وتحويلها إلى زومبي أو روبوتات، بقصد استخدامها في هجمات منسقة من خلال شبكات الروبوت .

تنتشر دودة المراسلة الفورية عبر خدمات المراسلة الفورية وتستغل الوصول إلى قوائم جهات الاتصال الموجودة على أجهزة الكمبيوتر الضحية.

غالبًا ما يتم توزيع فيروسات البريد الإلكتروني المتنقلة كملفات ضارة قابلة للتنفيذ مرفقة بما يبدو أنه رسائل بريد إلكتروني عادية.

مشاركة الملفات الدودية : على الرغم من أن البث المباشر أصبح الطريقة السائدة، إلا أن العديد من الأشخاص ما زالوا يفضلون الحصول على الموسيقى والأفلام والبرامج التلفزيونية من خلال شبكات مشاركة الملفات من نظير إلى نظير. نظرًا لأن شبكات مشاركة الملفات هذه تعمل في منطقة لا يتم فيها احترام الشرعية، فهي غير منظمة إلى حد كبير، وبالتالي، من السهل على المتسللين تضمين الفيروسات المتنقلة في الملفات التي تتطلب تنزيلًا مرتفعًا. عند تنزيل الملفات المصابة، ستقوم الدودة بنسخ نفسها إلى جهاز الكمبيوتر الخاص بك ومتابعة عملها. كن حذرًا في المرة القادمة التي تريد فيها تجنب الدفع مقابل هذا الفيلم أو الألبوم الجديد المثير.

وأخيرًا، هناك نوع من دودة الكمبيوتر المصممة للانتشار عبر الشبكات بغرض توفير تصحيحات للثغرات الأمنية المعروفة. على الرغم من أن هذا النوع من الدودة قد تم وصفه ومناقشته في الأوساط الأكاديمية، إلا أنه لم يتم العثور بعد على أمثلة من العالم الحقيقي، ويرجع ذلك على الأرجح إلى قدرته على التسبب في ضرر غير مرغوب فيه للأنظمة المستجيبة بشكل غير متوقع. وباستخدام مثل هذه البرامج، تصبح إمكانية القضاء على نقاط الضعف أكبر. . وعلى أية حال، فإن استخدام أي برنامج يغير النظام دون الحصول على إذن من مالك النظام سيعرض الناشر لمختلف التهم الجنائية والمدنية.

ماذا يمكن أن تفعل ديدان الكمبيوتر؟

عندما تظهر الديدان لأول مرة، ليس لديها هدف آخر سوى التكاثر على أوسع نطاق ممكن. قام المتسللون في الأصل بإنشاء هذه الديدان للتسلية الخاصة بهم، أو لإظهار مهاراتهم، أو لإظهار نقاط الضعف والضعف في أنظمة التشغيل الحالية.

غالبًا ما تسبب هذه "الديدان النقية" ضررًا أو تعطيلًا - وهي آثار جانبية للعمليات المقصودة - على الرغم من أنها ليست مصممة للقيام بهذه الأشياء. يمكن أن تؤدي الديدان المتعطشة للموارد إلى إبطاء جهاز الكمبيوتر المضيف أو حتى تعطله، من خلال استهلاك الكثير من طاقة المعالجة، في حين أن الديدان الأخرى تسد الشبكات عن طريق دفع متطلبات عرض النطاق الترددي إلى مستويات قصوى عند انتشارها.

ولسوء الحظ، سرعان ما أدرك المتسللون أنه يمكن استخدام الديدان كآليات إضافية لتوصيل البرامج الضارة. في هذه الحالات، يُطلق على الكود الإضافي الذي تم إنشاؤه بواسطة الدودة اسم "الحمولة النافعة" الخاصة بها. تتمثل الإستراتيجية الشائعة في تزويد الديدان بحمولة تفتح "بابًا خلفيًا" على الأجهزة المصابة، مما يسمح لمجرمي الإنترنت بالعودة لاحقًا للسيطرة على النظام. يمكن للحمولات الأخرى جمع بيانات شخصية حساسة أو تثبيت برامج الفدية أو تحويل أجهزة الكمبيوتر المستهدفة إلى "زومبي" لاستخدامها في هجمات الروبوتات.

تاريخ ديدان الكمبيوتر

بعض سلالات البرامج الضارة الأكثر تدميراً هي ديدان الكمبيوتر. دعونا نلقي نظرة على بعض الأمثلة على ديدان الكمبيوتر الأكثر شهرة:

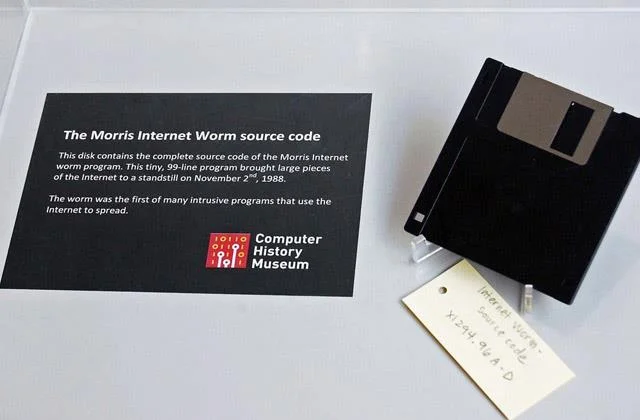

دودة موريس

![ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟ ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟]()

لقد تسبب دودة موريس في عواقب وخيمة للغاية، على الرغم من أن نقطة البداية لم تكن بنية سيئة

بدأ طالب الدراسات العليا روبرت تابان موريس عصر ديدان الكمبيوتر بإطلاق ابتكاره في 2 نوفمبر 1988. لم يكن موريس ينوي أن تسبب دودته أي ضرر حقيقي، ولكن نظرًا للطريقة التي تمت بها كتابة التعليمات البرمجية، تمكنت هذه الدودة من تصيب العديد من الخوادم عدة مرات.

أدى إهمال موريس الخطير إلى سلسلة من انقطاعات الكمبيوتر، مما ترك جزءًا كبيرًا من الإنترنت في ذلك الوقت غير صالح للاستخدام حتى تمت إزالة الدودة من الأجهزة المصابة. وتقدر عواقب الأضرار التي تسببها هذه الدودة بمئات الآلاف إلى ملايين الدولارات. أصبح موريس أيضًا أول شخص تتم إدانته بموجب قانون الاحتيال وإساءة استخدام الكمبيوتر في الولايات المتحدة لعام 1986.

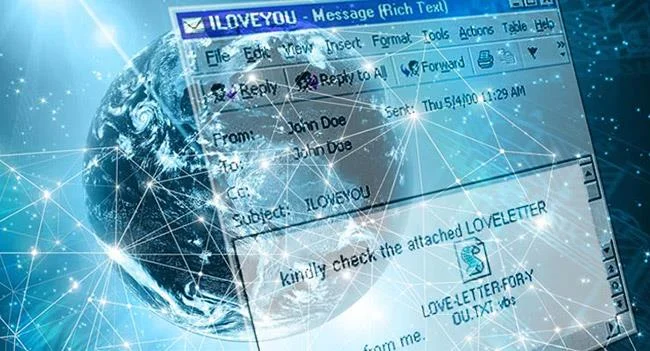

أحبك

![ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟ ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟]()

ظهرت دودة ILOVEYOU في الفلبين في أوائل عام 2000، ثم انتشرت بسرعة في جميع أنحاء العالم وتسببت في عواقب وخيمة.

ظهرت دودة ILOVEYOU، التي سُميت على اسم رسالة البريد الإلكتروني التي انتشرت، في الفلبين في أوائل عام 2000، قبل أن تنتشر بسرعة في جميع أنحاء العالم. وعلى النقيض من فيروس موريس، فإن ILOVEYOU عبارة عن فيروس خبيث مصمم للكتابة فوق الملفات الموجودة على كمبيوتر الضحية بشكل عشوائي.

بعد تخريب الخادم، أرسلت ILOVEYOU نسخًا من نفسها عبر البريد الإلكتروني عبر Microsoft Outlook إلى جميع جهات الاتصال في دفتر عناوين Windows الخاص بالضحية. في نهاية المطاف، تسببت ILOVEYOU في أضرار بمليارات الدولارات في جميع أنحاء العالم، مما يجعلها واحدة من أسوأ فيروسات الكمبيوتر على الإطلاق.

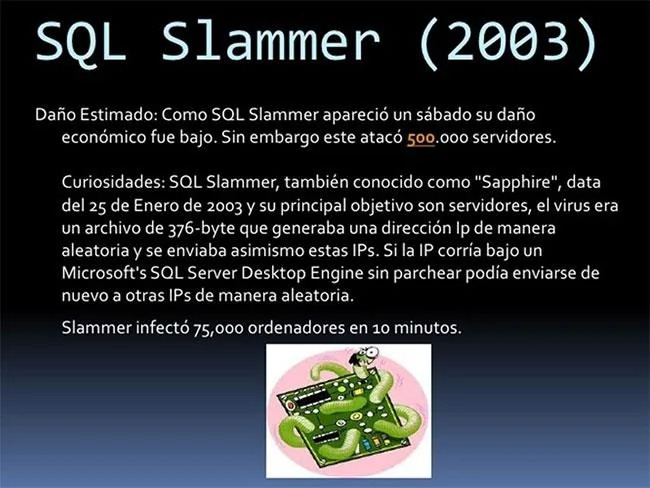

SQL سلامر

![ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟ ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟]()

SQL سلامر

كانت 2003 SQL Slammer عبارة عن دودة إنترنت وحشية انتشرت بسرعة البرق وأصابت حوالي 75000 ضحية في 10 دقائق فقط. بعيدًا عن أساليب البريد الإلكتروني الخاصة بـ ILOVEYOU، انتشر SQL Slammer من خلال استهداف ثغرة أمنية في Microsoft SQL Server لنظام التشغيل Windows 2000.

يقوم SQL Slammer بإنشاء عناوين IP بشكل عشوائي، ثم يرسل نسخًا منها إلى أجهزة الكمبيوتر الموجودة على تلك العناوين. إذا كان الكمبيوتر المتلقي يقوم بتشغيل إصدار غير مُصحح من SQL Server والذي لا يزال يحتوي على ثغرات أمنية، فسيتدخل SQL Slammer مباشرة ويبدأ العمل. فهو يحول أجهزة الكمبيوتر المصابة إلى شبكات الروبوت، والتي يتم استخدامها بعد ذلك لشن هجمات DDoS متعددة.

على الرغم من أن التصحيح الأمني ذي الصلة كان متاحًا منذ عام 2002، حتى قبل ظهور موجة الهجمات المخيفة لأول مرة، إلا أن SQL Slammer شهدت عودة ظهورها في عامي 2016 و2017.

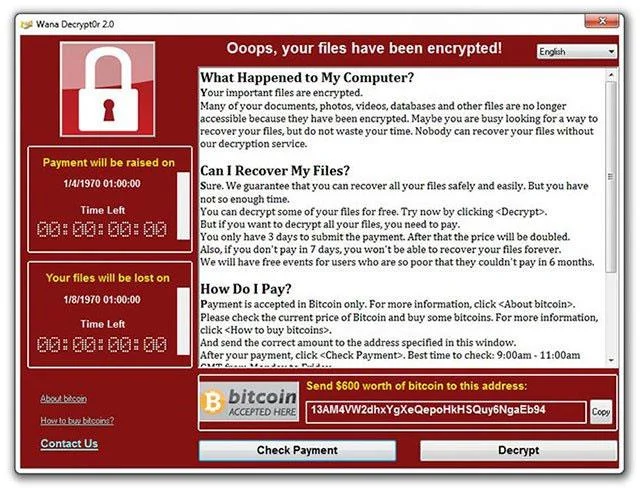

واناكراي

![ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟ ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟]()

واناكراي

يعد WannaCry مثالًا أحدث على مدى تدمير الديدان، حتى مع أدوات الأمن السيبراني الحديثة. يعد WannaCry Worm لعام 2017 أيضًا مثالًا على برامج الفدية، حيث يقوم بتشفير ملفات الضحية ويطالب بدفع فدية لاستعادة الوصول إليها. وفي يوم واحد فقط، تسلل WannaCry إلى 230 ألف جهاز كمبيوتر في 150 دولة، بما في ذلك أهداف رفيعة المستوى مثل الخدمة الصحية الوطنية في بريطانيا والعديد من الفروع الحكومية الأخرى والجامعات والشركات الخاصة.

استخدم WannaCry ثغرة EternalBlue لاستهداف ثغرة أمنية في إصدارات Windows الأقدم من Windows 8. وعندما عثر على جهاز كمبيوتر ضعيف، قام بتثبيت نسخة منه، وبدأ في تشفير ملفات الضحية ثم يعرض رسالة فدية عند اكتمال العملية.

كيفية التعرف على ديدان الكمبيوتر

هناك العديد من العلامات التي تشير إلى وجود فيروس حاسوبي على جهازك. على الرغم من أن الديدان تعمل في الغالب بصمت، إلا أن أنشطتها يمكن أن تؤدي إلى تأثيرات ملحوظة على الضحايا، حتى لو لم تقم الدودة بأي شيء ضار عمدًا. قد يكون جهاز الكمبيوتر الخاص بك مصابًا بفيروس متنقل إذا ظهرت عليه الأعراض التالية:

الكمبيوتر يعمل ببطء أو يتعطل

يمكن لبعض الديدان، مثل دودة موريس الكلاسيكية التي تمت مناقشتها أعلاه، أن تستهلك قدرًا كبيرًا من موارد الكمبيوتر بحيث لا توجد أي موارد متبقية تقريبًا للوظائف العادية. إذا أصبح جهاز الكمبيوتر الخاص بك فجأة بطيئًا أو غير مستجيب، أو حتى بدأ في التعطل، فقد يكون ذلك بسبب وجود دودة كمبيوتر.

تستنزف الذاكرة بسرعة

عندما تتكاثر الدودة، يجب عليها تخزين جميع النسخ الخاصة بها في مكان ما. إذا كانت مساحة التخزين المتاحة على جهاز الكمبيوتر الخاص بك تبدو أصغر بكثير من المعتاد، فاكتشف ما الذي يشغل كل هذه المساحة - فقد يكون السبب هو فيروس متنقل.

الكمبيوتر يتصرف بشكل غريب

نظرًا لأن العديد من الفيروسات المتنقلة تنتشر عن طريق الاستفادة من الاتصال المباشر، فابحث عن أي رسائل بريد إلكتروني مرسلة أو رسائل لم ترسلها بنفسك. يمكن أيضًا للتحذيرات غير العادية أو التغييرات غير المبررة أو الملفات الجديدة أو المفقودة أن تشير إلى وجود فيروس متنقل نشط.

جهات الاتصال تسألك عما يحدث

قد تفوتك العلامات المذكورة أعلاه ولا بأس بذلك. يمكننا جميعا أن نغفل الأشياء عن طريق الخطأ. ومع ذلك، إذا تلقيت رسالة فورية أو بريدًا إلكترونيًا متنقلًا، فقد تسألك بعض جهات الاتصال عن رسائل غريبة تلقوها منك. لم يفت الأوان أبدًا لإصلاح الإصابة بالديدان، حتى لو كانت قد بدأت بالفعل في الانتشار.

كيفية الوقاية من ديدان الكمبيوتر

![ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟ ما هي الدودة؟ لماذا هي خطرة على أجهزة الكمبيوتر؟]()

احمِ نفسك من عدوى دودة الكمبيوتر

يجب على المستخدمين ممارسة إجراءات أمان الشبكة الجيدة لحماية أنفسهم من الإصابة بفيروسات دودة الكمبيوتر. تشمل التدابير التي ستساعد في منع خطر الإصابة بفيروسات دودة الكمبيوتر ما يلي:

- سيساعد الحفاظ على تحديث نظام التشغيل الخاص بك وجميع تحديثات البرامج والتصحيحات الأخرى على تقليل مخاطر الثغرات الأمنية المكتشفة حديثًا.

- سيساعد استخدام جدار الحماية في تقليل احتمالية دخول البرامج الضارة إلى النظام.

- سيساعد استخدام برامج مكافحة الفيروسات في منع تشغيل البرامج الضارة.

- احرص على عدم النقر على المرفقات أو الروابط الموجودة في رسائل البريد الإلكتروني أو تطبيقات المراسلة الأخرى التي يمكن أن تعرض النظام للبرامج الضارة.

- تشفير الملفات لحماية البيانات الحساسة المخزنة على أجهزة الكمبيوتر والخوادم والأجهزة المحمولة

على الرغم من أن بعض الديدان مصممة بحيث لا تقوم بأي شيء أكثر من نشر نفسها إلى أنظمة جديدة، إلا أن معظم الديدان ترتبط بالفيروسات أو الجذور الخفية أو غيرها من البرامج الضارة.