Scareware هو برنامج كمبيوتر ضار مصمم لخداع المستخدمين للاعتقاد بأنه تطبيق مشروع ويطلب منك إنفاق الأموال على شيء لا يفعل شيئًا. التنكر الأكثر شيوعًا لبرنامج Scareware هو برنامج مكافحة الفيروسات. سيتم إعلامك بأن جهاز الكمبيوتر الخاص بك مصاب بفيروس.

1. ما هي برامج الرعب؟

Scareware هو برنامج كمبيوتر ضار مصمم لخداع المستخدمين للاعتقاد بأنه تطبيق مشروع ويطلب منك إنفاق الأموال على شيء لا يفعل شيئًا.

التنكر الأكثر شيوعًا لبرنامج Scareware هو برنامج مكافحة الفيروسات. سيتم إعلامك بأن جهاز الكمبيوتر الخاص بك مصاب بفيروس. سيقترح عليك المتسللون تنزيل برامج مكافحة الفيروسات لإزالة الفيروسات الموجودة على جهاز الكمبيوتر الخاص بك. عندما تحاول إزالة الفيروسات من خلال هذا البرنامج، سيطلب منك شراء الإصدار الكامل قبل أن يتمكن من تنظيف النظام لك.

لن تطلب منك معظم برامج مكافحة الفيروسات المجانية والشرعية شراء الإصدار الكامل لإزالة الفيروسات. إذا كان أحد البرامج يتطلب ترقية، فيمكنك اعتباره تطبيقًا لبرامج الرعب.

2. كيف يعمل برنامج الرعب؟

يقوم المتسللون بإنشاء برنامج مخيف بهدف جعلك تنقر على النافذة المنبثقة لتثبيت برنامجهم. بمجرد وصول عمليات الاحتيال هذه إلى جهازك، ستعلمك بأن جهاز الكمبيوتر الخاص بك مصاب بفيروس وتطلب منك شراء الإصدار الكامل من برنامج مكافحة الفيروسات قبل أن يصبح متاحًا، ويمكنه تنظيف نظامك نيابةً عنك.

عند شراء هذه البرامج والنتائج هي:

- يبدو أن جهازك محمي بطريقة خاطئة: على الرغم من أنك اشتريت برنامجًا لحماية جهازك، لا يبدو الأمر كذلك، بل وربما يكون جهازك في خطر.

- معلومات بطاقة الائتمان: عندما تقوم بإدخال معلومات بطاقة الائتمان لشراء البرنامج، فإن معلومات بطاقتك الائتمانية تكون أيضًا في حالة "غير آمنة".

بعض الأمثلة على برامج الرعب

من أول الأشياء التي يتعين على الأشخاص القيام بها لحماية أنفسهم من البرامج المخيفة والتهديدات السيبرانية الأخرى هو تعلم كيفية التعرف على هذه التهديدات عندما يرونها. إن معرفة الشكل الذي تبدو عليه هجمات البرامج المخيفة يمكن أن يساعد الأشخاص على الابتعاد واتخاذ التدابير المناسبة لتقليل المخاطر.

للمساعدة في تحسين وعي الأشخاص، إليك بعض الأمثلة على برامج الرعب التي يمكنك التعلم منها:

البريد الإلكتروني مخيف

![ما هي برامج الرعب؟ كيفية إزالة برامج الرعب؟ ما هي برامج الرعب؟ كيفية إزالة برامج الرعب؟]()

البريد الإلكتروني مخيف

هذا هو تكتيك هجوم الهندسة الاجتماعية حيث يرسل المهاجم بريدًا إلكترونيًا عاجلاً يطلب فيه اتخاذ إجراء فوري من المستلم. في كثير من الحالات، سيستخدم البريد الإلكتروني عنوان مرسل أو مجال بريد إلكتروني مزيفًا ليبدو كما لو أنه يأتي من مصدر شرعي.

قد تطلب رسائل البريد الإلكتروني الخاصة بالبرامج المخيفة من المستلمين النقر فوق رابط تنزيل للحصول على برنامج مكافحة فيروسات للمساعدة في إزالة تهديد معين، أو مشاركة معلومات الوصول لتلقي الدعم التكنولوجي لإصلاح المشكلة.

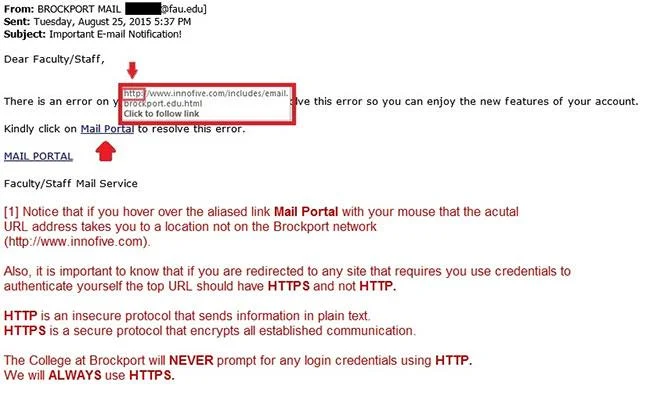

النوافذ المنبثقة لبرامج الرعب على مواقع الويب

![ما هي برامج الرعب؟ كيفية إزالة برامج الرعب؟ ما هي برامج الرعب؟ كيفية إزالة برامج الرعب؟]()

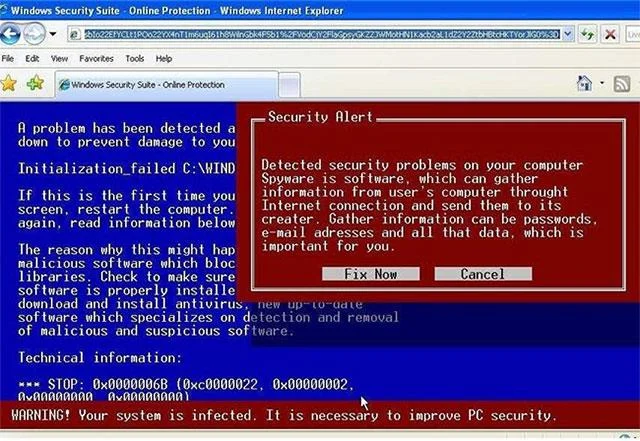

النوافذ المنبثقة لبرامج الرعب على مواقع الويب

يعد هذا أحد أكثر أشكال برامج الرعب شيوعًا، والتي يمكن العثور عليها غالبًا على مواقع الويب التي يتم الترويج لها بشكل كبير على الشبكات الاجتماعية مثل Facebook. في هذه الحالة، تظهر نافذة إعلانية تبدو وكأنها تحذير من برنامج مكافحة الفيروسات، يحاول خداع المستخدم ليعتقد بوجود برامج ضارة على جهاز الكمبيوتر أو الهاتف الذكي الخاص به.

والغرض من ذلك هو أن يقوم المستخدمون بالنقر فوق الرابط الموجود في الإعلان وتنزيل "الحل" الذي يحل المشكلة. تكمن المشكلة في أن هذا الرابط عبارة عن حصان طروادة ، وهو محمّل ببرنامج ضار، مما قد يسبب ضررًا. العديد من هذه النوافذ المنبثقة مستمرة للغاية، ولا توجد طريقة سهلة لإغلاقها سوى الضغط على CTRL+ ALT+ DELوإنهاء العملية في إدارة المهام (وحتى هذا ليس كافيًا).

مكالمة الدعم الفني لبرامج الرعب

قد يكون تسمية هذا البرنامج المخيف أمرًا مبالغًا فيه بعض الشيء، نظرًا لأن البرامج الضارة ليست متورطة في استراتيجية الهجوم هذه. ولكنها تعتمد على تخويف الهدف وكشف المعلومات أو السماح للمهاجم بالوصول إلى الأنظمة الحساسة، لذا من المهم أن تكون على دراية بمثل هذه الهجمات.

في هذه الحالة، يتصل المهاجم بالهدف ويتظاهر بأنه موظف دعم فني (أو جهة إنفاذ القانون)، مدعيًا أنه تم تتبع نشاط مشبوه إلى كمبيوتر الضحية. ومن هناك، يحاول المهاجم إقناع الهدف بمنحه حق الوصول إلى الكمبيوتر أو حساب المستخدم البعيد. بمجرد خداع الهدف، يستخدم المهاجم الوصول الجديد لتنفيذ المزيد من السلوك السيئ.

3. ماذا تفعل إذا ظهرت نافذة منبثقة لبرامج الرعب؟

![ما هي برامج الرعب؟ كيفية إزالة برامج الرعب؟ ما هي برامج الرعب؟ كيفية إزالة برامج الرعب؟]()

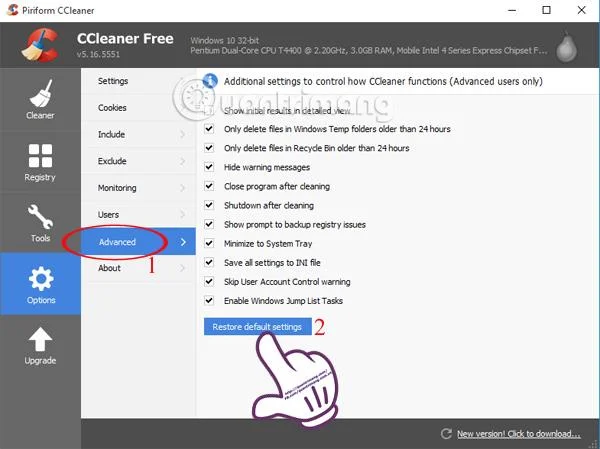

لحماية جهاز الكمبيوتر الخاص بك من البرامج المخيفة، يمكنك تطبيق بعض الحلول أدناه:

- عدم النقر مطلقًا على النوافذ المنبثقة: بدلاً من النقر فوق "إلغاء الأمر" أو النقر فوق علامة X لإغلاق النافذة المنبثقة، انقر بزر الماوس الأيمن فوق رمز النافذة على شريط المهام، ثم حدد " إغلاق " لإغلاق النافذة المنبثقة مرة أخرى دون النقر فوق أي مكان في تلك النافذة المنبثقة.

- تثبيت برامج حظر النوافذ المنبثقة: عند حدوث هجوم إلكتروني، يكون نظامك هو الضحية دائمًا. ولذلك، فإن أفضل طريقة هي تثبيت برامج حظر النوافذ المنبثقة لحظر النوافذ المنبثقة التي يستخدمها المتسللون للاحتيال.

- احذر من برامج مكافحة الفيروسات "المجانية": هناك العشرات من برامج مكافحة الفيروسات المجانية على الإنترنت، ولكن من بينها أيضًا برامج ضارة وبرامج لا يعرف عنها المستخدمون. إذا نقرت عن طريق الخطأ لتنزيل برنامج ضار وتثبيته، فلن تتمكن من التنبؤ بما سيحدث. ولذلك، فإن أفضل طريقة هي تنزيل وشراء برامج مكافحة الفيروسات من مطوري البرامج الموثوقين.

- كما أن معظم برامج مكافحة الفيروسات المجانية والقانونية لن تطلب منك شراء الإصدار الكامل لإزالة الفيروسات. إذا كان أحد البرامج يتطلب ترقية، فيمكنك الاعتقاد بأنه تطبيق مخيف والابتعاد عن هذا البرنامج.

راجع بعض المقالات الإضافية أدناه:

- قم بتصيد الأصدقاء عن طريق إنشاء فيروسات "وهمية" على برنامج "المفكرة".

أتمنى أن يكون لديك لحظات من المرح!