إن مشكلة عدم الكشف عن هويته والتهرب من سيطرة السلطات على الإنترنت معروفة منذ وقت طويل. تم تصميم العديد من الأدوات والشبكات الافتراضية لخدمة هذا الغرض. من بينها، تعد Tor وI2P وVPN من البرامج والشبكات الخاصة الافتراضية الشائعة اليوم. دعنا نتعرف على تفاصيل حول هذه الشبكات الثلاث باستخدام LuckyTemplates ونرى أي منها أكثر أمانًا!

تور

يأتي اسم Tor من اسم مشروع برمجي مجاني: The Onion Router. يقوم برنامج Tor بتوجيه حركة مرور الويب من خلال نظام عالمي لترحيل الاتصال "العقد". يُسمى هذا ببروتوكول التوجيه البصلي لأن بياناتك يجب أن تمر عبر عدة طبقات.

بالإضافة إلى الطبقات، يقوم Tor أيضًا بتشفير كل حركة مرور الشبكة، بما في ذلك عنوان IP للعقدة التالية. تمر البيانات المشفرة عبر عدة مرحلات مختارة عشوائيًا، مع طبقة واحدة فقط تحتوي على عنوان IP للعقدة التي يتم فك تشفيرها أثناء النقل.

تقوم عقدة الترحيل النهائية بفك تشفير الحزمة بأكملها، وإرسال البيانات إلى الوجهة النهائية دون الكشف عن عنوان IP المصدر.

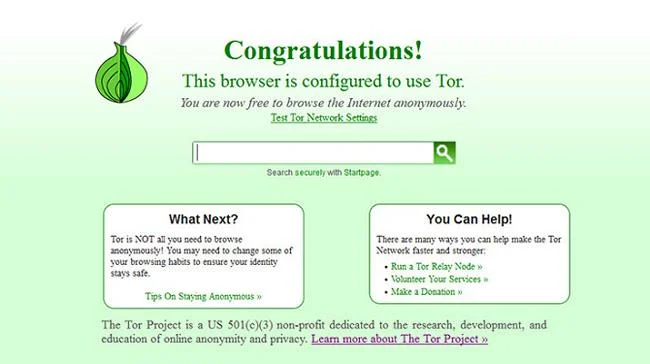

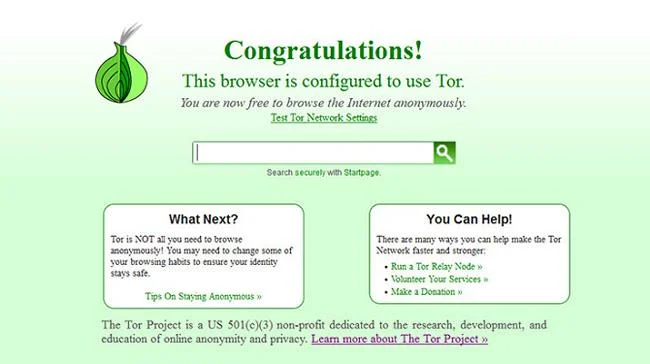

كيفية استخدام تور

يعد استخدام متصفح Tor هو الطريقة الوحيدة لاستخدام هذا البرنامج. قم بتنزيل المتصفح وتثبيته كما تفعل مع البرامج الأخرى. سيستمر الإعداد بعد فتح متصفح Tor للمرة الأولى. ثم تتصفح الويب كالمعتاد. سيكون أبطأ قليلاً من المعتاد لأن إرسال البيانات عبر مرحلات متعددة سيستغرق بعض الوقت.

لماذا استخدام تور؟

يقوم متصفح Tor بتشفير جميع عمليات نقل البيانات. على هذا النحو، هناك العديد من الأشخاص الذين يستخدمونه مثل المجرمين والمتسللين/المفرقعين والوكالات الحكومية وغيرها الكثير. في الواقع، بدأ Tor حياته كمشروع للأبحاث البحرية الأمريكية وDARPA (وكالة مشاريع الدفاع الأمريكية المتقدمة).

يعد متصفح Tor أيضًا أحد أكثر الروابط المباشرة للويب المظلم (يجب عدم الخلط بينه وبين الويب العميق).

هل يحمي تور الخصوصية؟

الجواب نعم. تصميم Tor يحمي الخصوصية من الأسفل إلى الأعلى. إذا كنت تستخدم متصفح Tor فقط لتصفح الإنترنت، فلن تقوم بتنبيه أي شخص أو في أي مكان. يسجل برنامج XKeyscore التابع لوكالة الأمن القومي (NSA) جميع المستخدمين الذين يزورون مواقع Tor ويقومون بتنزيل متصفح Tor.

يقوم Tor فقط بتشفير البيانات المرسلة والمستلمة في متصفح Tor (أو أي متصفح آخر يستخدم برنامج Tor). لا يقوم بتشفير نشاط الشبكة لنظامك بأكمله.

I2P

مشروع الإنترنت غير المرئي (I2P - مشروع الإنترنت غير المرئي) هو بروتوكول توجيه الثوم (يُترجم تقريبًا إلى بروتوكول توجيه الثوم). هذا هو الاختلاف في بروتوكول التوجيه البصلي الذي يستخدمه Tor.

I2P هي شبكة كمبيوتر مجهولة. يقوم بروتوكول توجيه الثوم بتشفير رسائل متعددة معًا لتحليل حركة مرور البيانات، مع زيادة سرعة حركة مرور الشبكة. تحتوي كل رسالة مشفرة على تعليمات التسليم الخاصة بها، وتعمل كل نقطة إنهاء بمثابة رمز تأكيد التشفير.

![هل يعد استخدام Tor أو I2P أو VPN أكثر أمانًا؟ هل يعد استخدام Tor أو I2P أو VPN أكثر أمانًا؟]()

يقوم كل جهاز توجيه عميل I2P ببناء سلسلة من اتصالات "النفق" الواردة والصادرة - وهي شبكة نظير إلى نظير (P2P) مباشرة. والفرق الكبير بين I2P وشبكات P2P الأخرى التي استخدمتها هو اختيار كل نفق. طول النفق سيتم تحديد النفق بالإضافة إلى قائمة أجهزة التوجيه المشاركة في النفق من قبل الطرف البادئ.

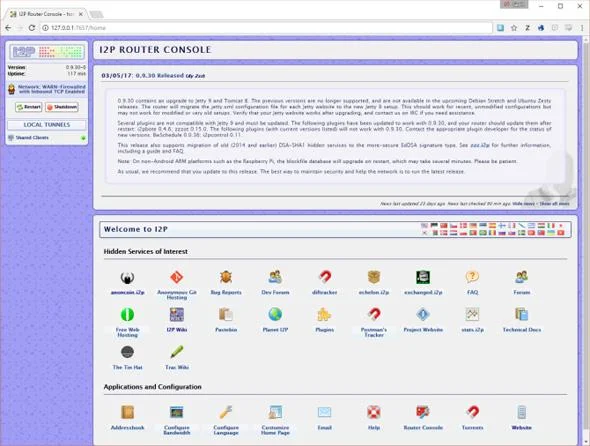

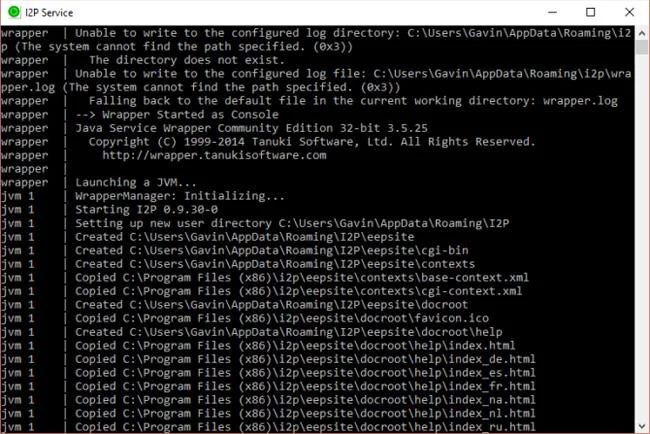

كيفية استخدام I2P

إن أبسط طريقة لاستخدام I2P هي تنزيل حزمة التثبيت الرسمية وتثبيتها. بمجرد التثبيت، افتح Start I2P . سيؤدي هذا إلى فتح موقع ويب مخزن محليًا في Internet Explorer، المتصفح الافتراضي لـ I2P (يمكنك تغيير هذا الإعداد لاحقًا). هذه هي وحدة تحكم جهاز التوجيه I2P، أو بمعنى آخر، جهاز التوجيه الظاهري المستخدم للحفاظ على اتصال I2P الخاص بك. قد ترى أيضًا نافذة أوامر خدمة I2P، لكن تجاهلها واتركها تعمل في الخلفية.

قد تستغرق خدمة I2P بضع دقائق للتشغيل، خاصة أثناء بدء التشغيل الأول. خذ الوقت الكافي لتكوين إعدادات النطاق الترددي الخاص بك.

![هل يعد استخدام Tor أو I2P أو VPN أكثر أمانًا؟ هل يعد استخدام Tor أو I2P أو VPN أكثر أمانًا؟]()

يتيح I2P للمستخدمين إنشاء واستضافة مواقع ويب مخفية تسمى "eepsites". إذا كنت تريد الوصول إلى موقع eepsite، فأنت بحاجة إلى إعداد المتصفح الخاص بك لاستخدام وكيل I2P محدد.

لماذا استخدام I2P؟

يوفر كل من I2P وTor تجارب تصفح مماثلة. اعتمادًا على تكوين النطاق الترددي I2P، من المحتمل أن يكون أسرع قليلاً من متصفح Tor ويعمل بشكل مريح من متصفحك الحالي. I2P مليء بالخدمات المخفية، ومعظمها أسرع من التطبيقات المعتمدة على Tor. إضافة كبيرة لـ I2P إذا كنت محبطًا من استخدام شبكة Tor.

يعمل I2P جنبًا إلى جنب مع اتصالك العادي بالإنترنت، مما يؤدي إلى تشفير حركة مرور متصفحك. ومع ذلك، فإن I2P ليس أفضل أداة لتصفح الويب بشكل مجهول. العدد المحدود من الوكلاء الخارجيين (حيث تنضم حركة المرور الخاصة بك مرة أخرى إلى حركة المرور العادية على الإنترنت) يعني أنها أقل مجهولة عند استخدامها بهذه الطريقة.

هل يحمي I2P خصوصية المستخدم؟

وبطبيعة الحال، سوف يحمي I2P خصوصية المستخدم بشكل جيد للغاية، إلا إذا كنت تستخدمه لتصفح الويب بانتظام. لأنه عند استخدامه بانتظام، سوف يستهلك I2P موارد كبيرة لعزل حركة مرور الويب الخاصة بك. يستخدم I2P نموذج P2P لضمان جمع البيانات والإحصائيات. علاوة على ذلك، يقوم بروتوكول توجيه الثوم بتشفير رسائل متعددة معًا، مما يجعل تحليل حركة المرور أكثر تعقيدًا.

أنفاق I2P التي ذكرناها أعلاه هي أحادية الاتجاه: تتدفق البيانات فقط في اتجاه واحد، نفق واحد للداخل ونفق واحد للخارج. وهذا يوفر عدم الكشف عن هويته كبيرة لجميع أقرانهم. يقوم I2P بتشفير البيانات المرسلة والمستلمة فقط من خلال متصفح تم تكوينه. ولا يقوم بتشفير نشاط الشبكة للنظام بأكمله.

VPN

وأخيرًا، أود أن أذكر الشبكة الافتراضية الخاصة (VPN). تعمل شبكات VPN بشكل مختلف تمامًا عن Tor وI2P. بدلاً من التركيز فقط على تشفير حركة مرور المتصفح، تقوم شبكات VPN بتشفير جميع حركة مرور الشبكة الواردة والصادرة. وبناءً على ذلك، فهو مخصص للمستخدمين الذين يرغبون في الوصول إليه بانتظام، لأنه يمكنه حماية بياناتهم بسهولة.

كيف يعمل VPN؟

عادةً، عندما ترسل طلبًا (على سبيل المثال، النقر فوق رابط في متصفح الويب أو تنشيط Skype لإجراء مكالمة فيديو)، يتم إرسال طلبك إلى خادم تخزين البيانات المحدد ويتم إرسال التعليقات إليك. اتصالات البيانات غالبًا ما تكون غير آمنة، ويمكن لأي شخص لديه معرفة كافية بالكمبيوتر الوصول إليها (خاصة إذا كان يستخدم معيار HTTP بدلاً من HTTPS ).

تتصل شبكة VPN بخادم (أو خوادم) محدد مسبقًا، مما يؤدي إلى إنشاء اتصال مباشر يسمى "النفق" (على الرغم من استخدام شبكات VPN بشكل متكرر، إلا أن هذا المصطلح لا يُرى كثيرًا). سيتم تشفير الاتصال المباشر بين النظام وخادم VPN، وكذلك جميع بياناتك.

يتم الوصول إلى شبكات VPN من خلال عميل تقوم بتثبيته على جهاز الكمبيوتر الخاص بك. تستخدم معظم شبكات VPN تشفير المفتاح العام. عند فتح عميل VPN وتسجيل الدخول باستخدام بيانات الاعتماد الخاصة بك، فإنه يتبادل المفتاح العام، مما يؤكد الاتصال ويحمي حركة مرور الشبكة الخاصة بك.

لماذا يجب عليك استخدام VPN؟

تقوم شبكات VPN بتشفير حركة مرور الشبكة الخاصة بك. سيكون كل ما يتعلق بالاتصال بالإنترنت على نظامك آمنًا. تحظى VPN بشعبية متزايدة، وهي مفيدة بشكل خاص في:

- حماية بيانات المستخدم على اتصالات Wi-Fi العامة.

- الوصول إلى المحتوى المقيد بالمنطقة.

- أضف طبقة إضافية من الأمان عند الوصول إلى المعلومات الحساسة.

- حماية خصوصية المستخدم من الحكومات أو غيرها من وكالات غزو المعلومات.

كما هو الحال مع Tor وI2P، ستقوم VPN أيضًا بحماية خصوصيتك. ومع ذلك، هناك العديد من موفري خدمة VPN المجانية لكنهم لا يوفرون الحماية بشكل كامل كما تعتقد.

ومع ذلك، لا يزال VPN متصفحًا رائعًا يستعيد الخصوصية بسهولة دون تغيير متصفحك أو عادات التصفح العادية واستخدام الإنترنت.

قارن بين Tor وI2P وVPN

إذا كنت تريد تصفح الويب في الوضع الخاص، قم بالوصول إلى الويب المظلم، واختر Tor.

إذا كنت تريد الوصول إلى الخدمات المخفية وأدوات المراسلة المخفية داخل شبكة موزعة من النظراء، فاختر I2P.

أخيرًا، إذا كنت تريد تشفير كل حركة مرور الشبكة الواردة والصادرة، فاختر VPN.

تساهم شبكات VPN حاليًا بدور كبير في تكنولوجيا الأمان، لذلك يجب على الجميع التفكير والتعلم بعناية.

هل تفضل استخدام Tor أم I2P أم VPN؟ كيف تحمي أنشطتك على الإنترنت؟ يرجى إعلامنا برأيك من خلال التعليق أدناه!

شاهد المزيد: