تعد أرقام بطاقات SIM "فريسة مربحة" لمجرمي الإنترنت. باستخدام هذه السلسلة البسيطة من الأرقام، يمكن للمتسللين إفراغ حسابك المصرفي بسرعة.

الجزء الأكثر رعبًا هو أن مجرمي الإنترنت لا يحتاجون حتى إلى سرقة الهاتف للوصول إلى رقم بطاقة SIM والمعلومات الشخصية. ظهر اتجاه القرصنة هذا مؤخرًا ويسمى تبديل بطاقة SIM.

دعونا نلقي نظرة فاحصة على ماهية تبديل بطاقة SIM وكيف يمكنك تجنب عملية الاحتيال هذه في المقالة التالية!

ما هي عملية احتيال مبادلة بطاقة SIM؟ كيف تمنع؟

كيف تعمل بطاقة SIM؟

قبل الغوص في عملية احتيال مبادلة بطاقة SIM، ستحتاج إلى معرفة كيفية عمل بطاقات SIM. هل تتذكر آخر مرة اشتريت فيها هاتفًا؟ ربما لاحظت أن أحد ممثلي شركة الاتصالات ساعدك في تغيير بطاقة SIM الخاصة بك من هاتفك القديم إلى هاتفك الجديد.

صدق أو لا تصدق، تلك الشريحة الصغيرة الموجودة في هذا الهاتف تقوم بتخزين جميع معلومات الحساب الضرورية. عندما يقع رقم ICCID (المكون من 20 رقمًا) في أيدي مجرم ماهر، فسوف تقع في مشكلة.

ما هو تبديل بطاقة SIM؟

يتضمن تبديل بطاقات SIM الكثير من عمليات الاحتيال. يتصل المتسلل بمزود الخدمة الخاص بك ويأمل في التحدث مع موظف جدير بالثقة بشكل خاص. سوف ينتحلون شخصيتك للحصول على ما يريدون: بيانات بطاقة SIM الخاصة بك.

إذا نجحت عملية الاحتيال هذه، فسيتم نقل بيانات بطاقة SIM الخاصة بك إلى بطاقة SIM الخاصة بالمتسلل. إنهم لا يهتمون بالرسائل النصية أو المكالمات الهاتفية من أصدقائك. إنهم يهدفون إلى تلقي رسائل المصادقة الثنائية (2FA) من الحسابات التي تحتوي على معلومات قيمة.

تتطلب معظم البنوك المصادقة الثنائية (2FA) عند تسجيل الدخول إلى حسابك عبر الإنترنت. ولكن ليس أنت، بل المتسلل هو الذي سيتلقى كلمة المرور لمرة واحدة (OTP) عبر الرسائل القصيرة، إذا كنت ضحية لهجوم مبادلة بطاقة SIM.

نصائح لحماية نفسك من هجمات تبديل بطاقة SIM

على الرغم من أنه بمجرد حصول المتسلل على معلومات بطاقة SIM، فليس هناك الكثير مما يمكنك فعله، ولكن يمكن استخدام الطرق الموضحة أدناه لمنع حدوث ذلك. فيما يلي بعض الطرق الأكثر فعالية لإيقاف المتسللين:

1. تغيير طريقة المصادقة الثنائية (2FA).

يعد الحصول على 2FA (المصادقة الثنائية) عبر رسالة نصية أمرًا مريحًا، ولكنه قد يزيد الوضع سوءًا، إذا كنت ضحية لعملية احتيال لمبادلة بطاقة SIM.

اختر استخدام تطبيق مصادقة مثل Authy أو Google Authenticator، الذي يربط OTP بهاتف فعلي، بدلاً من رقم الهاتف. ما عليك سوى ربط التطبيق بأهم حساباتك وستتلقى رمز الأمان من خلال التطبيق.

2. قم بإعداد رمز PIN مع مزود خدمة الهاتف المحمول الخاص بك

إن إضافة رقم PIN إلى حسابك يجعل من الصعب على المتسللين مهاجمته. سيتعين على المتسللين الذين يرغبون في تبديل بطاقات SIM تقديم رقم التعريف الشخصي أو كلمة المرور السرية عند محاولة تغيير الحسابات. ولهذا السبب تعتبر الرموز السرية مهمة جدًا.

لحسن الحظ، يمكنك إضافة رقم PIN إلى حسابك من خلال زيارة الموقع الإلكتروني لمشغل شبكة الجوال الخاص بك.

3. فصل أرقام الهواتف عن الحسابات

هل سبق لك استخدام هاتفك كوسيلة لتغيير كلمة المرور الخاصة بك؟ عندما يقوم المتسللون بسرقة بيانات بطاقة SIM، يمكنهم القيام بذلك أيضًا.

بمجرد قيام المتسللين "بمنعك" من الوصول إلى حسابك الرئيسي، فسوف يقومون بجمع أكبر قدر ممكن من المعلومات. لن يتردد المجرمون في أخذ الأموال من حسابك المصرفي، أو الأسوأ من ذلك، بيع معلوماتك الشخصية على الويب المظلم.

يمكن أن تؤدي إزالة أرقام الهواتف من أهم حساباتك عبر الإنترنت إلى توفير القلق بشأن هجمات تبديل بطاقة SIM. إذا كانت الترجمة تتطلب رقم هاتف مرتبطًا بحساب، فاحصل على رقم VoIP باستخدام Google Voice بدلاً من ذلك.

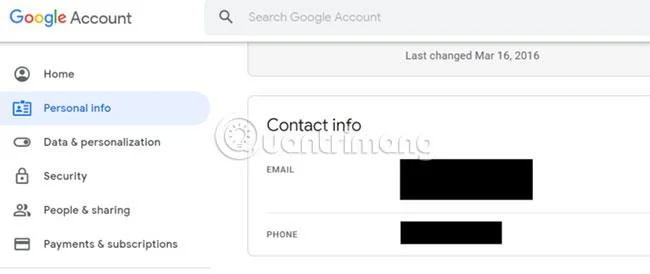

لإزالة رقم هاتف من جوجل، قم بتسجيل الدخول إلى صفحة حساب جوجل وانتقل إلى قسم المعلومات الشخصية. إذا رأيت رقم هاتفك هناك، فاحذفه.

![5 نصائح لمنع عمليات الاحتيال الخاصة باستبدال بطاقة SIM 5 نصائح لمنع عمليات الاحتيال الخاصة باستبدال بطاقة SIM]()

في قسم "الأمان"، قم بالتمرير لأسفل وقم بإزالة رقم الهاتف من خيار " طرق يمكننا التحقق من هويتك" .

![5 نصائح لمنع عمليات الاحتيال الخاصة باستبدال بطاقة SIM 5 نصائح لمنع عمليات الاحتيال الخاصة باستبدال بطاقة SIM]()

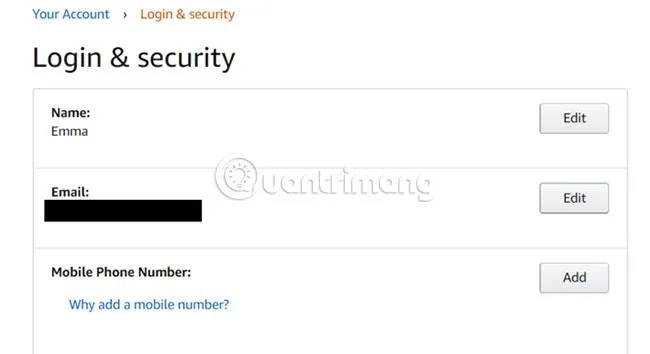

بالنسبة إلى Amazon، انقر فوق حسابك، ثم انتقل إلى تسجيل الدخول والأمان . احذف رقم الهاتف الحالي أو أضف رقم VoIP هناك.

![5 نصائح لمنع عمليات الاحتيال الخاصة باستبدال بطاقة SIM 5 نصائح لمنع عمليات الاحتيال الخاصة باستبدال بطاقة SIM]()

يمكنك أيضًا إزالة رقم هاتف من PayPal بالنقر فوق رمز الترس الموجود في زاوية موقع الويب. ثم قم بتغيير الرقم في قسم الهاتف.

![5 نصائح لمنع عمليات الاحتيال الخاصة باستبدال بطاقة SIM 5 نصائح لمنع عمليات الاحتيال الخاصة باستبدال بطاقة SIM]()

يجب عليك أيضًا حذف رقم هاتفك من الشبكات الاجتماعية الكبرى ومواقع البيع بالتجزئة عبر الإنترنت وخاصة الحسابات المصرفية عبر الإنترنت.

4. استخدم الرسائل المشفرة

لا تدعم الرسائل النصية القصيرة التشفير، مما يعني أنه يمكن للمتسللين التطفل بسهولة على الرسائل وسرقة رموز المصادقة الثنائية (2FA) الخاصة بك. يمكن أن يؤدي استخدام تطبيق مراسلة مشفر مثل iMessage أو Signal أو WhatsApp إلى منع هجمات المتسللين.

يجب عليك دائمًا حذف رسائل البريد الإلكتروني التي تطلب معلومات شخصية. لن تطلب البنوك أو أي منظمات أخرى أبدًا معلومات سرية عبر البريد الإلكتروني. هذه الأنواع من رسائل البريد الإلكتروني هي دائمًا "عمل" المتسللين الذين يحاولون سرقة معلومات المستخدمين.

هل أنت ضحية لعملية احتيال لمبادلة بطاقة SIM؟

العديد من الضحايا لا يدركون أنهم ضحايا إلا بعد فوات الأوان.

لدى بعض البنوك وشركات الهاتف المحمول إجراءات أمنية تمنع حدوث تبديل بطاقة SIM في المقام الأول. يمكن لمزود الخدمة الخاص بك أن يخبرك إذا تم إعادة إصدار بطاقة SIM، بينما سترسل لك البنوك غالبًا تنبيهًا إذا تم اكتشاف نشاط غير عادي على الحساب.

إن إرفاق رقم هاتفك المحمول بحسابك يجعل تسجيل الدخول أسهل. ومع ذلك، فإن أرقام الهواتف ليست آمنة إلى الأبد. يشكل تبديل بطاقات SIM تهديدات كثيرة لخصوصيتك.

كن حذرًا من رسائل البريد الإلكتروني التصيدية، لأن الرد على رسائل البريد الإلكتروني الضارة قد يسهل على المتسللين مهاجمتك.