IPSec، وهو اختصار لـ Internet Protocol Security، عبارة عن مجموعة من بروتوكولات التشفير التي تحمي حركة مرور البيانات عبر شبكات بروتوكول الإنترنت (IP).

تفتقر شبكات IP - بما في ذلك شبكة الويب العالمية - إلى التشفير وحماية الخصوصية. تعالج شبكات IPSec VPN هذا الضعف من خلال توفير إطار عمل للاتصالات المشفرة والخاصة على الويب.

فيما يلي نظرة فاحصة على IPSec وكيفية عمله مع أنفاق VPN لحماية البيانات عبر الشبكات غير الآمنة.

تاريخ موجز لـ IPSec

عندما تم تطوير بروتوكول الإنترنت في أوائل الثمانينات، لم يكن الأمن أولوية قصوى. ومع ذلك، مع استمرار نمو عدد مستخدمي الإنترنت، تتزايد أيضًا الحاجة إلى إجراءات أمنية مشددة.

ولتلبية هذه الحاجة، قامت وكالة الأمن القومي برعاية تطوير البروتوكولات الأمنية في منتصف الثمانينيات، في إطار برنامج أنظمة شبكات البيانات الآمنة. أدى ذلك إلى تطوير بروتوكول أمان الطبقة الثالثة وفي النهاية بروتوكول أمان طبقة الشبكة. لقد عمل العديد من المهندسين في هذا المشروع طوال التسعينيات، وقد نشأ نظام IPSec من هذه الجهود. أصبح IPSec الآن معيارًا مفتوح المصدر وهو جزء من IPv4.

كيف يعمل IPSec

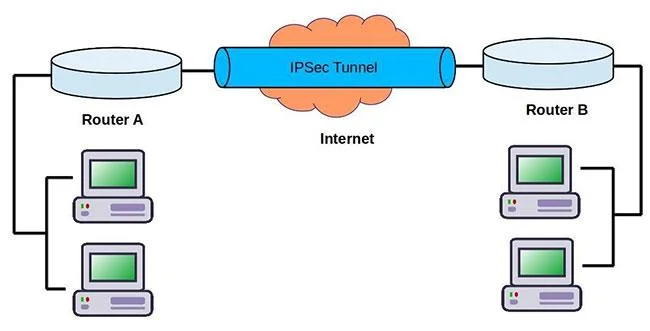

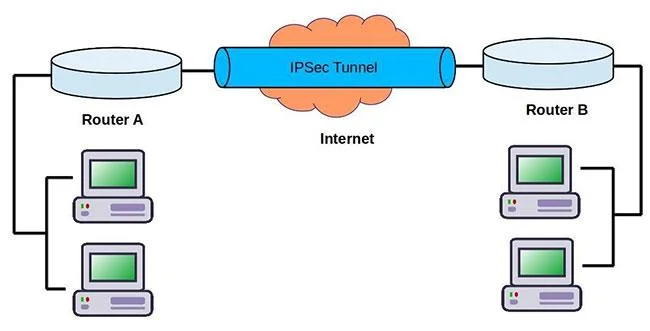

يعمل IPSec مع أنفاق VPN لإنشاء اتصالات خاصة ثنائية الاتجاه بين الأجهزة

عندما يقوم جهازي كمبيوتر بإنشاء اتصال VPN ، يجب أن يتفقا على مجموعة من بروتوكولات الأمان وخوارزميات التشفير، ويتبادلا مفاتيح التشفير لفتح البيانات المشفرة وعرضها.

وهنا يأتي دور IPSec. يعمل IPSec مع أنفاق VPN لإنشاء اتصالات خاصة ثنائية الاتجاه بين الأجهزة. IPSec ليس بروتوكولًا واحدًا؛ بدلاً من ذلك، إنها مجموعة كاملة من البروتوكولات والمعايير التي تعمل معًا للمساعدة في ضمان سرية وتكامل وصحة حزم بيانات الإنترنت التي تمر عبر نفق VPN.

إليك كيفية قيام IPSec بإنشاء نفق VPN آمن:

- يقوم IPSec بتوثيق البيانات لضمان سلامة الحزمة أثناء الإرسال.

- يقوم IPSec بتشفير حركة مرور الإنترنت من خلال أنفاق VPN بحيث لا يمكن عرض البيانات.

- يحمي IPSec البيانات من هجمات إعادة التشغيل، والتي يمكن أن تؤدي إلى عمليات تسجيل دخول غير مصرح بها.

- يسمح IPSec بتبادل مفاتيح التشفير بشكل آمن بين أجهزة الكمبيوتر.

- يوفر IPSec وضعين للأمان: النفق والنقل.

يحمي IPSec VPN البيانات المنقولة من مضيف إلى مضيف، ومن شبكة إلى شبكة، ومن مضيف إلى شبكة، ومن بوابة إلى بوابة (يسمى وضع النفق، عندما يتم تشفير حزمة IP بالكامل والمصادقة عليها).

بروتوكولات IPSec والمكونات الداعمة لها

ينقسم معيار IPSec إلى عدة بروتوكولات أساسية ومكونات داعمة.

بروتوكول IPSec الأساسي

- IPSec Authentication Header (AH) : يحمي هذا البروتوكول عناوين IP الخاصة بأجهزة الكمبيوتر المشاركة في عملية تبادل البيانات، لضمان عدم فقدان بتات البيانات أو تغييرها أو تلفها أثناء عملية الإرسال. يتحقق AH أيضًا من أن الشخص الذي أرسل البيانات هو من أرسلها بالفعل، مما يحمي النفق من التطفل من قبل مستخدمين غير مصرح لهم.

- تغليف حمولة الأمان (ESP) : يوفر بروتوكول ESP جزءًا التشفير من IPSec، مما يضمن أمان حركة البيانات بين الأجهزة. يقوم ESP بتشفير حزم البيانات/الحمولة، ويصادق على الحمولة وأصلها ضمن مجموعة بروتوكولات IPSec. يعمل هذا البروتوكول على تشويش حركة مرور الإنترنت بشكل فعال، بحيث لا يتمكن أي شخص ينظر إلى النفق من رؤية أي شيء فيه.

يقوم ESP بتشفير البيانات وتوثيقها، بينما يقوم AH بتوثيق البيانات فقط.

المكونات التي تدعم IPSec

- جمعيات الأمان (SA) : تقوم جمعيات الأمان والسياسات بإنشاء اتفاقيات أمان مختلفة، تُستخدم في التبادلات. يمكن لهذه الاتفاقيات تحديد نوع التشفير وخوارزمية التجزئة التي سيتم استخدامها. غالبًا ما تكون هذه السياسات مرنة، مما يسمح للأجهزة بتحديد الطريقة التي تريد بها التعامل مع الأشياء.

- تبادل مفاتيح الإنترنت (IKE) : لكي يعمل التشفير، تحتاج أجهزة الكمبيوتر المشاركة في تبادل الاتصالات الخاصة إلى مشاركة مفتاح التشفير. يتيح IKE لجهازي كمبيوتر تبادل مفاتيح التشفير ومشاركتها بشكل آمن عند إنشاء اتصال VPN.

- خوارزميات التشفير والتجزئة : تعمل مفاتيح التشفير باستخدام قيم التجزئة، التي يتم إنشاؤها باستخدام خوارزمية التجزئة. AH وESP عامان جدًا، ولا يحددان نوع تشفير محددًا. ومع ذلك، غالبًا ما يستخدم IPsec ملخص الرسائل 5 أو خوارزمية التجزئة الآمنة 1 للتشفير.

- الحماية ضد هجمات إعادة التشغيل : يشتمل IPSec أيضًا على معايير لمنع إعادة تشغيل أي حزم بيانات تشكل جزءًا من عملية تسجيل دخول ناجحة. يمنع هذا المعيار المتسللين من استخدام المعلومات المعاد تشغيلها لنسخ معلومات تسجيل الدخول بأنفسهم.

يعد IPSec حلاً كاملاً لبروتوكول VPN ويمكن أن يعمل أيضًا كبروتوكول تشفير في L2TP وIKEv2.

أوضاع الأنفاق: النفق والنقل

![ما هو IPSec؟ ما هو IPSec؟]()

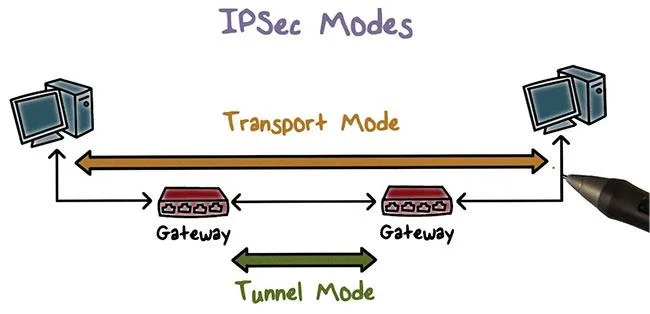

يرسل IPSec البيانات باستخدام وضع النفق أو النقل

يرسل IPSec البيانات باستخدام وضع النفق أو النقل. ترتبط هذه الأوضاع ارتباطًا وثيقًا بنوع البروتوكول المستخدم، AH أو ESP.

- وضع النفق : في وضع النفق، تكون الحزمة بأكملها محمية. يقوم IPSec بتغليف حزمة البيانات في حزمة جديدة وتشفيرها وإضافة رأس IP جديد. يتم استخدامه بشكل شائع في إعدادات VPN من موقع إلى موقع.

- وضع النقل : في وضع النقل، يبقى رأس IP الأصلي ولا يتم تشفيره. يتم تشفير الحمولة الصافية ومقطورة ESP فقط. يُستخدم وضع النقل بشكل شائع في إعدادات VPN من عميل إلى موقع.

بالنسبة لشبكات VPN، فإن تكوين IPSec الأكثر شيوعًا الذي ستراه هو ESP مع المصادقة في وضع النفق. تساعد هذه البنية حركة مرور الإنترنت على التحرك بشكل آمن ومجهول داخل نفق VPN عبر شبكات غير آمنة.

إذن ما هو الفرق بين وضع النفق والنقل في IPsec؟

يتم استخدام وضع النفق في IPsec بين جهازي توجيه مخصصين، حيث يعمل كل جهاز توجيه كأحد طرفي "نفق" افتراضي عبر الشبكة العامة. في وضع النفق، يحتوي رأس IP الأولي على الوجهة النهائية للحزمة المشفرة، بالإضافة إلى حمولة الحزمة. للسماح لأجهزة التوجيه المتوسطة بمعرفة مكان إعادة توجيه الحزم، يضيف IPsec رأس IP جديدًا. في كل نهاية من النفق، تقوم أجهزة التوجيه بفك تشفير رؤوس IP لتوصيل الحزم إلى وجهتها.

في وضع النقل، يتم تشفير الحمولة لكل حزمة، لكن رأس IP الأولي ليس كذلك. ولذلك، يمكن لأجهزة التوجيه المتوسطة رؤية الوجهة النهائية لكل حزمة - ما لم يتم استخدام بروتوكول نفق منفصل (مثل GRE).

ما هو المنفذ الذي يستخدمه IPsec؟

منفذ الشبكة هو الموقع الافتراضي الذي تنتقل إليه البيانات داخل الكمبيوتر. المنافذ هي الطريقة التي يتتبع بها الكمبيوتر العمليات والاتصالات المختلفة. إذا انتقلت البيانات إلى منفذ معين، فإن نظام تشغيل الكمبيوتر يعرف العملية التي تنتمي إليها. يستخدم IPsec عادةً المنفذ 500.

كيف يؤثر IPsec على MSS وMTU؟

MSS وMTU هما قياسان لحجم الحزمة. لا يمكن أن تصل الحزم إلا إلى حجم معين (بالبايت) قبل أن تتمكن أجهزة الكمبيوتر وأجهزة التوجيه والمحولات من معالجتها. يقيس MSS حجم الحمولة لكل حزمة، بينما يقيس MTU الحزمة بأكملها، بما في ذلك الرؤوس. يمكن تجزئة الحزم التي تتجاوز MTU للشبكة، أي تقسيمها إلى حزم أصغر ثم إعادة تجميعها. يتم ببساطة إسقاط الحزم التي تتجاوز MSS.

يضيف بروتوكول IPsec عددًا من الرؤوس والمقطورات إلى الحزم، وكلها تشغل بضع بايتات. بالنسبة للشبكات التي تستخدم IPsec، يجب تعديل MSS وMTU وفقًا لذلك، وإلا سيتم تجزئة الحزم وتأخيرها قليلاً. عادةً ما يكون حجم وحدة الإرسال الكبرى (MTU) للشبكة 1500 بايت. يبلغ طول رأس IP العادي 20 بايت ويبلغ طول رأس TCP أيضًا 20 بايت، مما يعني أن كل حزمة يمكن أن تحتوي على 1460 بايت من الحمولة. ومع ذلك، يضيف IPsec رأس المصادقة، ورأس ESP والمقطورات ذات الصلة. يضيفون 50 - 60 بايت إلى الحزمة أو أكثر.