في مجال مكافحة الفيروسات، توقيع الفيروس هو خوارزمية أو دالة تجزئة (رقم مشتق من سلسلة نصية) تحدد فيروسًا معينًا بشكل فريد.

كيف تظهر توقيعات الفيروس؟

اعتمادًا على نوع الماسح الضوئي المستخدم، يمكن أن يكون توقيع الفيروس عبارة عن تجزئة ثابتة (القيمة الرقمية المحسوبة لمقتطف التعليمات البرمجية الفريد للفيروس)، أو بشكل أقل شيوعًا، يمكن أن تكون الخوارزمية قائمة على السلوك. على سبيل المثال، إذا حاول هذا الملف القيام بشيء غير عادي، فسيتم وضع علامة عليه كمريب ومطالبة المستخدم باتخاذ قرار. اعتمادًا على موفر برنامج مكافحة الفيروسات ، قد يُطلق على توقيع الفيروس اسم التوقيع أو ملف التعريف أو ملف DAT.

توقيع واحد يمكن أن يتطابق مع عدد كبير من الفيروسات. يتيح ذلك للماسح الضوئي اكتشاف فيروس جديد تمامًا لم يسبق له مثيل من قبل. غالبًا ما تسمى هذه القدرة بالكشف الإرشادي أو العام (تحديد برنامج أو ملف بميزات أو سلوك مشابه للبرامج الضارة المعروفة، مثل أحصنة طروادة أو الأبواب الخلفية أو عمليات الاستغلال ).

يمكن أن تكون توقيعات الفيروسات عبارة عن وظائف تجزئة ثابتة أو خوارزميات قائمة على السلوك

وهذا أقل فعالية ضد الفيروسات الجديدة تمامًا، ولكنه أكثر فعالية في اكتشاف الأعضاء الجدد في عائلة فيروسات معروفة (عائلة الفيروسات هي مجموعة من الفيروسات التي تشترك في العديد من الخصائص المشتركة)، والرمز هو نفسه).

تعد هذه القدرة مهمة جدًا، حيث تشتمل معظم الماسحات الضوئية اليوم على أكثر من 250.000 توقيع، ويستمر عدد الفيروسات الجديدة المكتشفة في التزايد بشكل حاد مع مرور كل عام.

يحتاج إلى تحديثات دورية

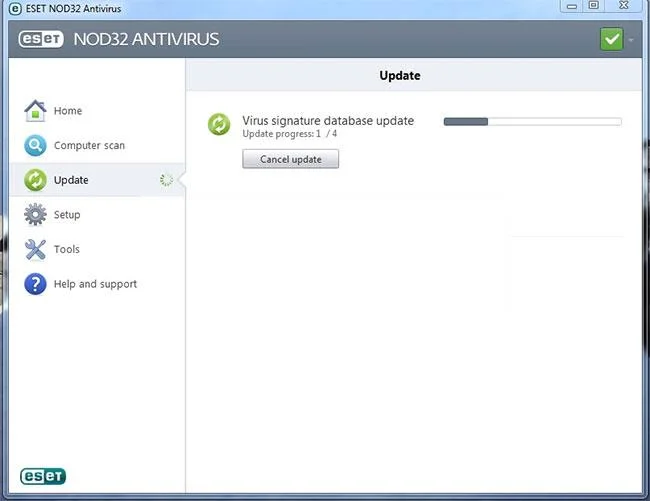

في كل مرة يتم اكتشاف فيروس جديد، لا يمكن اكتشاف التوقيع الحالي، أو يمكن اكتشافه ولكن لا يمكن إزالته بشكل صحيح، لأن سلوكه لا يتطابق تمامًا مع التهديدات القائمة، والتي كانت معروفة سابقًا، من الضروري إنشاء توقيع جديد.

بعد إنشاء التوقيع الجديد والتحقق منه بواسطة بائع برنامج مكافحة الفيروسات، يتم تسليمه إلى العميل كتحديث للتوقيع. تضيف هذه التحديثات إمكانيات الكشف إلى محرك الفحص. في بعض الحالات، قد تتم إزالة التوقيعات المقدمة مسبقًا أو استبدالها بتوقيعات جديدة لتوفير اكتشاف أو إزالة شاملة أفضل.

![ما هو توقيع الفيروس؟ ما هو توقيع الفيروس؟]()

من الضروري تحديث قاعدة بيانات التوقيع بشكل دوري

اعتمادًا على الموفر، يمكن توفير التحديثات كل ساعة أو يوميًا، وأحيانًا أسبوعيًا. ستختلف الكثير من الحاجة إلى توفير التوقيع اعتمادًا على نوع الماسح الضوئي، أي ما يركز الماسح الضوئي على اكتشافه.

على سبيل المثال، برامج الإعلانات المتسللة وبرامج التجسس لا تكاد تكون "متكاثرة" مثل الفيروسات، لذا عادةً لا يمكن لبرامج فحص برامج الإعلانات المتسللة/برامج التجسس توفير تحديثات التوقيع أسبوعيًا (أو حتى بشكل أقل). في المقابل، يواجه برنامج فحص الفيروسات آلاف التهديدات المكتشفة حديثًا كل شهر، وبالتالي يجب توفير تحديثات التوقيع كل يوم على الأقل.

بالطبع، سيكون من غير العملي إصدار توقيع منفصل لكل فيروس تم اكتشافه حديثًا، لذلك يميل بائعو برامج مكافحة الفيروسات إلى الإصدار وفقًا لجدول زمني محدد، يغطي جميع البرامج الضارة الجديدة التي تم اكتشافها خلال هذا الإطار الزمني. إذا كان التهديد منتشرًا بشكل خاص أو تم اكتشافه بين التحديثات المجدولة بانتظام، فسيقوم البائع عادةً بتحليل البرامج الضارة وإنشاء توقيع واختباره وإصداره خارج جدول التحديث بشكل طبيعي.

للحفاظ على أعلى مستوى من الحماية، قم بتكوين برنامج مكافحة الفيروسات الخاص بك للتحقق من وجود تحديثات بانتظام. إن تحديث التوقيعات لا يضمن عدم تفويت فيروس جديد أبدًا، ولكنه يقلل من احتمالية حدوث ذلك.