اختبار الاختراق هو عبارة عن محاكاة لهجوم إلكتروني معتمد على جهاز كمبيوتر، يهدف إلى تقييم أمان النظام. يتم إجراء الاختبار لتحديد جميع نقاط الضعف (المعروفة أيضًا بنقاط الضعف)، بما في ذلك إمكانية وصول أطراف غير مصرح لهم إلى ميزات النظام وبياناته، بالإضافة إلى نقاط القوة التي تسمح للأطراف غير المصرح لهم بالوصول إلى ميزات وبيانات النظام، وتقييم المخاطر على مستوى النظام.

ما هو اختبار الاختراق؟

ما هو اختبار الاختراق؟

اختبار الاختراق، المعروف أيضًا باسم اختبار القلم أو pentest أو القرصنة الأخلاقية، هو محاكاة لهجوم على نظام كمبيوتر لاختبار نقاط الضعف التي يمكن استغلالها. في مجال أمن تطبيقات الويب، غالبًا ما يتم استخدام اختبار الاختراق لتقوية جدران الحماية لتطبيقات الويب (جدار حماية تطبيقات الويب - WAF).

يمكن أن يتضمن اختبار القلم محاولة اختراق أي عدد من أنظمة التطبيقات (على سبيل المثال، واجهات بروتوكول التطبيقات - واجهات برمجة التطبيقات، وخوادم الواجهة الأمامية/الخلفية) لاكتشاف نقاط الضعف، ونقاط الضعف، مثل المدخلات التي لم يتم التحقق من صحتها والمعرضة لحقن تعليمات برمجية ضارة.

يمكن استخدام الرؤى المقدمة من خلال اختبار الاختراق لتحسين سياسات أمان WAF وتصحيح نقاط الضعف المكتشفة.

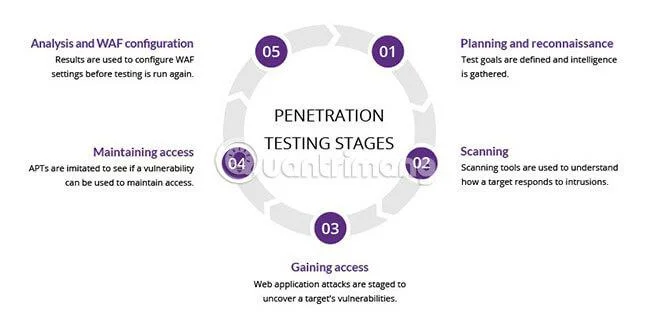

مراحل اختبار الاختراق

يمكن تقسيم عملية اختبار القلم إلى 5 مراحل.

![ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق) ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق)]()

1. جمع المعلومات السلبية وتتبعها

في المرحلة الأولى من اختبار الاختراق واختبار مكافأة الأخطاء، يجب على المختبرين جمع معلومات حول النظام المستهدف. نظرًا لوجود عدد لا بأس به من طرق الهجوم والاختبار، يجب على مختبري الاختراق تحديد الأولويات بناءً على المعلومات التي تم جمعها لتحديد الطريقة الأكثر ملاءمة.

تتضمن هذه الخطوة استخراج تفاصيل قيمة حول البنية التحتية للنظام المستهدف، مثل أسماء النطاقات وكتل الشبكة وأجهزة التوجيه وعناوين IP الموجودة في نطاقها. بالإضافة إلى ذلك، يجب جمع أي معلومات ذات صلة يمكن أن تعزز نجاح الهجوم، مثل بيانات الموظفين وأرقام الهواتف.

البيانات التي تم الحصول عليها من المصادر المفتوحة خلال هذه الفترة يمكن أن تسفر عن تفاصيل مهمة بشكل مدهش. ولتحقيق ذلك، يجب على قراصنة القبعة البيضاء الاستفادة من مجموعة متنوعة من المصادر، مع التركيز بشكل خاص على الموقع الإلكتروني للمنظمة المستهدفة ومنصات التواصل الاجتماعي. من خلال جمع هذه المعلومات بدقة، سيضع القائمون على الاختبار الأساس لجهود ناجحة لمكافأة الأخطاء.

ومع ذلك، تفرض معظم المنظمات قواعد مختلفة على مختبري الاختراق أثناء عملية مكافأة الأخطاء. ومن الضروري من الناحية القانونية عدم الخروج عن هذه القواعد.

2. جمع المعلومات ومسحها ضوئيًا بشكل استباقي

![ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق) ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق)]()

سيكتشف مختبر الاختراق الأجهزة النشطة والسلبية النشطة ضمن نطاق IP، ويتم ذلك عادةً عن طريق التجميع السلبي أثناء مكافأة الأخطاء. بمساعدة المعلومات التي تم الحصول عليها خلال عملية التجميع السلبية هذه، يحتاج المخترقون إلى تحديد مسارهم - فهم بحاجة إلى تحديد الأولويات وتحديد الاختبارات الضرورية بالضبط.

خلال هذه الفترة، لا يمكن للمتسللين تجنب الحصول على معلومات حول نظام التشغيل والمنافذ المفتوحة والخدمات بالإضافة إلى معلومات الإصدار الخاصة بهم على الأنظمة الحية.

بالإضافة إلى ذلك، إذا طلبت المنظمة بشكل قانوني السماح لمختبري الاختراق بمراقبة حركة مرور الشبكة، فيمكن جمع المعلومات المهمة حول البنية التحتية للنظام، على الأقل قدر الإمكان. ومع ذلك، فإن معظم المنظمات لا تريد منح هذا الإذن. في مثل هذه الحالة، يجب على مختبر الاختراق ألا يتجاوز القواعد.

3. خطوة التحليل والاختبار

في هذه المرحلة، يحاول مختبر الاختراق، بعد معرفة كيفية تفاعل التطبيق المستهدف مع محاولات التسلل المختلفة، إنشاء اتصالات عمل مع الأنظمة التي يكتشفها، وهو نشط ويحاول تلبية الطلبات المباشرة. بمعنى آخر، هذه هي المرحلة التي يتفاعل فيها متسلل القبعة البيضاء مع النظام المستهدف من خلال الاستخدام الفعال لخدمات مثل FTP وNetcat وTelnet.

وعلى الرغم من الفشل في هذه المرحلة، إلا أن الغرض الرئيسي هنا هو التحقق من البيانات التي تم الحصول عليها خلال خطوات جمع المعلومات وتدوين الملاحظات.

4. محاولات التلاعب والاستغلال

مرحلة الهجوم من اختبار الاختراق

يقوم مختبرو الاختراق بجمع كافة البيانات التي تم جمعها في العمليات السابقة لهدف واحد: محاولة الوصول إلى النظام المستهدف بنفس الطريقة التي يفعلها المتسلل الحقيقي الخبيث. ولهذا السبب فإن هذه الخطوة مهمة جدًا. لأنه عند المشاركة في برامج مكافأة الأخطاء، يجب على مختبري الاختراق أن يفكروا مثل المتسللين الحقيقيين.

في هذه المرحلة، يحاول مختبر الاختراق اختراق النظام، باستخدام نظام التشغيل الذي يعمل على النظام المستهدف، وقد تكون المنافذ المفتوحة والخدمات التي تخدم هذه المنافذ بالإضافة إلى عمليات الاستغلال المحتملة قابلة للتطبيق اعتمادًا على إصدارها. نظرًا لأن البوابات والتطبيقات المستندة إلى الويب تتكون من الكثير من التعليمات البرمجية والعديد من المكتبات، فإن المتسللين الخبيثين يتمتعون بإمكانية أكبر للهجوم. في هذا الصدد، يجب على مختبر الاختراق الجيد أن يأخذ في الاعتبار جميع الاحتمالات وينشر جميع نواقل الهجوم المحتملة المسموح بها ضمن القواعد.

وهذا يتطلب خبرة جادة وتجربة حتى تتمكن من استخدام برمجيات إكسبلويت الحالية بنجاح ومرونة، دون الإضرار بالنظام ودون ترك أي آثار أثناء الاستيلاء على النظام. ولذلك فإن هذه المرحلة من اختبار الاختراق هي الخطوة الأكثر أهمية.

5. الجهود المبذولة لتعزيز الامتياز

يتم تحديد قوة النظام من خلال أضعف حلقاته. إذا تمكن أحد متسللي القبعة البيضاء من الوصول إلى النظام، فإنه عادةً ما يقوم بتسجيل الدخول إلى النظام كمستخدم ذي سلطة منخفضة. في هذه المرحلة، يحتاج مختبرو الاختراق إلى الحصول على حقوق المسؤول، واستغلال نقاط الضعف في نظام التشغيل أو البيئة.

وسيهدفون بعد ذلك إلى الاستيلاء على الأجهزة الأخرى في بيئة الشبكة باستخدام الامتيازات الإضافية التي حصلوا عليها وفي النهاية امتيازات المستخدم ذات المستوى الأعلى مثل مسؤول المجال أو قاعدة بيانات المسؤول.

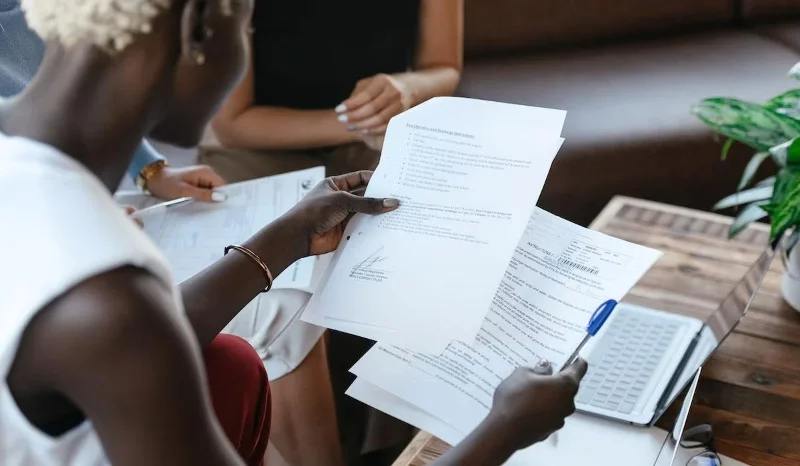

6. إعداد التقارير والعرض

![ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق) ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق)]()

يقوم مختبرو الاختراق بالإبلاغ عن نتائج البحث عن الأخطاء والحصول على مكافآت

بمجرد الانتهاء من اختبار الاختراق وخطوات مكافأة الأخطاء، يجب على مختبر الاختراق أو صائد الأخطاء تقديم الثغرات الأمنية التي اكتشفوها في النظام المستهدف، والخطوات التالية، وكيف يمكنهم استغلال هذه الثغرات الأمنية للمؤسسة بتقرير مفصل. يجب أن يتضمن ذلك معلومات مثل لقطات الشاشة ونموذج التعليمات البرمجية ومراحل الهجوم وكيفية حدوث هذه الثغرة الأمنية.

ويجب أن يتضمن التقرير النهائي أيضًا توصيات حول الحلول حول كيفية إغلاق كل ثغرة أمنية. تظل حساسية واستقلالية اختبارات الاختراق لغزا. لا ينبغي لقراصنة القبعة البيضاء أبدًا مشاركة المعلومات السرية التي تم الحصول عليها في هذه المرحلة ويجب ألا يسيئوا استخدام هذه المعلومات أبدًا من خلال تقديم معلومات كاذبة، لأن ذلك عادةً ما يكون غير قانوني.

طرق اختبار الاختراق

![ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق) ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق)]()

الاختبار الخارجي (اختبار الاختراق الخارجي)

يستهدف اختبار الاختراق الخارجي "أصول" الشركة التي تظهر على الإنترنت، مثل تطبيق الويب نفسه، وموقع الشركة على الويب، والبريد الإلكتروني، وخوادم أسماء النطاقات (DNS) . الهدف هو الوصول إلى البيانات القيمة واستخراجها.

الاختبار الداخلي (اختبار الاختراق من الداخل)

في اختبار الاختراق من الداخل، يقوم المختبر الذي لديه إمكانية الوصول إلى تطبيق خلف جدار الحماية بمحاكاة هجوم من قبل شخص من الداخل. لا يحذر هذا الهجوم من احتمال أن يكون أحد الموظفين الداخليين متسللاً فحسب، بل يذكّر المسؤولين أيضًا بمنع أي موظف في المؤسسة من سرقة معلومات تسجيل الدخول الخاصة به، بعد هجوم التصيد الاحتيالي .

اختبار أعمى (اختبار "أعمى")

في الاختبار الأعمى، يُعطى المُختبر اسم الشركة المستهدفة فقط. وهذا يمنح أفراد الأمن رؤية في الوقت الفعلي لكيفية تنفيذ هجوم التطبيق عمليًا.

اختبار أعمى مزدوج

في اختبار مزدوج التعمية، ليس لدى ضابط الأمن أي معرفة مسبقة بمحاكاة الهجوم. تمامًا كما هو الحال في العالم الحقيقي، ليس من الممكن دائمًا معرفة الهجمات مسبقًا لتحسين الدفاعات.

الاختبار المستهدف

في هذا السيناريو، سيعمل كل من القائم بالاختبار وضابط الأمن معًا ويقومان بتقييم تصرفات بعضهما البعض بشكل مستمر. يعد هذا تمرينًا تدريبيًا قيمًا، حيث يزود فريق الأمان بتعليقات فورية من وجهة نظر المتسلل.

اختبار الاختراق وجدران الحماية لتطبيقات الويب

![ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق) ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق)]()

يعد اختبار الاختراق وWAF بمثابة إجراءات أمنية مستقلة، ولكنها توفر فوائد تكميلية.

بالنسبة للعديد من أنواع اختبارات القلم (باستثناء الاختبارات العمياء والمزدوجة التعمية)، يمكن للمختبرين استخدام بيانات WAF، مثل السجلات، لتحديد نقاط الضعف في التطبيق واستغلالها.

وفي المقابل، يمكن لمسؤولي WAF الاستفادة من بيانات اختبار القلم. بمجرد اكتمال الاختبار، يمكن تحديث تكوين WAF للحماية من نقاط الضعف المكتشفة أثناء الاختبار.

أخيرًا، يلبي اختبار القلم عددًا من متطلبات الامتثال لاختبار الأمان، بما في ذلك PCI DSS وSOC 2. ولا يمكن تلبية بعض المعايير، مثل PCI-DSS 6.6، إلا من خلال استخدام WAF معتمد.

مجموعة أدوات القراصنة ذات القبعة البيضاء

![ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق) ما هو بنتست؟ تعرف على اختبار الاختراق (اختبار الاختراق)]()

يستخدم قراصنة القبعة البيضاء اختبار القلم للعثور على الأخطاء ونقاط الضعف

القرصنة الأخلاقية ليست وظيفة تتطلب مهارات فقط. يستخدم معظم قراصنة القبعة البيضاء (القراصنة الأخلاقيين) أنظمة تشغيل وبرامج متخصصة لتسهيل عملهم، وتجنب الأخطاء اليدوية.

إذن ما الذي يستخدمه هؤلاء المتسللون لاختبار القلم؟ في الأسفل يوجد بعض الأمثلة.

Parrot Security هو نظام تشغيل يستند إلى Linux، وهو مصمم لاختبار الاختراق وتقييم نقاط الضعف. إنه صديق للسحابة، وسهل الاستخدام، ويدعم العديد من البرامج مفتوحة المصدر.

نظام تشغيل القرصنة المباشر

يعتبر Live Hacking أيضًا نظام تشغيل Linux، وهو خيار مناسب لأولئك الذين يقومون باختبار الاختراق، لأنه خفيف الوزن ولا يتطلب أجهزة عالية. يأتي Live Hacking مزودًا مسبقًا بأدوات وبرامج لاختبار الاختراق والقرصنة الأخلاقية.

Nmap هي أداة استخباراتية مفتوحة المصدر (OSINT) تراقب الشبكات، وتجمع البيانات حول مضيفي الأجهزة والخوادم وتحللها، مما يجعلها ذات قيمة للمتسللين ذوي القبعات السوداء والرمادية والبيضاء.

يعد Nmap أيضًا متعدد المنصات ويعمل مع Linux وWindows وmacOS، لذا فهو مثالي للمتسللين الأخلاقيين المبتدئين.

ويب شاج

WebShag هي أيضًا أداة OSINT. هذه أداة لاختبار النظام تقوم بفحص بروتوكولات HTTPS وHTTP وتجمع البيانات والمعلومات النسبية. يتم استخدامه من قبل المتسللين الأخلاقيين لإجراء اختبارات الاختراق الخارجية من خلال المواقع العامة.

أين تذهب لاختبار الاختراق؟

لا يعد اختبار الشبكة الخاصة بك هو الخيار الأفضل، حيث قد لا تكون قد تراكمت لديك معرفة متعمقة كافية حولها، مما يجعل من الصعب عليك التفكير بشكل إبداعي والعثور على نقاط الضعف المخفية. يجب عليك الاستعانة بمتسلل مستقل للقبعة البيضاء أو خدمات شركة تقدم خدمات اختبار القلم.

ومع ذلك، فإن توظيف أشخاص خارجيين لاختراق شبكتك يمكن أن يكون محفوفًا بالمخاطر للغاية، خاصة إذا كنت تزودهم بمعلومات سرية أو وصول داخلي. ولهذا السبب يجب عليك استخدام موفري خدمات خارجيين موثوقين. فيما يلي بعض الاقتراحات للرجوع إليها:

HackerOne.com

HackerOne هي شركة مقرها سان فرانسيسكو تقدم خدمات اختبار الاختراق وتقييم نقاط الضعف واختبار الامتثال للبروتوكول.

ScienceSoft.com

توفر شركة ScienceSoft، التي يقع مقرها في تكساس، خدمات تقييم نقاط الضعف واختبار القلم والامتثال واختبار البنية التحتية.

راكسيس.كوم

يقع المقر الرئيسي لشركة Raxis في أتلانتا، جورجيا، وتوفر خدمات قيمة بدءًا من اختبار القلم ومراجعات رمز الأمان وحتى التدريب على الاستجابة للحوادث وتقييمات الضعف والتدريب على منع هجمات الهندسة الاجتماعية .