كما ذكرنا في المقالات السابقة، أصبحت البرامج الضارة (البرامج الضارة) مشكلة كبيرة. يستغل الأشخاص الأشرار برامج الفدية وبرامج تسجيل المفاتيح وأحصنة طروادة المصرفية وقراصنة التشفير لابتزاز الأرباح غير القانونية من الضحايا. باستخدام برامج مكافحة الفيروسات المجانية أو المدفوعة، يتمتع نظامك بأمان متزايد.

لدى المتسللين خدعة للتدخل في أنظمة الأمان. تعتمد برامج مكافحة الفيروسات غالبًا على "التوقيع" لاكتشاف ما إذا كان البرنامج ضارًا أم لا. عند اكتشاف فيروس جديد، يتم تسجيل توقيعه وإرساله إلى برامج مكافحة الفيروسات الخاصة بأشخاص آخرين للمساعدة في اكتشاف الفيروسات الجديدة بشكل أكثر فعالية. بطريقة ما، التوقيع هو "بصمة" الفيروس الموجود في الملف. بمجرد اكتشافه، سيتم أيضًا إخطار برامج مكافحة الفيروسات الأخرى لإزالة برنامج الاحتيال هذا بمجرد ظهوره.

ولكن ماذا لو تمكن المتسلل من تغيير توقيع الفيروس؟ وبهذه الطريقة، سيتجنب الفيروس اكتشافه حتى إذا كان برنامج مكافحة الفيروسات يحتوي على سجل "بصمات أصابع" البرامج الضارة السابقة. وهذا يعني أنه تم إخفاء الفيروس بطريقة جديدة. هذا هو بالضبط ما يمكن أن تفعله البرامج الضارة متعددة الأشكال والمتعددة الأشكال، وفي المستقبل، ستنتشر بعض البرامج الضارة "العنيدة" من هذا النوع على الإنترنت.

ما هي البرامج الضارة متعددة الأشكال ومتعددة الأشكال؟

البرمجيات الخبيثة متعددة الأشكال

تحتوي البرامج الضارة متعددة الأشكال على نواة تؤدي دائمًا نفس المهمة، بغض النظر عن عدد المرات التي تتغير فيها. فهو يؤدي دائمًا نفس الإجراءات ويهاجم دائمًا بنفس الطريقة، لكنه يستمر في ضبط بقية التعليمات البرمجية للحفاظ على "إصداراته" متميزة. يمكن أن يكون التعرف على البرامج الضارة متعددة الأشكال أسهل قليلاً من التعرف على البرمجيات الخبيثة متعددة الأشكال، حيث يمكن لبرنامج مكافحة الفيروسات استخدام "الأساس" لاكتشاف البرامج الضارة والتعرف عليها.

![تعرف على البرامج الضارة متعددة الأشكال ومتعددة الأشكال تعرف على البرامج الضارة متعددة الأشكال ومتعددة الأشكال]()

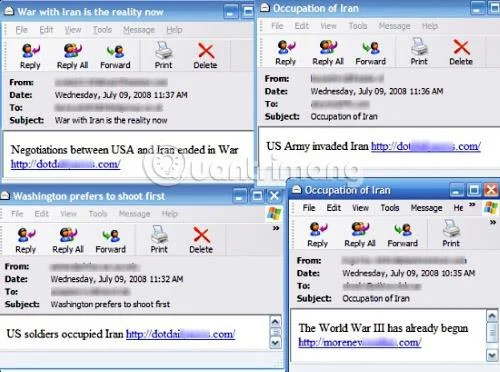

مثال على البرامج الضارة متعددة الأشكال اليوم هو Storm Worm. ظهرت لأول مرة في عام 2007 وتم تسميتها Storm Worm لأن أسلوب هجومها الأولي كان إرسال بريد إلكتروني بالموضوع 230 قتيلاً أثناء العواصف التي تضرب أوروبا (توفي 230 شخصًا بعد العواصف في أوروبا). بمجرد إصابة الضحية ببرامج ضارة، سيقوم جهاز الكمبيوتر الخاص به بإنشاء نوع جديد من البرامج الضارة كل 30 دقيقة وإرساله. سيتغير العنوان الرئيسي بمرور الوقت (كما هو موضح أعلاه)، لكن الرمز الرئيسي لهذه الدودة يظل كما هو.

برامج ضارة متعددة الأشكال

تعد البرامج الضارة المتحولة أكثر خطورة. بينما يمكن اكتشاف البرامج الضارة متعددة الأشكال من خلال جوهرها، تحاول البرامج الضارة المتحولة إعادة تنظيم التعليمات البرمجية الخاصة بها بالكامل بعد كل إصدار. إنه يأتي بنفس المنطق والوظيفة التي كان يتمتع بها من قبل ولكنه يضيف عناصر مثل الكود الكاذب والوظائف المعاد ترتيبها لجعلها تبدو مختلفة عن "الإصدارات" السابقة. وهذا يجعل اكتشاف برامج مكافحة الفيروسات أكثر صعوبة.

كيف يؤثر الذكاء الاصطناعي على هذا؟

مع دخول البشر إلى عالم أصبح فيه الذكاء الاصطناعي أكثر كمالًا، تدور معركة شرسة للغاية بين منشئي البرامج الضارة ومبرمجي الأمان. يستخدم كلا الجانبين الذكاء الاصطناعي لتعزيز قوتهما القتالية للحصول على ميزة تنافسية.

![تعرف على البرامج الضارة متعددة الأشكال ومتعددة الأشكال تعرف على البرامج الضارة متعددة الأشكال ومتعددة الأشكال]()

بدعم من الذكاء الاصطناعي، تعد إعادة هيكلة التعليمات البرمجية للبرامج الضارة متعددة الأشكال والمتعددة الأشكال سريعة وفعالة. وهذا يعني أنه سيكون من الصعب اكتشاف البرامج الضارة، ومن المرجح أن تنتشر، ومن المرجح أن تتجنب برامج نسج الفيروسات.

وبطبيعة الحال، مع قدرة شركات الأمن على الوصول إلى الذكاء الاصطناعي المتطور، فإن المعركة تسير في الاتجاهين. يمكن لمطوري برامج مكافحة الفيروسات البرمجة لاكتشاف البرامج الضارة بسرعة دون الاعتماد على توقيعها. ومن خلال استخدام الذكاء الاصطناعي لاتخاذ قرارات منطقية بشأن كيفية تصرف البرامج الضارة، لا تحتاج برامج مكافحة الفيروسات إلى الاعتماد على "بصمات الأصابع" المحفوظة في الملف. يحتاج فقط إلى اكتشاف العميل أثناء العمل وعزل العناصر المشبوهة.

ماذا يمكن للمستخدمين أن يفعلوا؟

![تعرف على البرامج الضارة متعددة الأشكال ومتعددة الأشكال تعرف على البرامج الضارة متعددة الأشكال ومتعددة الأشكال]()

قد يكون الأمر مخيفًا بعض الشيء أن نسمع عن برامج ضارة قادرة على التهرب من الأمان، ولكن حقيقة أن برنامج مكافحة الفيروسات هو أفضل مقياس يمكن للمستخدمين استخدامه لم تتغير! لا تقم بتنزيل الملفات التي تبدو مشبوهة، أو تفتح رسائل البريد الإلكتروني المشبوهة، أو تنقر على الروابط الغريبة التي يرسلها إليك أصدقاؤك على وسائل التواصل الاجتماعي. لا يمكن للبرامج الضارة متعددة الأشكال أن تهاجم إذا لم تمنحها فرصة!

مع انتشار برامج مكافحة الفيروسات على الإنترنت اليوم، يبحث مطورو البرامج الضارة دائمًا عن طرق لترقية برامجهم لتجاوز أنظمة الأمان. الآن أنت تعرف عن البرامج الضارة متعددة الأشكال والمتعددة الأشكال، بالإضافة إلى التهديدات التي يمكن أن تشكلها. هل تعتقد أن الأمور ستزداد سوءًا أم أن شركات الأمن ستنتصر في حرب الذكاء الاصطناعي؟ يرجى إعلامنا بذلك في قسم التعليقات أدناه!

شاهد المزيد: