وفقًا لخبراء الأمن، ظهر عدد من أفضل الممارسات الأمنية مع ظهور البيئات متعددة السحابية ، وهناك بعض الخطوات المهمة التي يجب على جميع المؤسسات اتخاذها أثناء تطوير استراتيجياتها الأمنية الخاصة.

سيؤدي خرق البيانات أو تنبيه الدخيل إلى جعل فرق الأمن أكثر استباقية في احتواء الضرر وتحديد السبب.

تمثل هذه المهمة دائمًا تحديًا حتى عندما يقوم شخص حقيقي في مجال تكنولوجيا المعلومات بتشغيل جميع العمليات على البنية التحتية الخاصة به. أصبحت هذه المهمة معقدة بشكل متزايد حيث قامت المؤسسات بنقل المزيد من أعباء العمل الخاصة بها إلى السحابة ومن ثم إلى موفري الخدمات السحابية المتعددين.

وجد تقرير العمليات السحابية لعام 2018 الصادر عن RightScale، مزود الخدمات السحابية، أن 77% من المتخصصين في مجال التكنولوجيا (أي ما يعادل 997 مشاركًا) قالوا إن أمان السحابة يمثل تحديًا، وقال 29% منهم إنه يمثل تحديًا كبيرًا للغاية.

ويقول خبراء الأمن إنهم ليسوا متفاجئين، خاصة وأن 81% من المشاركين في استطلاع RightScale يستخدمون استراتيجية متعددة السحابات.

وقال رون ليفرتس، المدير الإداري ورئيس الاستشارات التكنولوجية في شركة الاستشارات الإدارية، نظرية بروتيفيتي: "البيئات السحابية المتعددة ستجعل طريقة تنفيذ وإدارة الضوابط الأمنية أكثر تعقيداً".

ويقول هو وغيره من قادة الأمن إن المؤسسات أصبحت صارمة فيما يتعلق بالحفاظ على إجراءات أمنية مشددة أثناء قيامها بنقل المزيد من أعباء العمل إلى السحابة.

أهم التحديات الأمنية متعددة السحابات

التحدي الأمني متعدد السحابات

ولكن يجب عليهم أيضًا أن يعترفوا بأن البيئات متعددة السحابية تأتي مصحوبة بتحديات إضافية تحتاج إلى المعالجة. وهذا جزء من استراتيجية أمنية شاملة.

يقول كريستوس ك. ديميترياديس، المدير ورئيس مجلس الإدارة السابق لـ ISACA، وهي جمعية مهنية تركز على حوكمة تكنولوجيا المعلومات: "في هذا العالم متعدد السحابات، يعد التنسيق شرطًا أساسيًا بين التكنولوجيا والذكاء البشري. والآن في حالة وقوع حادث، فأنت بحاجة إلى التأكد من التنسيق بين جميع الجهات لتحديد الانتهاكات وتحليلها ووضع خطط التحسين من أجل مراقبة أكثر فعالية."

وفيما يلي ثلاثة عناصر يقول الخبراء إنها استراتيجيات أمنية معقدة للبيئات متعددة السحابية.

- زيادة التعقيد : يؤدي تنسيق السياسات والعمليات والاستجابات الأمنية من موفري الخدمات السحابية المتعددين وشبكة نقاط الاتصال الموسعة إلى زيادة التعقيد.

وقال خوان بيريز إيتشيغوين، الباحث والرئيس المشارك لمجموعة عمل أمن تخطيط موارد المؤسسات (ERP Security Working Group) في المنظمة التجارية غير الربحية Cloud Security Alliance (CSA): "لدينا امتدادات لمراكز البيانات في العديد من الأماكن حول العالم". ومن ثم يتعين عليك الالتزام بلوائح جميع البلدان أو المناطق التي يوجد بها مركز البيانات. عدد اللوائح كبير ومتزايد. تعمل هذه اللوائح على تعزيز الضوابط والآليات التي يتعين على الشركات تنفيذها. كل هذا يضيف تعقيدًا إلى الطريقة التي نحمي بها البيانات.

- الافتقار إلى الرؤية : لا تعرف مؤسسات تكنولوجيا المعلومات في كثير من الأحيان جميع الخدمات السحابية التي يستخدمها الموظفون، الذين يمكنهم بسهولة تجاهل استراتيجيات تكنولوجيا المعلومات التجارية وشراء خدمات البرمجيات تحت الرادار كخدمة أو غيرها من الخدمات المستندة إلى السحابة.

وقال ديميترياديس: "لذلك نحن نحاول حماية البيانات والخدمات والأعمال نفسها دون الحاجة إلى فهم واضح لمكان وجود البيانات".

- التهديدات الجديدة : وفقًا لجيف سبيفي، المؤسس والرئيس التنفيذي لشركة الاستشارات Security Risk Management Inc، يجب على قادة أمن الشركات أيضًا أن يدركوا أن البيئة السحابية المتعددة سريعة التطور يمكن أن تؤدي إلى ظهور تهديدات جديدة.

وقال: "إننا ننشئ شيئًا جديدًا حيث لا نعرف كل نقاط الضعف بعد. ولكن يمكننا اكتشاف نقاط الضعف هذه مع تقدمنا".

قم ببناء إستراتيجية متعددة السحابات

![أهم 3 تحديات أمنية للسحابات المتعددة وكيفية بناء استراتيجية أهم 3 تحديات أمنية للسحابات المتعددة وكيفية بناء استراتيجية]()

وفقًا لخبراء الأمن، فقد ظهر عدد من أفضل الممارسات الأمنية مع ظهور البيئات متعددة السحابية، وهناك بعض الخطوات المهمة التي يجب على جميع المؤسسات اتخاذها أثناء تطوير استراتيجياتها الأمنية الخاصة.

أول شيء يجب فعله هو تحديد جميع السحابات التي "تتواجد فيها" البيانات والتأكد من أن المؤسسة لديها برنامج قوي لإدارة البيانات - "صورة كاملة للبيانات وخدماتها، بالإضافة إلى أصول تكنولوجيا المعلومات المتعلقة بجميع أنواع المعلومات" ( بحسب السيد ديميترياديس).

السيد ديميترياديس هو أيضًا رئيس قسم أمن المعلومات وامتثال المعلومات وحماية الملكية الفكرية في مجموعة INTRALOT، مشغل الألعاب وموفر الحلول، وقد أقر بأن مقترحات الأمان هذه لا توفر فقط للبيئات السحابية المتعددة.

ومع ذلك، يقول إن تطبيق هذه التدابير الأساسية أصبح أكثر أهمية من أي وقت مضى، حيث تنتقل البيانات إلى السحابة وتمتد عبر منصات سحابية متعددة.

تظهر الإحصائيات أهمية وجود قاعدة أمنية قوية. أفاد تقرير التهديدات السحابية الصادر عن شركة KPMG وOracle لعام 2018، والذي شمل 450 متخصصًا في مجال الأمن وتكنولوجيا المعلومات، أن 90% من الشركات تصنف نصف بياناتها على أنها مستندة إلى السحابة. فهي حساسة.

ووجد التقرير أيضًا أن 82% من المشاركين يشعرون بالقلق من عدم اتباع الموظفين لسياسات الأمان السحابية، وأن 38% لديهم مشاكل في اكتشاف الحوادث الأمنية السحابية والاستجابة لها.

وقال رمسيس جاليجو، القائد في ISACA والمبشر في مكتب CTO في Symantec، إنه لمكافحة مثل هذه المواقف، يجب على الشركات تصنيف المعلومات لإنشاء طبقات متعددة من الأمان. يخبرنا هذا أنه ليست كل البيانات تتطلب نفس المستوى من الثقة والتحقق للوصول إليها أو قفلها.

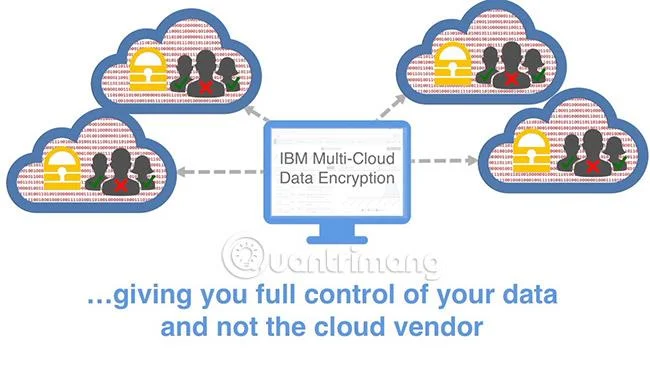

ينصح خبراء الأمن أيضًا الشركات بتنفيذ إجراءات أمنية منطقية أخرى عبر الطبقات الأساسية اللازمة لحماية البيئات متعددة السحابية. بالإضافة إلى سياسات تصنيف البيانات، توصي جاليجو باستخدام حلول التشفير والهوية وإدارة الوصول (IAM) مثل المصادقة الثنائية .

تحتاج الشركات إلى توحيد السياسات والهياكل لضمان التطبيق المتسق والأتمتة قدر الإمكان، للمساعدة في الحد من الانحرافات عن معايير الأمان تلك.

"يعتمد مستوى الجهد الذي تبذله الشركة على مدى خطورة البيانات وحساسيتها. لذلك، إذا كنت تستخدم السحابة لتخزين أو معالجة البيانات غير السرية، فلن تحتاج إلى نفس النهج الأمني كما هو الحال مع السحابة التي تحتوي على معلومات مهمة.

وأشار أيضًا إلى أن التقييس والأتمتة فعالان للغاية. لا تؤدي هذه الإجراءات إلى تقليل التكاليف الإجمالية فحسب، بل تمكّن أيضًا قادة الأمن من توجيه المزيد من الموارد إلى المهام ذات القيمة الأعلى.

ووفقا للخبراء، فإن هذه العناصر الأساسية يجب أن تكون جزءا من استراتيجية أكبر وأكثر تماسكا. لاحظ أن الشركات ستحقق أداءً جيدًا عندما تتبنى إطارًا لإدارة المهام المتعلقة بالأمن. تشمل الأطر المشتركة المعهد الوطني للمعايير والتكنولوجيا NIST؛ أهداف الرقابة ISACA لتكنولوجيا المعلومات (COBIT)؛ سلسلة آيزو 27000؛ ومصفوفة التحكم السحابي (CCM) الخاصة بتحالف Cloud Security Alliance.

تحديد التوقعات للموردين

![أهم 3 تحديات أمنية للسحابات المتعددة وكيفية بناء استراتيجية أهم 3 تحديات أمنية للسحابات المتعددة وكيفية بناء استراتيجية]()

ووفقاً للسيد ديميترياديس، فإن الإطار المختار لا يرشد الشركات فحسب، بل الموردين أيضاً.

"ما يتعين علينا القيام به هو الجمع بين هذه الأطر ومقدمي الخدمات السحابية. وأوضح أنه سيكون بإمكانك بعد ذلك إنشاء ضوابط حول البيانات والخدمات التي تحاول حمايتها.

يقول خبراء الأمن إن المفاوضات مع موفري الخدمات السحابية واتفاقيات الخدمة اللاحقة ستتناول عزل البيانات وكيفية تخزينها. وسوف يتعاونون وينسقون مع موفري الخدمات السحابية الآخرين، ثم يقدمون الخدمات للشركات.

من المهم أن يكون لديك فهم واضح للخدمات التي تحصل عليها من كل مزود وما إذا كان لديه القدرة على إدارة هذه الخدمة وتشغيلها.

ويضيف السيد سبيفي: "كن محددًا بشأن ما تتوقعه وكيفية الوصول إلى هناك". "يجب أن يكون هناك فهم واضح للخدمات التي تحصل عليها من كل مزود وما إذا كان لديهم القدرة على إدارتها وتشغيلها."

ولكن وفقًا للسيد جاليجو، لا تترك المشكلات الأمنية لمقدمي خدمات الحوسبة السحابية .

غالبًا ما يبيع مقدمو الخدمات السحابية خدماتهم من خلال التأكيد على ما يمكنهم القيام به نيابة عن عملاء المؤسسات، وغالبًا ما يشمل ذلك خدمات الأمان. لكن هذا ليس كافيا. وتذكر أن هذه الشركات تعمل في مجال خدمات الحوسبة السحابية، وليست متخصصة في المجال الأمني.

لذلك، يرى أن قادة أمن المؤسسات يجب أن يبنوا خططهم الأمنية على مستوى تفصيلي، مثل من يمكنه الوصول إلى ماذا ومتى وكيف. ثم أعطها لكل مزود سحابي للمساعدة في تنفيذ هذه الخطط.

وأضاف أيضًا: “يحتاج مقدمو الخدمات السحابية إلى كسب ثقة العملاء”.

استخدام التقنيات الجديدة الحالية

تعد السياسات والحوكمة وحتى التدابير الأمنية المنطقية مثل المصادقة الثنائية ضرورية، ولكنها ليست كافية للتعامل مع التعقيدات التي تنشأ عند توزيع أعباء العمل على السحابات المتعددة.

يجب على المؤسسات أن تتبنى تقنيات ناشئة مصممة لتمكين فرق أمان المؤسسة من إدارة وتنفيذ استراتيجيات الأمان متعددة السحابات بشكل أفضل.

يشير السيد جاليجو وباحثون آخرون إلى حلول مثل Cloud Access Security Brokers (CASB)، وهي أداة برمجية أو خدمة تقع بين البنية التحتية الداخلية للمؤسسة والبنية التحتية لموفر السحابة لتوحيد وتطبيق التدابير الأمنية مثل المصادقة، تعيين بيانات الاعتماد، والاحتفاظ بمعلومات الجهاز، والتشفير، واكتشاف البرامج الضارة .

تسرد الأداة أيضًا تقنيات الذكاء الاصطناعي ثم تحلل حركة مرور الشبكة للكشف بدقة عن الظواهر الشاذة التي تتطلب اهتمامًا بشريًا، وبالتالي الحد من عدد الحوادث التي يجب التحقق منها أو استبدالها، ثم إعادة توجيه تلك الموارد إلى الحوادث التي من المحتمل أن تؤدي إلى عواقب وخيمة. .

ويشير الخبراء إلى استمرار استخدام الأتمتة كتقنية رئيسية لتحسين الأمان في بيئة متعددة السحابة. وكما أشار السيد سبيفي أيضًا: "المنظمات الناجحة هي تلك التي تقوم بأتمتة العديد من الأجزاء وتركز على الحوكمة والإدارة".

بالإضافة إلى ذلك، يقول Spivey وباحثون آخرون إنه على الرغم من أن التقنيات الدقيقة المستخدمة لتأمين البيانات من خلال العديد من الخدمات السحابية، مثل CASB، قد تكون فريدة من نوعها للبيئة متعددة السحابات. يؤكد الخبراء على أن مبدأ الأمن الشامل يتبع هدف النهج طويل المدى لكل من الأشخاص والتكنولوجيا لبناء أفضل استراتيجية.

"نحن نتحدث عن تقنيات وسيناريوهات مختلفة، مع التركيز بشكل أكبر على البيانات، ولكنها نفس المفاهيم التي يتعين عليك تنفيذها،" كما قال بيريز-إتشيجوين، وهو أيضًا مدير التكنولوجيا التنفيذي في Onapsis. "سيكون النهج الفني مختلفًا لكل بيئة متعددة السحابات، ولكن الإستراتيجية العامة ستكون هي نفسها."

شاهد المزيد: