ما هي نقط�� النهاية؟

يتطور نظام تكنولوجيا المعلومات لدينا بشكل متزايد، وتتمتع الإنترنت بسرعات نقل أعلى بشكل متزايد، كما أصبحت أجهزة تكنولوجيا المعلومات أكثر تنوعًا، ولكن كل تطور له جانبان. إن عالم تكنولوجيا المعلومات الحديثة يجلب العديد من الفوائد ولكنه يوفر أيضًا ظروفًا مواتية للأشرار للاستفادة منه وارتكاب أعمال غير قانونية. حيث يمكن أن يكون حل أمان نقطة النهاية، أي دمج تدابير الحماية الأمنية في أجهزة تكنولوجيا المعلومات في كل نقطة موزعة، حلاً وقائيًا فعالاً. تشمل أجهزة نقطة النهاية الأكثر شيوعًا أجهزة الكمبيوتر الشخصية (الخوادم، وأجهزة الكمبيوتر المكتبية، وأجهزة الكمبيوتر المحمولة)، والأجهزة المحمولة، وأجهزة التخزين بما في ذلك USB، وأجهزة Bluetooth ، وقارئات الرموز، وأجهزة البيع....

ما هو أمن نقطة النهاية؟

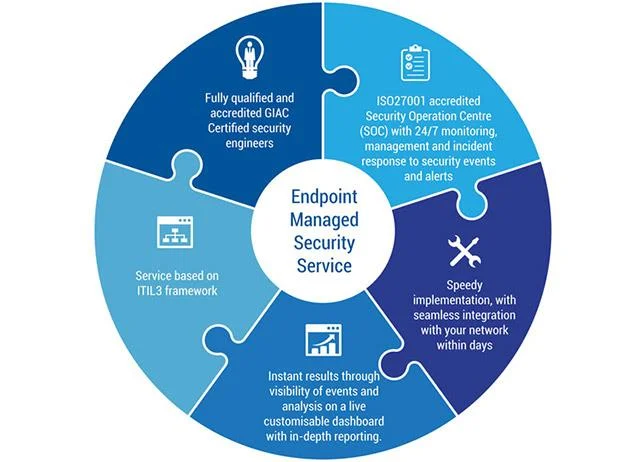

أمان نقطة النهاية أو حماية نقطة النهاية، والذي يُترجم تقريبًا إلى أمان نقطة النهاية أو أمان نقطة النهاية، هو مصطلح يشير إلى تقنية تحمي شبكات الكمبيوتر المتصلة عن بعد بأجهزة المستخدم. يؤدي استخدام أجهزة الكمبيوتر المحمولة والأجهزة اللوحية والهواتف المحمولة والأجهزة اللاسلكية الأخرى المتصلة بشبكات الشركة إلى إنشاء نقاط ضعف وتهديدات أمنية. يحاول أمان جهاز نقطة النهاية التأكد من أن هذه الأجهزة آمنة إلى حد معين وفقًا للمتطلبات والمعايير. ويشمل حالة المراقبة والبرمجيات والعمليات. سيتم تثبيت برنامج حماية نقطة النهاية على جميع خوادم الشبكة وعلى جميع أجهزة نقاط النهاية.

![تعرف على أمان نقطة النهاية تعرف على أمان نقطة النهاية]()

ويقابل الزيادة في الأجهزة المحمولة مثل أجهزة الكمبيوتر المحمولة والهواتف الذكية والأجهزة اللوحية... زيادة حادة في عدد الأجهزة المفقودة أو المسروقة. من المحتمل أن تتسبب هذه الحوادث في فقدان المؤسسات والأفراد لبيانات حساسة، خاصة بالنسبة للشركات التي تسمح لموظفيها بإحضار الأجهزة المحمولة المذكورة أعلاه إلى شبكة الأعمال خلال حياتهم المهنية.

لحل هذه المشكلة، يجب على الشركات توفير تدابير أمنية لبيانات الشركة مباشرة على الأجهزة المحمولة لموظفيها بحيث تظل البيانات محمية حتى لو وقع الجهاز في الأيدي الخطأ. تسمى عملية تأمين نقاط النهاية للشركات أمان نقطة النهاية.

نظام إدارة أمان نقطة النهاية هو أسلوب برمجي يساعد في تحديد أجهزة كمبيوتر المستخدم وإدارتها للوصول إليها داخل شبكة الشركة. يتضمن ذلك LuckyTemplates لتقييد الوصول إلى مواقع ويب معينة للمستخدمين للحفاظ على سياسات ومعايير المنظمة والامتثال لها. تشتمل المكونات المشاركة في ترتيب أنظمة إدارة أمان نقطة النهاية على كمبيوتر VPN ونظام تشغيل وبرنامج حديث لمكافحة الفيروسات. يجب تزويد أجهزة الكمبيوتر التي لا تتوافق مع السياسة التنظيمية بوصول محدود فقط إلى شبكة LAN افتراضية . كما أنه يساعد الشركات على منع أي سوء استخدام للبيانات من قبل الموظفين الذين قدموا لهم البيانات. على سبيل المثال: يحاول موظف ساخط التسبب في مشاكل للشركة، أو يحاول شخص قد يكون صديقًا للموظف استخدام بيانات العمل المتوفرة على الجهاز بشكل غير قانوني.

غالبًا ما يتم الخلط بين أمان نقطة النهاية وعدد من أدوات أمان الشبكة الأخرى مثل برامج مكافحة الفيروسات وجدار الحماية وحتى أمان الشبكات .

لماذا يطلق عليه أمان نقطة النهاية؟

![تعرف على أمان نقطة النهاية تعرف على أمان نقطة النهاية]()

كما ترون، فإن أي جهاز يمكنه الاتصال بالشبكة يمكن أن يشكل مخاطر أمنية كبيرة. ولأن هذه الأجهزة تقع خارج نظام جدار الحماية الخاص بالشركة، فإنها تسمى نقاط النهاية. وهذا يعني نقطة النهاية لنظام الشبكة هذا.

كما هو مذكور في القسم الأول، يمكن أن تكون نقاط النهاية أي جهاز محمول، بدءًا من أجهزة الكمبيوتر المحمولة الحالية إلى الأجهزة اللوحية، طالما أنه يمكن توصيلها بالشبكة، وتسمى استراتيجيتك المستخدمة في تأمين أجهزة نقاط النهاية هذه أمان نقاط النهاية.

أمان نقطة النهاية ليس مثل برامج مكافحة الفيروسات

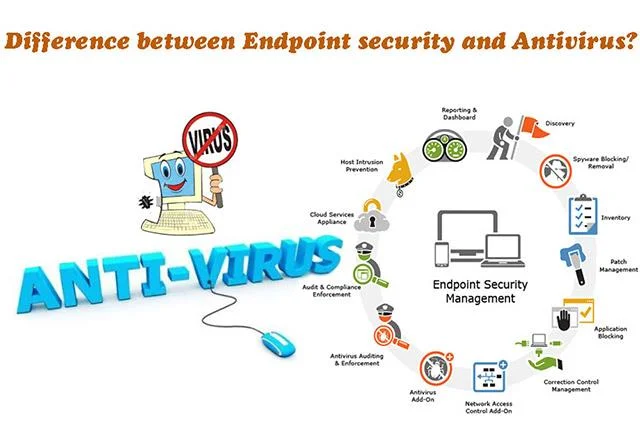

على الرغم من أن هدف حلول أمان نقطة النهاية هو نفسه، أي الحفاظ على أمان الجهاز، إلا أن هناك اختلافات كبيرة بين أمان نقطة النهاية وبرامج مكافحة الفيروسات . يركز برنامج مكافحة الفيروسات بشكل أكبر على حماية أجهزة الكمبيوتر (واحد أو أكثر اعتمادًا على نوع برنامج مكافحة الفيروسات الذي يتم نشره)، في حين "يهتم" أمان نقطة النهاية بنقاط النهاية بأكملها المشتركة.

![تعرف على أمان نقطة النهاية تعرف على أمان نقطة النهاية]()

يعد برنامج مكافحة الفيروسات أحد مكونات أمان نقطة النهاية. وفي الوقت نفسه، يعد أمان نقطة النهاية مفهومًا أوسع لا يشمل فقط مكافحة الفيروسات ولكن أيضًا العديد من أدوات الأمان (مثل جدران الحماية وأنظمة HIPS وأدوات القائمة البيضاء وأدوات التصحيح والتسجيل...) لحماية نقاط النهاية المختلفة (والشركة نفسها) ضد أنواع مختلفة من التهديدات الأمنية. وهذه أيضًا أشياء لا تتوفر غالبًا في برامج مكافحة الفيروسات.

وبشكل أكثر دقة، يستخدم أمان نقطة النهاية نموذج الخادم/العميل لحماية نقاط النهاية المختلفة للشركة. سيكون لدى الخادم سجل رئيسي لبرنامج الأمان وسيكون لدى العملاء (الأجهزة النهائية) "وكلاء" مثبتين بداخله. سيقوم هؤلاء الوكلاء بالتواصل وتزويد الخادم بنشاط وحالة الأجهزة المعنية مثل صحة الجهاز ومصادقة/تفويض المستخدم... وبالتالي المساعدة في الحفاظ على أمان الأجهزة الطرفية.

وفي الوقت نفسه، عادةً ما يكون برنامج مكافحة الفيروسات مجرد برنامج واحد مسؤول عن فحص الفيروسات والبرامج الضارة وبرامج الإعلانات المتسللة وبرامج التجسس واكتشافها وإزالتها... ببساطة، يعد برنامج مكافحة الفيروسات أداة مناسبة لحماية شبكتك المنزلية وأمن نقطة النهاية ومناسبة لتأمين الشركات التي تعمل كثيرًا أكبر وأكثر تعقيدًا في التعامل معها. ويمكن القول أيضًا أن برامج مكافحة الفيروسات هي أشكال بسيطة من أمان نقطة النهاية.

الفرق بين أمن نقطة النهاية وأمن الشبكات

![تعرف على أمان نقطة النهاية تعرف على أمان نقطة النهاية]()

ومع ذلك، فإن أمان نقطة النهاية موجه نحو حماية نقاط النهاية الخاصة بالمؤسسة (الأجهزة المحمولة مثل أجهزة الكمبيوتر المحمولة والهواتف الذكية وغيرها)، وبالطبع، ستحمي المؤسسة أيضًا من المخاطر التي تنشأ عن هذه المحطات الطرفية. بينما يركز الأمن السيبراني على تنفيذ التدابير الأمنية لحماية شبكتك بالكامل (البنية التحتية لتكنولوجيا المعلومات بالكامل) ضد التهديدات الأمنية المختلفة.

يتمثل الاختلاف الرئيسي بين أمان نقطة النهاية وأمن الشبكة في أن أمان نقطة النهاية يركز على تأمين نقطة النهاية، بينما في أمان الشبكة، ينصب التركيز على حماية الشبكة. كلا النوعين من الأمن مهمان للغاية. ومن الأفضل أن نبدأ ببناء نظام أمان نقطة النهاية ومن ثم نظام أمان الشبكة. وبكل بساطة، لن تكون شبكتك آمنة إلا إذا كانت نقاط النهاية الخاصة بك مؤمنة بإحكام مسبقًا. يجب أن تضع ذلك في الاعتبار قبل البدء في البحث عن منتجات أمان الشبكات ونقاط النهاية.

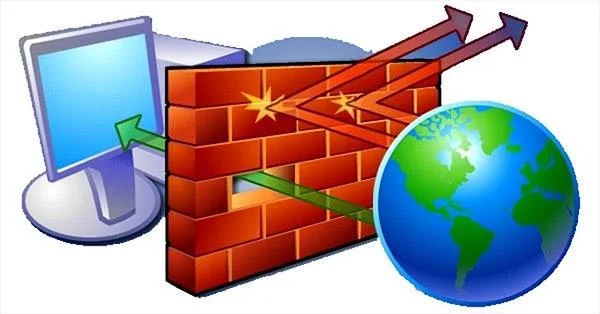

الفرق بين أمان نقطة النهاية وجدران الحماية

![تعرف على أمان نقطة النهاية تعرف على أمان نقطة النهاية]()

سيكون جدار الحماية مسؤولاً عن تصفية حركة المرور داخل وخارج شبكتك بناءً على "مجموعة من قواعد الأمان"، على سبيل المثال، تقييد تدفق حركة المرور إلى الشبكة من موقع خدمة، ومخاطر محتملة محددة. في حين أن أمان نقطة النهاية لا يهتم فقط بتصفية الشبكة ولكنه يؤدي أيضًا العديد من المهام الأخرى مثل التصحيح والتسجيل والمراقبة... لحماية أجهزة نقطة النهاية.

يعد كل من برنامج مكافحة الفيروسات وجدار الحماية عنصرين مهمين في أمان نقطة النهاية. يظل هدفهم هو نفسه، على الرغم من اختلاف النموذج المطبق (نموذج العميل/الخادم) وعدد أجهزة الكمبيوتر التي يقومون بحمايتها، وفي نموذج أمان نقطة النهاية، عند العمل مع أدوات الأمان الأخرى سيصبح أكثر فعالية.

يأتي أمان نقطة النهاية أيضًا في أشكال مختلفة

اعتمادًا على معايير المستهلك والشركات، لدينا أيضًا العديد من الأشكال المختلفة لأمن نقاط النهاية. بشكل عام، يمكن تقسيم حلول أمان نقطة النهاية إلى فئتين مختلفتين. واحد للمستهلكين والآخر للشركات. الفرق الأكبر بين هذين النوعين هو أنه بالنسبة للمستهلكين، لن تكون هناك إدارة وإدارة مركزية، في حين أن الإدارة المركزية ضرورية للشركات. سيقوم مركز الإدارة (أو الخادم) بتبسيط عمليات التكوين أو تثبيت برنامج أمان نقطة النهاية على نقاط النهاية الفردية، ثم تسجيل الأداء والتنبيهات الأخرى التي يتم إرسالها إلى خادم الإدارة المركزية للتقييم والتحليل.

ما الذي تحتويه عادةً هذه الحلول الأمنية الشاملة؟

في حين أنه لا توجد بالتأكيد حدود لتطبيقات أمان نقطة النهاية، وسوف تتوسع قائمة التطبيقات في المستقبل، إلا أن هناك بعض التطبيقات الأساسية لأي تطبيق أو حل أمني لنقطة النهاية.

تشمل بعض هذه التطبيقات جدران الحماية، وأدوات مكافحة الفيروسات، وأدوات أمان الإنترنت، وأدوات إدارة الأجهزة المحمولة، والتشفير، وأدوات كشف التسلل، وحلول أمان الأجهزة المحمولة...

أمن نقطة النهاية الحديثة والتقليدية

إن توضيح الاختلافات الفعلية بين أمان نقطة النهاية الحديثة والتقليدية أمر معقد للغاية لأنه يتغير باستمرار. في حين أن الشركات غالبًا ما تكون مترددة للغاية وتخشى التغيير، حتى عندما يكون هذا التغيير مفيدًا لها. لكن أمان نقطة النهاية هو مجال لن يكون أمام الشركات فيه خيار سوى تطبيق أحدث إجراءات أمان نقطة النهاية. نظرًا لأن أمان نقطة النهاية هو أكثر من مجرد أداة لمكافحة البرامج الضارة، فإنه يمكن أن يقطع شوطًا طويلًا في حماية شبكات الشركات من التهديدات الأمنية المتطورة التي تتغير كل يوم.

نظام التشغيل Windows 10 وأمن نقطة النهاية

![تعرف على أمان نقطة النهاية تعرف على أمان نقطة النهاية]()

على الرغم من أن نظام التشغيل Windows 10 يُقال إنه نظام التشغيل Windows الأكثر أمانًا، إلا أنه لا يزال يحتوي على بعض نقاط الضعف الأمنية. لقد أثبت خبراء الأمن أن ميزات الأمان المدمجة في Windows مثل Windows Defender وFirewall... أصبحت أيضًا غير فعالة تدريجيًا في الوضع الأمني المعقد والمتغير باستمرار في يومنا هذا. ولذلك، ستظل الشركات التي تستخدم نظام التشغيل Windows 10 بحاجة إلى أمان نقطة النهاية لحماية أجهزة نقطة النهاية المختلفة المتصلة بالشبكة ولحماية الشبكة نفسها.

لن تكون أنظمة الأمان المضمنة في Windows كافية أبدًا. لأن أساليب الهجوم الأمني اليوم متنوعة للغاية وتتغير بسرعة كبيرة. وهذا يعني أننا لم نعد نعيش في عالم تعتبر فيه مرفقات البريد الإلكتروني أو تنزيلات الويب هي المصادر الوحيدة للإصابة بالبرامج الضارة. ببساطة، يحتاج نظام التشغيل Windows الخاص بك إلى طبقات إضافية من الحماية في شكل برنامج مكافحة فيروسات Windows أو أكثر إذا أمكن حسب متطلباتك.

مع أخذ ذلك في الاعتبار، دعونا نلقي نظرة على الطرق التي يمكنك من خلالها حماية نظام التشغيل Windows الخاص بك من التهديدات الأمنية المختلفة:

- حافظ على تحديث نظام التشغيل Windows الخاص بك بأحدث إصدار: اليوم هو Windows 10 ولكن غدًا سيكون هناك إصدار جديد. مهما كان السبب، تأكد من تحديث جهاز الكمبيوتر الخاص بك دائمًا إلى أحدث إصدار. من المحتمل أن يكون هذا أحد أبسط الإجراءات التي يمكنك اتخاذها إلى جانب تثبيت برامج إضافية لمكافحة الفيروسات، لأن التحديث الأخير عادةً ما يساعد في حماية المستخدمين من كافة الفيروسات. وقد تم اكتشاف ثغرات أمنية.

- تأكد من تحديث التطبيقات الأخرى بالكامل: تعد التطبيقات أحد المكونات المهمة في نظام الكمبيوتر. تأكد من أن جميع التطبيقات الموجودة على نظامك محدثة وتحتوي على أحدث التصحيحات الأمنية، لأنه من المعروف أن المتسللين غالبًا ما يحاولون استغلال نقاط الضعف في البرامج الشائعة مثل Java وAdobe Flash وAdobe Acrobat... ومن ثم اختراق جهازك نظام.

- استخدم حلول أمنية استباقية: لسوء الحظ، لن تكون برامج مكافحة الفيروسات التقليدية وحدها كافية في الوضع الحالي، خاصة عندما تحارب البرامج الضارة الحديثة، وذلك باستخدام أساليب أكثر تعقيدًا من ذي قبل. لذلك، لمعالجة تهديدات الأمن السيبراني المتغيرة باستمرار، سيحتاج المستخدمون إلى حلول أمنية استباقية مثل أمان الإنترنت (للنطاق المنزلي) وأمن نقطة النهاية (للمؤسسات).

- استخدم حسابًا محليًا بدلاً من حساب Microsoft: إذا كنت تستخدم نظام التشغيل Windows 10، فمن الأفضل تجنب استخدام حسابات Microsoft واختيار حساب محلي بدلاً من ذلك، حيث أن استخدام حساب Microsoft يعني أنك قد وضعت بعض معلوماتك الشخصية في السحابة ، وهذه ليست طريقة جيدة للبقاء آمنًا. لاختيار حساب محلي، انتقل إلى الإعدادات > الحسابات > معلوماتك وحدد "تسجيل الدخول باستخدام حساب محلي".

- تأكد من تمكين التحكم في حساب المستخدم دائمًا: UAC (التحكم في حساب المستخدم) هو أحد إجراءات أمان Windows، وهو المسؤول بشكل أساسي عن منع التغييرات غير المصرح بها (التي بدأتها التطبيقات أو المستخدمون أو الفيروسات أو غيرها من أشكال البرامج الضارة) على نظام التشغيل. ستضمن UAC أنه لن يتم تطبيق التغييرات على نظام التشغيل إلا بموافقة مسؤول النظام. لذلك، قم دائمًا بتمكين هذه الميزة.

- تنفيذ أنشطة ما بعد الحفظ الشائعة: كن مستعدًا دائمًا للسيناريو "الأسوأ" عندما يتعلق الأمر بالتعامل مع التهديدات الأمنية، وهو الفقدان الكامل للسيطرة على نظامك. لذلك، قم بإجراء نسخ احتياطية منتظمة لنظامك (سواء عبر الإنترنت أو دون الاتصال بالإنترنت) حتى لا يتم فقدان جميع البيانات في حالة تأثر جهاز الكمبيوتر الخاص بك بشدة بالتهديدات الأمنية أو مواجهة مشكلات لا يمكن إصلاحها في الأجهزة.

- قم بتحديث متصفحك بانتظام: المتصفح هو ما نستخدمه للوصول إلى الإنترنت. ولذلك، فإن الثغرات الأمنية في المتصفح تعني أيضًا أن مسار التهديدات الأمنية "للدخول" إلى نظامك يصبح أيضًا أكثر انفتاحًا. لذلك، تمامًا كما هو الحال مع نظام التشغيل والتطبيقات الأخرى، قم دائمًا بتحديث متصفح الويب الخاص بك إلى أحدث الإصدارات. إجراءات أمنية أخرى يمكنك اتخاذها فيما يتعلق بمتصفحك: 1) حدد وضع التصفح الخاص لمنع تخزين التفاصيل الحساسة. 2) منع أو منع النوافذ المنبثقة. 3) قم بتكوين إعدادات أمان متصفح الويب لتحسين الأمان...

- إيقاف تشغيل تتبع الموقع: إذا كنت تستخدم نظام التشغيل Windows 10 أو أي إصدار آخر يحتوي على تتبع الموقع، فمن الأفضل إيقاف تشغيله أو استخدامه فقط عند الضرورة القصوى. على سبيل المثال، إذا كنت تريد معرفة معلومات حول الطقس في المكان الذي تعيش فيه أو المتاجر المختلفة القريبة... لإيقاف تشغيل تتبع الموقع، انتقل إلى الخصوصية > الموقع، وانقر فوق الزر "تغيير" ثم حرك شريط التمرير من "تشغيل" إلى "إيقاف".

- استخدم الإنترنت بحكمة أكبر: جميع الإجراءات الأمنية المذكورة هنا ستكون عديمة الفائدة إذا لم تكن حذراً عند العمل عبر الإنترنت. لذلك، تأكد من عدم النقر على روابط البحث الخطيرة، أو تنزيل المرفقات الضارة من رسائل البريد الإلكتروني غير المعروفة أو من مواقع الويب غير الموثوقة، وتجنب زيارة المواقع المشبوهة...

من المحتمل أن يكون نظام التشغيل Windows أحد أفضل أنظمة التشغيل اليوم، وهذا أيضًا هو السبب الذي جعله يتمتع بشعبية كبيرة ويستخدم على نطاق واسع في جميع أنحاء العالم على الرغم من أنه لا يزال يحتوي على بعض التهديدات الأمنية. لكي نكون منصفين، لا يوجد نظام تشغيل آمن تمامًا، المشكلة تكمن فقط في التأكد من قدرتك على تزويد نفسك بالمعرفة اللازمة حول الأمان بالإضافة إلى استخدام المنتجات الأمنية المناسبة والامتثال لأفضل الممارسات الأمنية. سيؤدي القيام بهذه الأشياء إلى ضمان أن نظام التشغيل Windows الخاص بك آمن دائمًا بغض النظر عن الموقف.

آمل أن تتمكن من بناء نظام أمان رائع لنفسك!

شاهد المزيد: