كشف باحثون أمنيون مؤخرًا عن تقنية جديدة لاختراق شبكة WiFi تجعل من السهل اكتشاف كلمات مرور WiFi لأحدث أجهزة التوجيه اليوم. اكتشفها Jens Steube (الملقب بـ "Atom") - مطور أداة اختراق كلمات المرور الشهيرة Hashcat - أثناء تحليل معيار الأمان WPA3 الصادر حديثًا، تستهدف هذه الطريقة بروتوكول الشبكة اللاسلكية WPA /WPA2 مع ميزة التجوال المستندة إلى PMKID (Pairwise Master Key Identifier) ).

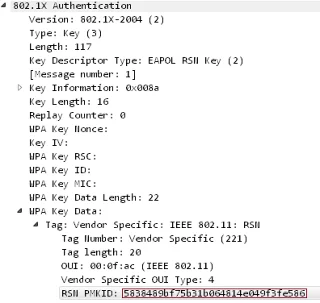

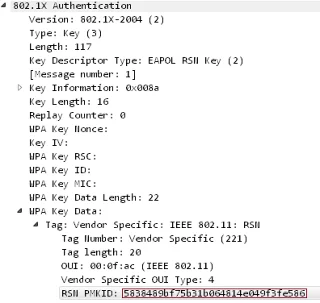

تسمح طريقة اختراق WiFi الجديدة للمهاجمين باسترداد كلمة مرور تسجيل الدخول إلى PSK (المفتاح المشترك مسبقًا) لاختراق شبكات WiFi وإلقاء نظرة خاطفة على أنشطة الإنترنت. في السابق، كان على المهاجم الانتظار حتى يقوم شخص ما بتسجيل الدخول إلى الشبكة والحصول على مصافحة المصادقة رباعية الاتجاهات EAPOL - وهو بروتوكول مصادقة الشبكة. ولكن مع الطريقة الجديدة، ليست هناك حاجة لأن يكون المستخدم على الشبكة المستهدفة بعد الآن، ما عليك سوى القيام بذلك على RSN IE (عنصر معلومات شبكة الأمان القوية) باستخدام EAPOL (بروتوكول المصادقة القابل للتوسيع عبر الشبكة المحلية) واحد بعد ذلك. إرسال طلب من نقطة الوصول.

Robust Security Network عبارة عن بروتوكول ينشئ تبادلاً آمنًا عبر شبكة لاسلكية 802.11 ويستخدم PMKID - المفتاح اللازم لإنشاء اتصال بين العميل ونقطة الوصول.

كيفية اختراق شبكة الواي فاي باستخدام PMKID

الخطوة 1: يستخدم المهاجم أداة مثل hcxdumptool (https://github.com/ZerBea/hcxdumptool) (الإصدار 4.2.0 أو الأحدث) لطلب PMKID من نقطة الوصول المستهدفة ووضع الإطار المستلم في ملف.

$ ./hcxdumptool -o test.pcapng -i wlp39s0f3u4u5 --enable_status

الخطوة 2: باستخدام أداة hcxcaptool (https://github.com/ZerBea/hcxtools)، يتم تحويل إخراج الإطار (تنسيق pcapng) إلى تنسيق تجزئة معتمد من Hashcat.

$ ./hcxpcaptool -z test.16800 test.pcapng

الخطوة 3: استخدم أداة اختراق كلمة مرور Hashcat (https://github.com/hashcat/hashcat) (الإصدار 4.2.0 أو أعلى) للحصول على كلمة مرور WPA PSK وقد انتهيت.

$ ./hashcat -m 16800 test.16800 -a 3 -w 3 '?l?l?l?l?l?lt!'

هذه هي كلمة المرور الخاصة بالشبكة اللاسلكية الوجهة، ويعتمد الوقت الذي تستغرقه على طول كلمة المرور وتعقيدها.

وقال ستيوب : "في الوقت الحالي، لا نعرف عدد البائعين أو أجهزة التوجيه التي ستعمل عليها هذه الطريقة، لكننا نعتقد أنها ستعمل على شبكات 802.11i/p/q/r مع تمكين تبديل الشبكة (أي معظم أجهزة التوجيه اليوم) ".

نظرًا لأن اختراق كلمة المرور لا يحدث إلا عندما يتم تمكين النقل على الشبكة ويتطلب من المهاجم تجربة العديد من كلمات المرور الخاطئة، يتم تشجيع المستخدمين على حماية الشبكة باستخدام كلمات مرور يصعب تخمينها. هذا النوع من الاختراق أيضًا لا يعمل مع الجيل الجديد من بروتوكول أمان الشبكات اللاسلكية WPA3 بسبب "بروتوكول إنشاء المفاتيح الجديد المسمى المصادقة المتزامنة للمساواة (SAE)".

شاهد المزيد: