يعد التحليل الأمني وتقييمات أمان Pentest جزءًا لا يتجزأ من إنشاء أي نوع من الشبكات الآمنة. لإنشاء شبكة آمنة، يستخدم المطورون برامج اختراق Wi-Fi لاختبار الشبكات اللاسلكية وإجراء التعديلات. ستقدم لك هذه المقالة أفضل أدوات اختراق وتحليل شبكات Wi-Fi.

ملحوظة: محاولة انتحال شبكة لاسلكية أو شبكة إيثرنت خاصة بشخص ما دون الحصول على إذن مسبق يعد أمرًا مخالفًا للقانون. تم إعداد هذه القائمة للأغراض التعليمية وننصحك باختبار هذه البرامج على الجهاز الذي تملكه.

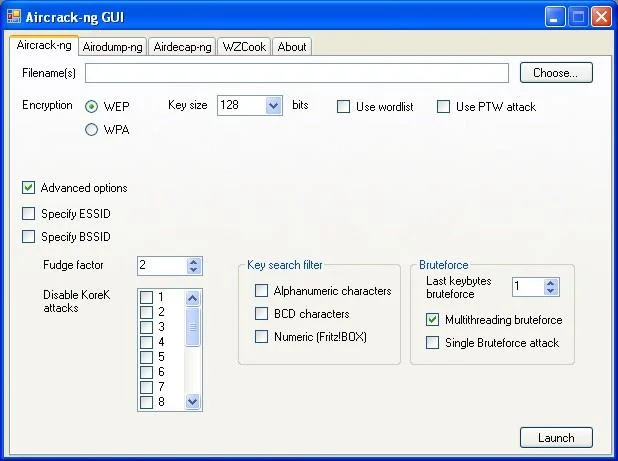

1. ايركراك

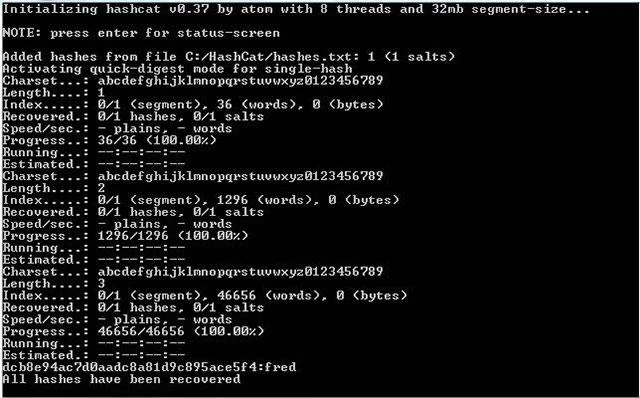

إذا كانت لديك معرفة أساسية بالقرصنة أو ترغب في متابعة أو تطوير مهنة في هذا المجال، فربما تكون قد سمعت عن برنامج AirCrack. هذه الأداة مكتوبة بلغة C ، وهي مدمجة مع العديد من الأدوات للوصول إلى أمان شبكة Wi-Fi.

تُستخدم الأدوات الأخرى في مجموعة AirCrack للمراقبة والهجمات وتقييمات الأمان واختراق الشبكات. باستخدام برنامج Aircrack-ng، يمكنك كسر مفاتيح 802.11 WEP وWPA-PSK بعد الحصول على حزم بيانات كافية. للحصول على هجمات أسرع وأكثر فعالية، يمكنك تنفيذ هجوم FMS القياسي وهجوم KoreK وهجوم PTW الجديد.

AirCrack عبارة عن أداة سطر أوامر متعددة المنصات ومتوافقة مع Linux وWindows وOS X وBSD.

التحميل : https://www.aircrack-ng.org/

2. قابيل وهابيل

إذا كنت تبحث عن أداة لاستعادة كلمة المرور لنظام التشغيل Windows، فمن المؤكد أن Cain and Abel هي الأداة التي تبحث عنها. سميت هذه الأداة على اسم ابن آدم وحواء، وتقوم باستعادة كلمات المرور باستخدام طرق مختلفة مثل استنشاق حزم الشبكة وتنفيذ هجمات القوة الغاشمة وهجمات القاموس والتشفير.

بالإضافة إلى ذلك، باستخدام برنامج اختراق شبكة Wi-Fi الذي يعمل بنظام Windows، يمكنك تسجيل محادثات VoIP، وفك تشفير كلمات المرور المشفرة، واسترداد البيانات المخزنة، والاحتفاظ ببروتوكولات التوجيه لأغراض غير القرصنة المتعلقة بالفيروسات. إحدى الميزات الجديدة المضافة إلى هذه الأداة المفيدة هي دعم ARP لمنع الهجمات على شبكات LAN المحولة وهجمات MITM. كما ذكرنا سابقًا، يتوفر Cain and Abel لإصدارات مختلفة من نظام التشغيل Microsoft Windows.

التحميل : http://www.oxy.it/cain.html

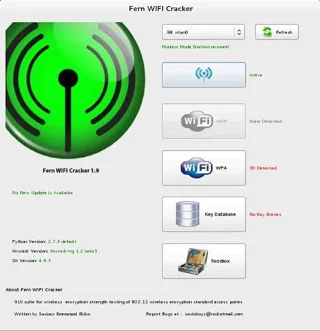

3. برنامج اختراق الواي فاي السرخسي

![8 أفضل برامج تحليل واختراق شبكات الواي فاي 8 أفضل برامج تحليل واختراق شبكات الواي فاي]()

Fern WiFi Cracker هي أداة تستخدم لتحليل الشبكة والعثور على نقاط الضعف وتصحيحها لضمان أعلى مستويات الأمان. هذا البرنامج مكتوب بلغة برمجة بايثون ، ويمكنه تشغيل هجمات مختلفة تعتمد على الشبكة مثل الشبكات السلكية واللاسلكية. أهم ما يميز هذا البرنامج هو أنه يمكنه كسر معايير WEP/WPA/WPA2/WPS، واختطاف الجلسة، وهجمات MITM، وهجمات القوة الغاشمة، وما إلى ذلك. يمكنك استخدام Fern WiFi Cracker على توزيعات Linux.

التحميل : https://github.com/savio-code/fern-wifi-cracker

4. ريفر

![8 أفضل برامج تحليل واختراق شبكات الواي فاي 8 أفضل برامج تحليل واختراق شبكات الواي فاي]()

إذا كنت تعرف القوة الحقيقية لأمن شبكة Wi-Fi، فيمكنك اتخاذ بعض الخطوات العملية لجعلها أكثر أمانًا، وهذا هو ما يهدف إليه Reaver. هذا برنامج مفتوح المصدر ومكتشف مجاني لكلمة مرور Wi-Fi يمكنه كسر معظم كلمات مرور جهاز التوجيه الحالية. يستخدم Reaver هجوم القوة الغاشمة ضد WPS PIN ويسترد كلمات مرور WPA/WPA2. يمكنه استعادة كلمات مرور النص العادي خلال 4-10 ساعات. في مواقف الحياة الحقيقية، يمكنك الحصول على نتائج أسرع.

يمكن تثبيت Reaver على توزيعات Linux. تم أيضًا تثبيت هذه الأداة مسبقًا في العديد من توزيعات القرصنة، بما في ذلك Kali Linux.

التحميل : https://code.google.com/archive/p/reaver-wps/

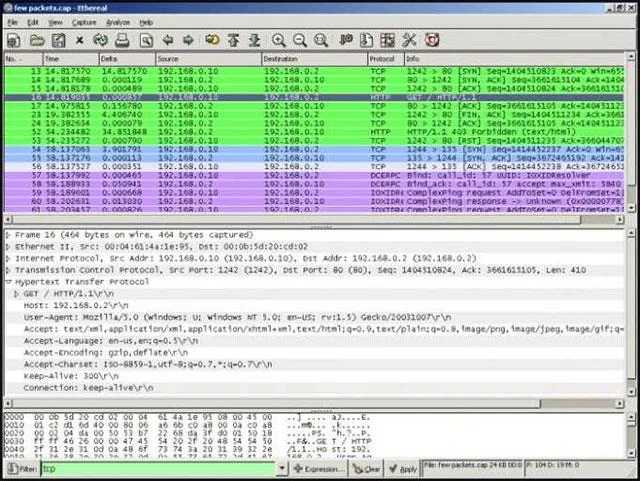

5. واير شارك

![8 أفضل برامج تحليل واختراق شبكات الواي فاي 8 أفضل برامج تحليل واختراق شبكات الواي فاي]()

ليس هناك شك في أن Wireshark هي أداة تحليل بروتوكول الشبكة الأكثر شهرة على الإنترنت. على الرغم من أنه لا يساعد المستخدمين بشكل مباشر على استعادة كلمات مرور النص العادي، إلا أنه يساعدك على سرقة الحزم بأفضل طريقة ممكنة. يمكن لهذا البرنامج اختبار مئات البروتوكولات وتقديم أفضل النتائج باستخدام التحليل دون الاتصال بالإنترنت واسترجاع البيانات عبر الإنترنت.

بالإضافة إلى التقاط البيانات من الشبكات اللاسلكية، يمكن لـ Wireshark أيضًا جمع البيانات مباشرةً من Bluetooth وEthernet وUSB وToken Ring وFDDI وما إلى ذلك. تتوفر أدوات Wireshark لجميع الأنظمة الأساسية الرئيسية، بما في ذلك Windows وLinux وOS X وSolaris وBSD و إلخ…

التحميل : https://www.wireshark.org/

6. التوأم الجهنمي

Infernal Twin هي أداة آلية تستخدم لتقييم أمان الشبكة اللاسلكية Pentest. يمكنك استخدام هذه الأداة لأتمتة هجمات Evil Twin، وإنشاء نقطة وصول Wi-Fi مزيفة لسرقة حزم الاتصالات اللاسلكية. باستخدام هذه الأداة، يمكن للمرء التنصت على المستخدمين باستخدام هجمات التصيد (بناء نظام احتيالي لسرقة المعلومات الحساسة) وتنفيذ هجمات الوسيط لاستهداف مستخدمين محددين مسبقًا. باستخدام أداة اختراق كلمة مرور Wi-Fi، يمكنك تنفيذ أمان WPA2/WEP/WPA والهندسة الاجتماعية اللاسلكية وإنشاء التقارير تلقائيًا وما إلى ذلك.

أداة الأمان مرخصة بموجب معيار GPLv3، ومكتوبة بلغة برمجة Python، ويمكن تثبيتها على توزيعات Linux واستخدامها لاختبار الشبكات وتقييمها.

التحميل : https://github.com/entropy1337/infernal-twin

7. فيشر

Wifisher هي أداة أمان WiFi أصبحت شائعة في السنوات الأخيرة. يستخدم المتسللون هذه الأداة لتنفيذ هجمات تصيد مخصصة وآلية لإصابة الضحايا أو سرقة المعلومات. لا يستخدم Wifisher تقنيات الهجوم مثل القوة الغاشمة، فهو يعتمد على الهندسة الاجتماعية عن طريق إعادة توجيه جميع طلبات HTTP بعد تنفيذ هجوم MITM باستخدام KARMA أو Evil Twin.

على الرغم من أنه يمكن استخدام Wifisher على توزيعات Linux، إلا أن Kali Linux هو نظام التشغيل المدعوم رسميًا وجميع الميزات الجديدة مدعومة على هذا النظام الأساسي.

التحميل : https://www.wifisher.com/

8. هاشكات/oclHashcat

![8 أفضل برامج تحليل واختراق شبكات الواي فاي 8 أفضل برامج تحليل واختراق شبكات الواي فاي]()

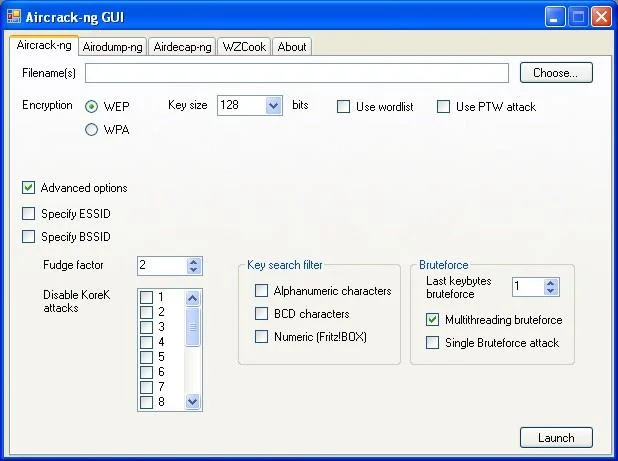

على الرغم من أن Hashcat معروف بأنه أسرع أداة لاختراق كلمات المرور في العالم، إلا أنه يمكن استخدامه بشكل مثالي لأمن WPA/WPA2. قبل القيام بذلك، يمكنك استخدام أدوات مثل Reaver لجمع المفاتيح المشتركة وتجزئة فك التشفير. إذا كنت تريد اختراق شبكة Wi-Fi بسرعة، فيمكنك استخدام وحدة معالجة الرسوميات الحديثة الخاصة بـ oclHashcat. هذه أداة مشتركة بين الأنظمة الأساسية يمكن استخدامها على Linux وWindows وmacOS لاستعادة كلمة المرور بسرعة.

التحميل : https://hashcat.net/hashcat/

هناك العديد من أدوات أمان WiFi الأخرى التي يمكنك استخدامها لضمان أمان الشبكة. بعض الأدوات البارزة الأخرى هي: Wifite، وKisMac، وBluepot، وcoWPAtty، وGhost Phisher.

شاهد المزيد: