ترتبط حزم البيانات المرسلة من وإلى منافذ الشبكة المرقمة بعناوين IP ونقاط نهاية محددة، باستخدام بروتوكولات TCP أو UDP. جميع الموانئ معرضة لخطر الهجوم، ولا يوجد ميناء آمن تمامًا.

أوضح السيد كيرت موهل - المستشار الأمني الرائد في RedTeam: "يحتوي كل منفذ وخدمة أساسية على مخاطر. وتأتي المخاطر من إصدار الخدمة، حتى لو تم تكوينه بشكل صحيح أو تعيين كلمة مرور للخدمة، هل كلمة المرور قوية؟ بما فيه الكفاية؟ تشمل العوامل الأخرى، هل المنفذ الذي اختاره المتسللون للهجوم، هل تسمح للبرامج الضارة بالمرور عبر المنفذ. باختصار مرة أخرى، هناك العديد من العوامل التي تحدد أمان المنفذ أو الخدمة.

تقوم منظمات المجتمع المدني بفحص مخاطر بوابات الشبكة بناءً على التطبيقات ونقاط الضعف والهجمات المرتبطة بها، مما يوفر أساليب متعددة لحماية الشركات من المتسللين الضارين الذين يسيئون استغلال نقاط الضعف هذه.

ما الذي يجعل بوابات الشبكة خطيرة؟

يوجد إجمالي 65,535 منفذ TCP و65,535 منفذ UDP آخر، وسنلقي نظرة على بعض من أخطر المنافذ. يقوم منفذ TCP رقم 21 بتوصيل خوادم FTP بالإنترنت. تحتوي خوادم FTP هذه على العديد من نقاط الضعف الرئيسية مثل المصادقة المجهولة، واجتياز الدليل، والبرمجة النصية عبر المواقع، مما يجعل المنفذ 21 هدفًا مثاليًا للمتسللين.

بينما تستمر بعض الخدمات الضعيفة في استخدام الأداة المساعدة، فإن الخدمات القديمة مثل Telnet على منفذ TCP رقم 23 كانت غير آمنة بطبيعتها في البداية. على الرغم من أن عرض النطاق الترددي صغير جدًا، حيث لا يتجاوز عدد قليل من البايتات في المرة الواحدة، إلا أن Telnet يرسل البيانات بشكل عام بالكامل بنص واضح. قال أوستن نوربي - عالم الكمبيوتر في وزارة الدفاع الأمريكية: "يمكن للمهاجمين الاستماع وعرض الشهادات وإدخال الأوامر من خلال هجمات [الرجل في الوسط] وأخيرًا تنفيذ عمليات تنفيذ التعليمات البرمجية عن بُعد (RCE)." (وهذا رأيه الخاص ولا يمثل وجهة نظر أي جهة).

في حين أن بعض منافذ الشبكة تخلق ثغرات سهلة للمهاجمين للوصول إليها، فإن بعضها الآخر يخلق طرقًا مثالية للهروب. يعد منفذ TCP/UDP رقم 53 لـ DNS مثالاً على ذلك. بمجرد تسللهم إلى الشبكة وتحقيق هدفهم، كل ما يحتاج المتسلل إلى فعله للحصول على البيانات هو استخدام البرامج الموجودة لتحويل البيانات إلى حركة مرور DNS. وقال نوربي: "نادراً ما تتم مراقبة نظام أسماء النطاقات (DNS) ونادراً ما تتم تصفيته". عندما يقوم المهاجمون بسرقة البيانات من مؤسسة آمنة، فإنهم ببساطة يرسلون البيانات من خلال خادم DNS مصمم خصيصًا والذي يعيد البيانات إلى حالتها الأصلية.

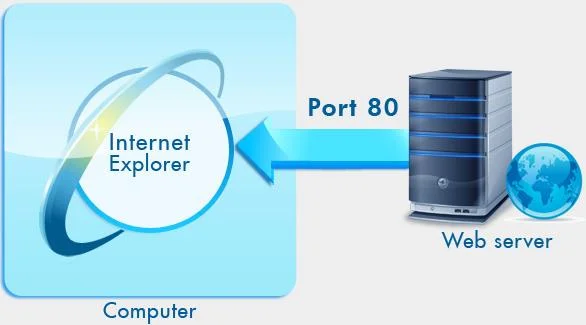

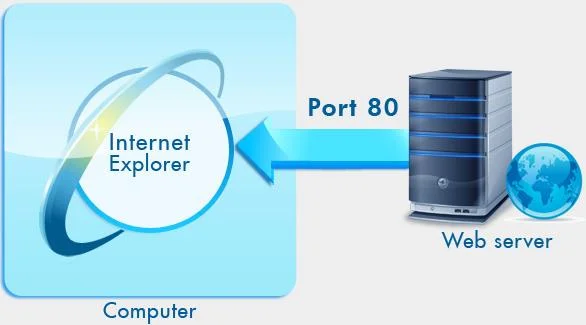

كلما زاد عدد المنافذ المستخدمة، أصبح من الأسهل تسلل الهجمات إلى جميع الحزم الأخرى. يدعم منفذ TCP 80 لـ HTTP حركة مرور الويب التي يتلقاها المتصفح. وفقًا لنوربي، تتضمن الهجمات على عملاء الويب عبر المنفذ 80 اختراقات حقن SQL، وتزوير الطلبات عبر المواقع، والبرمجة النصية عبر المواقع، وتجاوز سعة المخزن المؤقت.

سيقوم المهاجمون بإعداد خدماتهم على منافذ منفصلة. يستخدمون منفذ TCP 1080 - المستخدم للمقبس الذي يحمي وكلاء "SOCKS"، لدعم البرامج الضارة والعمليات. استخدمت أحصنة طروادة والديدان مثل Mydoom وBugbear المنفذ 1080 في الهجمات. وقال نوربي إنه إذا لم يقم مسؤول الشبكة بإعداد بروكسي SOCKS، فإن وجوده يمثل تهديدًا.

عندما يواجه المتسللون مشكلة، سيستخدمون أرقام المنافذ التي يمكن تذكرها بسهولة، مثل سلسلة الأرقام 234 أو 6789 أو نفس الرقم 666 أو 8888. تفتح بعض برامج الباب الخلفي وحصان طروادة وتستخدم منفذ TCP 4444 للاستماع. والتواصل وإعادة توجيه حركة المرور الضارة من الخارج وإرسال حمولات ضارة. بعض البرامج الضارة الأخرى التي تستخدم هذا المنفذ أيضًا تشمل Prosiak وSwift Remote وCrackDown.

لا تستخدم حركة مرور الويب المنفذ 80 فحسب، بل تستخدم حركة مرور HTTP أيضًا منافذ TCP 8080 و8088 و8888. والخوادم التي تتصل بهذه المنافذ هي في الغالب صناديق قديمة وغير مُدارة وغير محمية، مما يجعلها عرضة للخطر. يزداد الأمان بمرور الوقت. يمكن أيضًا أن تكون الخوادم الموجودة على هذه المنافذ بمثابة بروكسيات HTTP، إذا لم يقوم مسؤولو الشبكة بتثبيتها، فيمكن أن تصبح بروكسيات HTTP مصدر قلق أمني في النظام.

استخدم مهاجمو النخبة منافذ TCP وUDP 31337 للباب الخلفي الشهير - Back Orifice والبرامج الضارة الأخرى. على منفذ TCP يمكننا أن نذكر: Sockdmini، وBack Fire، وicmp_pipe.c، وBack Orifice Russian، وFreak88، وBaron Night، وعميل BO، على سبيل المثال على منفذ UDP هو Deep BO. في "leetspeak" - وهي لغة تستخدم الحروف والأرقام، 31337 هي "eleet"، وتعني النخبة.

يمكن لكلمات المرور الضعيفة أن تجعل SSH والمنفذ 22 عرضة للهجمات. وفقًا لديفيد ويدن - مهندس الأنظمة في BoxBoat Technologies: المنفذ 22 - يتيح منفذ Secure Shell الوصول إلى الأصداف البعيدة الموجودة على أجهزة الخادم المعرضة للخطر، لأن معلومات المصادقة هنا عادةً ما تكون اسم المستخدم وكلمة المرور الافتراضية، ومن السهل تخمينها. كلمات المرور القصيرة، أقل من 8 أحرف، تستخدم عبارات مألوفة مع سلسلة من الأرقام التي يسهل على المهاجمين تخمينها.

ولا يزال المتسللون يهاجمون IRC الذي يعمل على المنافذ من 6660 إلى 6669. وقال ويدن: يوجد في هذا المنفذ العديد من نقاط الضعف في IRC، مثل Unreal IRCD الذي يسمح للمهاجمين بتنفيذ هجمات عن بعد، لكن هذه عادة ما تكون هجمات عادية، وليست ذات قيمة كبيرة.

تسمح بعض المنافذ والبروتوكولات للمهاجمين بوصول أكبر. على سبيل المثال، يجذب منفذ UDP رقم 161 المهاجمين بسبب بروتوكول SNMP، وهو مفيد لإدارة أجهزة الكمبيوتر المتصلة بالشبكة واستقصاء المعلومات وإرسال حركة المرور عبر هذا المنفذ. يوضح Muhl: يتيح SNMP للمستخدمين الاستعلام عن الخادم للحصول على أسماء المستخدمين والملفات المشتركة على الشبكة والمزيد من المعلومات. غالبًا ما يأتي SNMP مع سلاسل افتراضية تعمل ككلمات مرور.

حماية المنافذ والخدمات ونقاط الضعف

وفقًا لـ Widen، يمكن للشركات حماية بروتوكول SSH باستخدام مصادقة المفتاح العام، وتعطيل تسجيل الدخول كجذر، ونقل SSH إلى رقم منفذ أعلى حتى لا يتمكن المهاجمون من العثور عليه. إذا اتصل المستخدم بـ SSH على رقم منفذ يصل إلى 25000، فسيكون من الصعب على المهاجم تحديد سطح الهجوم لخدمة SSH.

إذا كان عملك يدير IRC، قم بتشغيل جدار الحماية لحمايته. وأضاف ويدن: لا تسمح لأي حركة مرور من خارج الشبكة بالاقتراب من خدمة IRC. السماح فقط لمستخدمي VPN بالدخول إلى الشبكة لاستخدام IRC.

نادرًا ما تمثل أرقام المنافذ المتكررة وخاصة تسلسلات الأرقام الاستخدام الصحيح للمنافذ. يقول نوربي، عندما ترى هذه المنافذ قيد الاستخدام، تأكد من مصادقتها. مراقبة وتصفية DNS لتجنب التسريبات والتوقف عن استخدام Telnet وإغلاق المنفذ 23.

يجب أن يشمل الأمان على كافة منافذ الشبكة الدفاع بعمق. يقول نوربي: أغلق جميع المنافذ التي لا تستخدمها، واستخدم جدران الحماية المستندة إلى المضيف على جميع الخوادم، وقم بتشغيل أحدث جدار حماية قائم على الشبكة، وقم بمراقبة وتصفية حركة مرور المنفذ. قم بإجراء فحص منتظم لمنفذ الشبكة للتأكد من عدم وجود ثغرات أمنية مفقودة على المنفذ. انتبه بشكل خاص إلى بروكسيات SOCKS أو أي خدمات أخرى لم تقم بإعدادها بعد. تصحيح وإصلاح وتقوية أي جهاز أو برنامج أو خدمة متصلة بمنفذ الشبكة حتى لا تكون هناك أي ثغرات أمنية متبقية في شبكتك. كن استباقيًا عند ظهور ثغرات أمنية جديدة في البرامج (القديمة والجديدة على حد سواء) التي يمكن للمهاجمين الوصول إليها من خلال منافذ الشبكة.

استخدم آخر التحديثات لأي خدمة تدعمها، وقم بتكوينها بشكل صحيح، واستخدم كلمات مرور قوية وقوائم التحكم في الوصول التي ستساعدك على تحديد من يمكنه الاتصال بالمنافذ والخدمات، كما يقول MuHl. وأضاف أيضًا أنه: يجب فحص المنافذ والخدمات بانتظام. عند استخدام خدمات مثل HTTP وHTTPS، يكون هناك مجال كبير للتخصيص، مما قد يؤدي بسهولة إلى تكوين خاطئ وثغرات أمنية.

الملاذ الآمن لموانئ المخاطر

وقد توصل الخبراء إلى قوائم مختلفة للمنافذ عالية المخاطر بناءً على معايير مختلفة مثل نوع أو شدة التهديدات المرتبطة بكل منفذ أو مستوى ضعف خدمات الخدمة على منافذ معينة. لكن حتى الآن لا توجد قائمة كاملة. لمزيد من البحث، يمكنك البدء بالقوائم الموجودة على SANS.org، وSpeedGuide.net، وGaryKessler.net.

مقالة مختصرة من "تأمين منافذ الشبكة المحفوفة بالمخاطر" التي نشرتها منظمات المجتمع المدني.