يستخدم مجرمو الكمبيوتر مجموعة متنوعة من البرامج الضارة (البرامج الضارة) لمهاجمة الأنظمة. فيما يلي بعض الأنواع الأكثر شيوعًا من البرامج الضارة وكيفية الوقاية منها.

غالبًا ما يستخدم متخصصو أمن تكنولوجيا المعلومات مصطلحات عامة دون تحديد ما تعنيه بالضبط. يمكن أن يجعل ذلك المستخدمين يتساءلون عن الأسئلة الأساسية مثل ما هي البرامج الضارة؟ أو كيف تختلف البرامج الضارة والفيروسات؟ ما هو القاسم المشترك بين Crimemare والبرامج الضارة؟ وما هي برامج التجسس (برامج الفدية) بالضبط؟ في المقال أدناه سنجيب على كل هذه الأسئلة.

إذن ما هي البرامج الضارة؟

البرامج الضارة هي في الأساس اختصار للبرامج الضارة. في الأساس، البرامج الضارة هي برامج لا تريد ظهورها على جهاز الكمبيوتر أو الجهاز المحمول الخاص بك. من الواضح أن هذه مجموعة كبيرة من البرامج تتضمن العديد من أنواع البرامج الضارة المختلفة. تشمل البرامج الضارة الفيروسات والديدان وأحصنة طروادة وبرامج الإعلانات المتسللة وبرامج الفدية......

ستوفر الأقسام أدناه تعريفات لبعض أنواع البرامج الضارة الأكثر شيوعًا.

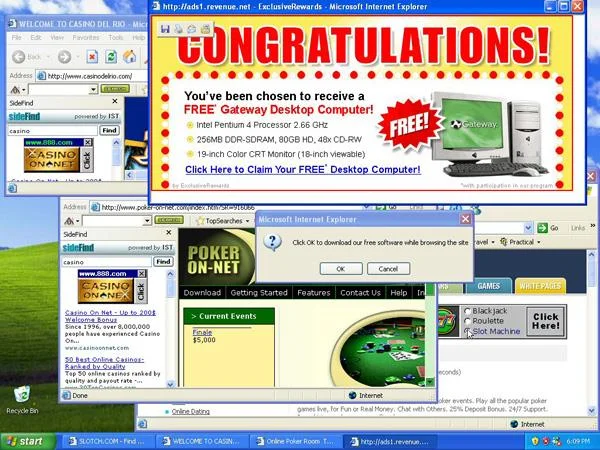

ادواري

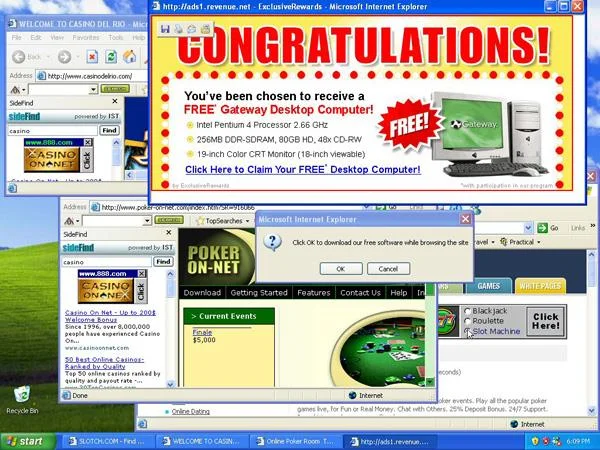

Adware هو نوع من البرامج الضارة التي تقوم بتنزيل أو عرض الإعلانات المنبثقة على جهاز المستخدم. في العادة، لا تقوم برامج الإعلانات المتسللة بسرقة البيانات من النظام، ولكنها تجبر المستخدمين على رؤية الإعلانات التي لا يريدونها على النظام. تقوم بعض أشكال الإعلانات المزعجة للغاية للمستخدمين بإنشاء نوافذ منبثقة على المتصفح لا يمكن إغلاقها. في بعض الأحيان يصيب المستخدمون أنفسهم ببرامج إعلانية يتم تثبيتها افتراضيًا عند تنزيل تطبيقات أخرى دون معرفة ذلك.

فكيف لمنع هذه ادواري؟

الحل هو تثبيت برنامج مكافحة البرامج الضارة الذي يحظر برامج الإعلانات المتسللة. قم بتعطيل النوافذ المنبثقة على صفحات المتصفح ولاحظ تثبيت البرامج الجديدة، مع التأكد من إلغاء تحديد مربعات تثبيت البرامج الإضافية الافتراضية.

الباب الخلفي

الباب الخلفي هو برنامج سري يمكنه الوصول إلى جهاز المستخدم أو شبكته. في كثير من الأحيان، تقوم الشركات المصنعة للأجهزة أو البرامج بإنشاء أبواب خلفية في منتجاتها أو تسمح لموظفي الشركة عن عمد بالدخول إلى النظام من خلال ممارسات التشفير. يمكن أيضًا تثبيت الأبواب الخلفية بواسطة برامج ضارة أخرى مثل الفيروسات أو الجذور الخفية.

![كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟ كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟]()

كيفية منع الأبواب الخلفية

تعد الأبواب الخلفية واحدة من أكبر التهديدات التي يصعب منعها. يقول الخبراء إن أفضل استراتيجية للحماية هي تثبيت جدران الحماية وبرامج مكافحة البرامج الضارة ومراقبة الشبكة ومنع التسلل وحماية البيانات.

الروبوتات وشبكات الروبوت

بشكل عام، الروبوت هو برنامج يقوم بتشغيل المهام تلقائيًا، وهناك أيضًا أنواع عديدة من الروبوتات المفيدة. على سبيل المثال، أحيانًا ما تجيب البرامج التي تزحف إلى الإنترنت وتفهرس صفحات محركات البحث وروبوتات الدردشة على أسئلة العملاء على مواقع الشركة الإلكترونية.

ومع ذلك، عند مناقشة أمن تكنولوجيا المعلومات، غالبًا ما يتم استخدام الروبوت للإشارة إلى جهاز مصاب ببرامج ضارة يمكن أن تلحق الضرر بجهاز الكمبيوتر دون علم المستخدم أو إذنه. Bonet عبارة عن مجموعة كبيرة من الروبوتات المجتمعة معًا للقيام بنفس المهمة. غالبًا ما يستخدم المهاجمون الروبوتات لإرسال بريد عشوائي جماعي ورسائل تصيد أو تنفيذ هجمات رفض الخدمة الموزعة (DDoS) على مواقع الويب. في الآونة الأخيرة، بدأ المهاجمون في دمج أجهزة إنترنت الأشياء (IoT) في هجمات الروبوت الخاصة بهم.

تعليمات حول كيفية مكافحة الروبوتات

يمكن للمؤسسات المساعدة في منع أجهزة الكمبيوتر من أن تصبح جزءًا من الروبوتات عن طريق تثبيت برامج مكافحة البرامج الضارة، واستخدام جدران الحماية، وتحديث البرامج باستمرار، وإجبار المستخدمين على استخدام كلمات مرور قوية. بالإضافة إلى ذلك، يمكن أن يكون برنامج مراقبة الشبكة مفيدًا في تحديد ما إذا كان النظام قد أصبح جزءًا من الروبوت. علاوة على ذلك، يجب عليك أيضًا تغيير كلمة المرور الافتراضية بانتظام لأي جهاز إنترنت الأشياء الذي تقوم بتثبيته.

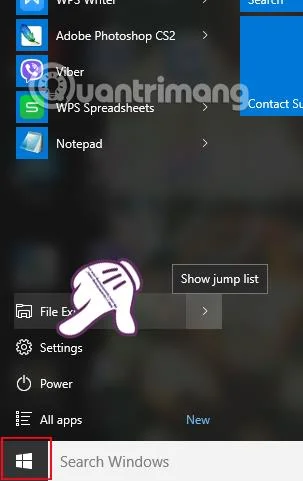

متصفح الخاطفين

يمكن لخاطف المتصفح، المعروف أيضًا باسم Hijackware، تغيير سلوك متصفح الويب الخاص بك، على سبيل المثال عن طريق إرسال صفحة بحث جديدة للمستخدمين، وتغيير الصفحة الرئيسية، وتثبيت أشرطة الأدوات، وتبديل إعادة توجيه المستخدمين إلى مواقع الويب غير المرغوب فيها وعرض الإعلانات التي لا يرغب المستخدمون في رؤيتها . غالبًا ما يجني المهاجمون الأموال من هذا النوع من البرامج الضارة من خلال رسوم الإعلان. يمكنهم أيضًا استخدام المتصفحات المخترقة لإعادة توجيه المستخدمين إلى مواقع الويب التي تقوم بتنزيل المزيد من البرامج الضارة على النظام.

![كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟ كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟]()

كيفية منع خاطفي المتصفح

كن حذرًا جدًا عند تثبيت برنامج جديد على نظامك لأن العديد من مخترقي المتصفحات سيضيفون برامج إضافية إلى البرنامج الذي قمت بتثبيته، مثل برامج الإعلانات المتسللة. بالإضافة إلى ذلك، يجب عليك تثبيت وتشغيل برامج مكافحة البرامج الضارة على نظامك وتعيين أمان المتصفح الخاص بك إلى مستوى أعلى.

حشرة

الخطأ هو مصطلح عام يشير إلى وجود خلل في جزء من التعليمات البرمجية. تحتوي جميع البرامج على أخطاء لا يتم ملاحظتها إلى حد كبير أو تسبب مضايقات بسيطة فقط. ومع ذلك، في بعض الأحيان يمثل الخطأ ثغرة أمنية خطيرة، وذلك باستخدام برنامج يحتوي على هذا النوع من الأخطاء لمهاجمة نظام المستخدم.

كيفية منع الأخطاء

أفضل طريقة لمنع الهجمات من استغلال الثغرات الأمنية في البرامج هي تحديث البرنامج بشكل مستمر. عندما يصبح المهاجمون على دراية بالثغرات الأمنية، غالبًا ما يقوم البائعون بإصدار تصحيح بسرعة لمنع تلف أنظمة العملاء.

يجب على المؤسسات التي ترغب في منع العيوب الأمنية في البرامج التي تكتبها أن تنفذ ممارسات ترميز آمنة وإصلاح الأخطاء في أسرع وقت ممكن. وسوف يكافئون أيضًا الباحثين الذين يجدون ثغرات أمنية في منتجاتهم.

برامج الجريمة

يستخدم بعض البائعين مصطلح "البرامج الإجرامية" للإشارة إلى البرامج الضارة المستخدمة لارتكاب جريمة، وعادة ما تكون جريمة تنطوي على مكاسب مالية. مثل البرامج الضارة، تعد البرامج الإجرامية فئة واسعة تتضمن مجموعة متنوعة من البرامج الضارة الأخرى.

كيفية منع البرامج الإجرامية؟

لحماية أنظمتك من البرامج الإجرامية، يجب عليك تنفيذ أفضل الممارسات الأمنية، بما في ذلك استخدام جدران الحماية، ومنع التطفل، ومراقبة الشبكة والسجلات، وحماية البيانات والمعلومات السرية، ونظام مراقبة أمان الشبكة (SIEM) وأدوات الأمان الذكية. يجب عليك أيضًا استخدام كلمات مرور قوية وتحديثها بانتظام.

كلوغر

برنامج Keylogger هو برنامج Keylogger يقوم بتسجيل جميع المفاتيح التي يضغط عليها المستخدم، بما في ذلك رسائل البريد الإلكتروني والمستندات وكلمات المرور المدخلة لأغراض معينة. عادةً ما يستخدم المهاجمون هذا النوع من البرامج الضارة لسرقة كلمات المرور واقتحام أنظمة الشبكة أو حسابات المستخدمين. ومع ذلك، يستخدم أصحاب العمل أحيانًا برامج تسجيل لوحة المفاتيح لتحديد ما إذا كان موظفوهم قد ارتكبوا أي جرائم داخل أنظمة الشركة.

كيفية منع Keyloggers

يعد تغيير كلمات المرور أحد أفضل الطرق لمنع أو تخفيف الأضرار التي تسببها برامج رصد لوحة المفاتيح. تذكر استخدام كلمات مرور قوية وتحديثها بانتظام. بالإضافة إلى ذلك، يجب عليك أيضًا استخدام جدار حماية الشبكة وحل مكافحة البرامج الضارة.

تطبيقات الهاتف المحمول الضارة

ليست كل التطبيقات المتوفرة على متجر تطبيقات Apple أو Google Play آمنة. على الرغم من أن مشغلي التطبيقات حاولوا منع التطبيقات الضارة، إلا أن البعض منهم لا يزال يفلت من العقاب. يمكن لهذه التطبيقات سرقة معلومات المستخدم أو ابتزاز الأموال أو محاولة الوصول إلى شبكات الشركة أو إجبار المستخدمين على عرض الإعلانات غير المرغوب فيها أو المشاركة في أنشطة أخرى غير مرغوب فيها.

كيفية حظر تطبيقات الجوال الضارة

يعد تثقيف المستخدمين أحد أقوى الطرق لمنع تطبيقات الهاتف المحمول الضارة لأنه يمكن للمستخدمين تجنب هذه البرامج عن طريق عدم تنزيل متاجر تطبيقات الطرف الثالث أو الوصول إليها وتوخي الحذر. كن حذرًا عند تنزيل تطبيقات جديدة على جهازك المحمول. تساعد تطبيقات مكافحة البرامج الضارة على الأجهزة المحمولة أيضًا المستخدمين على تجنب هذه التطبيقات السيئة.

يمكن للمؤسسات حظر هذه التطبيقات الضارة من خلال إنشاء سياسات أمان قوية للهواتف المحمولة ونشر حلول أمان الأجهزة المحمولة لفرض هذه السياسات.

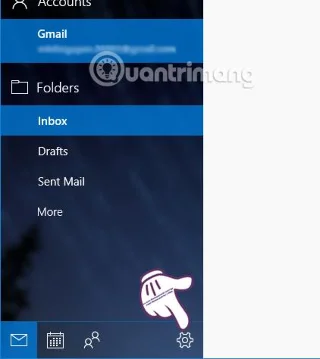

التصيد

التصيد الاحتيالي هو نوع من هجمات البريد الإلكتروني التي تخدع المستخدمين للكشف عن كلمات المرور الخاصة بهم، أو تنزيل المرفقات، أو الوصول إلى موقع ويب يحتوي على برامج ضارة مثبتة على نظامهم. Spear Phishing هي حملة تصيد تستهدف مستخدمين أو مؤسسات محددة.

![كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟ كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟]()

كيفية منع التصيد

نظرًا لأن التصيد الاحتيالي يعتمد على تقنيات الهندسة الاجتماعية (مصطلح أمني لخداع المستخدمين للقيام بشيء ما)، فإن تزويد المستخدمين بالمعرفة يعد أحد أفضل الإجراءات لتجنب التعرض للهجوم. يجب على المستخدمين تنفيذ حلول مكافحة البريد العشوائي والبرامج الضارة ويجب ألا يكشفوا عن المعلومات الشخصية أو كلمات مرور البريد الإلكتروني. بالإضافة إلى ذلك، يجب تحذيرهم من توخي الحذر عند تنزيل المرفقات أو النقر على الروابط الموجودة في الرسائل حتى لو بدت وكأنها من مصدر شائع لأن المهاجمين غالبًا ما يتنكرون كشركة أو شخص يعرفه المستخدم. غالبًا ما يكون البريد الإلكتروني أيضًا كائنًا نشطًا في برامج الفدية.

برامج الفدية

في السنوات الأخيرة، أصبحت برامج الفدية (Ransomware) بسرعة واحدة من أكثر أنواع البرامج الضارة شيوعًا. في الواقع، وفقًا لتقرير صادر عن Malwarebytes، زادت الحوادث الناجمة عن برامج الفدية بنسبة 267% من منتصف يناير إلى نوفمبر 2016. تعمل متغيرات البرامج الأكثر شيوعًا هذه على قفل النظام، مما يمنع أي عمليات يتم تنفيذها حتى يدفع الضحية فدية للمهاجمين. . ستهدد الأشكال الأخرى من برامج الفدية بالكشف علنًا عن معلومات بغيضة عن المستخدم، مثل أنشطة المستخدم على مواقع الويب الخاصة بالبالغين، إذا لم يدفع المستخدم الفدية.

كيفية الوقاية من عدوى برامج الفدية

في كثير من الأحيان، يمكن للمؤسسات تخفيف الهجمات عن طريق تحديث النسخ الاحتياطية. بالإضافة إلى ذلك، يجب على المؤسسات تدريب المستخدمين حول التهديدات، وتصحيح البرامج عند الضرورة، وإنشاء ممارسات أمنية مشتركة. ومع ذلك، يعتبر حظر بعض أنواع برامج الفدية أمرًا صعبًا للغاية، لذلك اضطر العديد من الأفراد والمنظمات إلى خسارة أموال بشكل غير عادل.

برامج الأمن المارقة

غالبًا ما يتم وصف برامج الأمان المارقة على أنها شكل من أشكال برامج الفدية وبرامج الرعب. يخدع هذا البرنامج المستخدمين للاعتقاد بأن نظام الكمبيوتر الخاص بهم به مشكلات أمنية ويقترح عليهم شراء برامج أمان مزيفة لحل المشكلة. في الواقع، بدلاً من توفير ميزات الأمان، غالبًا ما تقوم البرامج المزيفة بتثبيت المزيد من البرامج الضارة على النظام.

كيفية منع البرامج الأمنية المارقة

كما هو الحال مع معظم البرامج الضارة الأخرى، يمكنك حظر برامج الأمان المزيفة عن طريق تثبيت جدار حماية أو استخدام طرق الوقاية مثل التصيد الاحتيالي.

الجذور الخفية

تعد Rootkits واحدة من أخطر أنواع البرامج الضارة لأنها تسمح للمهاجمين بالوصول إلى مستوى المسؤول إلى النظام دون علم المستخدم. بمجرد وصول المهاجمين إلى النظام، يمكنهم فعل أي شيء بالنظام، بما في ذلك تسجيل الأنشطة وتغيير إعدادات النظام والوصول إلى البيانات ومهاجمة الأنظمة الأخرى. تعد الهجمات الشهيرة مثل Stuxnet وFlame مثالين رئيسيين على الجذور الخفية.

![كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟ كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟]()

وقاية

طريقة منع الجذور الخفية تشبه الأنواع المذكورة أعلاه من البرامج الضارة. ومع ذلك، هناك شيء واحد جدير بالملاحظة وهو أنه إذا أصاب برنامج rootkit النظام، فمن الصعب جدًا على المستخدمين اكتشافه وإزالته. في كثير من الحالات، يتعين عليك مسح القرص الصلب والبدء من الصفر للتخلص منه.

رسائل إلكترونية مزعجة

في مجال أمن تكنولوجيا المعلومات، البريد العشوائي هو رسائل بريد إلكتروني غير مرغوب فيها. عادةً ما يتضمن البريد العشوائي إعلانات غير ضرورية، ولكنه قد يحتوي أيضًا على روابط أو مرفقات تعمل على تثبيت برامج ضارة على نظام المستخدم.

كيف تمنع

تشتمل معظم حلول أو خدمات البريد الإلكتروني على ميزات مكافحة البريد العشوائي. يعد استخدام هذه الطرق هو أفضل طريقة لمنع ظهور رسائل البريد العشوائي على النظام.

برامج التجسس

برامج التجسس هي برامج تقوم بجمع معلومات عن المستخدمين دون علمهم أو موافقتهم. على سبيل المثال، يمكن اعتبار مواقع الويب التي تتيح ملفات تعريف الارتباط لتتبع تصفح الويب للمستخدمين شكلاً من أشكال برامج التجسس. يمكن للأنواع الأخرى من برامج التجسس سرقة المعلومات الشخصية أو التجارية. في بعض الأحيان، تستخدم الوكالات الحكومية وقوات الشرطة أيضًا برامج التجسس هذه للتحقيق مع المشتبه بهم أو الحكومات الأجنبية.

وقاية

يمكنك تثبيت برامج مكافحة برامج التجسس على جهاز الكمبيوتر الخاص بك، أو حزم مكافحة الفيروسات والبرامج الضارة التي تحتوي أيضًا على ميزات مكافحة برامج التجسس. وبالمثل، يجب عليك أيضًا استخدام جدار الحماية وتوخي الحذر عند تثبيت البرنامج على النظام.

حصان طروادة

في الأساطير اليونانية، اختبأ بعض المحاربين في الجيش اليوناني داخل حصان خشبي خارج طروادة ثم سحبوا جميع قواتهم. عندما أحضر الطرواديون هذا الحصان إلى المدينة معتقدين أنه كان بمثابة تذكار، زحف المحاربون اليونانيون من بطن الحصان وفتحوا أبواب المدينة لليونانيين لمهاجمة طروادة والاستيلاء عليها. في مجال أمن الكمبيوتر، حصان طروادة، المعروف أيضًا باسم طروادة، هو جزء من البرامج الضارة التي تختبئ كبرنامج غير ضار ولكنها في الواقع تخدم غرضًا شريرًا. على سبيل المثال، قد يظهر حصان طروادة كلعبة مجانية، ولكن بمجرد تثبيته، يمكنه تدمير محرك الأقراص الثابتة لديك، أو سرقة البيانات، أو تثبيت برامج ضارة في الخلف، أو تنفيذ إجراءات ضارة أخرى.

كيف تمنع

على غرار طرق الوقاية من البرامج الضارة الأخرى.

الفيروسات

يستخدم الأشخاص أحيانًا الكلمتين "فيروس" و"برامج ضارة" بالتبادل، ولكن الفيروس هو في الواقع نوع محدد من البرامج الضارة. لكي يتم اعتبار البرامج الضارة فيروسًا، يجب أن تصيب البرامج والأنظمة الأخرى. غالبًا ما تقوم الفيروسات أيضًا ببعض الأنشطة غير المرغوب فيها على الأنظمة المصابة مثل دمج الأنظمة في شبكات الروبوت أو إرسال رسائل غير مرغوب فيها أو سرقة معلومات بطاقة الائتمان أو كلمات المرور أو أنظمة القفل.

![كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟ كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟]()

- أخطر 7 فيروسات كمبيوتر "سيئة السمعة"

طريقة الوقاية مشابهة للبرامج الضارة الأخرى.

دُودَة

يتم إنشاء الديدان بشكل مشابه للفيروسات لأنها تنتشر بنفسها، ولكن الفرق هو أنها لا تصيب البرامج الأخرى. وبدلاً من ذلك، فهو جزء مستقل من البرامج الضارة، ينتشر من جهاز إلى آخر أو من شبكة إلى أخرى. يمكن أن يسبب نفس أنواع الضرر الذي تسببه الفيروسات الموجودة على النظام.

- مجموعة من "فيروسات الديدان" الأكثر رعبا على أنظمة الكمبيوتر

![كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟ كم عدد أنواع البرامج الضارة التي تعرفها وهل تعرف كيفية الوقاية منها؟]()

وقاية

كما هو الحال مع الفيروسات، فإن أفضل طريقة لتجنب الإصابة بالديدان هي استخدام برامج مكافحة الفيروسات أو البرامج الضارة . كما هو الحال مع الأنواع الأخرى من البرامج الضارة، يجب على المستخدمين النقر فوق روابط البريد الإلكتروني أو المرفقات فقط عندما يعرفون المحتوى حقًا.

إذا كان هناك أي نوع شائع من البرامج الضارة لم تذكره LuckyTemplates في المقالة، فيمكنك إبداء رأيك من خلال التعليق أدناه! تأمل LuckyTemplates أن توفر لك هذه المقالة معلومات مفيدة.