إحدى النصائح لك هي توخي الحذر عند تصفح الويب. لا تدع فضولك أبدًا يكون سببًا لأخطاء غير ضرورية. في متصفحك، قم بحظر وإزالة جميع ملفات تعريف الارتباط الخاصة بالتتبع. وخاصة "الابتعاد" عن البرامج غير الآمنة وغير المعروفة (كن حذرا مع البرامج المجانية)، والابتعاد عن الروابط "المشبوهة" المرسلة إلى بريدك الإلكتروني أو الروابط التي تظهر في موجز الأخبار على مواقع التواصل الاجتماعي.

يمكن للقراء الرجوع إلى بعض الأساليب التي يستخدمها المتسللون لمهاجمة وسرقة بيانات المستخدم عند استخدام شبكة WiFi عامة هنا.

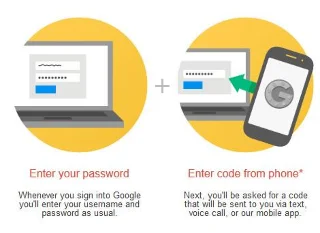

1. التحقق بخطوتين لكلمات المرور

![فيما يلي كيفية منع المتسللين من سرقة بياناتك عند استخدام شبكة WiFi عامة فيما يلي كيفية منع المتسللين من سرقة بياناتك عند استخدام شبكة WiFi عامة]()

وفقًا لـ TechRepublic، فإن الجمع بين التحقق بخطوتين وVPN يساعد على زيادة أمان المعلومات "الحساسة" بشكل أكثر أمانًا. تعتبر طبقة الأمان هذه مفيدة أيضًا في تأمين المعلومات الشخصية. سوف "تجعل VPN" من الصعب على المتسللين قراءة كلمة المرور الخاصة بك.

لذلك، يجب عليك تمكين التحقق بخطوتين لجميع خدمات الويب الخاصة بك ، مثل البريد الإلكتروني وحسابات الشبكات الاجتماعية وما إلى ذلك. ويمكن أن نفهم بشكل تقريبي أنه عند تسجيل الدخول إلى أي موقع ويب، سيرسل لك موقع الويب رسالة نصية تحتوي على رمز تأكيد لـ عليك إدخاله في المربع المناسب لإضافته إلى كلمة المرور الخاصة بك.

بمجرد تمكين التحقق بخطوتين، إذا كان المتسللون لديهم كلمة المرور الخاصة بك بالفعل، فلن يتمكنوا من فعل أي شيء.

2. كن حذرًا عند تصفح الويب

إحدى النصائح لك هي توخي الحذر عند تصفح الويب. لا تدع فضولك أبدًا يكون سببًا لأخطاء غير ضرورية. في متصفحك، قم بحظر وإزالة جميع ملفات تعريف الارتباط الخاصة بالتتبع . وخاصة "الابتعاد" عن البرامج غير الآمنة وغير المعروفة (كن حذرا مع البرامج المجانية)، والابتعاد عن الروابط "المشبوهة" المرسلة إلى بريدك الإلكتروني أو الروابط التي تظهر في موجز الأخبار على مواقع التواصل الاجتماعي.

3. استخدم بيانات الجوال على جهازك

إذا قمت بالاشتراك في باقات بيانات الهاتف المحمول (3G،...) على جهازك، فمن الأفضل استخدام باقات الاشتراك هذه بدلاً من استخدام شبكة WiFi عامة. لأنه عند استخدام بيانات الهاتف المحمول، ستكون الاتصالات أكثر أمانًا وخصوصية، مما يجعل من الصعب على المتسللين مهاجمتها.

وبالطبع، عند استخدام بيانات الهاتف المحمول، سيتعين عليك دفع رسوم وستستهلك سعة البطارية أيضًا المزيد.

4. تشفير بياناتك

![فيما يلي كيفية منع المتسللين من سرقة بياناتك عند استخدام شبكة WiFi عامة فيما يلي كيفية منع المتسللين من سرقة بياناتك عند استخدام شبكة WiFi عامة]()

عند استخدام شبكة Wi-Fi عامة، يرسل جهاز الكمبيوتر أو الهاتف المحمول الخاص بك البيانات إلى جهاز التوجيه في شكل موجات راديو. يمكنك حماية بياناتك من خلال تشفير الراديو . بمجرد تشفير البيانات، لا يمكن للآخرين رؤية البيانات بأعينهم.

تستخدم مواقع الويب تقنية تشفير HTTPS لاتصالك. تقوم بعض المواقع مثل Facebook وPaypal وGoogle بتأمين اتصالك بـ HTTPS (وليس HTTP). ونادرا ما تحدث هجمات الرجل في الوسط مع هذه المواقع.

لا تزال العديد من مواقع الويب تستخدم HTTP، وهو أحد البروتوكولات المعرضة لهجمات Man-in-the-middle. لنفترض أن https://www.facebook.com لا يتصل عبر HTTPS. يمكن للمتسلل إعادة توجيه "الضحايا" إلى مواقع القراصنة المتخفية لتبدو وكأنها فيسبوك. سيقوم المتسلل بعد ذلك بجمع معلومات الضحية باستخدام طريقة رجل في الوسط للهجوم.

على أجهزة الكمبيوتر وأجهزة الكمبيوتر المحمولة، وعلى متصفح Chrome لأجهزة Android ومتصفح Safari لأجهزة iOS، يمكنك بسهولة التحقق من أن الموقع مؤمن بواسطة HTTPS من خلال أيقونة خضراء موجودة بجوار عنوان URL. وقد يكون من الصعب معرفة التطبيقات المشفرة، على الرغم من أن شركة Apple تدفع باستخدام HTTPS افتراضيًا.

والسبب هو أن هذا الاتصال يحدث داخل التطبيقات، لذلك من الصعب تحديد ما إذا كان التطبيق آمنًا أم لا. حتى إذا كان التطبيق يستخدم HTTPS، فلا يمكن ضمان ذلك إذا لم يتم تنفيذه بشكل صحيح. على سبيل المثال، يمكن إعداد التطبيقات لقبول أي عدد من الشهادات، وبالتالي يمكن أن يكون التطبيق عرضة لهجمات MITM.

5. تشفير الاتصال مع VPN

![فيما يلي كيفية منع المتسللين من سرقة بياناتك عند استخدام شبكة WiFi عامة فيما يلي كيفية منع المتسللين من سرقة بياناتك عند استخدام شبكة WiFi عامة]()

تعمل خدمة الشبكة الافتراضية الخاصة (VPN) كوسيط بين جهاز الكمبيوتر الخاص بك وبقية الإنترنت. أثناء عملية الاتصال، ستقوم الشبكة الافتراضية الخاصة بتشفير بياناتك. إذا كنت تستخدم اتصال Wi-Fi عام وكنت ضحية لهجوم MITM، فسيتعين على المتسلل قضاء الكثير من الوقت والطاقة في فك تشفير بياناتك بسبب تشفير VPN.

شبكات VPN مقاومة تمامًا لاستنشاق الحزم. ستقوم VPN بتشفير حزم البيانات الخاصة بك حتى لا يتمكن المتسللون من قراءتها. باستخدام VPN، يرسل جهاز الكمبيوتر الخاص بك حزمًا إلى خوادم VPN قبل إعادة توجيهها إلى وجهتها. تقوم شبكات VPN بتشفير كل حزمة على حدة، بحيث لا يتمكن المتسللون من قراءة البيانات بين جهاز الكمبيوتر الخاص بك وخادم VPN ومواقع الويب التي تزورها.

إذا تم اختراق جهاز الكمبيوتر الخاص بك، فلن تتمكن شبكة VPN من حماية بياناتك. على سبيل المثال، إذا وصلت برامج التجسس إلى جهاز الكمبيوتر الخاص بك، فيمكن للمتسللين قراءة البيانات قبل أن تتاح للشبكة الافتراضية الخاصة (VPN) فرصة تشفيرها. لذلك، يمكنك حماية نفسك من هجمات برامج التجسس باستخدام برامج مكافحة الفيروسات وجدران الحماية.

راجع بعض المقالات الإضافية أدناه:

- كيف تعرف ما إذا كان جهاز الكمبيوتر الخاص بك يتعرض "للهجوم" من قبل المتسللين؟

- كيفية تعيين كلمة مرور قوية جدًا لجهاز iPhone والتي تجعل حتى المتسللين "يستسلمون"

- 50 حيلة للسجل ستساعدك على أن تصبح "هاكر" حقيقي لنظامي التشغيل Windows 7/Vista (الجزء الأول)

حظ سعيد!