من الناحية التقنية، فإن رجل في الوسط (MITM) هو هجوم يتم اعتراضه من قبل طرف ثالث (المتسلل) أثناء عملية الاتصال بين الخادم والمستخدم. بدلاً من مشاركة البيانات مباشرة بين الخادم والمستخدم، سيتم قطع الروابط بواسطة عامل آخر. سيقوم المتسلل بعد ذلك بتغيير المحتوى أو إضافة بعض البرامج الضارة لإرسالها إليك.

1. هجمات رجل في الوسط

من الناحية التكنولوجية، يعد Man-in-the-middle (MITM) هجومًا يتم حظره بواسطة طرف ثالث (المتسلل) أثناء الاتصال بين الخادم والمستخدم. بدلاً من مشاركة البيانات مباشرة بين الخادم والمستخدم، سيتم قطع الروابط بواسطة عامل آخر. سيقوم المتسلل بعد ذلك بتغيير المحتوى أو إضافة بعض البرامج الضارة لإرسالها إليك.

![هل يمكن سرقة بياناتك عند استخدام شبكة WiFi عامة؟ هل يمكن سرقة بياناتك عند استخدام شبكة WiFi عامة؟]()

من المرجح أن يصبح المستخدمون الذين يستخدمون شبكة Wifi العامة "ضحايا" لهجمات Man-in-the-Middle. والسبب هو عدم تشفير المعلومات والبيانات. عندما يتم "اختراق" جهاز التوجيه، سيتم أيضًا مهاجمة بياناتك، وسيتمكن المتسللون من الوصول إلى بريدك الإلكتروني واسم المستخدم وكلمة المرور والرسائل الخاصة، وما إلى ذلك.

تستخدم مواقع التجارة الإلكترونية الكبرى مثل PayPal أو eBay أو Amazon تقنيات التشفير الخاصة بها، ولكن لكي تكون أكثر أمانًا، يجب ألا تجري معاملات تتعلق بالأعمال المصرفية أو التحويل أو الشراء. تسوق عبر الإنترنت أثناء استخدام شبكة Wi-Fi عامة.

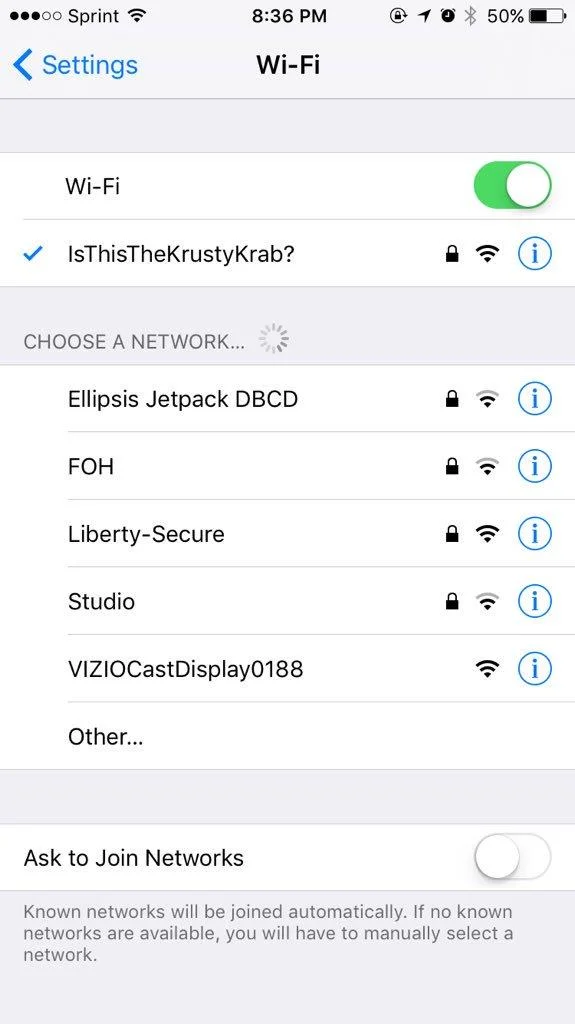

2. اتصال واي فاي وهمي

يُعرف هذا الاختلاف في هجوم MITM أيضًا باسم "Evil Twin" . تعترض هذه التقنية بياناتك أثناء الإرسال، وتتجاوز أي أنظمة أمان لنقطة اتصال Wi-Fi عامة.

قبل بضع سنوات، أظهر برنامج Doctor Who للمستخدمين "مخاطر" التكنولوجيا، وخاصة المشاكل الناجمة عن الاتصال بجهاز توجيه ضار.

لا يعد إعداد نقطة وصول مزيفة (AP) أمرًا صعبًا للغاية، وهي أيضًا الطريقة التي يستخدمها المتسللون "لجذب" المستخدمين للاتصال واعتراض معلومات المستخدم. يمكن للمتسللين استخدام أي جهاز يمكنه الاتصال بالإنترنت، مثل الهواتف الذكية وما إلى ذلك، لإعداد نقطة وصول وهمية للشبكة (AP). وعندما يتصل المستخدمون بنقطة الوصول هذه، سيتم مهاجمة البيانات المرسلة من قبل المتسللين.

يوصى باستخدام شبكة افتراضية خاصة (VPN) لإعداد مستوى تشفير لعملية النقل والبيانات والاتصال بالكامل بين المستخدم المباشر وموقع الويب. وهذا سيمنع المتسللين جزئيًا من الهجوم.

معلومات إضافية:

دكتور هو مسلسل خيال علمي تلفزيوني من إنتاج هيئة الإذاعة البريطانية بي بي سي، بدأ بثه عام 1963. المحتوى الرئيسي للفيلم يدور حول مغامرات سيد الزمن الطبيعي الذي يطلق على نفسه اسم الطبيب.

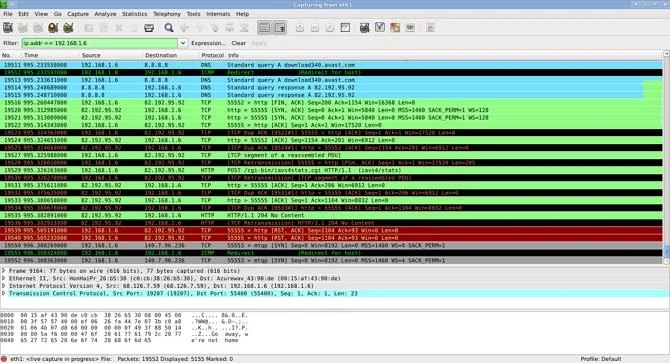

3. حزمة الشم

![هل يمكن سرقة بياناتك عند استخدام شبكة WiFi عامة؟ هل يمكن سرقة بياناتك عند استخدام شبكة WiFi عامة؟]()

تعد Packet Sniffer أو Protocol Analyzer من الأدوات المستخدمة لتشخيص واكتشاف أخطاء نظام الشبكة والمشكلات ذات الصلة. يستخدم المتسللون Packet Sniffer بغرض التنصت على البيانات غير المشفرة وعرض المعلومات المتبادلة بين الطرفين.

هذه الطريقة سهلة الاستخدام نسبيًا، وفي بعض الحالات لا تعتبر غير قانونية.

4. الاختطاف الجانبي (اختطاف الجلسة)

يعتمد Sidejacking على جمع المعلومات عن الحزم (استنشاق الحزم). ومع ذلك، بدلاً من استخدام البيانات الموجودة مسبقًا، يمكن للمتسللين استخدامها في الموقع. والأسوأ من ذلك هو تجاوز مستوى معين من التشفير.

يتم عادةً إرسال تفاصيل تسجيل الدخول عبر شبكة مشفرة ويتم التحقق منها باستخدام تفاصيل الحساب المتوفرة على موقع الويب.

يتم بعد ذلك الرد على هذه المعلومات باستخدام ملفات تعريف الارتباط المرسلة إلى جهازك. ومع ذلك، فإن نظام الشبكة غير مشفر، وبالتالي يمكن للمتسللين السيطرة والوصول إلى أي حساب شخصي قمت بتسجيل الدخول إليه.

على الرغم من أن "مجرمي الإنترنت " لا يمكنهم قراءة كلمات المرور الخاصة بك من خلال القرصنة الجانبية، إلا أنه يمكنهم تنزيل برامج ضارة لمهاجمة البيانات، بما في ذلك Skype.

علاوة على ذلك، يمكن للمتسللين سرقة معلوماتك الشخصية. ما عليك سوى زيارة موقع Facebook وستكون جميع معلوماتك الشخصية " في راحة يد أحد المتسللين " .

تعتبر نقاط الاتصال العامة "الأداة" الأكثر فائدة للمتسللين. والسبب هو أن نسبة المستخدمين كبيرة جدًا. لذلك، لكي تكون أكثر أمانًا، يجب عليك تثبيت الأداة المساعدة HTTPS Everywhere لمتصفحك أو تطبيقات VPN المجانية.

بالإضافة إلى ذلك، إذا كنت تستخدم Facebook، فيجب عليك أيضًا الانتقال إلى الإعدادات => الأمان => مكان تسجيل الدخول وتسجيل الخروج من حسابك عن بُعد.

![هل يمكن سرقة بياناتك عند استخدام شبكة WiFi عامة؟ هل يمكن سرقة بياناتك عند استخدام شبكة WiFi عامة؟]()

راجع بعض المقالات الإضافية أدناه:

- كيف تعرف ما إذا كان جهاز الكمبيوتر الخاص بك يتعرض "للهجوم" من قبل المتسللين؟

- كيفية تعيين كلمة مرور قوية جدًا لجهاز iPhone والتي تجعل حتى المتسللين "يستسلمون"

- 50 حيلة للسجل ستساعدك على أن تصبح "هاكر" حقيقي لنظامي التشغيل Windows 7/Vista (الجزء الأول)

حظ سعيد!