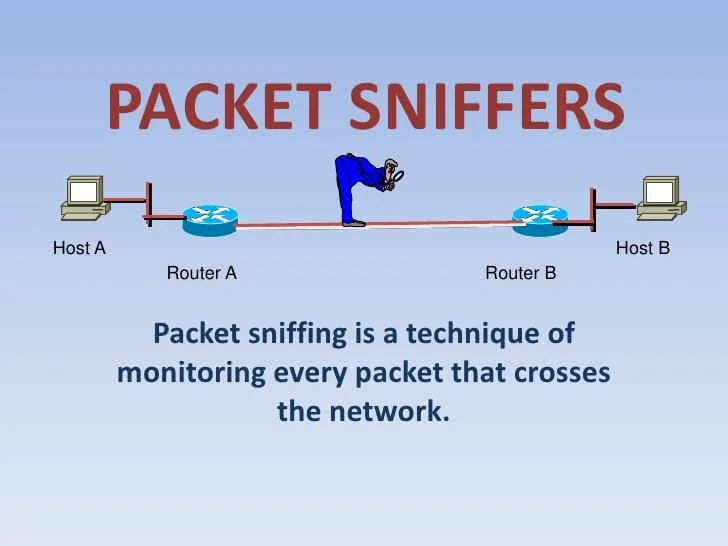

تعد Packet Sniffer أو Protocol Analyzer من الأدوات المستخدمة لتشخيص واكتشاف أخطاء نظام الشبكة والمشكلات ذات الصلة. يستخدم المتسللون Packet Sniffer بغرض التنصت على البيانات غير المشفرة وعرض المعلومات المتبادلة بين الطرفين.

تعرف على Packet Sniffer

1. ما هو Packet Sniffer؟

تعد Packet Sniffer أو Protocol Analyzer من الأدوات المستخدمة لتشخيص واكتشاف أخطاء نظام الشبكة والمشكلات ذات الصلة. يتم استخدام Packet Sniffers بواسطة المتسللين لأغراض مثل مراقبة حركة مرور الشبكة سراً وجمع معلومات كلمة مرور المستخدم.

يتم استخدام بعض أدوات التعرف على الحزم من قبل الفنيين لأغراض متخصصة تتعلق بالتعامل مع الأجهزة، في حين أن أدوات التعرف على الحزم الأخرى عبارة عن تطبيقات برمجية يتم تشغيلها على أجهزة الكمبيوتر الاستهلاكية القياسية، باستخدام أجهزة الشبكة المصممة خصيصًا والمقدمة على الخوادم لإجراء اعتراض الحزم وحقن البيانات.

2. كيف تعمل أدوات شم الحزم؟

يعمل Packet Sniffer عن طريق حظر حركة مرور الشبكة، والتي يمكنك رؤيتها من خلال الشبكة السلكية أو اللاسلكية التي يصل إليها برنامج Packet Sniffer على الخادم.

مع الشبكات السلكية، يعتمد حظر حركة مرور الشبكة على بنية الشبكة. يمكن لـ Packet Sniffer عرض حركة مرور الشبكة بالكامل أو جزء منها فقط، اعتمادًا على كيفية تكوين محول الشبكة (المحول)، والموقع....

باستخدام الشبكات اللاسلكية، يمكن لـ Packet Sniffer حظر قناة واحدة فقط في المرة الواحدة ما لم يكن جهاز الكمبيوتر الخاص بك مزودًا بواجهات لاسلكية متعددة تسمح بحظر قنوات متعددة.

بعد اعتراض حزمة البيانات الأولية، سيقوم برنامج Packet Sniffer بتحليل وعرض رسالة للمستخدم.

يمكن لمحللي البيانات التعمق في "المحادثة" التي تحدث بين عقدتين أو أكثر من عقد الشبكة.

يمكن للفنيين استخدام هذه المعلومات لتحديد الأخطاء، مثل تحديد الأجهزة التي لا تلبي متطلبات الشبكة.

يمكن للمتسللين استخدام Sniffer للتنصت على البيانات غير المشفرة وعرض المعلومات المتبادلة بين الطرفين. بالإضافة إلى ذلك، يمكنهم جمع معلومات مثل كلمات المرور وتأكيدات كلمة المرور. يمكن للمتسللين أيضًا اعتراض حزم البيانات (التقاط الحزم)، ومهاجمة الحزم الموجودة على نظامك.

3. البرامج والأدوات المستخدمة في فحص الحزم

يجب على كل مسؤول تكنولوجيا معلومات أن يحافظ بشكل مستمر على أداء الشبكة لأنه أحد أهم الموارد للمؤسسة. لا يمكن للمسؤولين ترك الشبكة تتعطل، حتى ولو لبضع دقائق فقط، لأن ذلك يمكن أن يسبب خسائر فادحة للشركة.

وفي الوقت نفسه، فإن إدارة شبكة ذات حجم غير مؤكد ليس بالأمر السهل. ولهذا السبب فإن أدوات مثل أدوات اكتشاف الحزم تكون مفيدة دائمًا في تحديد المشكلات وإصلاحها بسرعة. تتمثل المهمة الرئيسية لمتشمم الحزم في التحقق مما إذا كانت حزم البيانات قد تم إرسالها واستلامها ونقلها بشكل صحيح في الشبكة. أثناء الاختبار، يمكن لمتشمم الحزم أيضًا تشخيص المشكلات المختلفة المتعلقة بالشبكة.

ستقوم جميع أدوات وبرامج شم الحزم بتحليل الرأس والحمولة لكل حزمة تمر عبرها. سيتم بعد ذلك تصنيف الحزم وتحليلها.

ونظرًا لاستخدام استكشاف الحزم على نطاق واسع كشكل فعال لاستكشاف أخطاء الشبكة وإصلاحها، فقد أصبح هناك الآن العديد من الخيارات المتاحة للنظر فيها.

يحب كل من مهندسي الشبكات والمتسللين الأدوات المجانية، وهذا هو السبب في أن تطبيقات البرامج مفتوحة المصدر وتطبيقات Sniffer المجانية هي أدوات الاختيار والاستخدام في Packet Sniffing.

أحد المصادر المفتوحة الشائعة هو: Wireshark (المعروف سابقًا باسم Ethereal ).

يمكنك الرجوع إلى تعليمات استخدام Wireshark لتحليل حزم البيانات في نظام الشبكة هنا.

بالإضافة إلى ذلك، يمكنك الرجوع إلى الخيارات التالية:

![ما هو حزم الشم؟ ما هو حزم الشم؟]()

![ما هو حزم الشم؟ ما هو حزم الشم؟]()

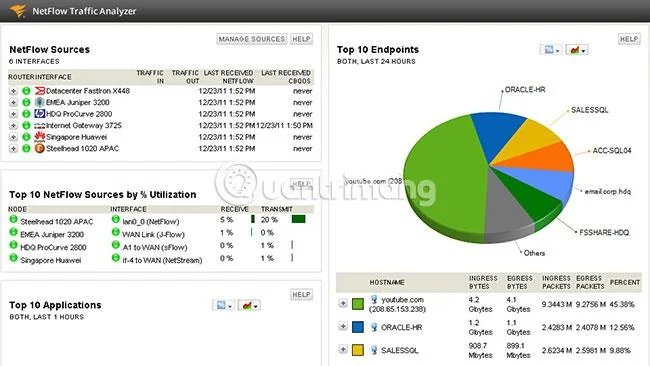

أداة Solarwinds Bandwidth Analyzer هي حقًا أداة ثنائية في واحد: يمكنك الحصول على Solarwinds Bandwidth Analyzer (مراقبة أداء الشبكة) الذي يتعامل مع معالجة الأخطاء والتوافر ومراقبة الأداء للشبكات من جميع الأحجام، بالإضافة إلى أن Netflow Traffic Analyzer يستخدم حركة المرور تقنية لتحليل أداء النطاق الترددي للشبكة وأنماط حركة المرور. تم دمج كلا هذين التطبيقين في محلل عرض النطاق الترددي Solarwinds.

يعرض مراقب أداء الشبكة وقت الاستجابة والتوفر والأداء لأجهزة الشبكة، بالإضافة إلى اكتشاف مشكلات الأداء وتشخيصها وحلها من خلال لوحات المعلومات والتنبيهات والتقارير. تعرض الأداة أيضًا إحصائيات أداء الشبكة في الوقت الفعلي بيانيًا من خلال خرائط الشبكة الديناميكية.

تحدد أداة Netflow Analyzer المضمنة المستخدمين والتطبيقات والبروتوكولات التي تستهلك النطاق الترددي، وتسلط الضوء على عناوين IP الخاصة بهم، وتعرض بيانات حركة المرور دقيقة بدقيقة. كما أنه يقوم بتحليل Cisco NetFlow وJuniper J-Flow وIPFIX وsFlow وHuawei NetStream وبيانات حركة المرور الأخرى.

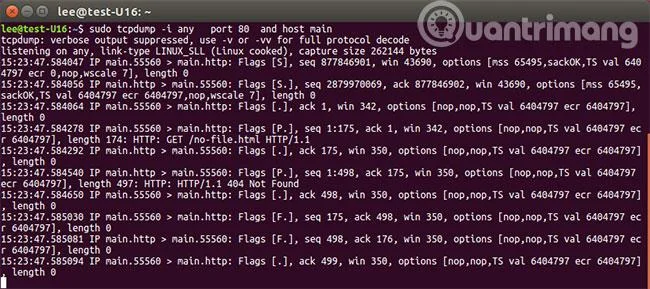

Tcpdump.org

TCPDump هو برنامج مشهور لرصد الحزم يتم تشغيله في سطر الأوامر. تقوم هذه الأداة بعرض حزم TCP/IP المرسلة عبر الإنترنت، وبالتالي ستعرف عدد الحزم التي تم إرسالها واستقبالها، وبناء على هذه المعلومات، ستتمكن من تحديد أي مشاكل تحدث في الشبكة.

![ما هو حزم الشم؟ ما هو حزم الشم؟]()

في الفترة التي سبقت Ethereal (الذي لا يزال قيد الاستخدام حتى اليوم)، كان TCPDump هو المعيار الفعلي لرصد الحزم. لا يحتوي على واجهة مستخدم Wireshark الأنيقة والمنطق المدمج لفك تشفير تدفقات التطبيقات، ولكنه لا يزال خيارًا للعديد من مسؤولي الشبكات. لقد تم اختبار هذا المعيار وهو قيد الاستخدام منذ أواخر الثمانينات، ويمكنه التقاط وتسجيل الحزم بموارد نظام قليلة جدًا (ولهذا السبب فهو محبوب لدى الكثيرين). تم تصميم TCPDump في الأصل لأنظمة UNIX وعادةً ما يتم تثبيته افتراضيًا.

تتضمن بعض الميزات المهمة لبرنامج TCPDump ما يلي:

- يقوم بإخراج المعلومات التي تصف الحزم الموجودة على واجهات الشبكة باستخدام التعبيرات المنطقية، من أجل القراءة والفهم السريع.

- يوفر خيار كتابة حزمة إلى ملف لتحليلها لاحقًا أو القراءة من ملف محفوظ.

- إنشاء تقرير شامل بعد التقاط الحزم. يحتوي هذا التقرير على معلومات مثل عدد الحزم المستلمة والمعالجة، والحزم المستلمة بواسطة عامل التصفية، والحزم التي تم إسقاطها بواسطة kernel، والوصف، والطابع الزمني.

- يوفر خيار تصدير المخزن المؤقت للحزمة إلى ملف إخراج.

- تتيح لك خيارات TCPDump المتنوعة تخصيص الإخراج وفقًا لمتطلباتك.

- يعمل بشكل جيد على معظم أنظمة التشغيل المشابهة لـ Unix مثل Linux وSolaris وBSD وAndroid وAIX.

- يمكن استخدام TCPdump خصيصًا لاعتراض وعرض اتصالات مستخدم أو كمبيوتر معين.

- في الشبكات ذات حركة المرور الكثيفة، يكون لدى المستخدمين خيار تعيين حد لعدد الحزم التي تلتقطها الأداة. هذه الميزة تجعل الإخراج أسهل في القراءة.

- هناك خيارات لإسقاط الامتيازات أو إضافتها للمستخدمين الفرديين الذين يرغبون في تشغيل TCPDump.

TCPDump هي أداة مفتوحة المصدر ومجانية الاستخدام.

تحميل تي بي ديمب .

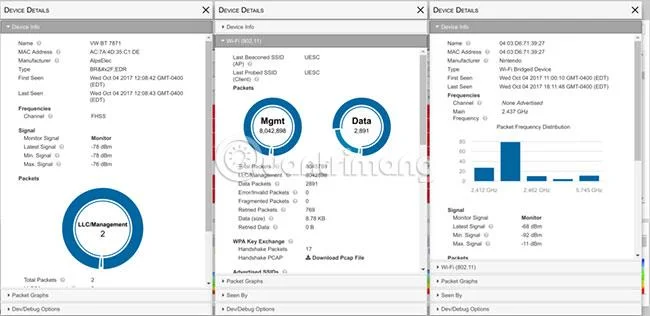

Kismetwireless.net

Kismet هو نظام لكشف الشبكات اللاسلكية والشم وكشف التسلل ويعمل بشكل أساسي على شبكة WiFi. علاوة على ذلك، يمكن أيضًا توسيع Kismet ليشمل أنواعًا أخرى من الشبكات من خلال مكون إضافي.

![ما هو حزم الشم؟ ما هو حزم الشم؟]()

في العقد الماضي، كانت الشبكات اللاسلكية جزءًا مهمًا للغاية من معظم شبكات الأعمال. الآن، يستخدم الناس الشبكات اللاسلكية لأجهزة الكمبيوتر المحمولة والهواتف المحمولة والأجهزة اللوحية. ومع ازدياد أهمية هذه الأجهزة في المكتب، أصبح دور الشبكات اللاسلكية أكثر وضوحا. يواجه استنشاق الحزم على الشبكات اللاسلكية بعض الصعوبات مع المحولات المدعومة، وهنا يتألق Kismet. تم تصميم Kismet لاستكشاف الحزم اللاسلكية ويدعم أي محول شبكة لاسلكية يستخدم وضع المراقبة الأولي. بالإضافة إلى مراقبة 802.11، فهو يحتوي على دعم إضافي لفك التشفير.

بعض الميزات البارزة في Kismet تشمل:

- يدعم ميزة 802.11 استنشاق

- يوفر تسجيل PCAP متوافقًا مع أدوات التعرف على الحزم الأخرى مثل Wireshark وTCPDump.

- يتبع نموذج بنية العميل/الخادم.

- يحتوي على بنية مكونة من المكونات الإضافية، حتى تتمكن من توسيع وظائف الميزات الأساسية.

- يوفر خيار تصدير الحزم إلى العديد من الأدوات الأخرى من خلال واجهة بديهية. يمكن تنفيذ ميزة تصدير الحزم هذه في الوقت الفعلي.

- يوفر الدعم لبروتوكولات الشبكة الأخرى مثل 802.11a و802.11b و802.11g و802.11n .

Kismet متاح مجانا.

تحميل قسمت .

إيثيراب

مثل Wireshark، يعد EtherApe برنامجًا مجانيًا مفتوح المصدر مصممًا لفحص حزم الشبكة. بدلاً من عرض الكثير من المعلومات بتنسيق نصي، يهدف EtherApe إلى تمثيل الحزم الملتقطة بشكل مرئي، بالإضافة إلى سلسلة من الاتصالات وتدفقات البيانات. يدعم EtherApe عرض حزم الشبكة في الوقت الفعلي، ولكن يمكنه أيضًا فحص التنسيقات القياسية للحزم الموجودة. وهذا يمنح المسؤولين أداة مفيدة أخرى في استكشاف مشكلات الشبكة وإصلاحها.

الرابط المرجعي: http://etherape.sourceforge.net/

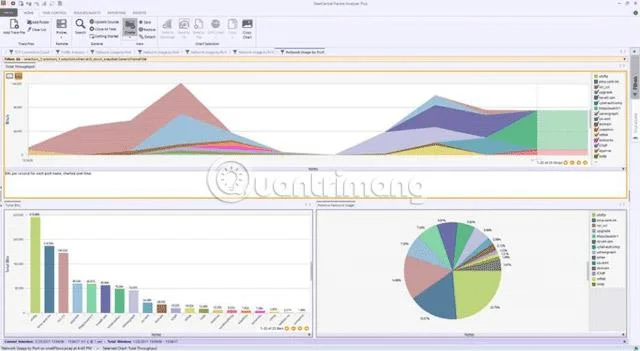

محلل الحزم المركزي SteelCentral

SteelCentral Packet Analyzer عبارة عن أداة تشمّل حزم الشبكة من شركة تدعى Riverbed.

![ما هو حزم الشم؟ ما هو حزم الشم؟]()

تأتي هذه الأداة مزودة بسلسلة من الميزات القوية، مما يجعل حياة مسؤولي تكنولوجيا المعلومات أسهل:

- يمكنك بسهولة عزل حركة المرور عن طريق السحب والإسقاط، والتنقل عبر مستويات متعددة إلى عناصر الواجهة.

- يأتي مع مجموعة غنية من وجهات النظر التحليلية.

- يمكنك تكوين المشغلات والإنذارات لاكتشاف السلوك غير المعتاد.

- قم بمسح ملايين الحزم للتنبؤ والتحليل.

- يتيح لك دمج ملفات التتبع المتعددة وتحليلها مرة واحدة، للحصول على رؤية أوضح لسلوك الشبكة.

- تحديد المشاكل الموجودة على الشبكة بدقة، في مجموعة متنوعة من السيناريوهات.

- يدعم مئات المشاهدات والرسوم البيانية لتحليل حركة مرور الشبكة.

- يمكن تخصيص المخططات أو استيرادها/تصديرها بتنسيقات متعددة.

- تتضمن التقارير المخصصة المحادثات في جميع الطبقات، وتحليل تجزئة IP، وتعيين عنوان DHCP ، ومحركات محادثة TCP الرائدة، وتفاصيل حركة البث الأحادي والبث المتعدد والبث.

- لديه واجهة مستخدم رسومية بديهية.

- التكامل الكامل مع WireShark.

خيار:

يأتي SteelCentral Packet Analyzer في ثلاثة إصدارات: SteelCentral packet Analyzer Pro وSteelCentral Packet Analyzer وSteelCentral packet Analyzer Personal. الاختلافات بين هذه الإصدارات الثلاثة هي:

| ميزة |

برنامج SteelCentral Packet Analyzer Pro |

محلل الحزم المركزي SteelCentral |

الإصدار الشخصي من محلل الحزم SteelCentral |

| يعمل مع تطبيق SteelCentral AppResponse 11 |

يملك |

غير صحيح |

غير صحيح |

| يعمل مع SteelCentral Netshark |

غير صحيح |

يملك |

غير صحيح |

| يعمل مع ملفات التتبع (ملفات سجل الأحداث) |

يملك |

يملك |

يملك |

| يعمل مع SteelHead وSteelFusion |

غير صحيح |

يملك |

غير صحيح |

| قم بتحليل الحزم وانتقل إلى Wireshark |

يملك |

يملك |

يملك |

| تحليل ملفات الالتقاط متعددة السل بسرعة |

يملك |

يملك |

يملك |

| فهرسة Microflow للتحليل السريع |

يملك |

يملك |

يملك |

| وجهات نظر تحليلية غنية لاستكشاف الأخطاء وإصلاحها بشكل بديهي |

يملك |

يملك |

يملك |

| فك تشفير الصوت عبر بروتوكول الإنترنت (VoIP). |

يملك |

يملك |

يملك |

| إصلاح فك التشفير والمعاملات المالية وقواعد البيانات وبروتوكولات CIF وICA |

يملك |

يملك |

غير صحيح |

| مخطط تسلسل الحزمة |

يملك |

يملك |

غير صحيح |

| عزل معاملات محددة في محلل المعاملات SteelCentral |

يملك |

يملك |

غير صحيح |

| تحليل متعدد القطاعات |

يملك |

يملك |

غير صحيح |

| عرض المحرر |

غير صحيح |

يملك |

غير صحيح |

| AirPcap |

غير صحيح |

يملك |

غير صحيح |

حزمة تحليل حزمة SolarWinds

تعمل حزمة تحليل حزم SolarWinds على تحليل الشبكة لتحديد المشكلات بسرعة. هذه أداة مثالية للغاية توفر الكثير من البيانات بناءً على اتصالات الشبكة ويمكن أن تساعد في التعامل مع هذه المشكلات بدقة وسرعة وفعالية.

![ما هو حزم الشم؟ ما هو حزم الشم؟]()

فيما يلي بعض الأشياء التي يمكن أن تقدمها حزمة تحليل حزم SolarWinds للشركات:

- حدد ما إذا كانت هناك مشكلة في الشبكة أو التطبيق، ثم ابحث عن حل لإصلاح المشكلة وفقًا لذلك.

- حدد الارتفاعات الكبيرة في حركة المرور وحجم البيانات، حيث قد يكون سبب ذلك خرقًا أمنيًا محتملاً.

- يقوم بفحص أكثر من 1200 تطبيق بشكل مستمر على شبكتك، حتى تتمكن من فهم حركة مرور الشبكة بشكل أفضل.

- يوفر رؤية سريعة لحركة مرور الشبكة في أي وقت.

- يأتي مع أدوات إعداد التقارير المتقدمة لمساعدتك على فهم حركة المرور الخاصة بك بشكل أفضل.

- يوفر نظرة ثاقبة لأنماط حركة المرور.

- تتبع مقاييس مختلفة مثل وقت الاستجابة وحجم البيانات والمعاملات وما إلى ذلك.

- قم بتصنيف حركة المرور إلى فئات مختلفة بناءً على نوع حركة المرور وحجمها ومستوى المخاطرة. مثل هذا التصنيف يجعل عملية التحليل أسهل.

تعد حزمة تحليل حزم SolarWinds جزءًا من مجموعة شاملة لمراقبة أداء الشبكة .

قم بتنزيل نسخة تجريبية مجانية مدتها 30 يومًا من حزمة تحليل حزم SolarWinds .

هذه مجرد أمثلة قليلة من أدوات شم الحزم المتاحة للمستخدمين. لا يزال هناك العديد من الخيارات الأخرى هناك. عند تقييم متطفلي الحزم، من المهم فهم الحالات المحددة التي تحاول حلها. في كل المواقف تقريبًا، يكون أداء معظم الأدوات المجانية جيدًا أو حتى أفضل من أي برنامج مدفوع. جرب بعض البرامج الجديدة وربما ستجد أداتك المفضلة!

4. كيف يمكن حماية نظام الشبكة وبيانات الشبكة من المتسللين باستخدام Sniffer؟

إذا كان أحد الفنيين أو المسؤولين أو إذا كنت تريد معرفة ما إذا كان أي شخص يستخدم أداة Sniffer على شبكتك، فيمكنك استخدام أداة تسمى Antisniff للتحقق.

يستطيع Antisniff اكتشاف ما إذا كانت واجهة الشبكة الموجودة على شبكتك قد تم وضعها في الوضع المختلط.

هناك طريقة أخرى لحماية حركة مرور الشبكة من Sniffer وهي استخدام التشفير مثل طبقة المقابس الآمنة (SSL) أو أمان طبقة النقل (TLS). لا يمنع التشفير Packet Sniffer من معلومات المصدر ومعلومات الوجهة، لكن التشفير يمنع حمولة الحزمة من رؤية جميع أدوات التجسس التي تم ترميزها بشكل غير صحيح.

حتى لو حاولت ضبط البيانات أو وضعها في حزم البيانات، فمن المحتمل أن تفشل لأن العبث بالبيانات المشفرة سيؤدي إلى حدوث أخطاء، وهو ما يكون واضحًا عندما يتم تشفير المعلومات وفك تشفيرها في الطرف الآخر.

تعد أدوات المتشممون أدوات رائعة لتشخيص مشكلات الشبكة. ومع ذلك، فإن المتشممون يعدون أيضًا أدوات مفيدة للمتسللين.

الشيء المهم بالنسبة لمحترفي الأمن أن يتعرفوا على هذه الأداة هو معرفة كيف يمكن للمتسلل استخدام هذه الأداة ضد شبكتهم.

يمكنك الرجوع إلى:

حظ سعيد!