Cacing komputer ialah sejenis program perisian hasad yang fungsi utamanya adalah untuk menjangkiti komputer lain sambil kekal aktif pada sistem yang dijangkiti.

Cacing komputer ialah perisian hasad yang mereplikasi sendiri yang merebak ke komputer yang tidak dijangkiti. Worm sering menggunakan automatik dan tidak dapat dilihat oleh bahagian pengguna sistem pengendalian. Biasanya, worm hanya diperhatikan apabila replikasi tidak terkawalnya menggunakan sumber sistem, memperlahankan atau menghentikan tugas lain.

Bagaimanakah cecacing komputer merebak?

Cacing komputer merebak tanpa interaksi pengguna. Apa yang diperlukan adalah untuk cacing komputer menjadi aktif pada sistem yang dijangkiti. Sebelum rangkaian digunakan secara meluas, cecacing komputer disebarkan melalui media storan yang dijangkiti, seperti cakera liut, yang, apabila dipasang pada sistem, akan menjangkiti peranti storan bersambung lain dengan sistem. USB kekal sebagai vektor popular untuk cecacing komputer.

Cacing komputer mereplikasi diri mereka untuk merebak ke komputer yang tidak dijangkiti

Bagaimana cecacing komputer berfungsi

Cacing komputer sering bergantung pada aktiviti dan kelemahan dalam protokol rangkaian untuk merebak. Sebagai contoh, cecacing ransomware WannaCry mengeksploitasi kelemahan dalam versi pertama protokol perkongsian sumber Blok Mesej Pelayan (SMBv1) yang dilaksanakan dalam sistem pengendalian Windows. Setelah aktif pada komputer yang baru dijangkiti, perisian hasad WannaCry memulakan carian dalam talian untuk mangsa baharu yang berpotensi: Sistem yang bertindak balas kepada permintaan SMBv1 yang dibuat oleh cacing itu. Cacing boleh terus merebak dalam organisasi dengan cara ini. Apabila peranti bawa-anda-sendiri (BYOD) dijangkiti, cecacing itu boleh merebak ke rangkaian lain, membenarkan penggodam akses yang lebih besar.

Cacing e-mel berfungsi dengan menjana dan menghantar mel keluar ke semua alamat dalam senarai kenalan pengguna. Mesej tersebut termasuk fail boleh laku berniat jahat yang menjangkiti sistem baharu apabila penerima membukanya. Cecacing e-mel yang berjaya selalunya menggabungkan kaedah kejuruteraan sosial untuk menggesa pengguna membuka lampiran.

Stuxnet, salah satu cecacing komputer yang paling terkenal setakat ini, termasuk komponen cecacing yang menyebarkan perisian hasad melalui perkongsian peranti USB yang dijangkiti, serta perisian hasad yang menyasarkan kawalan penyeliaan sistem dan pemerolehan data (SCADA), digunakan secara meluas dalam persekitaran industri, termasuk utiliti elektrik, utiliti air, loji rawatan air sisa, dan lain-lain lagi. Cacing komputer tulen merambat sendiri daripada sistem yang dijangkiti kepada sistem yang tidak dijangkiti, jadi sukar untuk meminimumkan kemungkinan kerosakan daripada cecacing komputer tersebut.

Sistem yang dijangkiti boleh menjadi tidak tersedia atau tidak boleh dipercayai kerana penyebaran cacing, manakala cecacing komputer juga diketahui mengganggu rangkaian melalui ketepuan pautan rangkaian. dengan trafik berniat jahat.

Jenis cecacing komputer

Terdapat beberapa jenis cecacing komputer yang berniat jahat:

Virus komputer atau worm hybrid ialah sekeping perisian hasad yang merebak seperti cecacing, tetapi ia turut mengubah suai kod program seperti virus - atau membawa beberapa jenis muatan berniat jahat, seperti virus, perisian tebusan atau beberapa jenis perisian hasad yang lain.

Worm bot boleh digunakan untuk menjangkiti komputer dan mengubahnya menjadi zombi atau bot, dengan niat untuk menggunakannya dalam serangan terkoordinasi melalui botnet .

Cacing IM merebak melalui perkhidmatan pemesejan segera dan mengeksploitasi akses kepada senarai kenalan pada komputer mangsa.

Cecacing e-mel sering diedarkan sebagai fail boleh laku berniat jahat yang dilampirkan pada apa yang kelihatan seperti mesej e-mel biasa.

Perkongsian fail Worm : Walaupun penstriman menjadi kaedah yang dominan, ramai orang masih memilih sumber muzik, filem dan rancangan TV melalui rangkaian perkongsian fail rakan ke rakan. Oleh kerana rangkaian perkongsian fail ini beroperasi di kawasan yang kesahihannya tidak dihormati, ia sebahagian besarnya tidak dikawal dan oleh itu, adalah mudah bagi penggodam untuk membenamkan cecacing dalam fail dengan permintaan muat turun yang tinggi. Apabila anda memuat turun fail yang dijangkiti, cecacing akan menyalin dirinya ke komputer anda dan meneruskan kerjanya. Berhati-hati apabila anda ingin mengelak daripada membayar untuk filem atau album baharu yang hangat itu.

Akhir sekali, terdapat sejenis cecacing komputer yang direka untuk merebak merentasi rangkaian dengan tujuan menyediakan patch untuk kelemahan keselamatan yang diketahui. Walaupun jenis cacing ini telah diterangkan dan dibincangkan dalam kalangan akademik, contoh dunia sebenar masih belum ditemui, kemungkinan besar disebabkan potensinya untuk menyebabkan kemudaratan yang tidak diingini kepada sistem responsif yang tidak dijangka. Dengan perisian sedemikian, kemungkinan menghapuskan kelemahan adalah lebih besar. . Walau apa pun, penggunaan mana-mana perisian yang mengubah sistem tanpa kebenaran pemilik sistem akan menyebabkan penerbit dikenakan pelbagai pertuduhan jenayah dan sivil.

Apakah yang boleh dilakukan oleh cacing komputer?

Apabila cacing mula-mula muncul, mereka tidak mempunyai matlamat lain selain untuk membiak seluas mungkin. Penggodam pada asalnya mencipta cacing ini untuk hiburan mereka sendiri, untuk menunjukkan kemahiran mereka, atau untuk menunjukkan kelemahan dan kelemahan dalam sistem pengendalian semasa.

"Cacing tulen" ini selalunya akan menyebabkan kemudaratan atau gangguan - kesan sampingan daripada proses yang dimaksudkan - walaupun ia sendiri tidak direka untuk melakukan perkara ini. Cacing yang haus sumber boleh memperlahankan atau merempuh komputer hos, dengan menggunakan terlalu banyak kuasa pemprosesan, manakala cacing lain menyumbat rangkaian dengan menolak permintaan lebar jalur ke tahap yang melampau apabila ia merebak.

Malangnya, akhirnya, penggodam tidak lama lagi menyedari bahawa cacing boleh digunakan sebagai mekanisme penghantaran perisian hasad tambahan. Dalam kes ini, kod tambahan yang dijana oleh cacing itu dipanggil "muatan". Strategi biasa adalah untuk melengkapkan cacing dengan muatan yang membuka "pintu belakang" pada mesin yang dijangkiti, membolehkan penjenayah siber kembali kemudian untuk mengawal sistem. Muatan lain boleh mengumpul data peribadi yang sensitif, memasang perisian tebusan atau menukar komputer sasaran menjadi "zombie" untuk digunakan dalam serangan botnet.

Sejarah cacing komputer

Beberapa jenis perisian hasad yang paling merosakkan ialah cecacing komputer. Mari kita lihat beberapa contoh cecacing komputer yang paling terkenal:

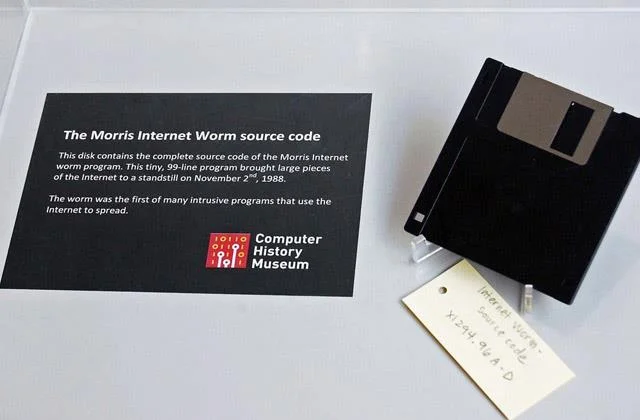

Cacing Morris

![Apa itu Worm? Mengapa ia berbahaya kepada komputer? Apa itu Worm? Mengapa ia berbahaya kepada komputer?]()

Worm Morris telah menyebabkan akibat yang sangat serius, walaupun titik permulaannya bukanlah dengan niat jahat

Pelajar siswazah Robert Tappan Morris memulakan era cacing komputer dengan melancarkan ciptaannya pada 2 November 1988. Morris tidak berniat untuk cacingnya menyebabkan sebarang kerosakan sebenar. Namun, disebabkan cara kod itu ditulis, cacing ini dapat menjangkiti banyak pelayan berkali-kali.

Kecuaian serius Morris membawa kepada beberapa siri gangguan komputer, menyebabkan sebahagian besar Internet pada masa itu tidak dapat digunakan sehingga cacing itu dikeluarkan daripada mesin yang dijangkiti. Akibat kerosakan yang disebabkan oleh cacing ini dianggarkan berkisar antara ratusan ribu hingga jutaan dolar. Morris juga menjadi orang pertama yang disabitkan di bawah Akta Penipuan dan Penyalahgunaan Komputer Amerika Syarikat 1986.

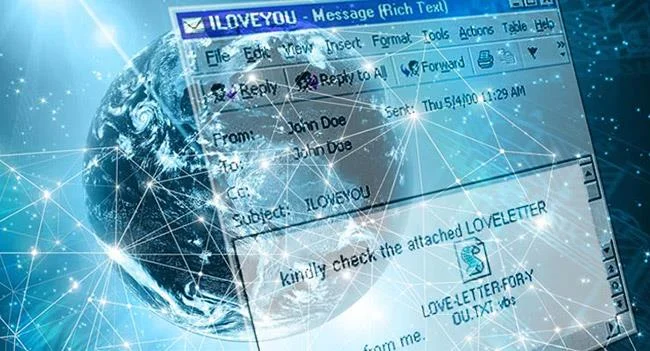

ILOVEYOU

![Apa itu Worm? Mengapa ia berbahaya kepada komputer? Apa itu Worm? Mengapa ia berbahaya kepada komputer?]()

Worm ILOVEYOU muncul di Filipina pada awal tahun 2000, kemudian merebak dengan cepat ke seluruh dunia dan menyebabkan akibat yang teruk.

Dinamakan sempena mesej e-mel yang disebarkannya, cacing ILOVEYOU muncul di Filipina pada awal tahun 2000, sebelum cepat merebak ke seluruh dunia. Berbeza dengan cecacing Morris, ILOVEYOU ialah cecacing berniat jahat yang direka untuk menimpa fail secara rawak pada komputer mangsa.

Selepas mensabotaj pelayan, ILOVEYOU menghantar e-mel salinan dirinya melalui Microsoft Outlook kepada semua kenalan dalam Buku Alamat Windows mangsa. Akhirnya, ILOVEYOU menyebabkan kerosakan berbilion dolar di seluruh dunia, menjadikannya salah satu cecacing komputer paling terkenal yang pernah dilihat.

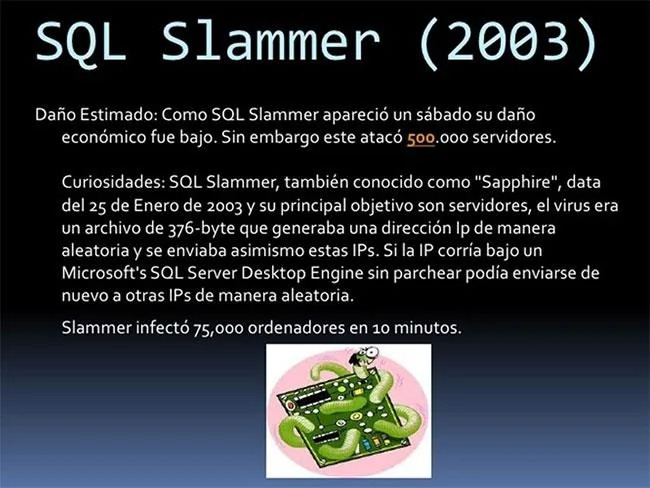

SQL Slammer

![Apa itu Worm? Mengapa ia berbahaya kepada komputer? Apa itu Worm? Mengapa ia berbahaya kepada komputer?]()

SQL Slammer

SQL Slammer 2003 ialah cecacing Internet kejam yang merebak sepantas kilat dan menjangkiti kira-kira 75,000 mangsa dalam masa 10 minit sahaja. Berlepas diri daripada taktik e-mel ILOVEYOU, SQL Slammer merebak melalui menyasarkan kelemahan dalam Microsoft SQL Server untuk Windows 2000.

SQL Slammer menjana alamat IP secara rawak, kemudian menghantar salinannya sendiri ke komputer di alamat tersebut. Jika komputer penerima kebetulan menjalankan versi SQL Server yang tidak ditambal yang masih mempunyai kelemahan keselamatan, SQL Slammer akan terus masuk dan mula berfungsi. Ia menukar komputer yang dijangkiti menjadi botnet, yang kemudiannya digunakan untuk melancarkan berbilang serangan DDoS.

Walaupun patch keselamatan yang berkaitan telah tersedia sejak 2002, walaupun sebelum gelombang serangan yang menakutkan ia mula-mula muncul, SQL Slammer menyaksikan kebangkitan semula pada 2016 dan 2017.

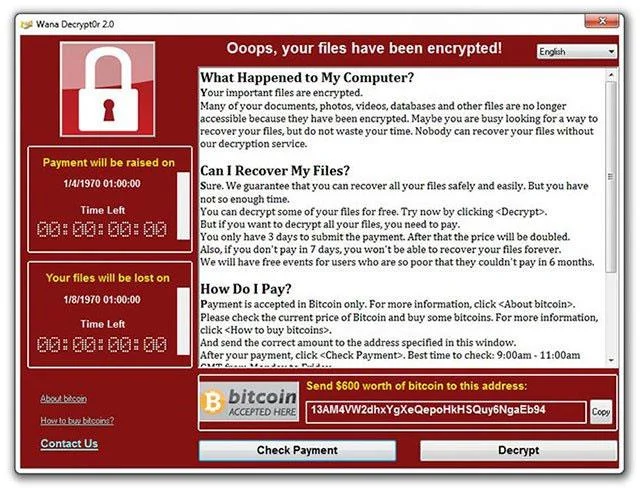

WannaCry

![Apa itu Worm? Mengapa ia berbahaya kepada komputer? Apa itu Worm? Mengapa ia berbahaya kepada komputer?]()

WannaCry

WannaCry ialah ilustrasi yang lebih terkini tentang betapa dahsyatnya cacing, walaupun dengan alat keselamatan siber moden. WannaCry Worm 2017 juga merupakan contoh perisian tebusan, kerana ia menyulitkan fail mangsa dan menuntut bayaran tebusan untuk mendapatkan semula akses. Hanya dalam satu hari, WannaCry menyusup ke 230,000 PC di 150 negara, termasuk sasaran berprofil tinggi seperti Perkhidmatan Kesihatan Kebangsaan Britain dan banyak lagi cawangan kerajaan, universiti dan syarikat swasta. .

WannaCry menggunakan eksploitasi EternalBlue untuk menyasarkan kelemahan keselamatan dalam versi Windows yang lebih lama daripada Windows 8. Apabila ia menemui komputer yang terdedah, ia memasang salinan dirinya sendiri. , mula menyulitkan fail mangsa dan kemudian memaparkan mesej tebusan apabila proses selesai.

Bagaimana untuk mengenal pasti cecacing komputer

Terdapat beberapa tanda petanda yang menunjukkan kehadiran cecacing komputer pada peranti anda. Walaupun cacing kebanyakannya beroperasi secara senyap, aktiviti mereka boleh membawa kepada kesan yang ketara kepada mangsa, walaupun cacing itu tidak sengaja melakukan sesuatu yang berniat jahat. Komputer anda mungkin dijangkiti cacing jika ia mempunyai simptom berikut:

Komputer berjalan perlahan atau ranap

Sesetengah cecacing, seperti Morris Worm klasik yang dibincangkan di atas, boleh menggunakan begitu banyak sumber komputer sehingga hampir tiada sumber yang tinggal untuk fungsi biasa. Jika komputer anda tiba-tiba menjadi perlahan atau tidak bertindak balas, atau mula ranap, ia mungkin disebabkan oleh cecacing komputer.

Memori cepat habis

Apabila cacing mereplikasi, ia mesti menyimpan semua salinan dirinya di suatu tempat. Jika ruang storan yang tersedia pada komputer anda kelihatan jauh lebih kecil daripada biasa, ketahui perkara yang mengambil semua ruang itu - penyebabnya mungkin cacing.

Komputer bertindak pelik

Memandangkan banyak cacing merebak sendiri dengan mengambil kesempatan daripada hubungan langsung, cari sebarang e-mel atau mesej yang dihantar yang anda tidak hantar sendiri. Amaran luar biasa, perubahan yang tidak dapat dijelaskan atau fail baharu atau hilang juga boleh menunjukkan cecacing aktif.

Kenalan bertanya kepada anda apa yang berlaku

Anda mungkin terlepas tanda-tanda di atas dan tidak mengapa. Kita semua secara tidak sengaja boleh terlepas pandang. Walau bagaimanapun, jika anda telah menerima IM atau cecacing e-mel, sesetengah kenalan mungkin bertanya kepada anda tentang mesej pelik yang mereka terima daripada anda. Masih belum terlambat untuk membetulkan serangan cacing, walaupun ia sudah mula merebak.

Bagaimana untuk mengelakkan cecacing komputer

![Apa itu Worm? Mengapa ia berbahaya kepada komputer? Apa itu Worm? Mengapa ia berbahaya kepada komputer?]()

Lindungi diri anda daripada jangkitan cacing komputer

Pengguna harus mengamalkan langkah keselamatan rangkaian yang baik untuk melindungi diri mereka daripada jangkitan cacing komputer. Langkah-langkah yang akan membantu mencegah risiko jangkitan cacing komputer termasuk:

- Mengemas kini sistem pengendalian anda dan semua kemas kini dan tampalan perisian lain akan membantu meminimumkan risiko kelemahan yang baru ditemui.

- Menggunakan tembok api akan membantu mengurangkan kemungkinan perisian hasad memasuki sistem.

- Menggunakan perisian antivirus akan membantu menghalang perisian hasad daripada berjalan.

- Berhati-hati untuk tidak mengklik pada lampiran, pautan dalam e-mel atau aplikasi pemesejan lain yang boleh mendedahkan sistem kepada perisian hasad.

- Sulitkan fail untuk melindungi data sensitif yang disimpan pada komputer, pelayan dan peranti mudah alih

Walaupun sesetengah worm direka bentuk untuk melakukan apa-apa selain menyebarkan diri mereka sendiri ke sistem baharu, kebanyakan worm berkaitan dengan virus, rootkit atau perisian hasad lain.