Ujian Penembusan ialah serangan siber simulasi yang dibenarkan pada komputer, bertujuan untuk menilai keselamatan sistem. Ujian dilakukan untuk mengenal pasti semua kelemahan (juga dikenali sebagai kelemahan), termasuk kemungkinan pihak yang tidak dibenarkan mengakses ciri dan data sistem, serta kekuatan yang membenarkan pihak yang tidak dibenarkan mengakses ciri dan data sistem. penilaian risiko seluruh sistem.

Apakah Ujian Penembusan?

Apakah Ujian Penembusan?

Ujian Penembusan, juga dikenali sebagai ujian pen, pentest atau penggodaman etika, ialah serangan simulasi pada sistem komputer untuk menguji kelemahan yang boleh dieksploitasi. Dalam keselamatan aplikasi web, Ujian Penembusan sering digunakan untuk mengukuhkan firewall aplikasi web (Web Application Firewall - WAF).

Ujian pen boleh melibatkan percubaan untuk melanggar sebarang bilangan sistem aplikasi, (cth. Antara Muka Protokol Aplikasi - API, pelayan bahagian hadapan/belakang) untuk menemui kelemahan. kelemahan, seperti input tidak sah yang terdedah kepada suntikan kod hasad.

Cerapan yang disediakan oleh ujian penembusan boleh digunakan untuk memperhalusi dasar keselamatan WAF dan menampal kelemahan yang ditemui.

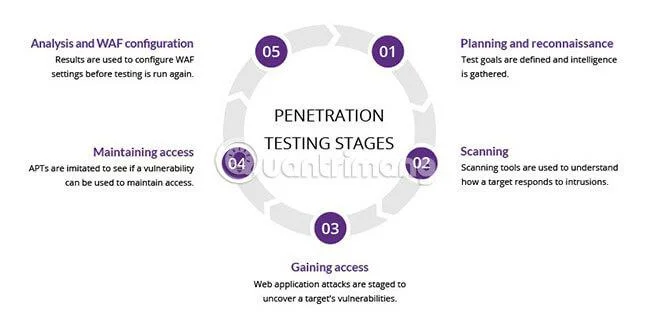

Peringkat dalam Ujian Penembusan

Proses ujian pen boleh dibahagikan kepada 5 peringkat.

![Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan) Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan)]()

1. Pengumpulan dan pengesanan maklumat pasif

Dalam fasa pertama ujian penembusan dan ujian hadiah pepijat, penguji mesti mengumpul maklumat tentang sistem sasaran. Memandangkan terdapat beberapa kaedah serangan dan ujian, penguji penembusan mesti memberi keutamaan berdasarkan maklumat yang dikumpul untuk menentukan kaedah yang paling sesuai.

Langkah ini melibatkan pengekstrakan butiran berharga tentang infrastruktur sistem sasaran, seperti nama domain, blok rangkaian, penghala dan alamat IP dalam skopnya. Selain itu, sebarang maklumat berkaitan yang boleh meningkatkan kejayaan serangan, seperti data pekerja dan nombor telefon, mesti dikumpulkan.

Data yang diperoleh daripada sumber terbuka dalam tempoh ini boleh menghasilkan butiran penting yang mengejutkan. Untuk mencapai matlamat ini, penggodam topi putih mesti memanfaatkan pelbagai sumber, dengan penekanan khusus pada tapak web organisasi sasaran dan platform media sosial. Dengan mengumpul maklumat ini dengan teliti, penguji akan meletakkan asas untuk usaha hadiah pepijat yang berjaya.

Walau bagaimanapun, kebanyakan organisasi mengenakan peraturan yang berbeza ke atas penguji penembusan semasa proses hadiah pepijat. Adalah perlu dari sudut undang-undang untuk tidak menyimpang daripada peraturan ini.

2. Mengumpul dan mengimbas maklumat secara proaktif

![Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan) Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan)]()

Penguji penembusan akan mengesan peranti aktif dan pasif yang aktif dalam julat IP, biasanya dilakukan oleh pengumpulan pasif semasa hadiah pepijat. Dengan bantuan maklumat yang diperoleh semasa proses pengumpulan pasif ini, pentester perlu menentukan laluan mereka - mereka perlu mengutamakan dan menentukan dengan tepat ujian yang diperlukan.

Dalam tempoh ini, penggodam tidak boleh mengelak daripada mendapatkan maklumat tentang sistem pengendalian, pelabuhan terbuka dan perkhidmatan serta maklumat versi mereka pada sistem langsung.

Selain itu, jika organisasi secara sah meminta untuk membenarkan penguji penembusan memantau trafik rangkaian, maka maklumat kritikal tentang infrastruktur sistem boleh dikumpulkan, sekurang-kurangnya sebanyak mungkin. Walau bagaimanapun, kebanyakan organisasi tidak mahu memberikan kebenaran ini. Dalam keadaan sedemikian, penguji penembusan tidak boleh melampaui peraturan.

3. Langkah analisis dan ujian

Pada peringkat ini, penguji penembusan, selepas mengetahui cara aplikasi sasaran akan bertindak balas terhadap pelbagai percubaan pencerobohan, cuba mewujudkan sambungan yang berfungsi dengan sistem yang dikesannya. aktif dan cuba memenuhi permintaan langsung. Dalam erti kata lain, ini adalah peringkat di mana penggodam topi putih berinteraksi dengan sistem sasaran dengan berkesan menggunakan perkhidmatan seperti FTP, Netcat dan Telnet.

Walaupun gagal pada peringkat ini, tujuan utama di sini adalah untuk menyemak data yang diperoleh semasa langkah pengumpulan maklumat dan mengambil nota.

4. Percubaan untuk memanipulasi dan mengeksploitasi

Fasa serangan ujian penembusan

Penguji penembusan mengumpul semua data yang dikumpul dalam proses sebelumnya untuk satu matlamat: Cuba dapatkan akses kepada sistem sasaran dengan cara yang sama seperti penggodam sebenar yang berniat jahat. Inilah sebabnya mengapa langkah ini sangat penting. Kerana apabila mengambil bahagian dalam program hadiah pepijat, penguji penembusan harus berfikir seperti penggodam sebenar.

Pada peringkat ini, penguji penembusan cuba untuk menembusi sistem, menggunakan sistem pengendalian yang dijalankan pada sistem sasaran, port terbuka dan perkhidmatan yang berkhidmat pada port ini serta kemungkinan eksploitasi. mungkin boleh digunakan bergantung pada versinya. Memandangkan portal dan aplikasi berasaskan web terdiri daripada banyak kod dan banyak perpustakaan, penggodam berniat jahat mempunyai jangkauan yang lebih besar untuk menyerang. Dalam hal ini, penguji penembusan yang baik harus mempertimbangkan semua kemungkinan dan menggunakan semua vektor serangan yang mungkin dibenarkan dalam peraturan.

Ini memerlukan kepakaran dan pengalaman yang serius untuk berjaya dan fleksibel menggunakan eksploitasi sedia ada, tanpa merosakkan sistem dan tanpa meninggalkan sebarang kesan semasa pengambilalihan sistem. . Oleh itu, fasa ujian penembusan ini adalah langkah yang paling penting.

5. Usaha untuk meningkatkan keistimewaan

Kekuatan sistem ditentukan oleh pautan terlemahnya. Jika penggodam topi putih mendapat akses kepada sistem, mereka biasanya log masuk ke sistem sebagai pengguna berkuasa rendah. Pada peringkat ini, penguji penembusan perlu mempunyai hak pentadbir, mengeksploitasi kelemahan dalam sistem pengendalian atau persekitaran.

Mereka kemudiannya akan menyasarkan untuk mengambil alih peranti lain dalam persekitaran rangkaian menggunakan keistimewaan tambahan yang telah mereka capai dan akhirnya keistimewaan pengguna peringkat atas seperti pentadbir domain atau pangkalan data pentadbir.

6. Pelaporan dan pembentangan

![Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan) Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan)]()

Penguji penembusan melaporkan hasil pemburuan pepijat dan menerima ganjaran

Setelah ujian penembusan dan langkah bounty pepijat selesai, penguji penembusan atau pemburu pepijat mesti membentangkan kelemahan keselamatan yang mereka temui dalam sistem sasaran, langkah seterusnya dan cara mereka boleh mengeksploitasi kelemahan ini untuk organisasi dengan laporan terperinci. Ini harus termasuk maklumat seperti tangkapan skrin, kod sampel, peringkat serangan dan cara kelemahan ini boleh berlaku.

Laporan akhir juga mesti menyertakan cadangan penyelesaian tentang cara menutup setiap kelemahan keselamatan. Kepekaan dan kebebasan ujian penembusan kekal menjadi misteri. Penggodam topi putih tidak boleh berkongsi maklumat sulit yang diperoleh pada peringkat ini dan tidak boleh menyalahgunakan maklumat ini dengan memberikan maklumat palsu, kerana ia biasanya menyalahi undang-undang.

Kaedah Ujian Penembusan

![Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan) Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan)]()

Ujian luaran (Ujian penembusan luaran)

Ujian penembusan luaran menyasarkan "aset" syarikat yang boleh dilihat di Internet, seperti aplikasi web itu sendiri, tapak web syarikat, e-mel dan pelayan nama domain (DNS) . Matlamatnya adalah untuk mendapatkan akses dan mengekstrak data berharga.

Ujian dalaman (Ujian penembusan dari dalam)

Dalam ujian penembusan orang dalam, penguji dengan akses kepada aplikasi di sebalik tembok api mensimulasikan serangan oleh orang dalam. Serangan ini bukan sahaja memberi amaran tentang prospek bahawa pekerja dalaman boleh menjadi penggodam, tetapi juga mengingatkan pentadbir untuk menghalang pekerja dalam organisasi daripada maklumat log masuk mereka dicuri, selepas serangan pancingan data .

Ujian buta (“ujian buta”)

Dalam ujian buta, penguji hanya diberi nama perniagaan yang disasarkan. Ini memberi kakitangan keselamatan pandangan masa nyata tentang cara serangan aplikasi akan dimainkan dalam amalan.

Ujian buta berganda

Dalam ujian buta dua kali, pegawai keselamatan tidak mempunyai pengetahuan awal tentang serangan yang disimulasikan. Sama seperti di dunia nyata, tidak selalu mungkin untuk mengetahui serangan lebih awal untuk meningkatkan pertahanan.

Ujian yang disasarkan

Dalam senario ini, kedua-dua penguji dan pegawai keselamatan akan bekerjasama dan menilai secara berterusan tindakan masing-masing. Ini adalah latihan latihan yang berharga, memberikan pasukan keselamatan maklum balas masa nyata daripada perspektif penggodam.

Ujian penembusan dan tembok api aplikasi web

![Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan) Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan)]()

Ujian penembusan dan WAF adalah langkah keselamatan bebas, tetapi memberikan faedah pelengkap.

Untuk banyak jenis ujian pen (kecuali ujian buta dan buta ganda), penguji boleh menggunakan data WAF, seperti log, untuk mencari dan mengeksploitasi kelemahan aplikasi.

Sebaliknya, pentadbir WAF boleh mendapat manfaat daripada data ujian pen. Setelah ujian selesai, konfigurasi WAF boleh dikemas kini untuk melindungi daripada kelemahan yang ditemui semasa ujian.

Akhir sekali, ujian pen memenuhi beberapa keperluan pematuhan ujian keselamatan, termasuk PCI DSS dan SOC 2. Sesetengah piawaian, seperti PCI-DSS 6.6, hanya boleh dipenuhi melalui penggunaan WAF yang diperakui.

Kit alat penggodam topi putih

![Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan) Apakah Pentest? Ketahui tentang Ujian Penembusan (ujian penembusan)]()

Penggodam topi putih menggunakan ujian pen untuk mencari ralat dan kelemahan

Penggodaman beretika bukan kerja yang memerlukan kemahiran sahaja. Kebanyakan penggodam topi putih (penggodam beretika) menggunakan sistem pengendalian dan perisian khusus untuk memudahkan kerja mereka, mengelakkan kesilapan manual.

Jadi untuk apa penggodam ini menggunakan ujian pen? Di bawah adalah beberapa contoh.

Parrot Security ialah sistem pengendalian berasaskan Linux yang direka untuk ujian penembusan dan penilaian kelemahan. Ia mesra awan, mudah digunakan dan menyokong pelbagai perisian sumber terbuka.

OS Penggodaman Langsung

Juga sistem pengendalian Linux, Live Hacking adalah pilihan yang sesuai untuk mereka yang melakukan pentesting, kerana ia ringan dan tidak memerlukan perkakasan yang tinggi. Penggodaman Langsung datang pra-pakej dengan alat dan perisian untuk ujian penembusan dan penggodaman etika.

Nmap ialah alat perisikan sumber terbuka (OSINT) yang memantau rangkaian, mengumpul dan menganalisis data tentang hos dan pelayan peranti, menjadikannya berharga kepada penggodam topi hitam, kelabu dan putih.

Nmap juga merentas platform dan berfungsi dengan Linux, Windows dan macOS, jadi ia sesuai untuk penggodam beretika pemula.

WebShag

WebShag juga merupakan alat OSINT. Ini ialah alat ujian sistem yang mengimbas protokol HTTPS dan HTTP serta mengumpul data dan maklumat relatif. Ia digunakan oleh penggodam beretika untuk melakukan ujian penembusan luaran melalui laman web awam.

Ke mana hendak pergi untuk ujian penembusan?

Pen menguji rangkaian anda sendiri bukanlah pilihan terbaik, kerana anda mungkin tidak mempunyai cukup pengetahuan mendalam tentangnya, menyukarkan anda untuk berfikir secara kreatif dan mencari kelemahan tersembunyi. Anda harus mengupah penggodam topi putih bebas atau perkhidmatan syarikat yang menyediakan perkhidmatan ujian pen.

Walau bagaimanapun, mengupah orang luar untuk menggodam rangkaian anda boleh menjadi sangat berisiko, terutamanya jika anda memberikan mereka maklumat sulit atau akses dalaman. Inilah sebabnya mengapa anda harus menggunakan penyedia pihak ketiga yang dipercayai. Berikut adalah beberapa cadangan untuk rujukan anda:

HackerOne.com

HackerOne ialah syarikat berpangkalan di San Francisco yang menyediakan perkhidmatan ujian penembusan, penilaian kerentanan dan ujian pematuhan protokol.

ScienceSoft.com

Terletak di Texas, ScienceSoft menyediakan perkhidmatan penilaian kelemahan, ujian pen, pematuhan dan ujian infrastruktur.

Raxis.com

Beribu pejabat di Atlanta, Georgia, Raxis menyediakan perkhidmatan berharga daripada ujian pen dan semakan kod keselamatan kepada latihan tindak balas insiden, penilaian kelemahan dan latihan pencegahan serangan kejuruteraan sosial .