Penyelidik keselamatan baru-baru ini mendedahkan teknik penggodaman WiFi baharu yang memudahkan untuk mengetahui kata laluan WiFi penghala paling moden hari ini. Ditemui oleh Jens Steube (dijuluki "Atom") - pembangun alat penggodaman kata laluan terkenal Hashcat - semasa menganalisis standard keselamatan WPA3 yang baru dikeluarkan, kaedah ini menyasarkan protokol rangkaian wayarles WPA /WPA2 dengan ciri perayauan berdasarkan PMKID (Pengecam Kunci Utama Berpasangan ).

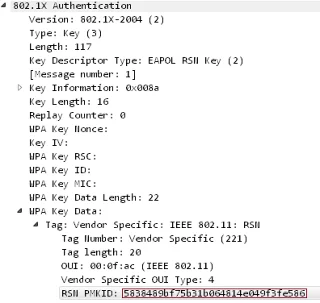

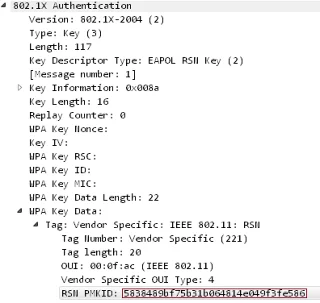

Kaedah penggodaman WiFi baharu ini membolehkan penyerang mendapatkan semula kata laluan log masuk PSK (Kunci Prakongsi) untuk menggodam rangkaian WiFi dan mengintip aktiviti Internet. Sebelum ini, penyerang perlu menunggu seseorang untuk log masuk ke rangkaian dan mendapatkan jabat tangan pengesahan 4 hala EAPOL - protokol pengesahan rangkaian. Tetapi dengan kaedah baru, pengguna tidak perlu berada di rangkaian sasaran lagi, ia hanya perlu dilakukan pada RSN IE (Elemen Maklumat Rangkaian Keselamatan Teguh) menggunakan satu EAPOL (Extensible Authentication Protocol over LAN) selepas menghantar permintaan daripada pusat akses. .

Rangkaian Keselamatan Teguh ialah protokol yang mewujudkan pertukaran selamat melalui rangkaian wayarles 802.11 dan menggunakan PMKID - kunci yang diperlukan untuk mewujudkan sambungan antara klien dan pusat akses.

Cara menggodam Wifi menggunakan PMKID

Langkah 1: Penyerang menggunakan alat seperti hcxdumptool (https://github.com/ZerBea/hcxdumptool) (v4.2.0 atau lebih baru) untuk meminta PMKID daripada titik akses sasaran dan meletakkan bingkai yang diterima ke dalam fail.

$ ./hcxdumptool -o test.pcapng -i wlp39s0f3u4u5 --enable_status

Langkah 2: Menggunakan alat hcxcaptool (https://github.com/ZerBea/hcxtools), output (format pcapng) bingkai ditukar kepada format cincang yang diluluskan oleh Hashcat.

$ ./hcxpcaptool -z test.16800 test.pcapng

Langkah 3: Gunakan alat pemecahan kata laluan Hashcat (https://github.com/hashcat/hashcat) (v4.2.0 atau lebih tinggi) untuk mendapatkan kata laluan WPA PSK dan anda sudah selesai.

$ ./hashcat -m 16800 ujian.16800 -a 3 -w 3 '?l?l?l?l?l?lt!'

Itulah kata laluan rangkaian wayarles destinasi, berapa lama masa yang diambil bergantung pada panjang dan kerumitan kata laluan.

"Pada masa ini kami tidak tahu berapa banyak vendor atau penghala kaedah ini akan berfungsi, tetapi kami fikir ia akan berfungsi pada rangkaian 802.11i/p/q/r dengan pensuisan rangkaian didayakan. (iaitu kebanyakan penghala hari ini) ," kata Steube.

Memandangkan penggodaman kata laluan hanya berlaku apabila rangkaian telah mendayakan port dan memerlukan penyerang mencuba banyak kata laluan yang salah, pengguna digalakkan untuk melindungi rangkaian dengan menggunakan kata laluan yang sukar diteka. Jenis penggodaman ini juga tidak berfungsi dengan protokol keselamatan rangkaian wayarles generasi baharu WPA3 kerana "protokol penjanaan kunci baharu yang dipanggil Pengesahan Bersamaan Serentak (SAE)".

Lihat lagi: