Salah satu kaedah keselamatan data yang paling selamat dan paling biasa digunakan dalam era digital hari ini ialah penyulitan data. Walau bagaimanapun, tidak semua orang memahami dengan jelas apa itu penyulitan data, apakah fungsinya dan bagaimana proses penyulitan berlaku. Dalam artikel ini, LuckyTemplates akan membantu anda mempelajari pengetahuan asas penyulitan data.

1. Apakah penyulitan data?

Penyulitan data ialah menukar data daripada satu bentuk kepada bentuk lain atau kepada bentuk kod yang hanya orang yang mempunyai akses kepada kunci penyahsulitan atau kata laluan boleh membacanya. Data yang disulitkan sering dipanggil teks sifir, data biasa yang tidak disulitkan dipanggil plaintext.

Pada masa ini, penyulitan data ialah salah satu kaedah keselamatan data yang paling popular dan berkesan, dipercayai oleh banyak organisasi dan individu. Sebenarnya, penyulitan data tidak akan menghalang data daripada dicuri, tetapi ia akan menghalang orang lain daripada dapat membaca kandungan fail itu, kerana ia telah bertukar menjadi aksara. kandungan yang berbeza atau berbeza.

Cara menggunakan Bitlocker untuk menyulitkan data pada Windows 10 (Bahagian 1)

Dua jenis penyulitan data utama wujud: penyulitan asimetri, juga dikenali sebagai penyulitan kunci awam, dan penyulitan simetri.

2. Fungsi utama penyulitan data

Tujuan penyulitan data adalah untuk melindungi data digital apabila ia disimpan pada sistem komputer dan dihantar melalui Internet atau rangkaian komputer lain. Algoritma penyulitan selalunya menyediakan elemen keselamatan utama seperti pengesahan, integriti dan bukan pembatalan. Pengesahan membolehkan pengesahan asal data, integriti membuktikan bahawa kandungan data tidak diubah sejak ia dihantar. Tiada pembatalan memastikan bahawa orang itu tidak boleh membatalkan penyerahan data.

Penyulitan mengubah kandungan ke dalam bentuk baharu, sekali gus menambahkan lapisan keselamatan tambahan pada data. Jadi walaupun data anda dicuri, menyahsulit data adalah amat sukar, menggunakan banyak sumber pengkomputeran dan mengambil banyak masa. Bagi syarikat dan organisasi, menggunakan penyulitan data adalah perlu. Ini akan mengelakkan kerosakan apabila maklumat sulit terdedah secara tidak sengaja dan sukar untuk dinyahkod dengan segera.

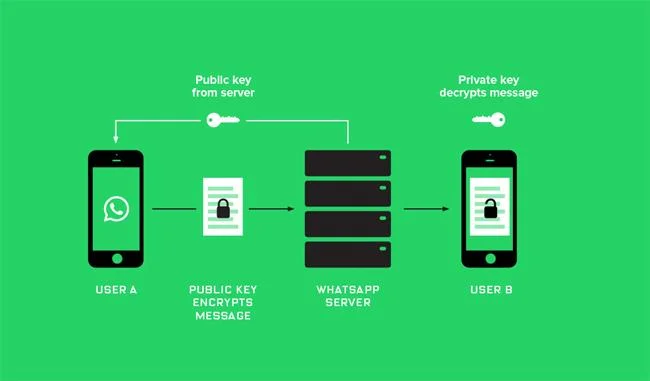

Pada masa ini, terdapat banyak aplikasi pemesejan yang menggunakan penyulitan untuk melindungi mesej untuk pengguna. Kita boleh menyebut Facebook dan WhatsApp dengan jenis penyulitan yang digunakan dipanggil End-to-End.

![Apakah penyulitan data? Perkara yang perlu diketahui tentang penyulitan data Apakah penyulitan data? Perkara yang perlu diketahui tentang penyulitan data]()

3. Proses penyulitan data

Data atau teks biasa disulitkan dengan algoritma penyulitan dan kunci penyulitan, mencipta teks sifir. Data selepas penyulitan hanya boleh dilihat dalam bentuk asalnya jika dinyahsulit dengan kekunci yang betul.

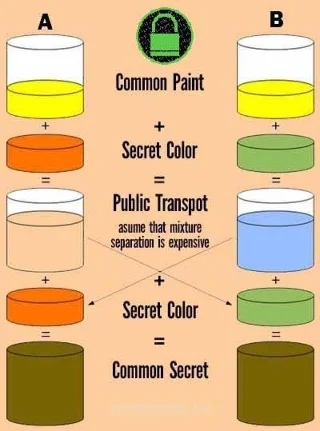

Penyulitan simetri menggunakan kunci rahsia yang sama untuk menyulitkan dan menyahsulit data. Penyulitan simetri jauh lebih pantas daripada penyulitan asimetri, kerana dengan penyulitan asimetri penghantar mesti bertukar kunci penyulitan dengan penerima sebelum penerima boleh menyahsulit data. Disebabkan syarikat perlu mengedarkan dan mengurus sejumlah besar kunci dengan selamat, kebanyakan perkhidmatan penyulitan data mengiktiraf perkara ini dan menggunakan penyulitan asimetri untuk menukar kunci rahsia. rahsia selepas menggunakan algoritma simetri untuk menyulitkan data.

Algoritma penyulitan asimetri, juga dikenali sebagai penyulitan kunci awam, menggunakan dua kunci berbeza, satu awam dan satu peribadi. Kami akan mempelajari tentang kedua-dua kunci ini dalam bahagian seterusnya.

4. Apakah penyulitan data End-to-End?

Penyulitan End-to-End (E2EE) ialah kaedah penyulitan di mana hanya penerima dan penghantar boleh memahami mesej yang disulitkan. Tiada siapa yang akan mengetahui kandungan yang kami hantar, termasuk penyedia perkhidmatan Internet.

Kaedah penyulitan ini menggunakan kunci antara penerima dan pengirim yang terlibat secara langsung dalam proses penghantaran data. Melainkan pihak ketiga mengetahui kunci ini, adalah mustahil untuk menyahsulitnya.

Mekanisme operasi penyulitan End-to-End adalah melalui protokol pertukaran kunci Diffie-Hellman. Kita boleh faham melalui contoh menghantar mesej, dua orang akan menghantar kunci awam dan kunci rahsia. Mesej itu kemudiannya akan disulitkan menggunakan kunci rahsia yang digabungkan dengan kunci awam. Dan kemudian penerima akan menggunakan kunci rahsia untuk menyahkod maklumat dan kandungan mesej.

Jadi apakah kunci persendirian dan kunci awam?

![Apakah penyulitan data? Perkara yang perlu diketahui tentang penyulitan data Apakah penyulitan data? Perkara yang perlu diketahui tentang penyulitan data]()

5. Kunci persendirian dan kunci awam dalam Penyulitan Hujung-ke-Hujung?

Kedua-dua jenis kekunci ini kedua-duanya dicipta daripada urutan nombor rawak. Kunci awam akan dikongsi dengan semua orang, tetapi kunci rahsia mesti dilindungi, ia akan terletak sepenuhnya pada orang yang mempunyai hak untuk menyahsulit. 2 kod ini berfungsi dengan tugas yang sama sekali berbeza. Kunci awam akan menyulitkan data dan menukar kandungan dokumen. Kunci rahsia akan mengambil tugas menyahsulit kandungan.

Jadi apabila penghantar mesej menyulitkan data dengan kunci awam, dan penerima akan menyahsulitnya dengan kunci rahsia dan sebaliknya.

Algoritma Rivest-Sharmir-Adleman (RSA) ialah sistem penyulitan kunci awam, digunakan secara meluas untuk melindungi data sensitif, terutamanya apabila ia dihantar melalui rangkaian yang tidak selamat seperti Internet. Populariti algoritma ini disebabkan oleh fakta bahawa kedua-dua kunci awam dan peribadinya boleh menyulitkan data dan memastikan kerahsiaan, integriti, ketulenan dan tidak boleh ditarik balik data dan komunikasi teknikal.nombor melalui penggunaan tandatangan digital.

![Apakah penyulitan data? Perkara yang perlu diketahui tentang penyulitan data Apakah penyulitan data? Perkara yang perlu diketahui tentang penyulitan data]()

6. Cabaran untuk penyulitan data kontemporari

Kaedah serangan paling asas dalam penyulitan hari ini ialah Brute Force (percubaan dan ralat berterusan) dan mencuba kekunci rawak sehingga kunci yang betul ditemui. Kebarangkalian membuka kunci boleh diminimumkan dengan meningkatkan panjang dan kerumitan kunci. Lebih kuat penyulitan, lebih banyak sumber yang diperlukan untuk melakukan pengiraan, dan lebih banyak masa serta sumber yang diperlukan untuk memecahkan kod.

Bagaimana kata laluan Windows boleh dipecahkan - Bahagian 1

Kaedah lain untuk memecahkan penyulitan termasuk serangan saluran sisi dan analisis kriptografi. Serangan saluran sisi berlaku selepas penyulitan selesai dan bukannya secara langsung menyerang penyulitan. Serangan ini mungkin akan berjaya jika terdapat ralat dalam reka bentuk atau pelaksanaan sistem. Begitu juga, kriptanalisis akan mencari kelemahan dalam penyulitan dan mengeksploitasinya. Serangan jenis ini boleh berjaya jika terdapat kelemahan dalam kriptografi.

Secara umumnya, penyulitan data adalah perlu supaya kita dapat meningkatkan keselamatan dokumen, terutamanya dokumen sulit dan maklumat akaun peribadi. Pada masa ini, penyulitan data boleh dilakukan melalui beberapa alatan dalam talian seperti Whisply , atau Nofile.io .

Semoga artikel di atas bermanfaat untuk anda!

Lihat lagi: Ringkasan jenis serangan siber biasa hari ini