Masalah tanpa nama dan pengelakan kawalan oleh pihak berkuasa di Internet telah diketahui sejak sekian lama. Banyak alat dan rangkaian maya direka untuk memenuhi tujuan ini. Antaranya, Tor, I2P dan VPN ialah perisian popular dan rangkaian peribadi maya hari ini. Mari ketahui butiran tentang 3 rangkaian ini dengan LuckyTemplates dan lihat yang mana lebih selamat!

Tor

Nama Tor berasal daripada nama projek perisian percuma: The Onion Router. Perisian Tor mengarahkan trafik web melalui sistem "nod" geganti sambungan di seluruh dunia. Ini dipanggil protokol penghalaan bawang kerana data anda perlu melalui banyak lapisan.

Sebagai tambahan kepada lapisan, Tor juga menyulitkan semua trafik rangkaian, termasuk alamat IP nod seterusnya. Data yang disulitkan melalui berbilang geganti yang dipilih secara rawak, dengan hanya satu lapisan yang mengandungi alamat IP untuk nod yang dinyahsulit dalam transit.

Nod geganti akhir menyahkod keseluruhan paket, menghantar data ke destinasi akhir tanpa mendedahkan alamat IP sumber.

Cara menggunakan Tor

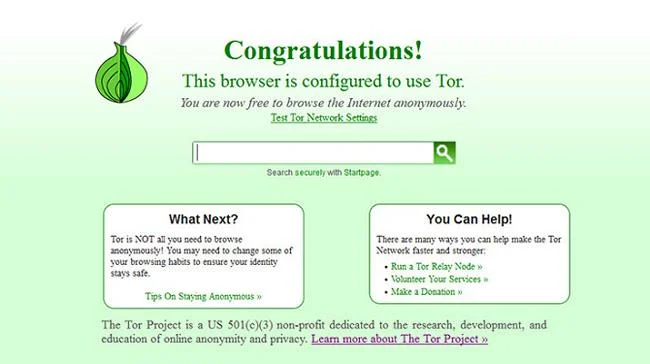

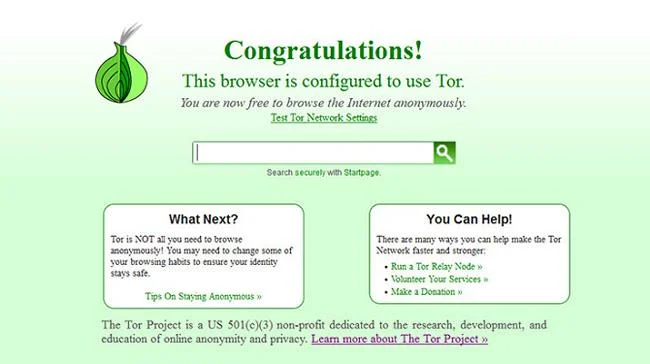

Menggunakan Pelayar Tor adalah satu-satunya cara untuk menggunakan perisian ini. Muat turun dan pasang penyemak imbas seperti yang anda lakukan pada perisian lain. Persediaan akan diteruskan selepas anda membuka Pelayar Tor buat kali pertama. Kemudian anda melayari web seperti biasa. Ia akan menjadi lebih perlahan daripada biasa kerana menghantar data melalui berbilang geganti akan mengambil sedikit masa.

Mengapa menggunakan Tor?

Pelayar Tor menyulitkan semua penghantaran data. Oleh yang demikian, terdapat ramai yang menggunakannya seperti penjenayah, penggodam/keropok, agensi kerajaan dan lain-lain lagi. Malah, Tor memulakan kehidupan sebagai projek Penyelidikan Tentera Laut AS dan DARPA (Agensi Projek Lanjutan Pertahanan AS).

Pelayar Tor juga merupakan salah satu pautan paling langsung ke web gelap (jangan dikelirukan dengan web dalam).

Adakah Tor melindungi privasi?

Jawapannya ya. Reka bentuk Tor melindungi privasi dari bawah ke atas. Jika anda hanya menggunakan Pelayar Tor untuk menyemak imbas Internet, anda tidak akan memberi amaran kepada sesiapa atau di mana-mana sahaja. Program XKeyscore Agensi Keselamatan Negara (NSA) merekodkan semua pengguna yang melawati tapak web Tor dan memuat turun Pelayar Tor.

Tor hanya menyulitkan data yang dihantar dan diterima dalam pelayar Tor (atau pelayar lain yang menggunakan perisian Tor). Ia tidak menyulitkan aktiviti rangkaian untuk keseluruhan sistem anda.

I2P

Projek Internet Halimunan (I2P - projek Internet halimunan) ialah protokol penghalaan bawang putih (secara kasar diterjemahkan sebagai protokol penghalaan bawang putih). Ini ialah variasi protokol penghalaan bawang yang digunakan oleh Tor.

I2P ialah rangkaian komputer tanpa nama. Protokol penghalaan bawang putih mengekod berbilang mesej bersama-sama untuk menganalisis trafik data, sambil meningkatkan kelajuan trafik rangkaian. Setiap mesej yang disulitkan mempunyai arahan penghantarannya sendiri, dan setiap titik penamatan bertindak sebagai kod pengesahan kriptografi.

![Adakah lebih selamat untuk menggunakan Tor, I2P atau VPN? Adakah lebih selamat untuk menggunakan Tor, I2P atau VPN?]()

Setiap penghala pelanggan I2P membina satu siri sambungan 'terowong' masuk dan keluar - rangkaian peer-to-peer (P2P) terus. Perbezaan besar antara I2P dan rangkaian P2P lain yang anda gunakan ialah pemilihan setiap terowong. Panjang terowong serta senarai penghala yang mengambil bahagian dalam terowong akan diputuskan oleh pihak yang memulakan.

Cara menggunakan I2P

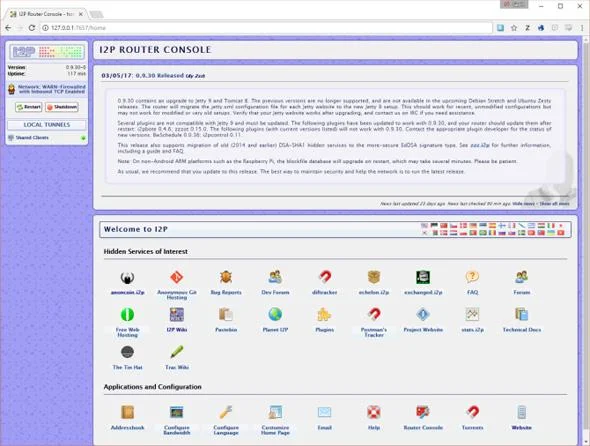

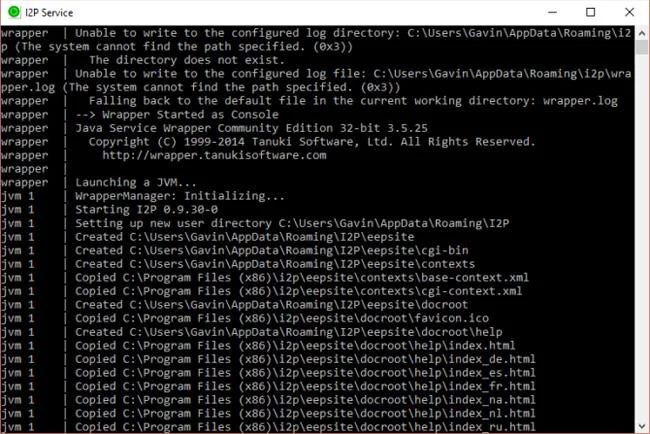

Cara paling mudah untuk menggunakan I2P ialah memuat turun dan memasang pakej pemasangan rasmi. Setelah dipasang, buka Mula I2P . Ini akan membuka tapak web yang disimpan secara setempat dalam Internet Explorer, penyemak imbas lalai I2P (anda boleh menukar tetapan ini kemudian). Ini ialah Konsol Penghala I2P, atau dengan kata lain, penghala maya yang digunakan untuk mengekalkan sambungan I2P anda. Anda juga mungkin melihat tetingkap arahan Perkhidmatan I2P, tetapi abaikan dan biarkan ia berjalan di latar belakang.

Perkhidmatan I2P mungkin mengambil masa beberapa minit untuk bangun dan berjalan, terutamanya semasa permulaan pertama. Luangkan masa untuk mengkonfigurasi tetapan lebar jalur anda.

![Adakah lebih selamat untuk menggunakan Tor, I2P atau VPN? Adakah lebih selamat untuk menggunakan Tor, I2P atau VPN?]()

I2P membolehkan pengguna membuat dan mengehoskan tapak web tersembunyi yang dipanggil "epsites". Jika anda ingin mengakses eepsite, anda perlu menyediakan penyemak imbas anda untuk menggunakan proksi I2P tertentu.

Mengapa menggunakan I2P?

I2P dan Tor kedua-duanya memberikan pengalaman penyemakan imbas yang serupa. Bergantung pada konfigurasi jalur lebar I2P, ia mungkin akan lebih laju sedikit daripada Pelayar Tor dan berjalan dengan selesa daripada penyemak imbas semasa anda. I2P penuh dengan perkhidmatan tersembunyi, kebanyakannya lebih pantas daripada aplikasi berasaskan Tor. Tambahan besar untuk I2P jika anda kecewa menggunakan rangkaian Tor.

I2P berjalan bersama sambungan Internet biasa anda, menyulitkan trafik penyemak imbas anda. Walau bagaimanapun, I2P bukanlah alat terbaik untuk menyemak imbas web tanpa nama. Bilangan outproksi yang terhad (tempat trafik anda bergabung semula dengan trafik Internet biasa) bermakna ia kurang tanpa nama apabila digunakan dengan cara ini.

Adakah I2P melindungi privasi pengguna?

Sudah tentu I2P akan melindungi privasi pengguna dengan baik, melainkan anda menggunakannya untuk menyemak imbas web dengan kerap. Kerana apabila anda menggunakannya dengan kerap, I2P akan menggunakan sumber yang besar untuk mengasingkan trafik web anda. I2P menggunakan model P2P untuk memastikan pengumpulan data dan statistik. Tambahan pula, protokol penghalaan bawang putih menyulitkan berbilang mesej bersama-sama, menjadikan analisis trafik jauh lebih rumit.

Terowong I2P yang kami nyatakan di atas adalah satu arah: data hanya mengalir dalam satu arah, satu terowong masuk dan satu terowong keluar. Ini memberikan kerahasiaan yang hebat untuk semua rakan sebaya. I2P hanya menyulitkan data yang dihantar dan diterima melalui penyemak imbas yang dikonfigurasikan. Ia tidak menyulitkan aktiviti rangkaian untuk keseluruhan sistem.

VPN

Akhir sekali, saya ingin menyebut Rangkaian Peribadi Maya (VPN). Rangkaian VPN berfungsi agak berbeza daripada Tor dan I2P. Daripada memberi tumpuan semata-mata pada menyulitkan trafik penyemak imbas, VPN menyulitkan semua trafik rangkaian masuk dan keluar. Sehubungan itu, ia adalah untuk pengguna yang ingin mengaksesnya dengan kerap, kerana ia boleh melindungi data mereka dengan mudah.

Bagaimanakah VPN berfungsi?

Biasanya, apabila anda menghantar permintaan (contohnya, mengklik pautan dalam penyemak imbas web atau mengaktifkan Skype untuk panggilan video), permintaan anda dihantar ke pelayan storan data yang ditentukan dan ia memberi maklum balas kepada anda. Sambungan data selalunya tidak selamat, sesiapa yang mempunyai pengetahuan komputer yang mencukupi boleh mengaksesnya (terutamanya jika menggunakan standard HTTP dan bukannya HTTPS ).

VPN bersambung ke pelayan (atau pelayan) yang telah ditetapkan, mencipta sambungan langsung yang dipanggil "terowong" (walaupun VPN kerap digunakan, istilah ini jarang dilihat). Sambungan langsung antara sistem dan pelayan VPN akan disulitkan, begitu juga dengan semua data anda.

VPN diakses melalui klien yang anda pasang pada komputer anda. Kebanyakan VPN menggunakan penyulitan kunci awam. Apabila anda membuka klien VPN dan log masuk dengan bukti kelayakan anda, ia menukar kunci awam, mengesahkan sambungan dan melindungi trafik rangkaian anda.

Mengapa anda perlu menggunakan VPN?

VPN menyulitkan trafik rangkaian anda. Semua yang berkaitan dengan sambungan Internet pada sistem anda akan selamat. VPN semakin popular, ia amat berguna dalam:

- Lindungi data pengguna pada sambungan Wi-Fi awam.

- Akses kandungan terhad wilayah.

- Tambahkan lapisan keselamatan tambahan apabila mengakses maklumat sensitif.

- Lindungi privasi pengguna daripada kerajaan atau agensi penceroboh maklumat lain.

Sama seperti Tor dan I2P, VPN juga akan melindungi privasi anda. Walau bagaimanapun, terdapat banyak penyedia perkhidmatan VPN percuma tetapi mereka tidak melindungi dengan teliti seperti yang anda fikirkan.

Walau bagaimanapun, VPN masih merupakan penyemak imbas yang hebat yang dengan mudah mendapatkan semula privasi tanpa menukar daripada penyemak imbas anda atau tabiat penyemakan imbas biasa dan penggunaan Internet anda.

Bandingkan Tor, I2P dan VPN

Jika anda ingin menyemak imbas web dalam mod peribadi, akses web gelap, pilih Tor.

Jika anda ingin mengakses perkhidmatan tersembunyi dan alat pemesejan tersembunyi dalam rangkaian rakan sebaya yang diedarkan, pilih I2P.

Akhir sekali, jika anda ingin menyulitkan semua trafik rangkaian masuk dan keluar maka pilih VPN.

VPN pada masa ini menyumbang bahagian penting dalam teknologi keselamatan, jadi semua orang harus mempertimbangkan dan belajar dengan teliti.

Adakah anda lebih suka menggunakan Tor, I2P atau VPN? Bagaimanakah anda melindungi aktiviti dalam talian anda? Sila beritahu kami pendapat anda dengan mengulas di bawah!

Lihat lagi: