Paket data yang dihantar ke dan dari port rangkaian bernombor dikaitkan dengan alamat IP dan titik akhir tertentu, menggunakan protokol TCP atau UDP. Semua port berisiko diserang, tiada port yang benar-benar selamat.

Encik Kurt Muhl - perunding keselamatan terkemuka RedTeam menjelaskan: "Setiap pelabuhan dan perkhidmatan asas mempunyai risiko. Risiko datang daripada versi perkhidmatan, walaupun ia dikonfigurasikan dengan betul. betul atau tetapkan kata laluan untuk perkhidmatan, adakah kata laluan itu kukuh cukup? Faktor lain termasuk, adakah port yang dipilih oleh penggodam untuk menyerang, adakah anda membiarkan perisian hasad melalui port. Pendek kata Sekali lagi, terdapat banyak faktor yang menentukan keselamatan port atau perkhidmatan."

CSO meneliti risiko gerbang rangkaian berdasarkan aplikasi, kelemahan dan serangan yang berkaitan, menyediakan pelbagai pendekatan untuk melindungi perniagaan daripada penggodam berniat jahat yang menyalahgunakan kelemahan ini.

Apakah yang menjadikan gerbang rangkaian berbahaya?

Terdapat sejumlah 65,535 port TCP dan 65,535 lagi port UDP, kita akan melihat beberapa port yang paling berbahaya. Port TCP 21 menghubungkan pelayan FTP ke Internet. Pelayan FTP ini mempunyai banyak kelemahan utama seperti pengesahan tanpa nama, traversal direktori, skrip merentas tapak, menjadikan port 21 sebagai sasaran ideal untuk penggodam.

Walaupun sesetengah perkhidmatan yang terdedah terus menggunakan utiliti itu, perkhidmatan warisan seperti Telnet pada port TCP 23 sememangnya tidak selamat pada mulanya. Walaupun lebar jalurnya sangat kecil, hanya beberapa bait pada satu masa, Telnet menghantar data secara terbuka sepenuhnya dalam teks yang jelas. Austin Norby - saintis komputer di Jabatan Pertahanan AS berkata: "Penyerang boleh mendengar, melihat sijil, menyuntik arahan melalui serangan [man-in-the-middle] dan akhirnya, melaksanakan Remote Code Executions (RCE). (Ini adalah pendapat beliau sendiri, tidak mewakili pandangan mana-mana agensi).

Walaupun sesetengah port rangkaian mencipta lubang mudah untuk penyerang masuk, yang lain mencipta laluan melarikan diri yang sempurna. TCP/UDP port 53 untuk DNS ialah contohnya. Sebaik sahaja mereka telah menyusup ke rangkaian dan mencapai matlamat mereka, semua yang perlu dilakukan oleh penggodam untuk mengeluarkan data ialah menggunakan perisian sedia ada untuk menukar data menjadi trafik DNS. "DNS jarang dipantau dan jarang ditapis, " kata Norby. Apabila penyerang mencuri data daripada perusahaan yang selamat, mereka hanya menghantar data melalui pelayan DNS yang direka khas yang menterjemah data kembali kepada keadaan asalnya.

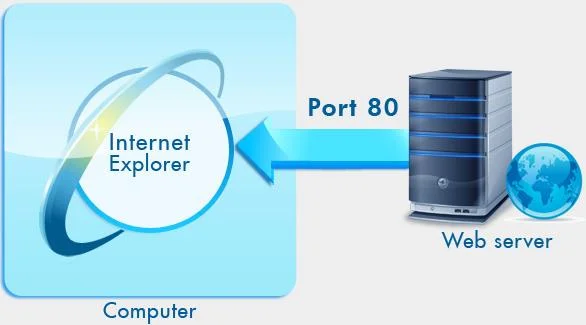

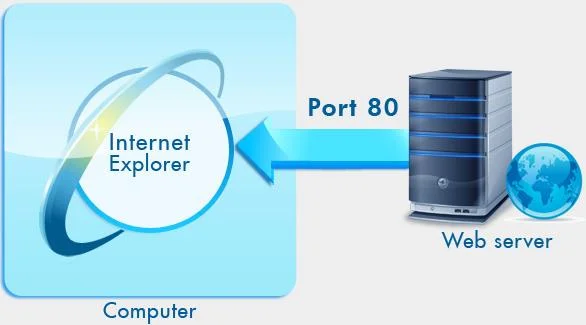

Lebih banyak port digunakan, lebih mudah untuk menyelinap serangan ke dalam semua paket lain. Port TCP 80 untuk HTTP menyokong trafik web yang diterima oleh penyemak imbas. Menurut Norby, serangan ke atas pelanggan web melalui port 80 termasuk penggodaman suntikan SQL, pemalsuan permintaan merentas tapak, skrip merentas tapak dan limpahan penimbal.

Penyerang akan menyediakan perkhidmatan mereka di pelabuhan berasingan. Mereka menggunakan port TCP 1080 - digunakan untuk soket yang melindungi proksi "SOCKS", untuk menyokong perisian hasad dan operasi. Kuda trojan dan cacing seperti Mydoom dan Bugbear telah menggunakan port 1080 dalam serangan. Jika pentadbir rangkaian tidak menyediakan proksi SOCKS, kewujudannya adalah ancaman, kata Norby.

Apabila penggodam menghadapi masalah, mereka akan menggunakan nombor port yang mudah diingati, seperti siri nombor 234, 6789, atau nombor yang sama dengan 666 atau 8888. Beberapa perisian Backdoor dan Trojan horse membuka dan menggunakan port TCP 4444 untuk mendengar , berkomunikasi, memajukan trafik berniat jahat dari luar dan menghantar muatan berniat jahat. Beberapa perisian hasad lain yang turut menggunakan port ini termasuk Prosiak, Swift Remote dan CrackDown.

Trafik web bukan sahaja menggunakan port 80. Trafik HTTP juga menggunakan port TCP 8080, 8088 dan 8888. Pelayan yang menyambung ke port ini kebanyakannya adalah kotak lama yang tidak diurus dan tidak dilindungi, menjadikannya terdedah. Keselamatan meningkat dari semasa ke semasa. Pelayan pada port ini juga boleh menjadi proksi HTTP, jika pentadbir rangkaian tidak memasangnya, proksi HTTP boleh menjadi kebimbangan keselamatan dalam sistem.

Penyerang elit menggunakan port TCP dan UDP 31337 untuk pintu belakang yang terkenal - Back Orifice dan program perisian hasad lain. Pada port TCP kita boleh menyebut: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night dan pelanggan BO, contohnya pada port UDP ialah Deep BO. Dalam "leetspeak" - bahasa yang menggunakan huruf dan nombor, 31337 ialah "eleet", bermaksud Elit.

Kata laluan yang lemah boleh menjadikan SSH dan port 22 terdedah kepada serangan. Menurut David Widen - jurutera sistem di BoxBoat Technologies: Port 22 - Port Secure Shell membenarkan akses kepada shell jauh pada perkakasan pelayan yang terdedah, kerana di sini maklumat pengesahan biasanya nama pengguna dan kata laluan, kata laluan lalai, mudah diteka. Kata laluan pendek, kurang daripada 8 aksara, menggunakan frasa biasa dengan rentetan nombor yang terlalu mudah untuk diteka oleh penyerang.

Penggodam masih menyerang IRC yang berjalan pada port 6660 hingga 6669. Widen berkata: Di pelabuhan ini terdapat banyak kelemahan IRC, seperti Unreal IRCD yang membenarkan penyerang melakukan serangan jauh, tetapi Ini biasanya serangan biasa, tidak mempunyai nilai yang tinggi.

Sesetengah port dan protokol membenarkan penyerang mencapai lebih banyak. Sebagai contoh, port UDP 161 menarik penyerang kerana protokol SNMP, yang berguna untuk mengurus komputer rangkaian, maklumat tinjauan pendapat dan menghantar trafik melalui port ini. Muhl menerangkan: SNMP membenarkan pengguna menanyakan pelayan untuk mendapatkan nama pengguna, fail yang dikongsi pada rangkaian dan maklumat lanjut. SNMP selalunya disertakan dengan rentetan lalai yang bertindak sebagai kata laluan.

Lindungi pelabuhan, perkhidmatan dan kelemahan

Menurut Widen, perniagaan boleh melindungi protokol SSH dengan menggunakan pengesahan kunci awam, melumpuhkan log masuk sebagai akar, dan mengalihkan SSH ke nombor port yang lebih tinggi supaya penyerang tidak dapat menemuinya. Jika pengguna menyambung ke SSH pada nombor port setinggi 25,000, ia akan menjadi sukar bagi penyerang untuk menentukan permukaan serangan perkhidmatan SSH.

Jika perniagaan anda menjalankan IRC, hidupkan tembok api untuk melindunginya. Jangan benarkan sebarang trafik dari luar rangkaian menghampiri perkhidmatan IRC, tambah Widen. Hanya benarkan pengguna VPN ke rangkaian untuk menggunakan IRC.

Nombor port berulang dan terutamanya jujukan nombor jarang mewakili penggunaan port yang betul. Apabila anda melihat port ini digunakan, pastikan ia disahkan, kata Norby. Pantau dan tapis DNS untuk mengelakkan kebocoran dan berhenti menggunakan Telnet dan tutup port 23.

Keselamatan pada semua port rangkaian mesti termasuk pertahanan secara mendalam. Norby berkata: Tutup semua port yang anda tidak gunakan, gunakan firewall berasaskan hos pada semua pelayan, jalankan firewall berasaskan rangkaian terkini, pantau dan tapis trafik port. Lakukan pengimbasan port rangkaian biasa untuk memastikan tiada kelemahan yang terlepas pada port. Beri perhatian khusus kepada proksi SOCKS atau mana-mana perkhidmatan lain yang anda belum sediakan. Tampal, baiki dan kuatkan mana-mana peranti, perisian atau perkhidmatan yang disambungkan ke port rangkaian sehingga tiada lagi kelemahan dalam rangkaian anda. Jadilah proaktif apabila kelemahan baharu muncul dalam perisian (lama dan baharu) yang boleh diakses oleh penyerang melalui port rangkaian.

Gunakan kemas kini terkini untuk mana-mana perkhidmatan yang anda sokong, konfigurasikannya dengan betul dan gunakan kata laluan yang kukuh serta senarai kawalan akses yang akan membantu anda mengehadkan orang yang mempunyai akses, kata MuHl. yang boleh menyambung ke port dan perkhidmatan. Beliau juga menambah bahawa: Pelabuhan dan perkhidmatan perlu diperiksa secara berkala. Apabila anda menggunakan perkhidmatan seperti HTTP dan HTTPS, terdapat banyak ruang untuk penyesuaian, yang boleh membawa kepada salah konfigurasi dan kelemahan keselamatan dengan mudah.

Pelabuhan selamat untuk pelabuhan berisiko

Pakar telah menghasilkan senarai port berisiko tinggi yang berbeza berdasarkan kriteria berbeza seperti jenis atau keterukan ancaman yang dikaitkan dengan setiap port atau tahap kelemahan perkhidmatan. perkhidmatan pada port tertentu. Tetapi sehingga kini masih tiada senarai lengkap. Untuk penyelidikan lanjut, anda boleh mulakan dengan senarai di SANS.org, SpeedGuide.net dan GaryKessler.net.

Artikel dipendekkan daripada "Menjaga pelabuhan rangkaian berisiko" yang diterbitkan oleh CSO.