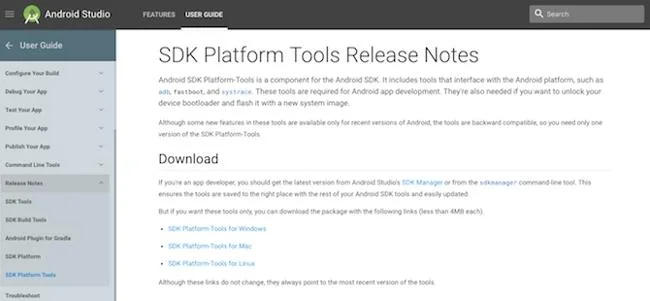

Salah satu kaedah popular untuk mengkonfigurasi mesin Microsoft Windows ialah menggunakan Dasar Kumpulan. Ini adalah tetapan yang berkaitan dengan pendaftaran pada komputer, konfigurasi tetapan keselamatan dan tingkah laku semasa mengendalikan mesin. Dasar Kumpulan boleh dibuka daripada Active Directory (daripada klien) atau dikonfigurasikan terus pada mesin (tempatan). Mesin Windows 8.1 dan Windows Server 2012 R2 mempunyai lebih daripada 3,700 tetapan untuk sistem pengendalian.

Di bawah ialah 10 tetapan Dasar Kumpulan penting yang perlu anda perhatikan. Jangan hanya berhenti pada 10 tetapan ini kerana setiap tetapan yang munasabah membantu mengurangkan risiko. Tetapi 10 pilihan ini akan menentukan hampir segala-galanya.

Jika anda menyediakan 10 nama ini dengan betul, anda akan mencipta persekitaran Windows yang lebih selamat. Semuanya terletak dalam Konfigurasi Komputer/Tetapan Windows/Tetapan Keselamatan.

1. Namakan semula akaun Pentadbir Tempatan

Jika orang jahat tidak mengetahui nama akaun pentadbir, mereka akan mengambil lebih banyak masa untuk menggodam. Menamakan semula akaun pentadbir tidak boleh dilakukan secara automatik, anda perlu melakukannya sendiri.

2. Lumpuhkan akaun tetamu

Salah satu perkara terburuk yang boleh anda lakukan ialah menghidupkan akaun ini. Ia memberikan berbilang hak akses kepada mesin Windows dan tidak memerlukan kata laluan. Nasib baik, terdapat pilihan untuk melumpuhkan ciri ini secara lalai.

Sediakan Dasar Kumpulan dengan betul untuk memastikan keselamatan mesin Windows anda

3. Lumpuhkan LM dan NTLM v1

LM (Pengurus LAN) dan protokol pengesahan NTLM v1 terdedah. Gunakan NTLM v2 dan Kerberos. Secara lalai, kebanyakan mesin Windows menerima kesemua empat protokol. Melainkan anda mempunyai mesin purba (lebih daripada 10 tahun) dan belum ditambal, jarang disyorkan untuk menggunakan protokol lama. Mereka boleh dilumpuhkan secara lalai.

4. Lumpuhkan storan LM

Cincang kata laluan LM mudah ditukar kepada teks biasa. Jangan biarkan Windows menyimpannya pada pemacu, di mana penggodam boleh menggunakan alat untuk mencarinya. Ia dilumpuhkan secara lalai.

5. Panjang kata laluan minimum

Panjang kata laluan untuk pengguna biasa hendaklah sekurang-kurangnya 12 aksara - 15 aksara atau lebih untuk akaun peringkat lebih tinggi. Kata laluan Windows tidak begitu selamat jika ia kurang daripada 12 aksara. Untuk menjadi paling selamat dalam dunia pengesahan Windows, ia sepatutnya 15. Ini akan menutup hampir semua pintu belakang.

Malangnya, tetapan Dasar Kumpulan lama hanya mempunyai maksimum 14 aksara. Gunakan Dasar Kata Laluan Terperinci. Walaupun tidak mudah untuk menyediakan dan mengkonfigurasi pada Windows Server 2008 R2 (dan lebih lama), ia sangat mudah dengan Windows Server 2012 dan lebih baru.

6. Jangka hayat kata laluan maksimum

Kata laluan dengan 14 aksara atau kurang tidak boleh digunakan lebih lama daripada 90 hari. Tempoh kata laluan maksimum lalai Windows ialah 42 hari, jadi anda boleh menggunakan nombor ini atau meningkatkannya kepada 90 hari jika anda mahu. Sesetengah pakar keselamatan mengatakan bahawa menggunakan kata laluan sehingga setahun tidak mengapa jika ia mempunyai 15 aksara atau lebih. Ingat, bagaimanapun, semakin lama tarikh akhir, semakin tinggi risiko seseorang mencurinya dan menggunakannya untuk mengakses akaun lain orang yang sama. Penggunaan jangka pendek masih lebih baik.

7. Log Peristiwa

Ramai mangsa serangan boleh dikesan lebih awal jika mereka menghidupkan Log Peristiwa dan membiasakan diri menyemaknya. Pastikan anda menggunakan tetapan yang disyorkan dalam alat Pengurus Pematuhan Keselamatan Microsoft dan gunakan Subkategori Audit.

8. Lumpuhkan kehadiran SID tanpa nama

Pengecam Keselamatan (SID - pengecam keselamatan) adalah nombor yang diberikan kepada setiap pengguna, kumpulan dan objek keselamatan pada Windows atau Active Directory. Dalam versi awal Windows, pengguna yang tidak disahkan boleh menanyakan nombor ini untuk mengenal pasti pengguna penting (seperti pentadbir) dan kumpulan, yang penggodam suka mengeksploitasi. Kehadiran ini boleh dilumpuhkan secara lalai.

9. Jangan biarkan akaun tanpa nama berada dalam kumpulan semua orang

Tetapan ini dan tetapan sebelumnya, apabila salah konfigurasi, akan membenarkan orang tanpa nama mengakses sistem lebih jauh daripada yang dibenarkan. Kedua-dua tetapan telah didayakan secara lalai (lumpuhkan akses tanpa nama) sejak tahun 2000.

10. Dayakan kawalan akaun pengguna (UAC)

Sejak Windows Vista, UAC ialah alat perlindungan #1 semasa menyemak imbas web. Walau bagaimanapun, ramai orang mematikannya kerana maklumat lama tentang isu keserasian perisian. Kebanyakan masalah ini telah hilang; apa yang tinggal boleh diselesaikan menggunakan utiliti pengesanan ketidakserasian percuma Microsoft. Jika anda melumpuhkan UAC, anda berisiko lebih besar pada Windows NT berbanding OS yang lebih baharu. UAC didayakan secara lalai.

![10 tetapan Dasar Kumpulan penting pada Windows yang perlu dilakukan dengan segera 10 tetapan Dasar Kumpulan penting pada Windows yang perlu dilakukan dengan segera]()

Versi OS baharu mempunyai banyak tetapan lalai yang betul

Jika anda memberi perhatian, anda akan melihat bahawa 7 daripada 10 tetapan ini telah dikonfigurasikan dengan betul pada Windows Vista, Windows Server 2008 dan versi yang lebih baru. Tidak perlu membuang masa mempelajari semua 3,700 tetapan Dasar Kumpulan, hanya konfigurasikan 10 tetapan di atas dengan betul dan anda selesai.