Jika terdapat satu perkara yang menimbulkan ancaman kepada semua pengguna teknologi, ia adalah perisian hasad. Malware ini boleh menjadi sangat berbahaya dan berbahaya serta tersedia dalam pelbagai bentuk. Tetapi bagaimana perisian hasad menjadi begitu meluas? Apakah taktik dan alat utama yang digunakan oleh penjenayah siber untuk menjangkiti peranti?

1. Muat turun berniat jahat

Pada masa kini, terdapat banyak jenis perisian yang boleh anda muat turun dari Internet . Tetapi ketersediaan program yang meluas di begitu banyak tapak web yang berbeza telah mencipta peluang besar untuk penjenayah siber mencari cara untuk menjangkiti peranti dengan perisian hasad semudah mungkin.

Jika anda tidak menggunakan tapak web yang sah sepenuhnya untuk memuat turun perisian, seperti pembangun, anda sentiasa menghadapi risiko memuat turun program berniat jahat. Ini mungkin sesuatu yang berpotensi kurang berbahaya seperti adware tetapi juga boleh menjadi serius seperti ransomware atau virus berbahaya.

Oleh kerana orang sering tidak menyemak sama ada fail itu selamat sebelum memuat turunnya atau tahu apa yang mereka perlu cari, laluan jangkitan ini sangat popular di kalangan penjenayah. Jadi apa yang boleh anda lakukan untuk mengelakkan memuat turun perkara berbahaya?

Pertama, anda harus memastikan bahawa anda hanya memuat turun fail dari tapak web yang boleh dipercayai. Kadangkala sukar untuk mencari fail yang sesuai untuk dimuat turun bagi sistem pengendalian atau versi sistem pengendalian khusus anda, tetapi jangan biarkan kesulitan ini membawa anda ke tapak web yang mencurigakan. Sudah tentu, kadangkala sukar untuk menentukan sama ada tapak web itu sah atau tidak, tetapi anda boleh menggunakan tapak web penyemak pautan untuk mengatasi halangan ini.

Selain itu, jika perisian yang anda cari biasanya memerlukan pembayaran dan anda melihat versi "percuma" tersedia untuk dimuat turun, ini amat mencurigakan. Walaupun kelihatan menggoda untuk mencuba versi percuma program yang mahal, ini boleh menyebabkan anda berada dalam situasi yang lebih teruk jika terdapat perisian hasad tersembunyi dalam fail.

Anda juga boleh menggunakan mana-mana perisian antivirus yang telah anda pasang untuk mengimbas fail sebelum memuat turun, atau menggunakan tapak web pengimbasan seperti VirusTotal untuk menyemak sebarang fail secara percuma dengan cepat.

2. E-mel pancingan data

![4 cara paling biasa untuk menyebarkan perisian hasad hari ini 4 cara paling biasa untuk menyebarkan perisian hasad hari ini]()

Pancingan data ialah salah satu bentuk jenayah siber yang paling biasa digunakan hari ini. Ini terutamanya kerana kebanyakan orang boleh dihubungi melalui e-mel, mesej teks atau mesej langsung. Di atas semua itu, penjenayah siber boleh dengan mudah memperdaya mangsa melalui mesej pancingan data dengan menggunakan bahasa yang meyakinkan atau profesional, serta jenis format dan imej yang betul.

Dalam penipuan pancingan data, penyerang menghantar mesej kepada sasaran mereka yang mendakwa sebagai pihak rasmi yang boleh dipercayai. Sebagai contoh, seseorang individu mungkin menerima e-mel daripada pejabat pos yang memaklumkan mereka bahawa pakej mereka telah diubah hala dan bahawa mereka perlu memberikan maklumat tertentu agar ia tiba dengan selamat. Jenis komunikasi kecemasan ini berfungsi dengan berkesan dalam menekan penerima untuk mematuhi permintaan pengirim.

Dalam e-mel pancingan data ini akan terdapat pautan yang sasaran diminta klik untuk memasukkan butiran mereka, mengesahkan tindakan atau melakukan sesuatu yang serupa. Walau bagaimanapun, pada hakikatnya, pautan ini benar-benar berniat jahat. Dalam hampir semua kes, tapak web akan direka bentuk untuk mencuri sebarang data yang anda masukkan, seperti butiran hubungan anda atau maklumat pembayaran. Tetapi pancingan data juga boleh digunakan untuk menyebarkan perisian hasad melalui pautan yang dikatakan "selamat" atau "rasmi" yang dihantar oleh penyerang kepada anda. Dalam kes ini, anda mungkin telah meletakkan diri anda dalam bahaya serta-merta selepas mengklik pautan.

Sekali lagi, tapak penyemak pautan sangat berguna untuk keselamatan anda, terutamanya apabila ia berkaitan dengan pancingan data, kerana ia membolehkan anda menentukan serta-merta sejauh mana selamat mana-mana URL yang diberikan .

Di atas semua itu, adalah penting untuk menyemak e-mel untuk kesilapan menaip, alamat pengirim yang luar biasa dan lampiran yang mencurigakan. Contohnya, jika anda menerima e-mel daripada FedEx, tetapi alamat e-mel menyatakan sesuatu yang sedikit berbeza, seperti "f3dex", anda mungkin menghadapi serangan pancingan data. Menjalankan semakan pantas sedemikian boleh membantu anda mengelakkan risiko yang tidak perlu.

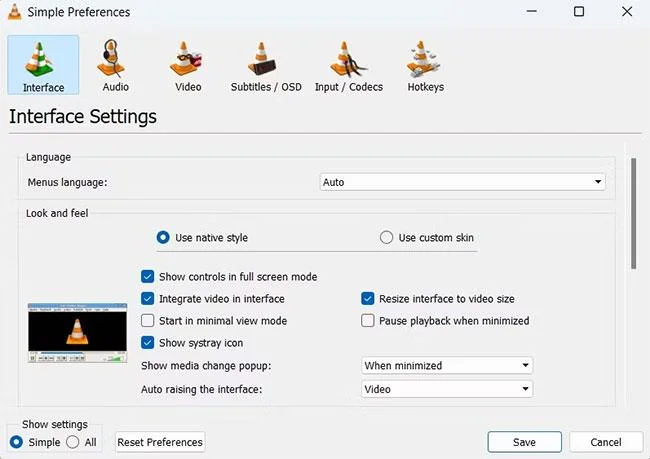

3. Protokol Desktop Jauh

![4 cara paling biasa untuk menyebarkan perisian hasad hari ini 4 cara paling biasa untuk menyebarkan perisian hasad hari ini]()

Remote Desktop Protocol (RDP) ialah teknologi yang membolehkan komputer pengguna menyambung terus ke komputer lain melalui rangkaian. Walaupun protokol ini dibangunkan oleh Microsoft, ia kini boleh digunakan pada pelbagai sistem pengendalian yang berbeza, menjadikannya boleh diakses oleh hampir semua orang. Walau bagaimanapun, seperti biasa, penjenayah siber telah membangunkan cara untuk mengeksploitasi alat popular ini.

Kadangkala, RDP boleh dilindungi dengan baik atau dibiarkan terbuka pada sistem yang lebih lama, yang membolehkan penyerang peluang yang sempurna untuk menyerang. Penipu mencari sistem tidak selamat ini menggunakan alat pengimbasan yang popular. Sebaik sahaja penyerang menemui sambungan yang terdedah dan boleh mengakses komputer jauh melalui protokol, mereka boleh menjangkiti komputer tersebut dengan perisian hasad dan juga mengeluarkan data daripada peranti yang dijangkiti tanpa kebenaran pemilik.

Ransomware telah menjadi masalah biasa di kalangan pengguna RDP. Malah, Laporan Tindak Balas Insiden dan Pelanggaran Data Unit 42 Paloalto 2020 menunjukkan bahawa, daripada 1,000 serangan perisian tebusan yang direkodkan, 50% menggunakan RDP sebagai kenderaan jangkitan awal. Ini adalah sejenis perisian hasad yang menyulitkan fail mangsa dan menjadikan mereka tebusan sehingga permintaan penyerang (biasanya kewangan) dipenuhi. Penyerang kemudiannya akan memberikan mangsa dengan kunci penyahsulitan, walaupun tidak ada jaminan bahawa mereka akan melakukan ini.

Untuk melindungi peranti anda apabila menggunakan RDP, adalah penting untuk menggunakan kata laluan yang kukuh, menggunakan pengesahan dua faktor dan mengemas kini pelayan apabila mungkin untuk memastikan anda menggunakan perisian yang betul. paling selamat.

4. USB

![4 cara paling biasa untuk menyebarkan perisian hasad hari ini 4 cara paling biasa untuk menyebarkan perisian hasad hari ini]()

Walaupun mudah untuk menjangkiti peranti dengan perisian hasad dari jauh, itu tidak bermakna ia masih tidak boleh dilakukan secara fizikal. Jika penyerang kebetulan mempunyai akses terus kepada peranti mangsa, menggunakan USB boleh menjadi cara yang cepat dan mudah untuk memasang perisian hasad.

USB berniat jahat selalunya dilengkapi dengan kod jahat yang boleh mengumpul data yang tersedia pada peranti mangsa. Contohnya, pemacu boleh menjangkiti peranti dengan keylogger , yang boleh menjejaki semua jenis mangsa, termasuk maklumat log masuk, butiran pembayaran dan komunikasi sensitif.

Apabila menggunakan USB, penyerang pada dasarnya boleh memuat turun sebarang jenis perisian hasad ke peranti, termasuk perisian tebusan, perisian pengintip, virus dan cecacing . Itulah sebabnya penting untuk melindungi kata laluan semua peranti anda dan mematikannya atau menguncinya apabila anda tiada.

Anda juga boleh melumpuhkan port USB anda jika anda perlu membiarkan komputer anda dihidupkan semasa anda tiada.

Selain itu, anda harus mengelak daripada menggunakan mana-mana USB yang kandungannya tidak anda ketahui atau mengimbas mana-mana pemacu dengan perisian anti-virus terlebih dahulu.

Penjenayah siber terus membangunkan cara baharu untuk mengedar perisian hasad dan menyerang mangsa. Adalah penting untuk anda melindungi peranti anda dalam setiap cara yang mungkin dan menyemak semula semua perisian, fail dan pautan sebelum memuat turun atau mengaksesnya. Langkah-langkah kecil dan mudah seperti ini boleh membantu memastikan anda selamat daripada entiti berniat jahat.