Perlindungan pelayan adalah salah satu kebimbangan terbesar untuk pasukan keselamatan hari ini. Perlindungan yang lemah boleh membuka pintu kepada penyerang untuk mendapatkan akses tanpa kebenaran kepada pelayan melalui beberapa jenis perisian hasad. Hari ini penjenayah siber lebih agresif berbanding sebelum ini. Sediakan perlindungan pelayan dengan langkah asas ini untuk menghalang penyerang!

Kunci SSH: Elemen yang mesti ada untuk melindungi pelayan

Juga dikenali sebagai Secure Shell , kunci SSH ialah protokol rangkaian kriptografi. Kunci SSH menyediakan tahap keselamatan yang lebih tinggi daripada kata laluan biasa.

Ini kerana kunci SSH boleh menahan serangan Brute Force dengan lebih baik. kenapa? Kerana hampir mustahil untuk menyahkod. Sebaliknya, kata laluan biasa boleh dipecahkan pada bila-bila masa.

Apabila kunci SSH dijana, terdapat dua jenis kunci: kunci persendirian dan kunci awam. Kunci persendirian disimpan oleh pentadbir, manakala kunci awam boleh dikongsi dengan pengguna lain.

Tidak seperti kata laluan tradisional pada pelayan, kunci SSH mempunyai rentetan bit atau aksara yang panjang. Untuk memecahkannya, penyerang akan meluangkan sedikit masa cuba menyahsulit akses dengan mencuba kombinasi yang berbeza. Ini berlaku kerana kunci (awam dan peribadi) mesti sepadan untuk membuka kunci sistem.

Kunci SSH ialah elemen yang mesti ada untuk melindungi pelayan

Sediakan tembok api

Mempunyai tembok api adalah salah satu langkah asas untuk memastikan perlindungan pelayan. Firewall adalah penting kerana ia mengawal trafik masuk dan keluar berdasarkan satu siri parameter keselamatan.

Parameter keselamatan ini digunakan bergantung pada jenis tembok api yang anda gunakan. Terdapat tiga jenis firewall berdasarkan teknologinya: Penapisan paket, penapisan proksi dan tembok api stateful. Setiap perkhidmatan ini menyediakan cara yang berbeza untuk mengakses pelayan.

Sebagai contoh, tembok api penapisan ialah salah satu mekanisme paling mudah untuk melindungi pelayan. Pada asasnya, ia menyemak alamat IP, port sumber, alamat IP destinasi, port destinasi dan jenis protokol: IP, TCP, UDP, ICMP. Kemudian bandingkan maklumat ini dengan parameter akses yang ditentukan, dan jika ia sepadan, akses kepada pelayan dibenarkan.

Penapis proksi diletakkan sebagai perantara antara kedua-dua pihak yang berkomunikasi. Contohnya, komputer pelanggan meminta akses kepada tapak web. Pelanggan ini mesti membuat sesi dengan pelayan proksi untuk mengesahkan dan menyemak akses pengguna ke Internet sebelum membuat sesi kedua untuk mengakses tapak web.

Mengenai firewall stateful, ia menggabungkan teknologi proksi dan penapis paket. Malah, ia adalah tembok api yang paling banyak digunakan untuk melindungi pelayan, kerana ia membenarkan penggunaan peraturan keselamatan menggunakan tembok api UFC, nftable dan tembok api CSF.

Ringkasnya, menggunakan tembok api sebagai alat perlindungan pelayan akan membantu anda melindungi kandungan, mengesahkan akses dan mengawal trafik masuk dan keluar melalui parameter keselamatan yang telah ditetapkan.

Sediakan VPN

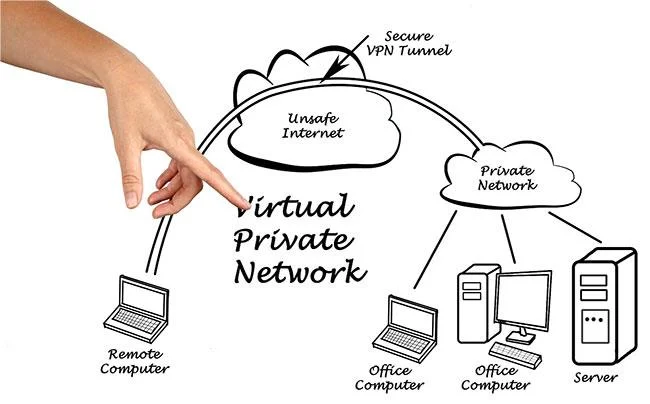

Menyediakan VPN (rangkaian persendirian maya) adalah penting untuk mengakses maklumat pelayan jauh mengikut parameter keselamatan rangkaian persendirian. Dalam istilah asas, VPN berfungsi seperti kabel maya antara komputer dan pelayan.

Kabel maya ini mencipta terowong untuk maklumat yang disulitkan untuk dilalui. Dengan cara ini, maklumat yang ditukar antara pelayan dan komputer yang dibenarkan akan dilindungi daripada sebarang pencerobohan.

![4 petua terbaik untuk melindungi pelayan anda 4 petua terbaik untuk melindungi pelayan anda]()

VPN mencipta protokol keselamatan untuk menapis data keluar dan masuk

Perlindungan pelayan diperkukuh oleh VPN, kerana ia mengawal akses kepada port tertentu melalui rangkaian peribadi. Ini bermakna akses awam kepada pelayan kekal disekat, dan hanya pengguna yang mempunyai akses kepada rangkaian peribadi boleh bertukar maklumat dengan pelayan.

Ringkasnya, VPN menyediakan protokol keselamatan untuk melindungi maklumat yang melalui pelayan dan mencipta sambungan selamat melalui penyulitan data.

Penyulitan menggunakan SSL dan TLS

Penyulitan SSL dan TSL adalah alternatif jika anda tidak mahu menggunakan terowong VPN. SSL (Secure Sockets Layer) ialah sijil digital yang melindungi penghantaran maklumat.

Sebaliknya, TSL (Transport Layer Security) ialah generasi kedua selepas SSL. TLS mewujudkan persekitaran selamat antara pengguna dan pelayan untuk bertukar maklumat. Ia melakukan ini menggunakan protokol HTTP, POP3, IMAP, SMTP, NNTP dan SSH.

Menggunakan SSL dan TSL melalui KPI (Public Key Infrastructure), anda boleh membuat, mengurus dan mengesahkan sijil. Anda juga boleh menentukan sistem dengan pengguna tertentu untuk menyulitkan komunikasi.

Dalam erti kata lain, apabila anda menyediakan sijil kebenaran, anda boleh menjejaki identiti setiap pengguna yang disambungkan ke rangkaian peribadi anda dan menyulitkan trafik mereka untuk mengelakkan komunikasi daripada dipintas. menyerang dan mengukuhkan perlindungan pelayan anda.