Protokol keselamatan e-mel ialah struktur yang melindungi e-mel pengguna daripada gangguan luar. E-mel memerlukan protokol keselamatan tambahan atas sebab: Simple Mail Transfer Protocol (SMTP) tidak mempunyai keselamatan terbina dalam. Berita yang mengejutkan, bukan?

Banyak protokol keselamatan berfungsi dengan SMTP. Berikut ialah protokol tersebut dan cara ia melindungi e-mel anda.

Ketahui tentang protokol keselamatan e-mel

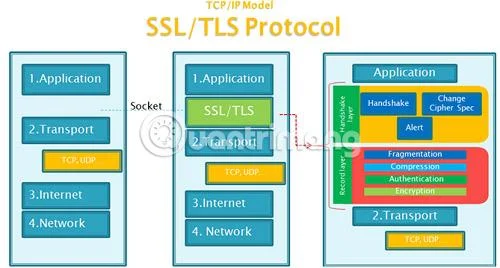

1. Bagaimana SSL/TLS memastikan e-mel selamat

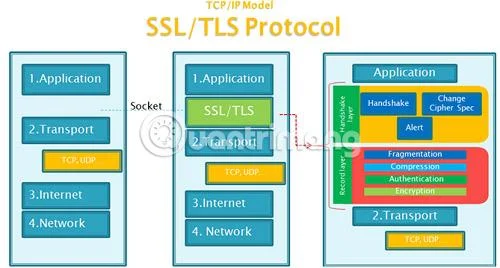

Secure Sockets Layer (SSL) dan penggantinya, Transport Layer Security (TLS), ialah protokol keselamatan e-mel yang paling popular untuk melindungi e-mel semasa ia merentasi Internet.

SSL dan TLS ialah protokol lapisan aplikasi. Dalam rangkaian komunikasi Internet, lapisan aplikasi menyeragamkan komunikasi untuk perkhidmatan pengguna akhir. Dalam kes ini, lapisan aplikasi menyediakan rangka kerja keselamatan (satu set peraturan) yang berfungsi dengan SMTP (juga protokol lapisan aplikasi) untuk menjamin komunikasi e-mel pengguna.

Bahagian artikel ini hanya akan membincangkan TLS kerana pendahulunya, SSL, telah ditamatkan sejak 2015.

TLS menyediakan privasi dan keselamatan tambahan untuk "komunikasi" dengan program komputer. Dalam kes ini, TLS menyediakan keselamatan untuk SMTP.

Apabila aplikasi e-mel pengguna menghantar dan menerima mesej, ia menggunakan Protokol Kawalan Penghantaran (TCP - sebahagian daripada lapisan pengangkutan dan klien e-mel menggunakannya untuk menyambung ke pelayan e-mel) untuk memulakan "jabat tangan". dengan pelayan e-mel.

Jabat tangan ialah satu siri langkah di mana klien e-mel dan pelayan e-mel mengesahkan tetapan keselamatan dan penyulitan dan kemudian memulakan penghantaran e-mel. Pada peringkat asas, jabat tangan berfungsi seperti ini:

1. Pelanggan menghantar mesej "hello", jenis penyulitan dan versi TLS yang serasi ke Pelayan E-mel (pelayan e-mel).

2. Pelayan bertindak balas dengan Sijil Digital TLS dan kunci penyulitan awam pelayan.

3. Pelanggan mengesahkan maklumat sijil.

4. Pelanggan menjana Kunci Rahsia Dikongsi (juga dikenali sebagai Kunci Pra-Induk) menggunakan kunci awam pelayan dan menghantarnya ke pelayan.

5. Pelayan menyahsulit Kunci Rahsia Kongsi.

6. Pada ketika ini, pelanggan dan pelayan boleh menggunakan Kunci Kongsi Rahsia untuk menyulitkan penghantaran data, dalam kes ini e-mel pengguna.

TLS adalah penting kerana majoriti pelayan e-mel dan pelanggan e-mel menggunakannya untuk menyediakan tahap penyulitan asas untuk e-mel pengguna.

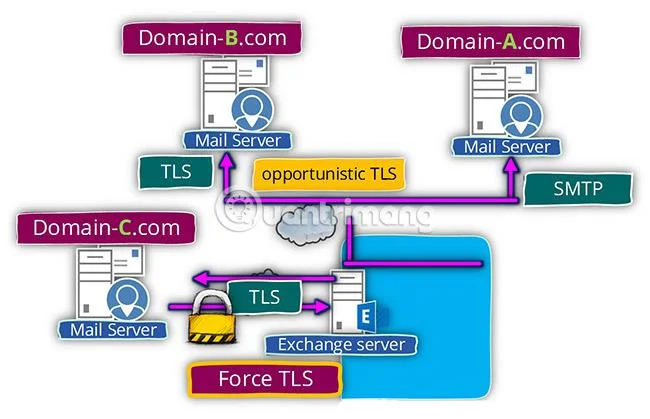

TLS Oportunistik dan TLS Paksa

![7 protokol keselamatan e-mel paling popular hari ini 7 protokol keselamatan e-mel paling popular hari ini]()

TLS Opportunistik ialah arahan protokol yang memaklumkan pelayan e-mel bahawa klien e-mel ingin menukar sambungan sedia ada kepada sambungan TLS selamat.

Kadangkala, klien e-mel pengguna akan menggunakan sambungan teks biasa dan bukannya mengikuti proses jabat tangan di atas untuk membuat sambungan selamat. TLS oportunistik akan cuba memulakan jabat tangan TLS untuk mencipta "terowong". Walau bagaimanapun, jika jabat tangan gagal, TLS Opportunistik akan kembali ke sambungan teks biasa dan menghantar e-mel tanpa penyulitan.

TLS Paksa ialah konfigurasi protokol yang memaksa semua "urus niaga" e-mel menggunakan standard TLS selamat. Jika e-mel tidak boleh dihantar dari klien e-mel ke pelayan e-mel, maka kepada penerima e-mel, mesej itu tidak akan dihantar.

2. Sijil Digital

![7 protokol keselamatan e-mel paling popular hari ini 7 protokol keselamatan e-mel paling popular hari ini]()

Sijil Digital ialah alat penyulitan yang boleh digunakan untuk melindungi e-mel secara kriptografi. Sijil Digital ialah sejenis penyulitan kunci awam.

Pengesahan membolehkan orang ramai menghantar e-mel yang disulitkan kepada anda dengan kunci penyulitan awam yang telah ditetapkan, serta menyulitkan mesej yang anda hantar kepada orang lain. Sijil Digital kemudian bertindak seperti pasport, terikat kepada identiti dalam talian dan kegunaan utamanya adalah untuk mengesahkan identiti tersebut.

Dengan memiliki Sijil Digital, kunci awam tersedia kepada sesiapa sahaja yang ingin menghantar mesej yang disulitkan kepada anda. Mereka menyulitkan dokumen mereka dengan kunci awam anda dan anda menyahsulitnya dengan kunci peribadi anda.

Sijil Digital boleh digunakan oleh individu, perniagaan, organisasi kerajaan, pelayan e-mel dan hampir mana-mana entiti digital lain untuk mengesahkan identiti dalam talian.

3. Cegah penipuan domain dengan Rangka Kerja Dasar Pengirim

![7 protokol keselamatan e-mel paling popular hari ini 7 protokol keselamatan e-mel paling popular hari ini]()

Rangka Kerja Dasar Pengirim (SPF) ialah protokol pengesahan yang secara teorinya melindungi daripada penipuan domain.

SPF memperkenalkan semakan keselamatan tambahan yang membolehkan pelayan menentukan sama ada mesej berasal daripada domain atau sama ada seseorang menggunakan domain untuk menyembunyikan identiti sebenar mereka. Domain ialah sebahagian daripada Internet dengan nama yang unik. Contohnya, Quantrimang.com ialah domain.

Penggodam dan spammer sering menyembunyikan domain mereka apabila cuba menembusi sistem atau pengguna penipuan, kerana dari domain itu adalah mungkin untuk mengesan lokasi dan pemilik atau sekurang-kurangnya melihat sama ada domain itu dalam senarai.hitam no. Dengan menyamar e-mel berniat jahat sebagai domain aktif "sihat", besar kemungkinan pengguna tidak akan curiga apabila mengklik atau membuka lampiran berniat jahat.

Rangka Kerja Dasar Pengirim mempunyai tiga elemen teras: rangka kerja, kaedah pengesahan dan pengepala e-mel khusus yang menyampaikan maklumat.

4. Cara DKIM memastikan e-mel selamat

![7 protokol keselamatan e-mel paling popular hari ini 7 protokol keselamatan e-mel paling popular hari ini]()

DomainKeys Identified Mail (DKIM) ialah protokol anti-gangguan yang memastikan mesej yang dihantar selamat semasa penghantaran. DKIM menggunakan tandatangan digital untuk menyemak e-mel dihantar oleh domain tertentu. Selain itu, ia juga menyemak sama ada domain membenarkan penghantaran e-mel. DKIM ialah lanjutan daripada SPF.

Dalam amalan, DKIM memudahkan untuk membangunkan "senarai hitam" dan "senarai putih."

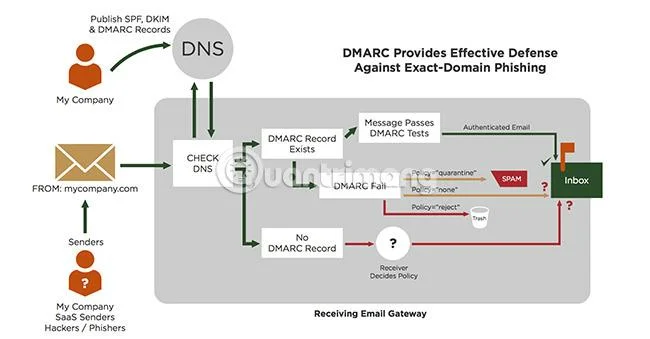

5. Apakah DMARC?

![7 protokol keselamatan e-mel paling popular hari ini 7 protokol keselamatan e-mel paling popular hari ini]()

Protokol keselamatan e-mel seterusnya ialah Pengesahan, Pelaporan & Pematuhan Mesej Berasaskan Domain (DMARC). DMARC ialah sistem pengesahan yang mengesahkan piawaian SPF dan DKIM untuk melindungi daripada tindakan penipuan yang berasal daripada domain. DMARC ialah ciri penting dalam memerangi penipuan domain. Walau bagaimanapun, kadar penggunaan yang agak rendah bermakna pemalsuan masih berleluasa.

DMARC berfungsi dengan menghalang pemalsuan pengepala daripada alamat pengguna. Ia melakukan ini dengan:

- Padankan nama domain “header from” dengan nama domain “envelope from”. Domain "sampul daripada" dikenal pasti semasa ujian SPF.

- Padankan nama domain “sampul dari” dengan “d= nama domain” yang terdapat dalam tandatangan DKIM.

DMARC mengarahkan pembekal e-mel cara mengendalikan sebarang e-mel masuk. Jika e-mel tidak memenuhi piawaian ujian SPF dan pengesahan DKIM, ia akan ditolak. DMARC ialah teknologi yang membenarkan domain semua saiz untuk melindungi nama domain mereka daripada penipuan.

6. Penyulitan hujung ke hujung dengan S/MIME

![7 protokol keselamatan e-mel paling popular hari ini 7 protokol keselamatan e-mel paling popular hari ini]()

Sambungan Mel Internet Secure/Multipurpose (S/MIME) ialah protokol penyulitan hujung ke hujung yang telah lama wujud. S/MIME mengekod kandungan e-mel sebelum ia dihantar, tidak termasuk pengirim, penerima atau bahagian lain pengepala e-mel. Hanya penerima boleh menyahsulit mesej penghantar.

S/MIME dilaksanakan oleh pelanggan e-mel tetapi memerlukan Sijil Digital. Kebanyakan pelanggan e-mel moden menyokong S/MIME, tetapi pengguna masih perlu menyemak sokongan khusus untuk aplikasi dan pembekal e-mel mereka.

7. Apakah PGP/OpenPGP?

![7 protokol keselamatan e-mel paling popular hari ini 7 protokol keselamatan e-mel paling popular hari ini]()

Pretty Good Privacy (PGP) ialah satu lagi protokol penyulitan hujung ke hujung yang telah lama wujud. Walau bagaimanapun, pengguna berkemungkinan besar telah menemui dan menggunakan rakan sejawat sumber terbukanya, OpenPGP.

OpenPGP ialah versi sumber terbuka protokol penyulitan PGP. Ia menerima kemas kini tetap dan pengguna akan menemuinya dalam banyak aplikasi dan perkhidmatan moden. Seperti S/MIME, pihak ketiga masih boleh mengakses metadata e-mel, seperti maklumat penghantar dan penerima e-mel.

Pengguna boleh menambah OpenPGP pada persediaan keselamatan e-mel mereka menggunakan salah satu daripada aplikasi berikut:

- Windows: Pengguna Windows harus mempertimbangkan Gpg4Win.org.

- macOS: pengguna macOS harus menyemak Gpgtools.org.

- Linux: Pengguna Linux harus memilih GnuPG.org.

- Android: Pengguna Android harus menyemak OpenKeychain.org.

- iOS: Pengguna iOS harus memilih PGP Everywhere. (pgpeverywhere.com)

Pelaksanaan OpenPGP dalam setiap program adalah sedikit berbeza. Setiap program mempunyai pembangun berbeza yang menetapkan protokol OpenPGP untuk menggunakan penyulitan e-mel. Walau bagaimanapun, itu semua adalah program penyulitan yang boleh dipercayai yang boleh dipercayai oleh pengguna dengan data mereka.

OpenPGP ialah salah satu cara paling mudah untuk menambah penyulitan merentas pelbagai platform.

Protokol keselamatan e-mel sangat penting kerana ia menambahkan lapisan keselamatan pada e-mel pengguna. Pada asasnya, e-mel terdedah kepada serangan. SMTP tidak mempunyai keselamatan terbina dan menghantar e-mel dalam teks biasa (iaitu, tanpa sebarang perlindungan dan sesiapa yang memintasnya boleh membaca kandungan) adalah sangat berisiko, terutamanya jika ia mengandungi maklumat sensitif.

Semoga anda mendapat pilihan yang tepat!

Lihat lagi: