Dalam tahun-tahun kebelakangan ini, forensik komputer telah muncul sebagai aspek yang sangat penting dalam bidang sains komputer secara umum dan penyiasatan berteknologi tinggi khususnya. Ini ialah sains penyiasatan berteknologi tinggi berdasarkan data yang disimpan pada peranti komputer seperti pemacu keras , pemacu CD atau data di Internet. Forensik komputer termasuk tugas seperti mengesan, melindungi dan menganalisis maklumat yang disimpan, dihantar atau dijana oleh komputer atau rangkaian komputer, untuk membuat inferens yang munasabah untuk mencari punca, serta penjelasan fenomena semasa proses penyiasatan. Dengan kata lain, forensik komputer membantu memudahkan aktiviti penyiasatan jenayah berkaitan Internet. Tidak seperti sebelum ini, pengaruh komputer telah berkembang ke semua peranti yang berkaitan dengan data digital, oleh itu, forensik komputer membantu penyiasatan jenayah menggunakan data digital untuk mencari mereka di sebalik jenayah tertentu. Mereka yang melakukan kerja ini memerlukan pengalaman dan pengetahuan yang luas tentang sains komputer , rangkaian dan keselamatan.

Untuk melaksanakan bidang penting ini, pembangun telah mencipta banyak alat forensik komputer yang sangat berkesan, membantu pakar keselamatan memudahkan proses menyiasat pelanggaran berkaitan data. Kriteria untuk memilih alat forensik komputer terbaik biasanya akan dinilai oleh agensi penyiasatan berdasarkan banyak faktor yang berbeza termasuk bajet, ciri dan pasukan pakar yang tersedia yang boleh melakukan kerja. Kuasai alat ini. Di bawah ialah senarai 10 alat forensik komputer teratas yang amat dipercayai oleh banyak agensi keselamatan digital. Sila rujuk kepada mereka dengan segera.

Alat forensik komputer terkemuka

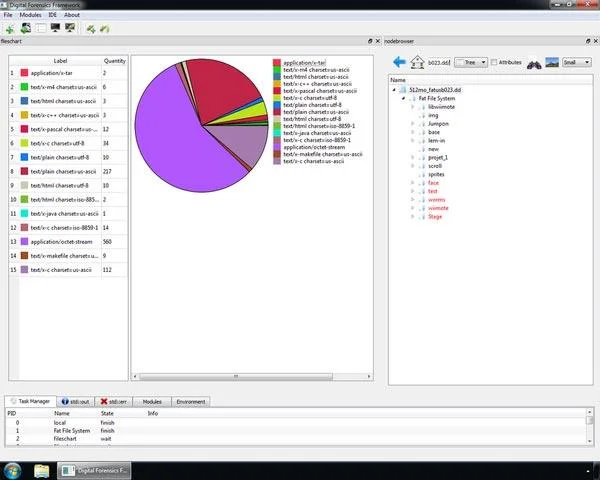

Rangka Kerja Forensik Digital

Rangka Kerja Forensik Digital ialah alat forensik komputer sumber terbuka yang memenuhi sepenuhnya kriteria Lesen GPL. Ia biasanya digunakan oleh pakar forensik komputer yang berpengalaman tanpa sebarang masalah. Selain itu, alat ini juga boleh digunakan untuk rantaian jagaan digital, untuk mengakses peranti dari jauh atau setempat, pada OS Windows atau Linux, memulihkan fail yang hilang. disembunyikan atau dipadamkan, carian pantas untuk fail metadata dan banyak lagi tugas rumit lain.

![Analisis pelanggaran data dengan 10 alat forensik komputer teratas Analisis pelanggaran data dengan 10 alat forensik komputer teratas]()

Buka Seni Bina Forensik Komputer

Dibangunkan oleh Agensi Polis Kebangsaan Belanda, Open Computer Forensics Architecture (OCFA) ialah rangka kerja forensik komputer modular. Matlamat utama alat ini adalah untuk mengautomasikan proses forensik digital dengan itu mempercepatkan proses penyiasatan dan pada masa yang sama membenarkan penyiasat mendapatkan akses terus kepada data yang dirampas secara taktikal melalui antara muka carian dan semak imbas yang sangat mudah digunakan.

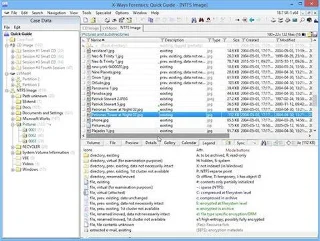

Forensik X-Ways

Forensik X-Way ialah persekitaran kerja lanjutan untuk pemeriksa forensik komputer. Ia boleh dijalankan pada versi Windows yang paling popular hari ini seperti XP, 2003, Vista, 2008/7/8, 8.1, 2012/10*, 32 Bit/64 Bit, standard, PE/FE. Antara semua alatan yang dinyatakan di atas, Forensik X-Way dianggap mempunyai kecekapan praktikal yang paling tinggi, dan selalunya memberikan kelajuan pemprosesan yang lebih pantas dalam tugas seperti mencari fail yang dipadam, statistik pada hits carian dan pada masa yang sama menyediakan banyak ciri lanjutan yang banyak alat lain tidak ada. Selain itu, alat ini juga dikatakan lebih dipercayai, dan membantu menjimatkan kos semasa proses penyiasatan kerana ia tidak memerlukan sebarang pangkalan data atau keperluan perkakasan yang kompleks. Forensik X-Way adalah mudah alih sepenuhnya dan boleh dijalankan pada batang USB padat dalam mana-mana sistem Windows tertentu.

![Analisis pelanggaran data dengan 10 alat forensik komputer teratas Analisis pelanggaran data dengan 10 alat forensik komputer teratas]()

Peninjauan Pendaftaran

Registry Recon, dibangunkan oleh Arsenal Recon, ialah alat forensik komputer berkuasa yang biasa digunakan untuk mengekstrak, memulihkan dan menganalisis data pendaftaran daripada sistem Windows. Produk ini dinamakan sempena perkataan Perancis "reconnaissance" (bersamaan dengan perkataan recognition dalam bahasa Inggeris) bermaksud "recognize, identify" - konsep ketenteraan yang berkaitan dengan penerokaan wilayah musuh. untuk mengumpul maklumat taktikal.

EnCase

EnCase®, dibangunkan oleh syarikat perisian terkenal OpenText, dianggap sebagai alat standard emas dalam keselamatan forensik. Platform forensik komputer tujuan am ini boleh memberikan keterlihatan mendalam ke dalam maklumat merentas semua titik akhir dalam beberapa bidang proses forensik digital. Selain itu, EnCase juga boleh dengan cepat "mengali" bukti dan data yang berpotensi daripada banyak peranti yang berbeza, dan juga membuat laporan yang sepadan berdasarkan bukti yang diperoleh. Selama bertahun-tahun, EnCase telah mengekalkan reputasinya sebagai standard emas dalam hal alat forensik komputer yang digunakan dalam penyiasatan jenayah berteknologi tinggi, dan juga telah dipilih sebagai penyelesaian forensik komputer yang sesuai. Penyelesaian Forensik Komputer Terbaik selama 8 tahun berturut-turut ( Penyelesaian Forensik Komputer Terbaik).

![Analisis pelanggaran data dengan 10 alat forensik komputer teratas Analisis pelanggaran data dengan 10 alat forensik komputer teratas]()

Kit Sleuth

Sleuth Kit® ialah alat keselamatan berasaskan UNIX dan Windows yang menyediakan analisis forensik komputer yang mendalam. Sleuth Kit® ialah satu set alat baris arahan dan perpustakaan C yang membolehkan anda menganalisis imej cakera dan memulihkan sistem fail daripada imej cakera itu sendiri. Malah, Sleuth Kit® biasanya digunakan dalam Autopsi dan melakukan analisis mendalam ke atas banyak sistem fail.

Kemeruapan

Volatiliti ialah alat yang digunakan untuk tindak balas insiden dan analisis perisian hasad pada rangka kerja forensik memori. Menggunakan alat ini, anda boleh mengekstrak maklumat daripada menjalankan proses, soket rangkaian, DLL dan juga sarang pendaftaran. Selain itu, Volatiliti juga menyokong pengekstrakan maklumat daripada fail pembuangan ranap Windows dan fail hibernasi. Perisian ini tersedia secara percuma di bawah lesen GPL.

Llibforensik

Libforensik ialah perpustakaan untuk membangunkan aplikasi forensik digital. Ia dibangunkan dalam Python dan dilengkapi dengan pelbagai alat demo untuk mengekstrak maklumat daripada pelbagai jenis bukti.

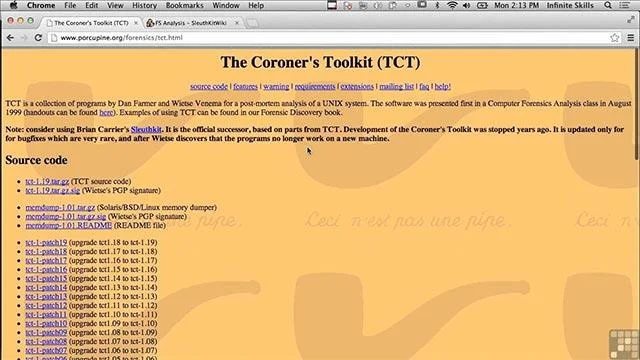

Kit Alat Koroner

![Analisis pelanggaran data dengan 10 alat forensik komputer teratas Analisis pelanggaran data dengan 10 alat forensik komputer teratas]()

Kit Alat Koroner atau TCT juga merupakan alat analisis forensik digital yang dinilai tinggi yang dijalankan pada beberapa sistem pengendalian berkaitan Unix. Kit Alat Koroner boleh digunakan untuk membantu analisis bencana komputer dan pemulihan data. Ia pada asasnya adalah suite sumber terbuka berbilang alat forensik yang membolehkan profesional keselamatan melakukan analisis pasca pelanggaran pada sistem UNIX.

Pengekstrak Pukal

Pengekstrak Pukal juga merupakan salah satu alat forensik digital yang paling penting dan biasa digunakan di dunia. Ia membenarkan pengimbasan imej cakera, fail atau folder fail untuk mengekstrak maklumat berguna untuk penyiasatan. Semasa proses ini, Pengekstrak Pukal akan mengabaikan struktur sistem fail, jadi ia memberikan kelajuan yang lebih pantas daripada kebanyakan alat serupa lain yang tersedia di pasaran. Malah, Bulk Extractor sering digunakan oleh risikan dan agensi penguatkuasaan undang-undang dalam menyelesaikan masalah berkaitan jenayah siber .

Di atas ialah senarai alat forensik komputer teratas yang paling banyak digunakan di dunia. Semoga maklumat dalam artikel berguna untuk anda!