Shodan adalah seperti Google tetapi lebih kepada repositori untuk peranti Internet of Things (IoT) . Walaupun Google mengindeks tapak di web seluruh dunia dan kandungan di tapak ini, Shodan mengindeks setiap peranti yang disambungkan terus ke Internet .

Maklumat yang tersedia secara umum melalui enjin carian ini nampaknya tidak berbahaya. Bagi pengguna biasa, rentetan alamat IP dan istilah pengekodan tidak bermakna. Tetapi bagi penggodam yang mencari peranti yang terdedah, itu lebih daripada cukup untuk membahayakan. Tetapi bagaimana jika anda dapat memahami data yang paling penting dan cara menggunakan Shodan untuk meningkatkan keselamatan siber anda?

Apa sebenarnya Shodan?

Shodan ialah enjin carian siber yang mengindeks peranti yang disambungkan ke Internet. Enjin carian ini bermula sebagai projek oleh John Matherly. Matherly ingin belajar tentang peranti yang disambungkan ke Internet, daripada pencetak dan pelayan web kepada pemecut zarah — pada asasnya apa-apa sahaja dengan alamat IP.

Matlamatnya adalah untuk merekodkan spesifikasi peranti dan mempunyai peta yang menunjukkan lokasi peranti dan cara ia disambungkan antara satu sama lain. Sejak 2009, apabila ia diumumkan, tujuan Shodan sebahagian besarnya kekal tidak berubah. Ia masih memetakan lokasi tepat peranti berdaya Internet, spesifikasi perisian dan lokasinya. Sesungguhnya, Shodan telah berkembang menjadi mata menyeluruh di internet.

Bagaimanakah penggodam menggunakan Shodan?

Shodan pada asalnya tidak direka untuk penggodam, tetapi maklumat awam yang dikumpulkan oleh enjin carian ini boleh berguna kepada penggodam yang mencari peranti yang terdedah.

Cari peranti IoT dengan peraturan keselamatan

Shodan mengumpul sepanduk digital peranti IoT. Banner adalah seperti CV yang dihantar oleh peranti IoT ke pelayan web apabila meminta data. Membaca sepanduk ialah cara pelayan web mengetahui peranti tertentu, cara dan paket data yang hendak dihantar ke peranti. Sama seperti kandungan CV setiap orang akan berbeza, begitu juga sepanduk peranti IoT.

Secara umum, sepanduk biasa akan memaparkan versi sistem pengendalian peranti, alamat IP, port terbuka, nombor siri, spesifikasi perkakasan, lokasi geografi, pembekal perkhidmatan Internet dan Nama pemilik berdaftar, jika berkenaan.

Banyak, jika tidak semua, maklumat ini telah tersedia untuk umum. Maklumat ini boleh dilihat oleh penggodam jika, sebagai contoh, peranti berjalan pada perisian yang sudah lapuk. Lebih khusus lagi, penapis carian boleh digunakan untuk mengecilkan peranti yang terdedah dalam bandar tertentu. Mengetahui tempat untuk mencari peranti yang terdedah, penggodam boleh menggunakan taktik Wardriving atau melakukan serangan Dissosiasi untuk menembusi rangkaian anda jika ia tidak boleh diakses dari jauh.

Cari kata laluan lalai dan log masuk

Kebanyakan peranti - seperti penghala - dihantar dengan kata laluan lalai atau bukti kelayakan log masuk yang pengguna mesti tukar selepas persediaan. Walau bagaimanapun, tidak ramai orang boleh melakukan ini. Shodan kerap menyusun senarai peranti aktif yang masih menggunakan bukti kelayakan lalai dan port terbukanya. Melakukan carian dengan pertanyaan "kata laluan lalai" akan memaparkan hasil carian yang berkaitan. Sesiapa sahaja yang mempunyai akses kepada data ini dan alat penggodaman boleh log masuk ke sistem yang pada dasarnya terbuka dan menyebabkan kerosakan.

Itulah sebabnya anda harus menukar kata laluan lalai anda.

Cara menggunakan Shodan untuk meningkatkan keselamatan siber

![Apa itu Shodan? Bagaimanakah ia boleh meningkatkan keselamatan dalam talian? Apa itu Shodan? Bagaimanakah ia boleh meningkatkan keselamatan dalam talian?]()

Jumlah data yang tersedia melalui Shodan adalah mengejutkan, tetapi ia tidak berguna jika sistem keselamatan peranti anda berfungsi dengan betul. Mencari alamat IP peranti di Shodan akan memberitahu anda sama ada enjin carian mempunyai sebarang maklumat tentangnya. Mari mulakan dengan alamat IP penghala rumah anda. Anehnya, Shodan tidak akan mempunyai sebarang maklumat tentang penghala anda, terutamanya jika port rangkaian ditutup. Kemudian beralih kepada kamera keselamatan, monitor bayi, telefon dan komputer riba anda.

Cari dan tutup port yang terdedah

Anda tidak perlu risau tentang penggodam mencari peranti anda di Shodan dan menceroboh sistem anda. Kemungkinan perkara itu berlaku adalah rendah kerana Shodan hanya mengkatalogkan sistem dengan port TCP/IP terbuka. Dan itulah yang anda perlu berhati-hati: Pelabuhan tidak selamat dibuka.

Secara umum, port dibuka supaya peranti yang didayakan Internet boleh menyampaikan permintaan, menerima data dan mengetahui perkara yang perlu dilakukan dengan data tersebut. Begitulah cara pencetak wayarles anda mengetahui untuk menerima permintaan daripada PC anda dan mencetak halaman, dan cara kamera web anda menstrimnya ke paparan. Dan, yang lebih penting, bagaimana penggodam boleh mengakses peranti anda dari jauh.

Port terbuka tidak dapat dielakkan kerana itulah cara peranti anda bersambung ke Internet. Menutup semua port pada peranti anda akan memutuskan sambungan anda daripada Internet. Gerbang menjadi risiko keselamatan dalam keadaan tertentu, seperti perisian lama, lapuk atau salah konfigurasi aplikasi pada sistem. Nasib baik, anda boleh menguruskan risiko perisian hasad dan keselamatan siber ini dengan menutup port yang terdedah.

Gunakan VPN untuk menyambung ke Internet

Anda boleh mencari alamat IP peranti di Shodan dan melihat sama ada sepanduk peranti itu terbuka dan port yang dibuka supaya anda boleh menutupnya. Tetapi itu masih tidak mencukupi. Pertimbangkan untuk menggunakan VPN untuk menyembunyikan alamat IP anda apabila anda menyemak imbas web.

VPN bertindak sebagai dinding pertama antara anda dan penyerang. Menggunakan VPN menyulitkan sambungan Internet anda, jadi data dan permintaan perkhidmatan melalui port selamat dan bukannya port yang mungkin tidak terjamin. Dengan cara itu, penyerang perlu terlebih dahulu memecahkan perkhidmatan VPN - yang tidak mudah - sebelum mereka boleh menghubungi anda. Kemudian masih ada dinding lain yang boleh anda pasang.

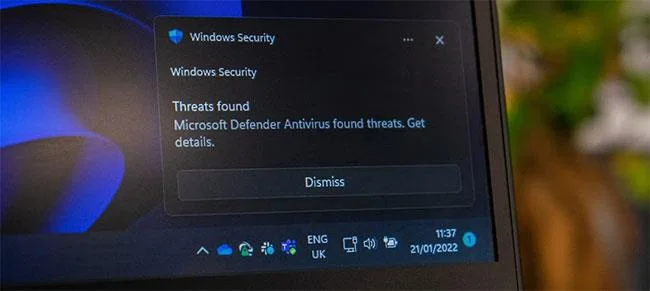

Hidupkan Microsoft Defender Firewall

![Apa itu Shodan? Bagaimanakah ia boleh meningkatkan keselamatan dalam talian? Apa itu Shodan? Bagaimanakah ia boleh meningkatkan keselamatan dalam talian?]()

Sesetengah VPN, seperti Windscribe, mempunyai tembok api. Walaupun tembok api pihak ketiga hebat, anda harus menggunakan tembok api yang disertakan dengan Microsoft Defender, program keselamatan asli pada komputer Windows. Rujuk: Cara menghidupkan/mematikan firewall pada komputer Windows untuk mendapatkan butiran lanjut.

Komputer anda berkomunikasi dengan komputer lain di Internet melalui paket data (bit data yang mengandungi fail media atau mesej). Tugas tembok api Microsoft Defender adalah untuk mengimbas paket data masuk dan menghalang sebarang tingkah laku yang boleh membahayakan peranti. Mendayakan tembok api adalah semua yang anda perlu lakukan. Secara lalai, tembok api hanya membuka port komputer apabila aplikasi perlu menggunakan port tersebut. Anda tidak perlu menyentuh peraturan keselamatan lanjutan untuk get laluan melainkan anda seorang pengguna berkuasa. Walaupun begitu, pertimbangkan untuk menetapkan peringatan untuk menutup pintu pagar selepas itu (mudah terlupa untuk melakukan ini).

Fikirkan cara tembok api bertindak sebagai pengawal trafik ke bandar dan jalan raya sebagai pintu masuk ke rangkaian anda. Kakitangan memeriksa dan memastikan bahawa hanya kenderaan yang memenuhi piawaian keselamatan boleh melalui. Piawaian keselamatan ini sentiasa berubah, jadi pekerja anda mesti mengetahui peraturan terkini - dan itulah sebabnya anda perlu memasang kemas kini perisian dengan kerap. Mengabaikan peraturan keselamatan pintu masuk adalah seperti meminta pekerja anda memintas pusat pemeriksaan. Beberapa kenderaan boleh menggunakan titik buta itu untuk memasuki bandar anda.

Apakah tujuan Shodan sesuai?

Shodan ialah pangkalan data besar yang mengandungi maklumat mengenal pasti tentang peranti yang disambungkan ke Internet. Ia digunakan terutamanya oleh perniagaan untuk memantau kelemahan dan kebocoran rangkaian. Walau bagaimanapun, anda juga akan mendapati Shodan alat yang berguna untuk menyemak status keselamatan anda. Sebaik sahaja anda menemui kebocoran ini, anda boleh menyekatnya dengan mudah dan meningkatkan keselamatan siber anda secara keseluruhan.