IPSec, singkatan untuk Internet Protocol Security, ialah satu set protokol kriptografi yang melindungi trafik data melalui rangkaian Internet Protocol (IP).

Rangkaian IP - termasuk World Wide Web - kekurangan penyulitan dan perlindungan privasi. VPN IPSec menangani kelemahan ini, dengan menyediakan rangka kerja untuk komunikasi yang disulitkan dan peribadi di web.

Berikut ialah pandangan yang lebih dekat tentang IPSec dan cara ia berfungsi dengan terowong VPN untuk melindungi data melalui rangkaian tidak selamat.

Sejarah ringkas IPSec

Apabila Protokol Internet dibangunkan pada awal 80-an, keselamatan bukanlah keutamaan yang tinggi. Walau bagaimanapun, apabila bilangan pengguna Internet terus berkembang, keperluan untuk keselamatan yang tinggi juga semakin meningkat.

Untuk menangani keperluan ini, Agensi Keselamatan Negara menaja pembangunan protokol keselamatan pada pertengahan 80-an, di bawah program Sistem Rangkaian Data Selamat. Ini membawa kepada pembangunan Protokol Keselamatan Lapisan 3 dan akhirnya Protokol Keselamatan Lapisan Rangkaian. Ramai jurutera bekerja pada projek ini sepanjang tahun 90-an dan IPSec berkembang daripada usaha ini. IPSec kini merupakan standard sumber terbuka dan merupakan sebahagian daripada IPv4.

Bagaimana IPSec berfungsi

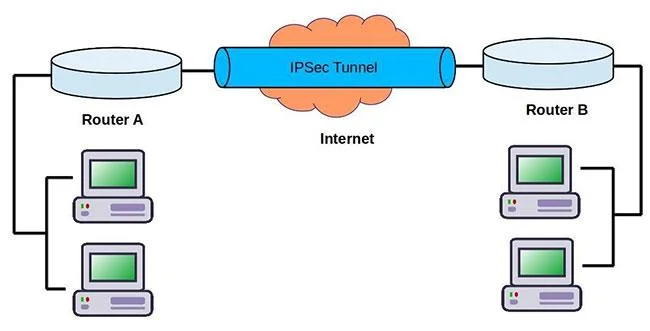

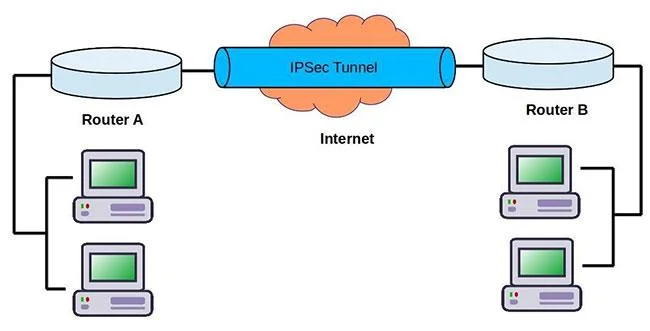

IPSec berfungsi dengan terowong VPN untuk mewujudkan sambungan dua hala peribadi antara peranti

Apabila dua komputer mewujudkan sambungan VPN , mereka mesti bersetuju dengan satu set protokol keselamatan dan algoritma penyulitan serta bertukar-tukar kunci kriptografi untuk membuka kunci dan melihat data yang disulitkan.

Di sinilah IPSec mula bermain. IPSec berfungsi dengan terowong VPN untuk mewujudkan sambungan dua hala peribadi antara peranti. IPSec bukan satu protokol; sebaliknya, ia adalah satu set lengkap protokol dan piawaian yang bekerjasama untuk membantu memastikan kerahsiaan, integriti dan ketulenan paket data Internet yang melalui terowong VPN.

Begini cara IPSec mencipta terowong VPN yang selamat:

- IPSec mengesahkan data untuk memastikan integriti paket semasa penghantaran.

- IPSec menyulitkan trafik Internet melalui terowong VPN supaya data tidak dapat dilihat.

- IPSec melindungi data daripada Serangan Main Semula, yang boleh membawa kepada log masuk tanpa kebenaran.

- IPSec membenarkan pertukaran kunci kriptografi yang selamat antara komputer.

- IPSec menyediakan dua mod keselamatan: Terowong dan Pengangkutan.

IPSec VPN melindungi data yang dihantar dari hos ke hos, rangkaian ke rangkaian, hos ke rangkaian, dan pintu masuk ke get laluan (dipanggil mod Tunnel, apabila keseluruhan paket IP disulitkan dan disahkan).

Protokol IPSec dan komponen sokongan

Piawaian IPSec dibahagikan kepada beberapa protokol teras dan komponen sokongan.

Protokol IPSec teras

- Pengepala Pengesahan IPSec (AH) : Protokol ini melindungi alamat IP komputer yang mengambil bahagian dalam proses pertukaran data, untuk memastikan bit data tidak hilang, ditukar atau rosak semasa proses menghantar. AH juga mengesahkan bahawa orang yang menghantar data benar-benar menghantarnya, melindungi terowong daripada pencerobohan oleh pengguna yang tidak dibenarkan.

- Encapsulating Security Payload (ESP) : Protokol ESP menyediakan bahagian penyulitan IPSec, memastikan keselamatan trafik data antara peranti. ESP menyulitkan paket data/muatan, mengesahkan muatan dan asalnya dalam suite protokol IPSec. Protokol ini secara berkesan mengacau lalu lintas Internet, supaya sesiapa yang melihat ke dalam terowong tidak dapat melihat apa-apa di dalamnya.

ESP menyulitkan dan mengesahkan data, manakala AH hanya mengesahkan data.

Komponen yang menyokong IPSec

- Persatuan Keselamatan (SA) : Persatuan dan dasar Keselamatan mewujudkan pelbagai perjanjian keselamatan, digunakan dalam pertukaran. Perjanjian ini boleh menentukan jenis penyulitan dan algoritma cincang yang akan digunakan. Dasar ini selalunya fleksibel, membenarkan peranti memutuskan cara mereka mahu mengendalikan sesuatu.

- Pertukaran Kunci Internet (IKE) : Untuk penyulitan berfungsi, komputer yang terlibat dalam pertukaran komunikasi peribadi perlu berkongsi kunci penyulitan. IKE membenarkan dua komputer menukar dan berkongsi kunci penyulitan dengan selamat apabila membuat sambungan VPN.

- Algoritma Penyulitan dan Pencincangan : Kunci kriptografi berfungsi menggunakan nilai cincang, dijana menggunakan algoritma cincang. AH dan ESP adalah sangat umum, mereka tidak menyatakan jenis pengekodan tertentu. Walau bagaimanapun, IPsec sering menggunakan Message Digest 5 atau Secure Hash Algorithm 1 untuk penyulitan.

- Perlindungan terhadap Serangan Main Semula : IPSec juga menggabungkan piawaian untuk mengelakkan memainkan semula mana-mana paket data yang merupakan sebahagian daripada proses log masuk yang berjaya. Piawaian ini menghalang penggodam daripada menggunakan maklumat yang dimainkan semula untuk menyalin maklumat log masuk sendiri.

IPSec ialah penyelesaian protokol VPN yang lengkap dan juga boleh berfungsi sebagai protokol penyulitan dalam L2TP dan IKEv2.

Mod terowong: Terowong dan Pengangkutan

![Apakah IPSec? Apakah IPSec?]()

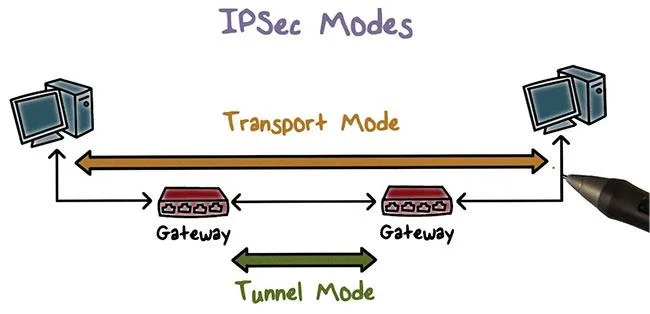

IPSec menghantar data menggunakan mod Terowong atau Pengangkutan

IPSec menghantar data menggunakan mod Terowong atau Pengangkutan. Mod ini berkait rapat dengan jenis protokol yang digunakan, AH atau ESP.

- Mod terowong : Dalam mod Terowong, keseluruhan paket dilindungi. IPSec membungkus paket data dalam paket baharu, menyulitkannya dan menambah pengepala IP baharu. Ia biasanya digunakan dalam persediaan VPN tapak ke tapak.

- Mod pengangkutan : Dalam mod Pengangkutan, pengepala IP asal kekal dan tidak disulitkan. Hanya muatan dan treler ESP disulitkan. Mod pengangkutan biasanya digunakan dalam persediaan VPN klien ke tapak.

Untuk VPN, konfigurasi IPSec paling biasa yang anda akan lihat ialah ESP dengan pengesahan dalam mod Terowong. Struktur ini membantu trafik Internet bergerak dengan selamat dan tanpa nama di dalam terowong VPN melalui rangkaian tidak selamat.

Jadi apakah perbezaan antara mod Terowong dan Pengangkutan dalam IPsec?

Mod terowong dalam IPsec digunakan antara dua penghala khusus, dengan setiap penghala bertindak sebagai satu hujung "terowong" maya melalui rangkaian awam. Dalam mod Terowong, pengepala IP awal mengandungi destinasi akhir paket yang disulitkan, bersama-sama dengan muatan paket. Untuk membolehkan penghala perantaraan mengetahui tempat untuk memajukan paket, IPsec menambah pengepala IP baharu. Di setiap hujung terowong, penghala menyahkod pengepala IP untuk menghantar paket ke destinasi mereka.

Dalam mod Pengangkutan, muatan setiap paket disulitkan, tetapi pengepala IP awal tidak. Oleh itu, penghala perantaraan boleh melihat destinasi akhir setiap paket - melainkan protokol terowong yang berasingan (seperti GRE) digunakan.

Port manakah yang digunakan oleh IPsec?

Port rangkaian ialah lokasi maya di mana data masuk ke dalam komputer. Port ialah cara komputer menjejaki proses dan sambungan yang berbeza. Jika data pergi ke port tertentu, sistem pengendalian komputer mengetahui kepunyaan proses itu. IPsec biasanya menggunakan port 500.

Bagaimanakah IPsec memberi kesan kepada MSS dan MTU?

MSS dan MTU adalah dua ukuran saiz paket. Paket hanya boleh mencapai saiz tertentu (dalam bait) sebelum komputer, penghala dan suis tidak dapat memprosesnya. MSS mengukur saiz muatan setiap paket, manakala MTU mengukur keseluruhan paket, termasuk pengepala. Paket yang melebihi rangkaian MTU boleh dipecahkan, iaitu, dipecahkan kepada paket yang lebih kecil dan kemudian dipasang semula. Paket yang melebihi MSS digugurkan begitu sahaja.

Protokol IPsec menambah beberapa pengepala dan treler pada paket, semuanya mengambil beberapa bait. Untuk rangkaian yang menggunakan IPsec, MSS dan MTU mesti dilaraskan dengan sewajarnya, jika tidak, paket akan berpecah-belah dan sedikit tertangguh. Biasanya, MTU untuk rangkaian ialah 1,500 bait. Pengepala IP biasa ialah 20 bait panjang dan pengepala TCP juga 20 bait, bermakna setiap paket boleh mengandungi 1,460 bait muatan. Walau bagaimanapun, IPsec menambah Pengepala Pengesahan, pengepala ESP dan treler yang berkaitan. Mereka menambah 50 - 60 bait pada satu paket atau lebih.