Kriptografi lengkung eliptik (ECC) ialah teknik kriptografi kunci awam berdasarkan teori lengkung eliptik, membantu mencipta kriptografi yang lebih pantas, lebih kecil dan lebih kukuh. ECC menjana sifir melalui sifat persamaan lengkung elips dan bukannya kaedah tradisional menggunakan nombor perdana yang besar. Teknologi ini boleh digunakan bersama dengan kebanyakan kaedah penyulitan awam seperti RSA dan Diffie-Hellman.

Menurut beberapa penyelidik, ECC mencapai tahap keselamatan ini dengan hanya 164 bit manakala sistem lain memerlukan 1024 bit untuk mencapai tahap yang sama. Oleh kerana ECC membantu mewujudkan keselamatan dengan kuasa pengkomputeran yang rendah dan penggunaan bateri, ia digunakan secara meluas pada apl mudah alih.

ECC telah dibangunkan oleh Certicom, penyedia sistem keselamatan e-perniagaan mudah alih, dan baru-baru ini telah dilesenkan oleh Hifn, pengeluar litar bersepadu dan produk keselamatan siber. RSA juga sedang membangunkan ECC sendiri. Banyak syarikat termasuk 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW dan VeriFone menyokong ECC pada produk mereka.

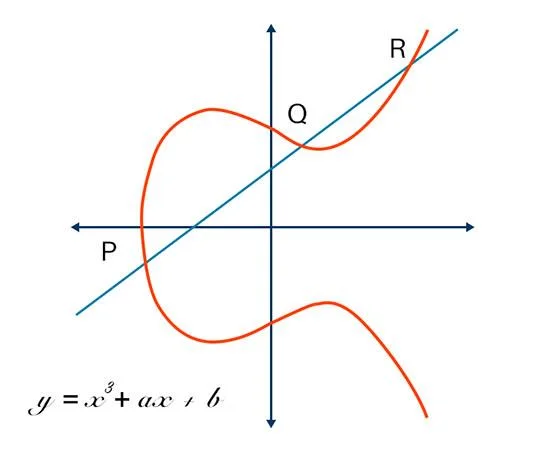

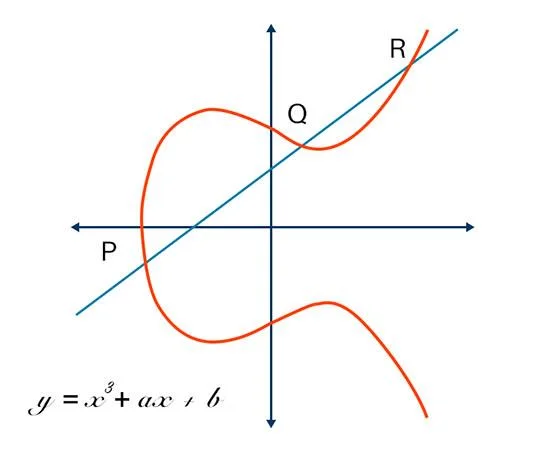

Persamaan dan graf lengkung elips

Sifat dan fungsi lengkung eliptik telah dipelajari dalam matematik selama 150 tahun. Penggunaannya sebagai kriptografi pertama kali diperkenalkan pada tahun 1985 oleh Neal Koblitz dari Universiti Washington dan Victor Miller di IBM (ini adalah dua kajian bebas).

Lengkung elips bukan elips (bujur), tetapi diwakili sebagai bulatan yang bersilang dua paksi. ECC adalah berdasarkan sifat jenis persamaan tertentu yang dicipta daripada kumpulan (satu set elemen dengan operasi binari yang menggabungkan mana-mana dua elemen set menjadi elemen ketiga). Graf berasal dari titik di mana lengkung dan dua paksi bersilang. Darabkan titik itu dengan nombor untuk mencari titik seterusnya, tetapi sukar untuk mengetahui nombor mana yang hendak didarabkan walaupun keputusan dan titik seterusnya sudah diberikan.

Persamaan lengkung elips mempunyai sifat yang sangat berharga untuk tujuan kriptografi, kerana ia mudah untuk dilaksanakan tetapi amat sukar untuk diterbalikkan.

Walau bagaimanapun, penggunaan lengkung elips masih mempunyai beberapa batasan dalam industri ini. Nigel Smart, seorang penyelidik di Hewlett Packard, telah menemui beberapa kelemahan dalam lengkung ini yang menjadikannya sangat mudah untuk retak. Bagaimanapun, Philip Deck dari Certicom berkata, walaupun lengkung ini terdedah, pembangun ECC tahu cara mengklasifikasikannya untuk digunakan. Beliau percaya bahawa ECC ialah teknologi unik yang boleh dieksploitasi secara global dan digunakan pada semua peranti. Menurut Deck, "satu-satunya perkara yang melakukannya ialah lengkung elips."