Pada 8 Januari 2019, pengguna melihat versi pertama perisian hasad Clipper di Gedung Google Play. Ia menyamar sebagai aplikasi yang tidak berbahaya untuk menipu orang ramai supaya memuat turunnya, kemudian mula mengubah hala mata wang kripto kepada pemilik perisian hasad.

Tetapi apakah itu perisian hasad Clipper, bagaimana ia berfungsi, dan bagaimanakah serangan daripada perisian hasad ini boleh dielakkan?

Ketahui tentang perisian hasad Clipper

Apakah perisian hasad Clipper?

Clipper menyasarkan alamat dompet mata wang kripto dalam satu transaksi. Alamat dompet ini seperti versi mata wang kripto nombor akaun bank. Jika anda mahu seseorang membayar anda dengan mata wang kripto, anda mesti memberikan mereka alamat dompet dan pembayar memasukkannya ke dalam butiran pembayaran mereka.

Clipper merampas urus niaga mata wang kripto dengan menukar alamat dompet sebenar dengan yang dimiliki oleh dompet pencipta Clipper. Apabila pengguna membuat pembayaran daripada akaun mata wang kripto, mereka membayar pencipta Clipper dan bukannya penerima asal yang dimaksudkan.

Ini boleh menyebabkan beberapa kerosakan kewangan yang serius jika perisian hasad berjaya merampas transaksi bernilai tinggi.

Cara Clipper berfungsi

Clipper melakukan pertukaran ini dengan memantau papan keratan (tempat data yang disalin disimpan) peranti yang dijangkiti Clipper. Setiap kali pengguna menyalin data, Clipper menyemak untuk melihat sama ada papan keratan mengandungi sebarang alamat dompet mata wang kripto. Jika ya, Clipper akan menukarnya dengan alamat pencipta perisian hasad.

Kini, apabila pengguna menampal alamat, mereka menampal alamat penyerang dan bukannya alamat yang sah.

Clipper mengeksploitasi sifat kompleks alamat dompet. Ini adalah rentetan panjang nombor dan huruf yang nampaknya dipilih secara rawak. Sangat tidak mungkin pembayar akan menyedari bahawa alamat telah ditukar, melainkan mereka telah menggunakan alamat dompet beberapa kali.

Lebih teruk lagi, kerumitannya menjadikan pengguna lebih cenderung untuk menyalin dan menampal alamat daripada memasukkannya sendiri menggunakan papan kekunci. Inilah yang dikehendaki Clipper!

Berapa lama Clipper telah wujud?

Clipper sendiri bukanlah sesuatu yang baru. Ia muncul sekitar 2017 dan tertumpu terutamanya pada komputer yang menjalankan Windows. Sejak itu, Clipper menyasarkan Android telah dibangunkan dan dijual di pasaran gelap. Aplikasi yang dijangkiti boleh didapati di laman web yang teduh.

Tapak sedemikian adalah asas kepada perisian hasad Gooligan 2016, yang menjangkiti lebih 1 juta peranti.

Ini ialah versi pertama apl di Gedung Google Play, secara rasmi dijangkiti Clipper. Berjaya memuat naik apl yang dijangkiti perisian hasad ke gedung aplikasi rasmi adalah senario impian untuk pengedar perisian hasad. Apl yang dimuat turun daripada Gedung Google Play memberikan rasa keselamatan tertentu, menjadikannya lebih boleh dipercayai daripada apl yang ditemui di tapak web rawak.

Ini bermakna bahawa orang sering memuat turun dan memasang apl dari sini tanpa ragu-ragu, itulah yang dikehendaki oleh pencipta perisian hasad.

Apl manakah yang mengandungi Clipper?

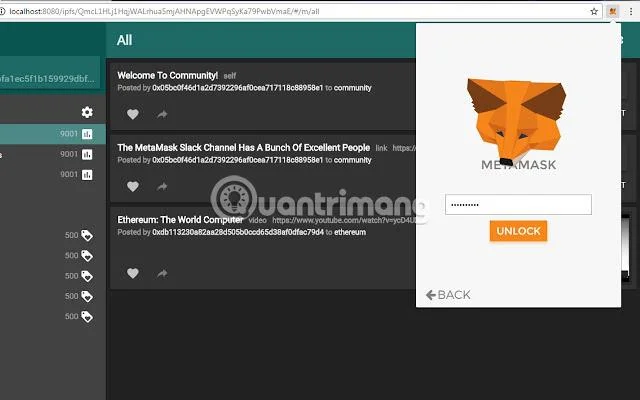

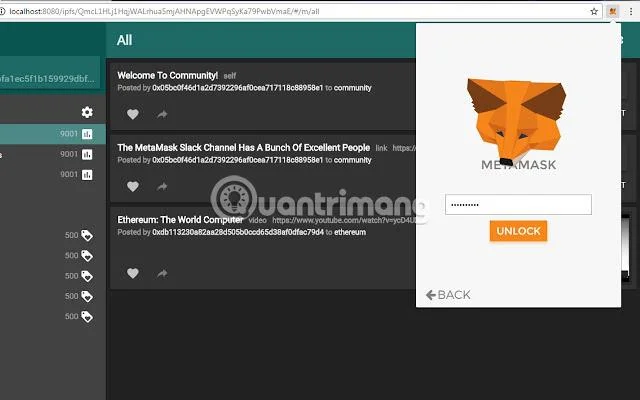

Clipper berada dalam aplikasi yang dipanggil MetaMask. Ia adalah perkhidmatan yang sebenarnya membolehkan aplikasi teragih berasaskan pelayar untuk mata wang kripto Ethereum . MetaMask pada masa ini tidak mempunyai apl Android rasmi, jadi pencipta perisian hasad mengambil kesempatan daripada ini untuk membuatkan orang ramai berfikir bahawa versi rasmi telah dikeluarkan.

Apl MetaMask palsu ini melakukan lebih daripada menukar alamat mata wang kripto dalam papan keratan. Ia juga meminta butiran akaun Ethereum pengguna sebagai sebahagian daripada menyediakan akaun palsu. Setelah pengguna memasukkan butiran mereka, pencipta perisian hasad akan mempunyai semua maklumat yang mereka perlukan untuk log masuk ke akaun.

Nasib baik, sebuah syarikat keselamatan menemui Clipper sebelum ia menyebabkan terlalu banyak kerosakan. Apl MetaMask palsu telah dimuat naik pada 1 Februari 2019, tetapi dilaporkan dan dialih keluar hanya lebih seminggu kemudian.

Peningkatan dalam serangan mata wang kripto

Walaupun jenis serangan ini agak baru, ia tidak terlalu mengejutkan. Mata wang kripto adalah perniagaan yang besar hari ini, dan dengan itu datang potensi untuk memperoleh sejumlah besar wang. Walaupun kebanyakan orang berpuas hati dengan membuat wang melalui cara yang sah, akan sentiasa ada mereka yang memilih untuk mengeksploitasi wang daripada orang lain secara haram.

Mata wang kripto ialah sasaran kegemaran pencipta perisian hasad di seluruh dunia. Mereka merampas pemproses pada peranti, mengubahnya menjadi mata wang kripto untuk diri mereka sendiri tanpa dikesan oleh pengguna utama.

Seperti contoh perisian hasad Clipper ini, syarikat keselamatan telah menemui pelombong mata wang kripto jahat yang menjangkiti aplikasi di Gedung Google Play dengan perisian hasad. Oleh itu, ini mungkin hanya permulaan perisian hasad berasaskan mata wang kripto yang menyerang pengguna pada telefon Android.

Bagaimana untuk mengelakkan serangan daripada Clipper?

Ini mungkin terdengar sangat menakutkan, tetapi mengelakkan serangan dari Clipper agak mudah. Clipper bergantung kepada pengguna yang tidak mengetahui kewujudannya dan mengabaikan tanda amaran. Memahami cara Clipper berfungsi adalah penting untuk mengalahkannya. Dengan membaca artikel ini, anda telah menyelesaikan 90% kerja!

Mula-mula, sentiasa pastikan anda memuat turun apl daripada Gedung Google Play. Walaupun Google Play tidak sempurna, ia jauh lebih selamat daripada tapak Internet rendang yang lain. Cuba elakkan tapak yang bertindak sebagai gedung apl pihak ketiga untuk Android, kerana tapak ini lebih berkemungkinan mengandungi perisian hasad berbanding Google Play.

![Apakah itu Malware Clipper? Bagaimanakah ia mempengaruhi pengguna Android? Apakah itu Malware Clipper? Bagaimanakah ia mempengaruhi pengguna Android?]()

Apabila memuat turun apl di Google Play, semak semula jumlah muat turun apl sebelum memasang. Jika apl telah lama wujud dan mempunyai bilangan muat turun yang rendah, muat turun mungkin berisiko. Begitu juga, jika apl mendakwa sebagai versi mudah alih perkhidmatan popular, semak semula nama pembangun.

Jika nama itu berbeza (walaupun hanya sedikit berbeza) daripada nama pembangun rasmi, itu adalah tanda amaran penting bahawa ada sesuatu yang tidak betul.

Walaupun telefon dijangkiti Clipper, pengguna boleh mengelakkan serangan dengan lebih berhati-hati. Semak semula setiap alamat dompet yang akan ditampal untuk memastikan ia tidak ditukar di tengah jalan. Jika alamat yang anda tampal berbeza daripada alamat yang disalin, ini bermakna Clipper sedang mengintai sistem.

Jalankan imbasan virus Android penuh dan alih keluar sebarang apl rendang yang dipasang baru-baru ini.

Clipper boleh membahayakan sesiapa sahaja yang mengendalikan sejumlah besar mata wang kripto. Sifat kompleks alamat dompet, digabungkan dengan kecenderungan tipikal pengguna untuk menyalin dan menampal, memberi Clipper peluang untuk menyerang.

Ramai orang mungkin tidak menyedari apa yang telah mereka lakukan sehingga sudah terlambat!

Nasib baik, mengalahkan perisian hasad Clipper adalah mudah: Jangan sekali-kali memuat turun apl yang mencurigakan dan semak semula semua pautan dompet sebelum mengesahkan transaksi.