Jika anda menggunakan Perisikan Ancaman Office 365, anda boleh menyediakan akaun anda untuk menjalankan simulasi serangan pancingan data masa nyata pada rangkaian korporat anda. Ia membantu anda mengambil langkah untuk bersedia menghadapi kemungkinan serangan pada masa hadapan. Anda boleh melatih pekerja anda untuk mengenal pasti serangan sedemikian menggunakan Simulator Serangan Office 365. Artikel ini akan memperkenalkan beberapa kaedah untuk mensimulasikan serangan pancingan data .

Jenis serangan yang anda boleh simulasi menggunakan Simulator Serangan Office 365 termasuk yang berikut.

- Serangan Spear-Phishing

- Serangan Semburan Kata Laluan

- Serangan Kata Laluan Brute Force

Anda boleh mengakses Simulator Serangan di bawah Pengurusan Ancaman di Pusat Keselamatan dan Pematuhan . Jika ia tidak tersedia di sana, kemungkinan besar anda belum memasangnya.

Perlu diingat perkara berikut:

- Dalam kebanyakan kes, langganan lama tidak akan menyertakan Perisikan Ancaman Office 365 secara automatik. Ia mesti dibeli sebagai alat tambah yang berasingan.

- Jika anda menggunakan pelayan mel tersuai dan bukannya Exchange Online biasa , emulator tidak akan berfungsi.

- Akaun yang anda gunakan untuk menjalankan serangan mesti menggunakan pengesahan berbilang faktor dalam Office 365 .

- Anda perlu log masuk sebagai pentadbir global untuk melancarkan serangan.

Simulator Serangan untuk Office 365

Anda perlu kreatif dan berfikir seperti penggodam apabila melakukan simulasi serangan yang sesuai. Salah satu serangan pancingan data yang difokuskan ialah serangan pancingan lembing. Secara umum, mereka yang ingin bereksperimen dengan spear phishing harus melakukan sedikit penyelidikan sebelum menyerang dan menggunakan nama paparan yang kelihatan biasa dan boleh dipercayai. Serangan sedemikian dilakukan terutamanya untuk mengumpul kelayakan pengguna.

Cara melakukan serangan pancingan data menggunakan Attack Simulator Office 365

Kaedah melakukan serangan pancingan data menggunakan Attack Simulator Office 365 bergantung pada jenis serangan yang ingin anda lakukan. Walau bagaimanapun, antara muka pengguna mudah difahami, dan dengan itu sangat mudah untuk menambah simulasi serangan.

- Mulakan dengan Pengurusan Ancaman > Simulator Serangan .

- Menamakan projek dengan frasa yang bermakna akan membantu anda kemudian, apabila memproses data.

- Jika anda ingin menggunakan templat sedia ada, anda boleh melakukannya dengan mengklik Gunakan Templat .

- Dalam kotak di bawah bahagian Nama, pilih templat e-mel yang ingin anda hantar kepada penerima sasaran.

- Klik Seterusnya.

- Dalam skrin ini, nyatakan penerima sasaran; ia boleh menjadi individu atau kumpulan

- Klik Seterusnya.

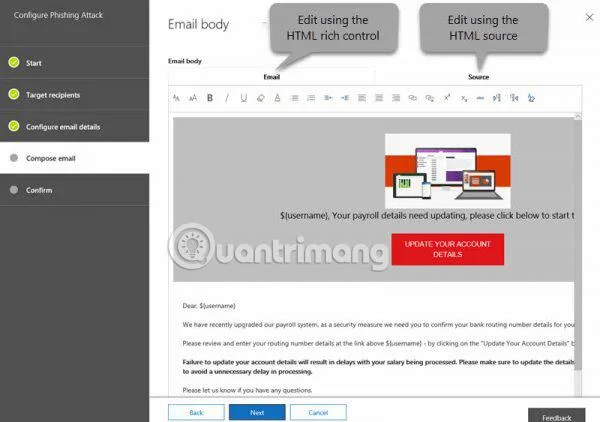

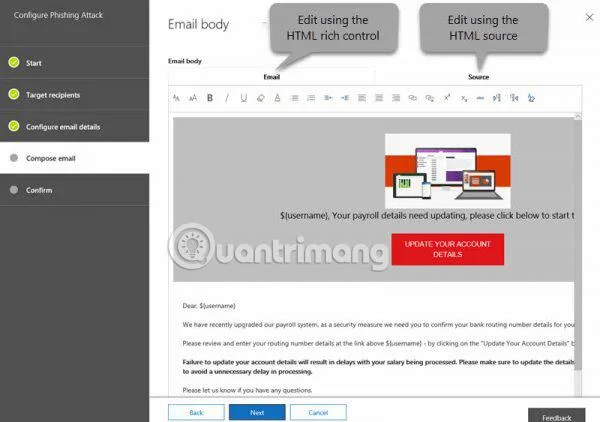

- Skrin ketiga membenarkan konfigurasi butiran e-mel; Di sinilah untuk menentukan nama paparan, ID e-mel, URL log masuk pancingan data, URL halaman pendaratan tersuai dan subjek e-mel.

- Klik Selesai untuk melancarkan serangan pancingan data lembing.

Terdapat beberapa jenis serangan lain yang tersedia dalam Simulator Serangan Office 365, seperti serangan Password-Spray dan Brute-Force. Anda boleh mengetahuinya hanya dengan menambah atau memasukkan satu atau lebih kata laluan biasa, dan lihat jika rangkaian mempunyai peluang untuk dikompromi oleh penggodam.

Serangan simulasi akan membantu anda melatih pekerja anda tentang pelbagai jenis serangan Phishing . Anda juga boleh menggunakan data itu kemudian untuk mengetahui perkara lain di pejabat anda.

Jika anda mempunyai sebarang soalan tentang Simulator Serangan dalam Office 365, sila tinggalkan komen di bahagian komen di bawah! Semoga berjaya!

Lihat lagi: